Выявление DoS атаки на Wi-Fi сеть

На китайских интернет-аукционах появилось громадное количество устройств для проведения различных атак на Wi-Fi протокол, например, Jammer. Каждый из нас может столкнуться с ситуацией, когда в настроенной и сданной в успешную эксплуатацию сети появляются проблемы, причины которых могут оказаться...

Patch Tuesday: Microsoft выпустила февральские обновления безопасности

В феврале Microsoft выпустила обновления безопасности для закрытия 70 уязвимостей, ни одна из которых не была классифицирована как Критическая, а 1 уязвимость была обнародована публично (0-day). Впервые за 5 лет в выпуске обновлений нет критических уязвимостей. Помимо стандартного набора затронутых...

Patch Tuesday: Microsoft выпустила январские обновления безопасности

Microsoft выпустила первые обновления безопасности в 2022 году для закрытия 97 уязвимостей (отдельно 26 уязвимостей были закрыты в браузере Microsoft Edge), 9 из которых были классифицированы как критические, а 6 уязвимостей были обнародованы публично (0-day). Одна из уязвимостей потенциально может...

Patch Tuesday: Microsoft выпустила декабрьские обновления безопасности

Microsoft выпустила плановые обновления безопасности для закрытия 82 уязвимостей, 7 из которых были классифицированы как критические. Среди прочих 6 уязвимостей были обнародованы публично (0-day), а эксплуатация 1 уязвимости была зафиксирована в реальных атаках. Максимальный рейтинг по шкале CVSS...

Что такое VPN, Proxy, Tor? Разбор

Анонимность и конфиденциальность — это прекрасные понятия. Но в последнее время создается ощущение, что в сети оба понятия стили недостижимыми. Поэтому даже я, совсем не параноик периодически задумываюсь об инструментах, таких как VPN, Proxy и Tor. Вы наверняка слышали эти слова, а может быть даже...

Как создать и у всех на виду хранить пароли, очень стойкие и очень длинные, не запоминая их

Приветствую читателей! Меня зовут Андреас, давно веду видеоблог (SunAndreas), а сегодня решил в текстовом варианте поделиться с читателями полезными идеями, которые могут быть полезными даже для далёких от ИТ людей. Расскажите об этом старшему поколению, таки они смогут хранить пароли довольно...

Настройки приватности Facebook VS OSINT

Уже достаточно много статей я разбирал OSINT и поиск в соцсетях с помощью Maltego. Сегодня же давайте поговорим о настройках приватности в их аккаунтах. Читать дальше →...

Maltego Часть 7. DarkNet matter

DarkNet. О, сколько в этом слове: и пафос, и ужас, и непонимание… и область полезных знаний. Основной негатив исходит от тех, кто не слишком в теме. По сути, Dark Net — это такой же интернет, но живет он в своем первозданном и незамутненном корпоративным и госрегулированием виде. И сегодня мы...

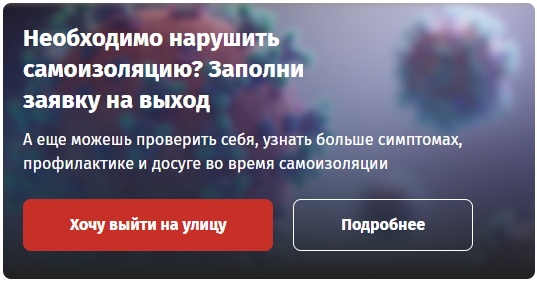

Саморегистрируемся для самовыгула самособаки в условиях самоизоляции

Решил протестировать информационную систему Нижнего Новгорода для тех, кто "хочет выйти на улицу" — цитата с сайта правительства Нижегородской области. Я не знаю, на основании каких федеральных и региональных законов требуется получение qr-кода для прогулки с псом, какой правовой статус имеет...

Maltego Часть 5. Твое лицо тебя сдало

Здравствуйте, дорогие друзья. Сегодня поговорим о более тяжелой артиллерии в рамках OSINT, а именно, о применении технологии распознавания лиц от Social Links для Maltego. Если не читали предыдущие статьи цикла о Maltego, то сейчас — самое время: Часть 1 — Что такое Maltego и зачем оно вообще нужно...

Maltego Часть 4. ВК, Instagram, LinkedIN и другие фантастические твари

И снова здравствуйте, дорогие друзья. Мы опять готовимся окунуться в прекрасный мир OSINT. Статьи в нашем цикле прибавляются, поэтому пора уже вводить некое подобие оглавления, ведь дальше их будет только больше. Итак, что мы уже разобрали в Maltego: Часть 1 — Что такое Maltego и зачем оно нужно...

Facebook плачет, Social Links смеется, Maltego курит

И снова здравствуйте, дорогие друзья. Очень рад, что вы следите за публикациями и пришли прочесть новую статью из цикла про Maltego. Изначально, я планировал объединять плагины и делать обзор на 2-3 сразу. Однако, окунувшись в первый же дополнительный продукт для Maltego, а именно Social Links, я...

[Из песочницы] Введение в архитектуру безопасности 5G: NFV, ключи и 2 аутентификации

Очевидно, браться за разработку нового стандарта связи, не думая о механизмах обеспечения безопасности, — дело необычайно сомнительное и бесполезное. Архитектура безопасности 5G — совокупность механизмов и процедур безопасности, реализованных в сетях 5-го поколения и охватывающих все компоненты...

Открыт набор на совместный обучающий курс Group-IB и Belkasoft по компьютерной криминалистике

С 9 по 11 сентября в Москве пройдет совместный обучающий курс Group-IB и Belkasoft «Belkasoft Digital Forensics», на котором специалисты Group-IB расскажут, как эффективно работать над криминалистическими расследованиями с помощью инструментов Belkasoft. Продукты Belkasoft более 10 лет известны на...

Вебинар Group-IB 11 июля «Анализ вредоносного ПО для начинающих: базовые подходы»

Работа вирусного аналитика требует глубоких знаний и обширного опыта, но существуют базовые методы анализа, которые доступны даже начинающим специалистам. Несмотря на свою простоту, такие методы эффективно работают и позволяют выявить существенную часть вредоносного программного обеспечения....

Вебинар Group-IB 27 июня «Противодействие социоинженерным атакам: как распознать уловки хакеров и защититься от них?»

Более 80% компаний подверглись социоинженерным атакам в 2018 году. Отсутствие отработанной методики обучения персонала и регулярной проверки его готовности к социотехническим воздействиям приводят к тому, что сотрудники все чаще становятся жертвами манипуляций злоумышленников. Cпециалисты...

Далее