Три хопа над уровнем неба

Всем привет. Меня зовут Валерий Кузьменков, я аналитик информационной безопасности. О том, чем занимаются аналитики ИБ в Positive Technologies, мы уже рассказывали в этом посте. Я же из тех аналитиков, которые работают с консалтинговыми проектами, поэтому давать прогнозы о том, какие тренды получат...

Киберпреступник глазами российских психологов: черты, мотивы, ценности, отклонения

В сети много пишут о киберпреступлениях, но почти не уделяют внимания тем, кто их совершает. Если растиражированный образ анонимуса в капюшоне недостоверен, то кто эти люди на самом деле? Что ими движет? Чем они отличаются от законопослушных айтишников? С точки зрения психологии, киберпреступники...

Курс на Ближний Восток: чем хакеры торгуют в дарквебе

В начале 2023 года спецслужбы активно взялись за дарквеб: арестовали владельца крупного теневого форума Breached, захватили серверы группировки вымогателей Hive и перехватили контроль над популярным у мошенников мессенджером Exclu. Но этих мер оказалось мало, чтобы очистить мир от...

О главных киберугрозах 2022 года: массовые утечки, взлет популярности вайперов и межотраслевые последствия

Специалисты Positive Technologies проанализировали актуальные киберугрозы 2022 года. Общее количество инцидентов увеличилось на 21% по сравнению с 2021 годом. Одними из главных тенденций стали увеличение числа инцидентов, связанных с веб-ресурсами, появление вайперов, а также усиление межотраслевых...

Опасайтесь синих лис: разбор нового MaaS-стилера BlueFox

Мы, специалисты PT Expert Security Center, регулярно отслеживаем угрозы ИБ, в том числе как ранее известные, так и впервые обнаруженные вредоносные программы. Во время такого мониторинга в нашу песочницу PT Sandbox попал любопытный образец вредоносного ПО. Согласно первым результатам анализа...

Phishing-as-a-Service: доступный фишинг для всех желающих

Криминальные группировки используют для атак самые эффективные инструменты, которые позволяют быстро и с минимальными затратами получить желаемое: проникнуть в систему, запустить вредоносное ПО, похитить деньги. По данным исследований самым распространённым вектором атак остаётся фишинг —...

Расследование: как мы помогли атакованной шифровальщиком группировки APT27 компании вернуть доступ к файлам

Экспертный центр безопасности Positive Technologies (PT Expert Security Center, PT ESC) расследовал кибератаку вируса-шифровальщика на инфраструктуру одного СМИ, вернул доступ к данным, выявил двухлетнюю деятельность известной АРТ-группировки (предположительно с азиатскими корнями) и пресек ее....

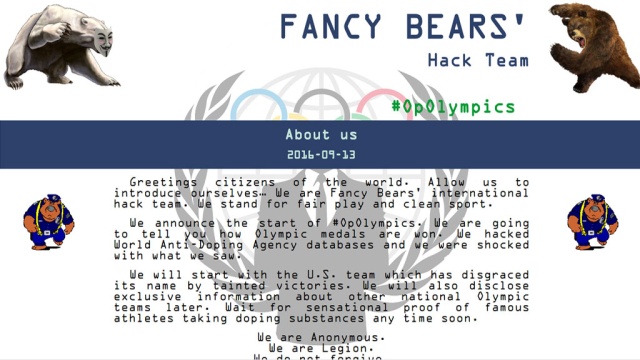

Новая тактика Pawn Storm

На протяжении многих лет Trend Micro наблюдает за деятельностью киберпреступной группировки Pawn Storm, также известной как Fancy Bear и APT28. Исследуя эволюцию методов атак, мы обнаружили новую тактику, принятую на вооружение в 2019 году хакерами из Pawn Storm. В отчёте Probing Pawn Storm:...

52 миллиарда атак: угрозы 2019 года по версии Trend Micro

В прошедшем году защитные решения Trend Micro обнаружили и заблокировали 52 млрд кибератак, осуществлённых самыми разными способами — от примитивных вымогателей до изощрённых BEC-кампаний. Мы подготовили отчёт 2019 Annual Security Roundup: The Sprawling Reach of Complex Threats, в котором подробно...

Невыразимо привлекателен: как мы создали ханипот, который нельзя разоблачить

Антивирусные компании, ИБ-эксперты и просто энтузиасты выставляют в интернет системы-приманки — ханипоты, чтобы «поймать на живца» свежую разновидность вируса или выявить необычную хакерскую тактику. Ханипоты встречаются так часто, что у киберпреступников выработался своеобразный иммунитет: они...

Исследуем активность кибергруппировки Donot Team

APT-группа Donot Team (также известная как APT-C-35, SectorE02) активна по крайней мере с 2012 года. Интерес злоумышленников направлен на получение конфиденциальной информации и интеллектуальной собственности. Среди целей преступников — страны Южной Азии, в частности государственный сектор...