Эй, пс, Gopher! Хочешь немного секретности? Стеганография для Маши и Вити

Прочитал я как то раз статью о том, как спрятать фото в другом фото, вот ее перевод. Статья довольно короткая и задумка описанная в ней никакой новизны не несет. И не своей простотой привлекла меня описанная идея, а довольно широким кругом возможных расширений. Коротко излагаю суть идеи: в одно...

Как бы вы реализовали форму аутентификации на сайте? Вопрос для собеседования на Junior/Middle/Senior?

В свете исследования "Веб-разработчики пишут небезопасный код по умолчанию" мне подумалось, что именно так может звучать один из базовых вопросов на собеседовании с точки зрения проверки знания web-разработчика от уровня Junior до Senior. Тема с одной стороны в общем-то простая, а с другой -...

Habr: Как поменялось шифрование: от спартанского скитейла до смартфонов и компьютеров

Человечество на протяжении тысячелетий стремилось сохранить приватность своих личных данных или засекретить особенно важную информацию: будь то военные тайны или пароли к персональным аккаунтам. Но задолго до современной криптографии, существовали механические устройства вроде цилиндров да Винчи...

[Перевод - recovery mode ] Криптография и ее использование в блокчейн

Криптография — это наука о безопасном общении в присутствии враждебного поведения. Хотя большинство людей понимает роль криптографии в сохранении конфиденциальности коммуникации (например, приложения для обмена сообщениями с шифрованием), она также используется для аутентификации происхождения,...

Дифференциальный криптоанализ алгоритма DES

Как уже было сказано в предыдущей публикации, метод дифференциального криптоанализа заключается в последовательном сравнении исходных пар открытый/закрытый текст до и после преобразования. Учитывая, что все сообщения кодируются в бинарном виде, под разностью мы будем понимать их сумму по модулю два...

Цифровые фиатные деньги, гомоморфное шифрование и другие перспективные направления криптографии

Криптография проделала большой путь от искусства тайнописи и шпионской технологии до неотъемлемого атрибута повседневной жизни. Сейчас она продолжает развиваться, и в ней намечаются новые концепции, способные изменить привычные нам средства коммуникаций, онлайн-сервисы и сами подходы к обработке...

Где хранить секретные файлы на случай БП

Всю информацию человека можно разделить по степени важности, примерно так: системные бэкапы (важность 1/10); текущие рабочие файлы (3); личный архив: фотографии, видео (6); копии бумажных документов (8); секреты: ключи, пароли, кошельки (10/10). Терять файлы всегда неприятно. Поэтому мы делаем...

Жонглирование ключами: как работает on-premise облако с e2e-шифрованием

Нашей команде доверяют аудит информационной безопасности. Не хочется представлять, что будет, если результаты одной из таких проверок утекут в сеть. Так что мы очень серьезно относимся к сохранности рабочих документов. А еще мы немного параноики, поэтому и решили изобрести велосипед разработать...

Подбор ключей симметричного алгоритма шифрования DES методом дифференциального криптоанализа

В данной статье я хотел бы познакомить читателей с методом дифференциального криптоанализа на примере алгоритма DES. Конечно, этот алгоритм шифрования уже давно устарел, но я считаю, что этот пример будет полезен для начинающих. При использовании описанного алгоритма время вычисления ключа будет...

Неклассические арифметики: шифруем или нет?

Мы факторизуем число n относительно классического умножения. Но относительно других умножений и простые сомножители будут другими. Пробовать «простое запутывание взломщика» в алгоритме RSA или нет? Читать далее...

ТОП-9 фильмов, к сценарию которых ИБ-экспертов не допустили

Я обожаю кинематограф. Однако по мере знакомства со старой классикой и современным кино, все реже и реже встречаются действительно качественные и глубокие фильмы. В большинстве случаев картина не вызывает никаких эмоций, и приятных впечатлений хватает на один раз. Статистика походов в кино за...

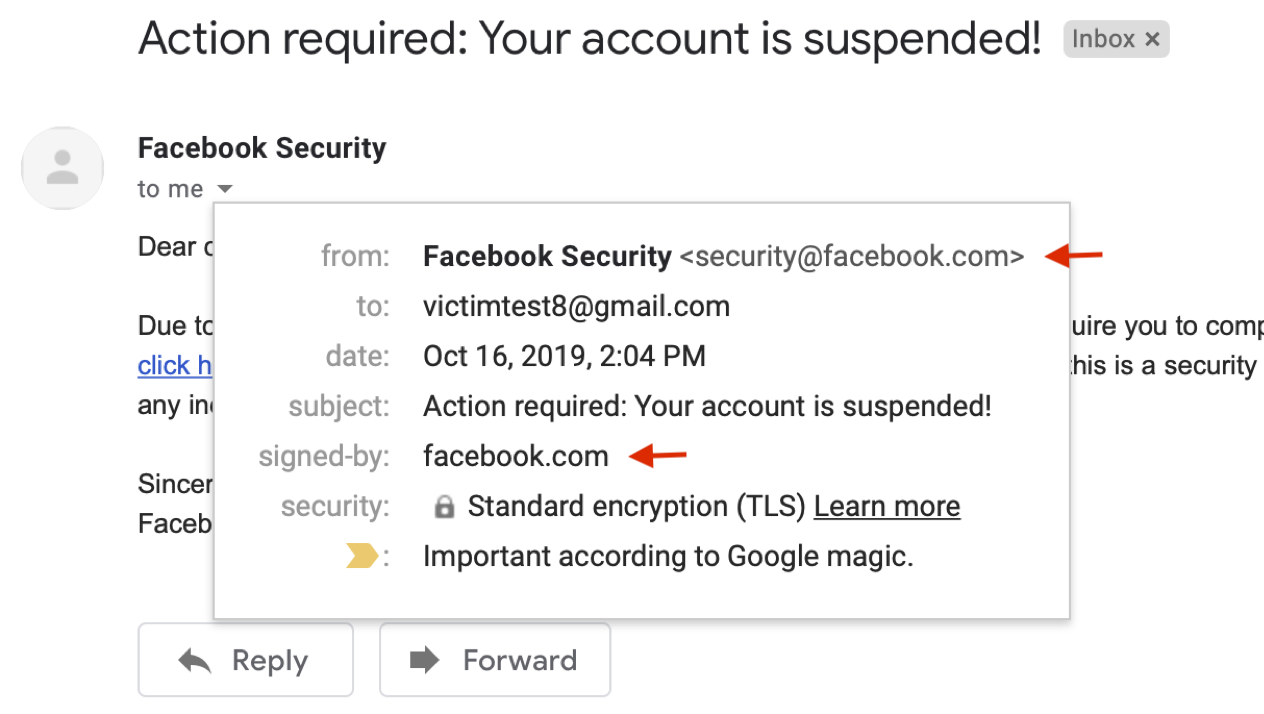

Защита почтового адреса от подделки. Почему SPF, DKIM и DMARC не работают

Пример спуфинга в Gmail: мошенник подделал обратный адрес facebook.com, демо Многие не знают, насколько легко подделать обратный адрес электронного письма. То есть отправить письмо с чужого адреса или с произвольного домена. Спамеры, фишеры и прочие мошенники постоянно обходят защиту SPF, DKIM и...

Приватность — неотъемлемое право человека

Прошлый год стал очень тяжёлым годом для Tor Project и других проектов, которые помогают людям защитить свои фундаментальные права, в том числе право на приватность и анонимность. К сожалению, всё больше корпораций и национальных государств проявляют враждебные действия, пытаясь проникнуть в...

Не паролем единым. Как защищать данные в современных организациях

Ценность данных часто описывают фразой «Кто владеет информацией, тот владеет миром». Небрежное обращение с данными открывает доступ злоумышленникам к вашим секретам и способно привести к потере денег и репутации. Можно ли обезопасить себя и свою организацию от действий третьих лиц, и какие...

CryptoNN: Training Neural Networks over encrypted Data. Совмещаем data privacy и нейронные сети

Обзор метода CryptoNN, который позволяет обучать нейронные сети на зашифрованных данных и сохранять приватность пользователей. Читать далее...

Алгоритмы безопасности блокчейн

С ростом популярности внедрения блокчейн, возрастают проблемы, связанные с безопасностью данной технологии. Таким образом, у людей увеличивается интерес к пониманию алгоритмов безопасности блокчейн. В случае если вы хотите узнать о том, какие алгоритмы используются в блокчейн для обеспечения...

Небольшой обзор на Шифр Хилла (Краткое пособие)

В современном мире, полном информационных технологий, мы доверяем свои данные интернет – сервисам. Разумно предположить, что доступ к этим данным должен иметь только определенный круг лиц. Как раз для этого и существует шифрование. Шифрование – это кодирование информации, процесс использующийся для...

Изучение слепой подписи

Актуальность. В ряде приложений электронных трастовых услуг в качестве обязательных выдвигается требование о предоставлении электронной услуги анонимности (невозможности отслеживания). В качестве примера можно рассмотреть системы тайного электронного голосования, электронные деньги и т.д....