«Одна учетная запись — десять участников»: что такое федеративный доступ и как с ним работать

Привет! Я Максим Филимонов, ведущий инженер команды администрирования сервисов в Selectel. Для доступа в аккаунты с инфраструктурой, которую мы сопровождаем, приходится хранить множество паролей, контролировать их соответствие парольным политикам, проводить ротацию учетных записей в панелях для...

[Перевод] Я знаю, каким был твой пароль прошлым летом…

Мы провели последние шесть месяцев за изучением взломанных, за последние два года, паролей и создали несколько инструментов позволяющих лучше понять стратегии их создания. И вот, что получилось в результате. Читать далее...

SmartFlow: «В начале был пароль...» или новая аутентификация VK ID

Привет, Хабр! Исторически сложилось, что первым способом аутентификации (в 1960-х) с появлением доступных компьютеров стал пароль. О рисках его использования и об изобретённых человечеством альтернативах мы подробно рассказали в статье о будущем беспарольной аутентификации. Этот подход к проверке...

Bitwarden в действии: Автоматизация смены ключей и паролей для AWS

В мире, где каждая учетная запись требует от нас еще одного пароля, и каждый облачный сервис, такой как AWS, зависит от надежности этих ключей, менеджеры паролей вроде Bitwarden выступают как спасители. Они не просто хранят наши ключи и пароли, но и делают их управление значительно удобнее. Однако,...

Как придумать самый надежный пароль?

На связи Центр выпускников МГТУ им. Н.Э. Баумана! На прошлой неделе в Бауманке прошла серия мастерклассов «КиберСлед», организуемая студенческим советом кафедры «Безопасность в цифровом мире» и проектом «КиберМосква». Спикеры рассказали о том, чем занимается их проект, затронули множество цифровых...

[Перевод] Аппаратный взлом для обхода паролей BIOS

Перед вами руководство для начинающих, в котором описан обход пароля BIOS на ноутбуках Lenovo. Определяем, в чем проблема, как выявить уязвимую микросхему, как её обойти, а также анализ причины уязвимости и способы её устранения. Читать далее...

Размышляю о паролях

Почти ежедневно я сталкиваюсь с необходимостью регистрации в разных сервисах. Некоторые из них хранят важные персональные данные, те же Госуслуги, клиент-банк или личный кабинет налогоплательщика. Но есть и такие, которые не знают обо мне ничего супер-важного. Максимум, собирают телефон и email,...

Мы профессионально занимаемся социнжинирингом, и нам за это платят

Нас целая команда экспертов по проникновению в информационные сети. Предположим, мы хотим понять, можно ли украсть данные с крупного промышленного комплекса. Обычно мы стараемся подключиться ко внутренней сети предприятия (однажды даже удалось подключить своё маленькое устройство к свободно...

Московский политех не слышал про конфиденциальность

Почему не стоит подавать документы через сайт Московского Политеха, какая угроза персональным данным абитуриента и к чему может привести утечка данных? Обо всем этом — в данной статье. Читать дальше →...

Защищайся! Простые и не очень правила настройки безопасности для VPS/VDS на Linux

Все, что смотрит в бесконечную даль Интернета, находится в той или иной степени под угрозой атаки вездесущими ботами, хакерами, школьниками и прочими темными сущностями глобальной сети. Это не в последнюю очередь касается мощностей арендных серверов (выделенных или VPS/VDS). Провайдер может...

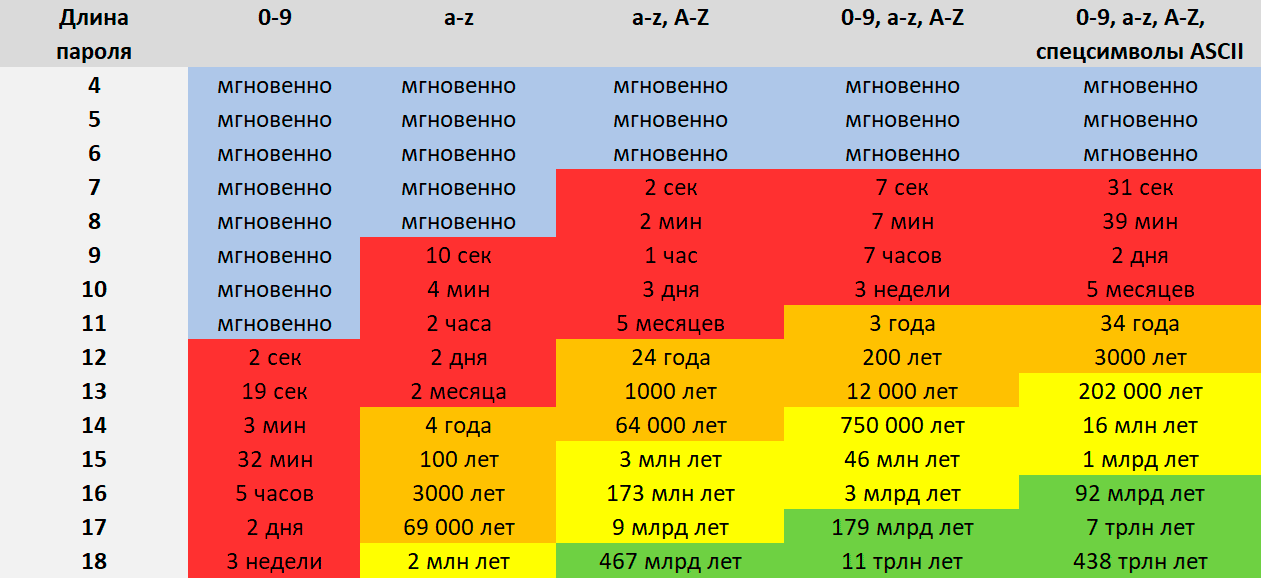

Зачем менять надёжный пароль? Брутфорс и энтропия

Что такое надёжный пароль? По мере развития технологий за последние десятилетия несколько раз менялись политика, что считать таковым. Мощности для брутфорса становятся всё доступнее, в том числе в облаках, поэтому и требования к энтропии паролей повышаются — в 2022 году рекомендуется использовать...

[Перевод - recovery mode ] Как подобрать пароль к аккаунту/странице/сайту

Друзья, всех приветствую! В этой статье мы поговорим о том, как подбирать пароли к учетным записям, сайтам, страницам, аккаунтам с помощью Burp Suite. Аутентификация лежит в основе защиты приложения от несанкционированного доступа. Если злоумышленнику удастся нарушить функцию аутентификации...

Как получить пароль WPA2 WiFi с помощью Aircrack-ng?

Друзья, всех приветствую! В этой статье я покажу вам как использовать airmon-ng (скрипты из пакета aircrack-ng) для обнаружения беспроводных сетей вокруг нас. Затем мы деаутентифицируем клиентов определенной беспроводной сети, чтобы перехватить handshake, а затем расшифруем его, чтобы найти пароль...

Альтернатива сложным комбинациям: оценили надежность и удобство эмодзи-паролей

Всем привет! Меня зовут Валерий Кузьменков, я работаю аналитиком информационной безопасности в Positive Technologies (если интересно, чем занимается мой отдел и почему специалисты этого направления уникальны на рынке, читайте другой наш пост). Начну немного издалека: специалисты по...

Им было нечего скрывать

Мы не первый год работаем на рынке информационной безопасности. Основные наши клиенты – правоохранительные органы разных стран, спецслужбы, а также отделы IT безопасности в крупных компаниях. Иногда наши клиенты делятся с нами интересными историями; о некоторых из них можно прочитать и в средствах...