Вы все еще пишете многопоточку на C++ с ошибками синхронизации?

Привет, коллеги! В этой статье я покажу свой подход к написанию многопоточного кода, который помогает избежать типовых ошибок, связанных с использованием базовых примитивов синхронизации. Демонстрация идеи будет проходить на живых примерах кода на современном C++. Большинство описанных решений я...

Евгений DockerAuthPlugin’ович Онегин

Интересное начало, не так ли? Меня зовут Роман, и я младший инженер информационной безопасности Ozon. В этой статье я расскажу о проблеме отсутствия авторизации доступа к Docker daemon / Docker Engine API / командам Docker при работе с контейнерами в экосистеме Docker и как это можно решить при...

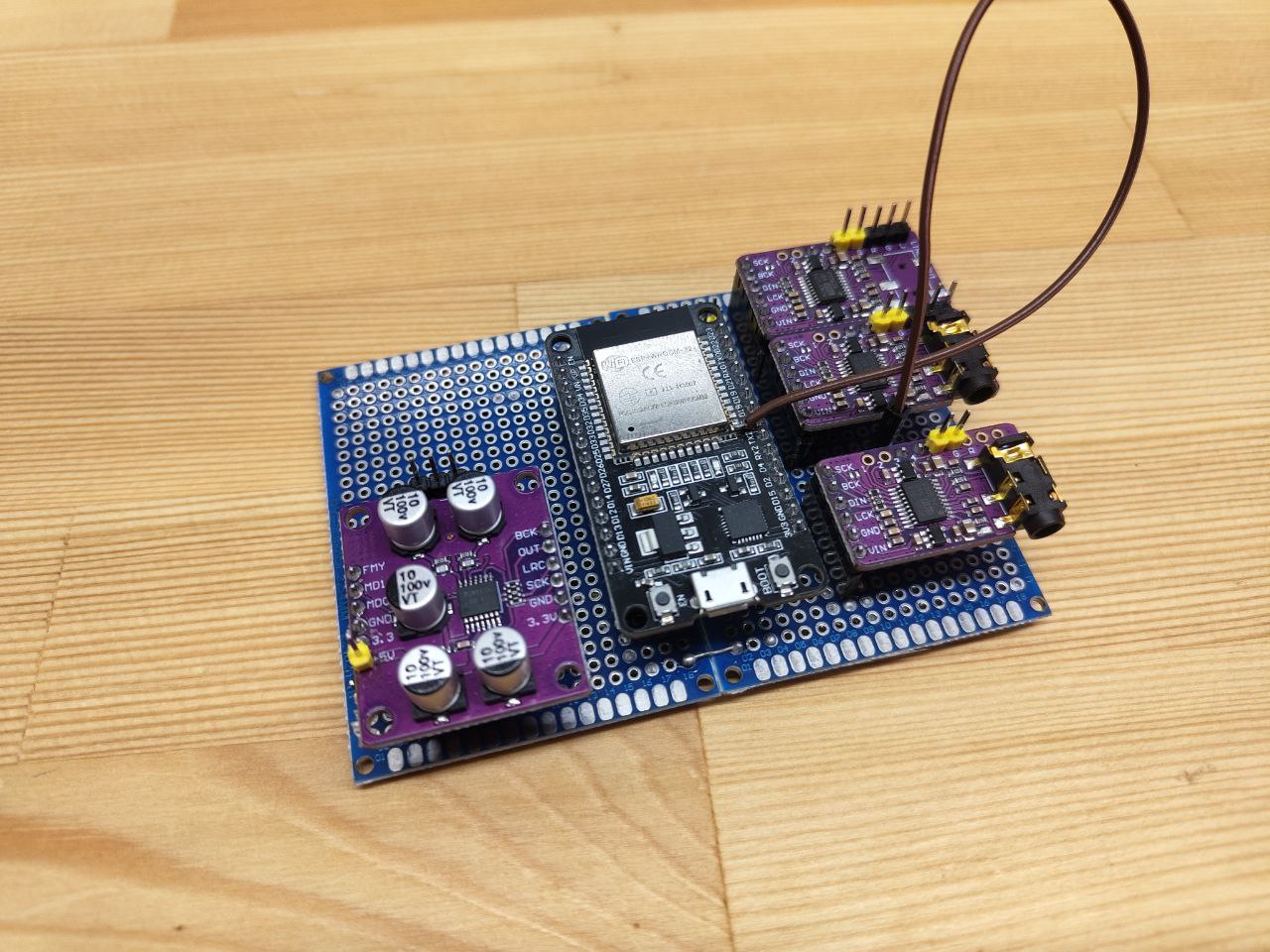

Разработка аудио процессора

Хабр, привет! Меня зовут Даниил, и я представляю команду студентов, которая занимается pet-проектом по созданию аудио процессора. Наша цель - разработать устройство, которое сможет решить ряд проблем в аудио сфере. Мы уверены, что наше устройство будет полезным и интересным для большого числа...

Респонс по да Винчи: как мы перевернули систему работы security-аналитика и что из этого вышло

Как обычно происходит стандартное реагирование в SOC? Получил аналитик оповещение об инциденте от какой-то системы безопасности, посмотрел логи SIEM, чтобы собрать дополнительные данные, уведомил заказчика и составил для него короткий отчет о произошедшем. А что дальше? А дальше — переключился на...

Трагические микрозаймы, украденные креды: какие Android-зловреды мы обнаружили в официальных маркетах

Один из основных принципов защиты мобильного устройства от киберугроз — загружать приложения только из официальных маркетов, таких как Google Play или Apple App Store. Однако несмотря на то, что софт проходит множество проверок перед публикаций, это не гарантирует, что пользователь не столкнется с...

ИБ и ИТ, давайте жить дружно. Вот как это возможно

Безопасность во многих компаниях стоит особняком. Вместо того чтобы беспокоиться о качестве вашего продукта, безопасники твердят о ГОСТах и ISO, о разных сертификациях и авторизационных протоколах — вещах важных, но вне фокуса основного архитектора. При этом их деятельность «подрывает»...

Действительно ли C++ — лучший язык, чтобы выстрелить себе в ногу?

В 2023 году одной из главных IT-новостей стала публикация гайда от Агентства национальной безопасности (NSA) США, в котором языки С/C+ признавались «опасными» и требующими перехода на «безопасные» C#, Go, Java, Ruby и Swift. В этой статье я с позиции Security Champion в KasperskyOS, собственной...

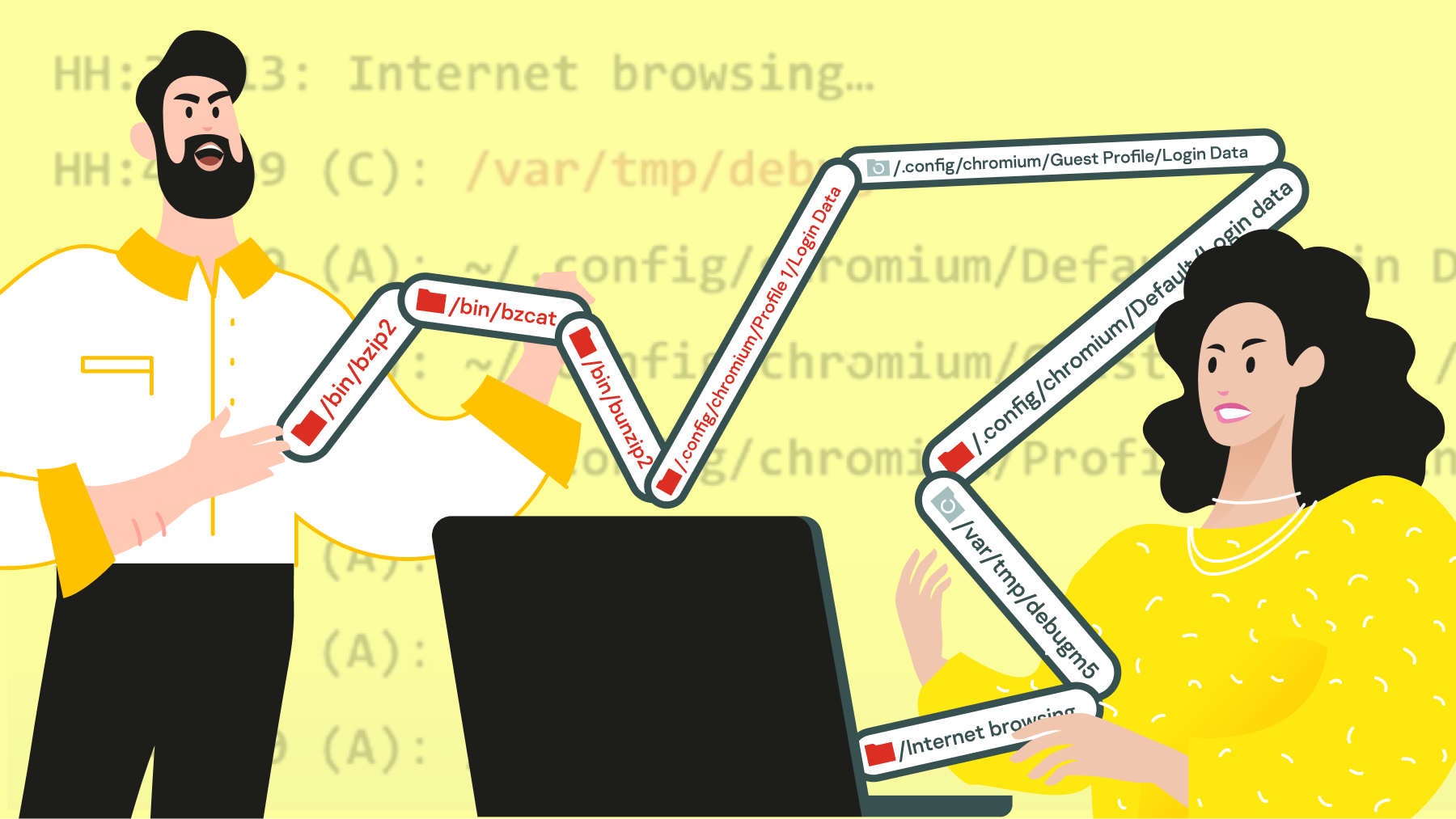

Скачать фильмы за креды без СМС и регистрации: история одного supply chain под Linux

В ходе расследования одного инцидента был обнаружен целый кластер вредоносной активности, нацеленный на операционную систему Linux, который оставался незамеченным как минимум с 2020 года. Дальнейший анализ показал, что вредоносное программное обеспечение выдавало себя за очень популярный...

Что за зверь Security Champion?

Многие процессы, статьи и корпоративные легенды апеллируют к понятию «security champion», иногда утверждая, что человек с такой ролью способен сделать невозможное (как говорили и мы в статье о противостоянии разработки и безопасности). Но кто же на самом деле скрывается за этим понятием, какие...

Приглашаем на онлайн-митап «Гетерогенность, или Деплой JavaScript туда и обратно»

В четверг, 26 октября, в 17:00 состоится онлайн-митап, посвященный JS-разработке: «Гетерогенность, или Деплой JavaScript туда и обратно». На ивенте расскажем, как мы в «Лаборатории Касперского» развернули несколько веб-приложений в совершенно разных средах на единой кодовой базе, разберем...

Kiosk (Lock task mode) для Android: польза, кейсы применения и кастомизация

Привет, Хабр! Меня зовут Светлана Палицына, я — Android-разработчик в мобильной команде «Лаборатории Касперского», где мы создаем решения для защиты мобильных устройств. Мои коллеги из Kaspersky уже рассказывали о наборе решений и технологий для управления поведением устройств, известном как Mobile...

DIY-проекты на базе Raspberry Pi: если работает фантазия, сделать можно много хорошего и интересного

Мини-компьютер Raspberry Pi уже много лет используется в самых разных DIY-проектах. Описывали собственные самоделки и пользователи Хабра. Сегодня расскажу о нескольких интересных проектах, которые привлекли внимание, когда сам искал варианты разработки чего-то на основе этого мини-ПК. И конечно,...

Собственная BBS на Raspberry Pi. Цифровая археология на современном устройстве

С чем у вас ассоциируется аббревиатура BBS? Любители автотюнинга, конечно, вспомнят о производителе колёсных дисков — BBS Kraftfahrzeugtechnik AG. Помните, как получив стоковую машину в NFS Underground 2 и выиграв пару гонок, вы мчались в игровой магазин и ставили литые диски этого вендора? Но если...

Какие баги мы заложили в мобильный банк на PHDays 12: разбор конкурса $NATCH

В мае в центральном парке Москвы — в Парке Горького — отшумели яркие Positive Hack Days. Впервые за 12 лет форум по практической кибербезопасности, ранее объединявший только экспертов по ИБ и этичных хакеров со всего мира, превратился в открытый киберфестиваль. Мы построили современный кибергород с...

Эволюция уязвимостей в приложениях для Android

История развития приложений для Android прошла несколько заметных этапов. Были небольшие приложения, работающие локально, клиент-серверные приложения, экосистемы приложений и, наконец, суперапы (super-app). Каждый из этих этапов повышал планку сложности, порождал новые уязвимости и заставлял...

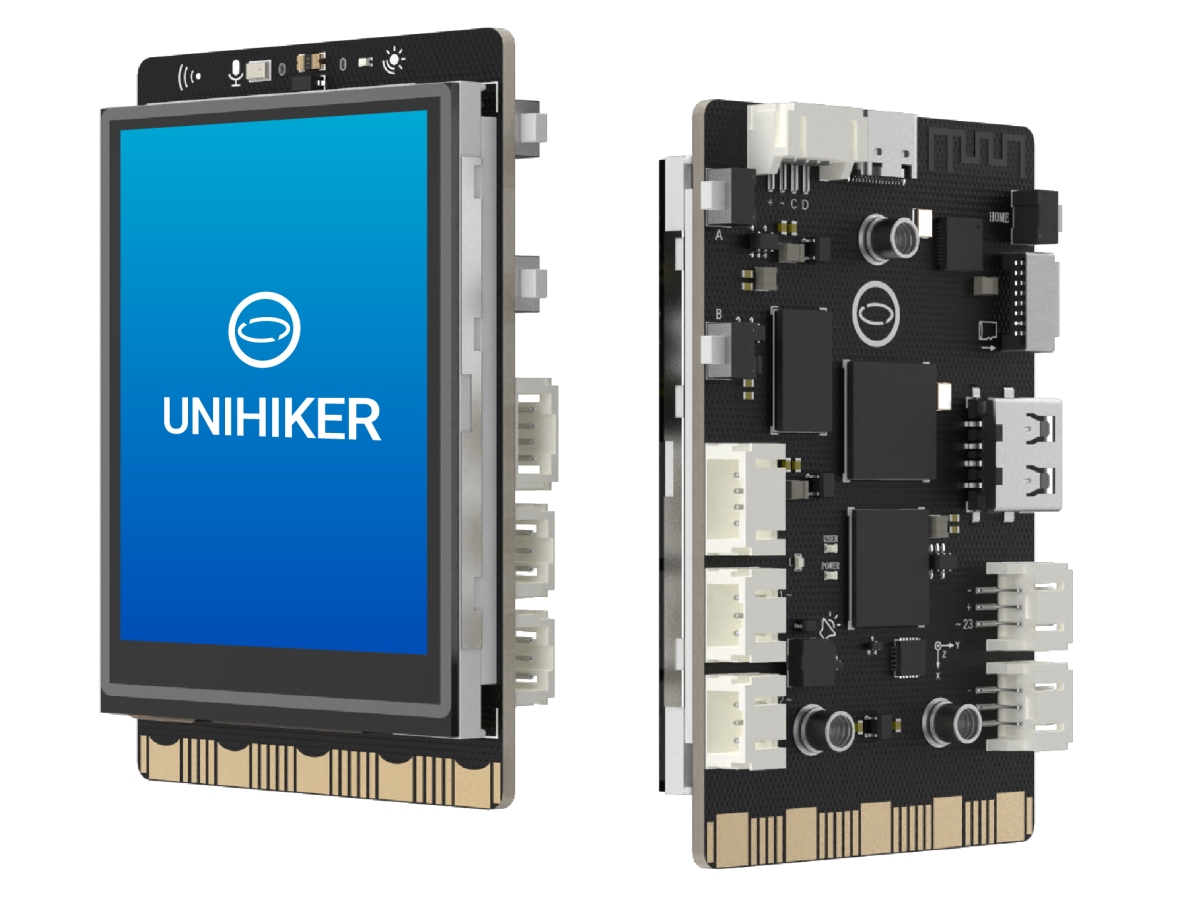

Unihiker: одноплатник с экраном за $75. Что это за девайс и какие у него возможности

Одноплатные ПК крайне редко поставляются с экранами. Обычно дисплей приходится докупать. Но теперь появился необычный девайс, который представляет собой нечто вроде карманного компьютера уже из коробки. Самый его дорогой компонент — дисплей, поэтому разработчики стремились удешевить систему, чтобы...

Positive Hack Days 12: доверие к технологиям невозможно без гарантий защищенности…

... которая может быть достигнута за счет объединения экспертного комьюнити В Парке Горького завершился 12-й Positive Hack Days, организованный компанией Positive Technologies, лидером в области результативной кибербезопасности. В этом году мероприятие вышло на новый уровень, превратившись в...

Универсальный дирижер проекта: что стало с ролью Solution Architect и как она меняет IT

Привет, Хабр! Меня зовут Роман Логинов, и я — Solution Architect Team Lead в «Лаборатории Касперского». Этот пост — отражение моего опыта и погружение в тонкости работы Solution Architect. На мой взгляд, эта роль реально развивает людей и меняет индустрию, заставляя специалиста по-новому смотреть...

Назад