Собираем конструктор или архитектура сетевой безопасности. Случай 1 – Небольшой офис

Сетевая безопасность? Да у нас на периметре роутер стоит и все нормально! Благодаря многолетней работе в интеграторе я периодически сталкиваюсь с таким мнением, поэтому надеюсь, что популяризация данной темы поможет избежать проблем в виде каких-нибудь шифровальщиков хотя бы в паре компаний. Читать...

Внедрение агентов и конфликт с антивирусами — как мы делали собственную Deception-систему

На старте проекта у нас были: пять разработчиков, большая идея, перспективная технология и очень смутное представление о том, как должен выглядеть конечный продукт. Уже больше двух лет мы разрабатываем Bastion Security Platform. В прошлой статье мы рассказали, как научились создавать дешевые...

Бесплатный сыр в Docker — как поднять сотни сетевых ловушек на одной машине

Привет, Хабр! На связи Бастион. Мы занимаемся информационной безопасностью и, в том числе, разрабатываем систему предупреждения о вторжениях. В этом посте мы расскажем, зачем нужна такая защита, как поднять на одном компьютере сотни фейковых сервисов и превратить их в сетевые ловушки. И почему...

Делаем гостевую Wi-Fi сеть в ВУЗе, часть 2. Функции для гостевой Wi-Fi сети

При расширении зоны действия Wi-Fi увеличением числа точек доступа, управляемых шлюзом Zyxel VPN300 (сначала был Zyxel UAG5100), увеличилось количество гостей и проблемы начались в час пик со скоростью интернета, открытием сайтов, шустростью сёрфинга. Уже не успевал мониторить/конфигурировать...

Как управлять сетью — класс решений Firewall management. Часть 1. Skybox

Не можете разобраться, что происходит в сетевой инфраструктуре? Создание Access Control List (ACL) давно стало рутиной, но по-прежнему отнимает очень много времени? Приходится управлять несколькими межсетевыми экранами разных вендоров одновременно? Скоро придет аудитор, чтобы проверить, насколько...

Автоматизация согласования сетевых доступов

В статье я расскажу как: - отказаться от заявок на открытие доступа по заявкам произвольного вида и перейти к табличкам с доступами; - сделать согласование сетевых доступов удобным всем; - как автоматизировать согласование. При этом не пропустить ни один сетевой доступ из вида и причем здесь...

«Hack Me на TryHackMe», или Небезопасное изучение инфобеза на известной платформе

Привет, Хабрчане. Сегодня мы поговорим об одной проблеме, которую обнаружил мой хороший знакомый Иван Глинкин. Это очень серьезный косяк с безопасностью платформы для обучения пентесту TryHackMe. Заключается он в том, что виртуальные стенды видят абсолютно все в сети, и их можно использовать для...

Построение карты сети

Построение карты сети — это длительный процесс. Исследование происходит за счет отслеживания откликов операционных систем на испорченные данные в заголовках сетевых протоколов. Этот подход обычно дает ~ 80% точности. И довольно сложно найти информацию о том, как точно каждая ОС отзывается на...

Как я прошел обучение в учебном центре «Специалист» при МГТУ им.Н.Э.Баумана по курсу CCNA Безопасность в сетях Cisco

Здравствуй, дорогой читатель! В начале февраля я попал на данный курс и сразу окунулся в обучение. В ходе изучения данного курса, я понял, что он состоит из основ курса CCNA и дополнительными наработками и кейсами от преподавателя. Курс представлял собой несколькочасовое занятие, часть которого...

Анализ зашифрованного трафика без его расшифровки

Система для анализа трафика без его расшифровки. Этот метод называется просто — «машинное обучение». Оказалось, если на вход специального классификатора подать очень большой объём различного трафика, система с очень высокой степенью вероятности может детектировать действия вредоносного кода внутри...

Как избежать популярных ошибок сетевой безопасности

В середине сентября стало известно об утечке почти 2Тб данных, в которых содержалась информация о работе системы оперативно-розыскных мероприятий (СОРМ) в сети одного российского оператора связи. Утечка произошла из-за неправильно настроенной утилиты резервного копирования rsync. Подобные ошибки –...

Что останется в серверной?

Многие организация используют облачные сервисы или перемещают оборудование в ЦОД. Что имеет смысл оставить в серверной и как лучше организовать защиту периметра офисной сети в такой ситуации? Читать дальше →...

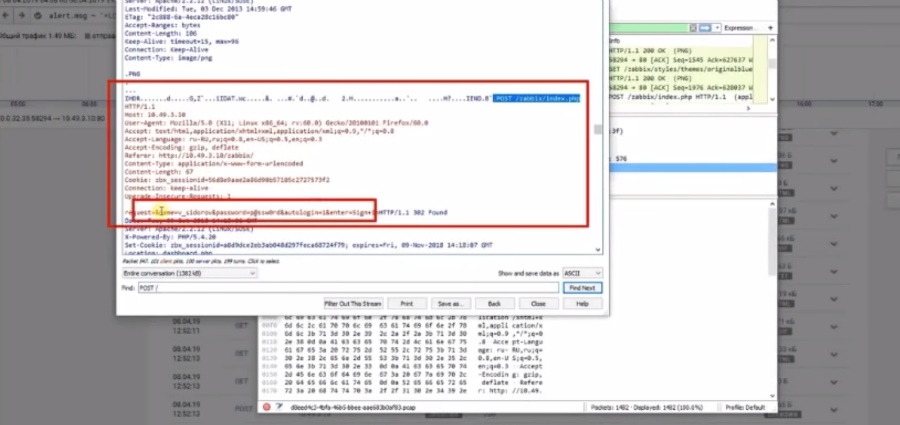

Дневник Тома Хантера: «Собака Баскервилевых»

Затянуть с подписанием — обычное дело для любой крупной компании. Исключением не стал договор между Томом Хантером и одним сетевым зоомагазином на основательный пентестинг. Предстояло проверить и сайт, и внутреннюю сеть, и даже рабочий Wi-Fi. Неудивительно, что руки зачесались еще до того, как были...

17 способов проникновения во внутреннюю сеть компании

Безопасность. Слово означающие защищённость человека или организации от чего-либо/кого-либо. В эпоху кибербезопасности мы всё чаще задумываемся не столько о том, как защитить себя физически, сколько о том, как защитить себя от угроз извне (киберугроз). Сегодня мы поговорим о том, как можно...

Что нужно знать о последнем патче Cisco для маршрутизаторов

Не так давно IT-гигант объявил о критической уязвимости в системе ASR 9000. Под катом рассказываем, в чем суть бага и как его «залатать». Фото — ulleo — PD Уязвимость обнаружили в маршрутизаторах серии ASR 9000, работающих под управлением 64-битной IOS XR. Это — аппаратура класса high-end для...

Как взять сетевую инфраструктуру под свой контроль. Глава четвертая. Автоматизация. Темлейты

Эта статья является шестой в цикле статей «Как взять сетевую инфраструктуру под свой контроль». Содержание всех статей цикла и ссылки можно найти здесь. Оставив несколько тем позади, я решил все же начать новую главу. К безопасности вернусь чуть позже. Здесь я хочу обсудить один простой, но...

Как взять сетевую инфраструктуру под свой контроль. Глава третья. Сетевая безопасность. Часть третья

Эта статья является пятой в цикле статей «Как взять сетевую инфраструктуру под свой контроль». Содержание всех статей цикла и ссылки можно найти здесь. Эта часть будет посвящена Campus (Office) & Remote access VPN сегментам. Может показаться, что дизайн офисной сети – это просто. Действительно,...

Как взять сетевую инфраструктуру под свой контроль. Оглавление

Оглавление для всех статей цикла «Как взять сетевую инфраструктуру под свой контроль» и ссылки. На данный момент опубликовано 5 статей: Глава 1. Удержание Глава 2. Чистка и документирование Глава 3. Сетевая безопасность. Часть первая Глава 3. Сетевая безопасность. Часть вторая Дополнение. О трех...

Далее