Обзор telegram-бота N.E.T.C.A.L.C. – сетевого мульти-инструмента для ИТ и ИБ-специалистов, созданного с помощью ChatGPT

Всем привет! В первой части своего повествования я рассказал об опыте создания при помощи ChatGPT telegram-бота с функцией продвинутого калькулятора IP-сетей и набором полезных сетевых инструментов. В этой статье я подробнее объясню и наглядно продемонстрирую каждую из его текущих возможностей, а...

NAC под санкциями – чем заменить Cisco ISE?

Команда К2Тех занимается внедрением NAC-решений 17 лет, и имеет, как нам казалось, большой опыт в этом вопросе. Но даже с нашим опытом 2022-й год стал неожиданностью. Оказалось, что необходимо срочно и в неоптимальных условиях проводить импортозамещение NAC для десятков крупных компаний, которые на...

Участившиеся атаки на сервер

Вопрос безопасности сервера с каждым днём становятся всё более актуальней, а обеспечение их безопасности — всё сложнее. После 28 мая 2022 г. участились кибер атаки в том числе на малый и средний бизнес. Эта напасть не обошла стороной и Красноярск. За месяц пострадало 4 клиента нашей небольшой...

Спасите ваши файлы: изучаем атаки на NAS

Сетевые накопители (NAS) — практически идеальные устройства: компактные, экономичные, тихие. Легко настроить, легко использовать. Мечта домашних пользователей и администраторов небольших сетей. К сожалению, простота настройки имеет и обратную сторону: не слишком погружённые в тему кибербезопасности...

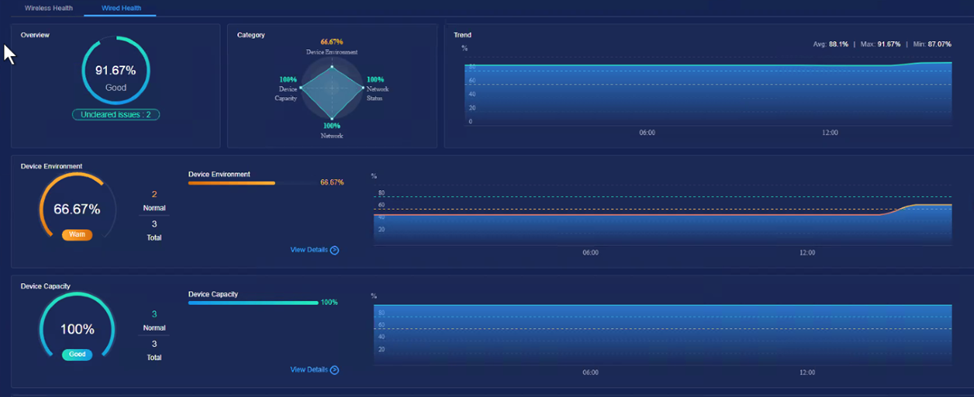

На проприетарном гипервизоре, но с открытыми протоколами. Обзор решения Software-Defined-кампусной сети от Huawei

Как и все крупные сетевые вендоры, Huawei развивает свои решения программно определяемых сетей. В портфолио вендора есть решения для сетей ЦОД, для распределённых сетей (SD-WAN) и для сетей офисов/кампусов. Мы с коллегой провели пару дней в лаборатории за тестированием последнего. Расскажу в этом...

[Из песочницы] Консилиум с D-Link: базовая настройка управляемого сетевого оборудования

Всем доброго времени суток! На сегодняшний день в непростой эпидемиологической ситуации система высшего образования и науки переживает трансформацию. Формируется гибридное обучающее пространство, позволяющее гармонично сочетать форматы дистанционного и очного обучения. Специфика работы большинства...

Анализ зашифрованного трафика без его расшифровки

Система для анализа трафика без его расшифровки. Этот метод называется просто — «машинное обучение». Оказалось, если на вход специального классификатора подать очень большой объём различного трафика, система с очень высокой степенью вероятности может детектировать действия вредоносного кода внутри...

Удаленка с Zyxel

Наверное, это будет одна из самых короткий наших публикаций, но в принципе много говорить и не надо. Удаленка форева! Ну или во всяком случае на какое-то время. А после того, как все это закончится — в офисы вернуться не все, кто-то так и останется работать из дома. Частично или нет — другой...

Что останется в серверной?

Многие организация используют облачные сервисы или перемещают оборудование в ЦОД. Что имеет смысл оставить в серверной и как лучше организовать защиту периметра офисной сети в такой ситуации? Читать дальше →...

17 способов проникновения во внутреннюю сеть компании

Безопасность. Слово означающие защищённость человека или организации от чего-либо/кого-либо. В эпоху кибербезопасности мы всё чаще задумываемся не столько о том, как защитить себя физически, сколько о том, как защитить себя от угроз извне (киберугроз). Сегодня мы поговорим о том, как можно...