Захватываем сеть через сервер централизованного управления и защищаемся от таких атак

Привет, меня зовут Дмитрий, в команде Бастион я отвечаю за этап внутреннего тестирования на проникновение. Сегодня на конкретном примере покажу, как антивирус может подставить под удар всю корпоративную сеть. Разберемся, почему средства централизованного управления необходимо охранять как зеницу...

OSINT или разведка по открытым источникам

Поиск по открытым источникам — это методология сбора и анализа данных, находящихся в открытом доступе, для получения дополнительной информации о цели. В данной статье расскажем о том, какими методами и средствами можно собирать информацию из открытых источников об организации, покажем примеры такой...

Как взломать систему через тестовую среду

Безопасность на реальных примерах всегда интересна. Разговор будет идти о взломе систем через тестовые среды. В приведенном ниже примере из тестирования на проникновение для одного нашего клиента был получен прямой доступ в облако с полным доступом сразу к нескольким лайв системам. Сразу...

«Кража» со взломом: пентест финансовой организации

В этом посте мы расскажем, как сломанная логика, самописные сервисы и графические пароли могут привести к захвату сетевой инфраструктуры компании, полной потере денег и пользовательских данных. Это реальная история. События, о которых рассказывается в посте, произошли не так уж давно. По просьбе...

Свежие уязвимости для ОС Windows

Уязвимости в ОС и программном обеспечении всегда являлись одними из самым мощных векторов тестирования на проникновение. Какими интересными свежими уязвимостями можно пополнить свой арсенал? В статье попробуем разобраться, как работают 3 уязвимости в ОС Windows и MS Office, которые были...

Практика использования Relay+PetitPotam

Статья расскажет о вариации нового метода атаки на инфраструктуру. Рассмотрим основные инструменты, подготовим тестовый стенд и проведем тест. Небольшой disclamer: статья не претендует на полноту, но является примером того как можно собрать полезную информацию и проверить работоспособность...

«Hack Me на TryHackMe», или Небезопасное изучение инфобеза на известной платформе

Привет, Хабрчане. Сегодня мы поговорим об одной проблеме, которую обнаружил мой хороший знакомый Иван Глинкин. Это очень серьезный косяк с безопасностью платформы для обучения пентесту TryHackMe. Заключается он в том, что виртуальные стенды видят абсолютно все в сети, и их можно использовать для...

Relay атаки

Статья расскажет о том, какие Relay атаки существуют на сегодняшний день и как их воспроизводить, какие основные инструменты для проведения данных атак при тестировании на проникновение можно использовать, а также будет рассмотрена Relay атака на Active Directory. Читать далее...

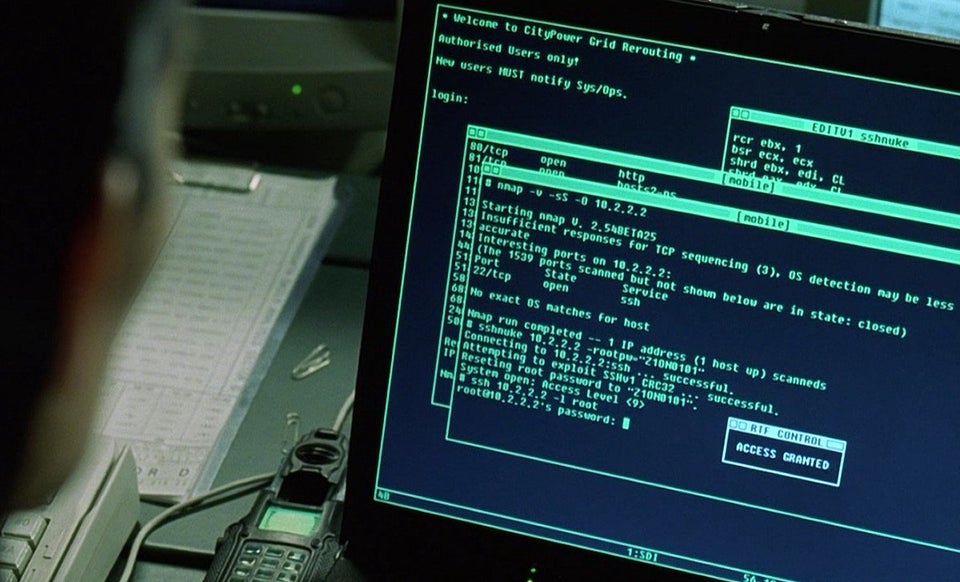

Построение карты сети

Построение карты сети — это длительный процесс. Исследование происходит за счет отслеживания откликов операционных систем на испорченные данные в заголовках сетевых протоколов. Этот подход обычно дает ~ 80% точности. И довольно сложно найти информацию о том, как точно каждая ОС отзывается на...

Атаки на JSON Web Tokens

Содержание: Что такое JWT? Заголовок Полезная нагрузка Подпись Что такое SECRET_KEY? Атаки на JWT: Базовые атаки: Нет алгоритма Изменяем алгоритм с RS256 на HS256 Без проверки подписи Взлом секретного ключа Использование произвольных файлов для проверки Продвинутые атаки: SQL-инъекция Параметр...

Как работают эксплойты по повышению привилегий в ОС Windows

Тема получения безграничного доступа к системе очень интересна в контексте тестирования на проникновение. Получить доступ к системе и запустить команду — сегодня это только половина победы. Вторая половина достигается только в тот момент, когда удается обойти подсистемы песочниц и ограничений,...

[Перевод] Что такое Metasploit? Руководство для начинающих

Тестирование на проникновение позволяет ответить на вопрос, как кто-то со злым умыслом может вмешаться в вашу сеть. Используя инструменты пентеста, «белые хакеры» и профессионалы в области безопасности могут на любом этапе разработки или развертывания исследовать сети и приложения на предмет...

Red Teaming — комплексная имитация атак. Методология и инструменты

Источник: Acunetix Red Teaming (атака «красной команды») – это комплексная имитация реальных атак с целью оценки кибербезопасности систем. «Красная команда» представляет собой группу пентестеров (специалистов, выполняющих тест на проникновение в систему). Они могут быть как нанятыми со стороны, так...

Использование SIEM в ходе подготовки этичных хакеров: открываем цикл практических лабораторных работ

Как мы готовим в наших университетах и учебных центрах этичных хакеров? Как правило, предоставляем им Kali Linux или «Сканер-ВС», включающие набор инструментов для тестирования защищенности и машину со множеством уязвимостей. В результате слушатели могут получить довольно поверхностное...

Как мы нашли уязвимость в почтовом сервере банка и чем она грозила

Мы часто проводим пентесты для банков и других финансовых организаций. Так же часто обнаруживаем уязвимости разного уровня критичности. Этот пост — про один из таких кейсов. Недавно, проверяя защищенность веб-ресурсов банка, мы нашли уязвимость в почтовом сервере Exim 4.89, которая может приводить...

[Перевод] PowerShell в роли инструмента для пентеста: скрипты и примеры от Varonis

Хакеры любят использовать PowerShell для запуска «fileless malware» — бестелесных вредоносных программ, которые не являются традиционными бинарными файлами с компилированным вредоносным кодом, и по этой причине подчас не могут быть обнаружены антивирусными решениями. PowerShell, конечно же, всегда...

Вебинар Group-IB 11 июля «Анализ вредоносного ПО для начинающих: базовые подходы»

Работа вирусного аналитика требует глубоких знаний и обширного опыта, но существуют базовые методы анализа, которые доступны даже начинающим специалистам. Несмотря на свою простоту, такие методы эффективно работают и позволяют выявить существенную часть вредоносного программного обеспечения....

Вебинар Group-IB 27 июня «Противодействие социоинженерным атакам: как распознать уловки хакеров и защититься от них?»

Более 80% компаний подверглись социоинженерным атакам в 2018 году. Отсутствие отработанной методики обучения персонала и регулярной проверки его готовности к социотехническим воздействиям приводят к тому, что сотрудники все чаще становятся жертвами манипуляций злоумышленников. Cпециалисты...

Далее