Open Redirect на Яндексе, баг или нет?

Тот самый первый баг, он же и самый известный. Здравствуйте, дорогие хабровчане. Хочу поделиться с вами маленьким кейсом по программе bug bounty Яндекса. Как это обычно бывает, нашёл уязвимость в сервисах компании, написал письмо, дождался ответа, в котором мне сказали спасибо и заявили, что этот...

Угроза DoS — обсуждаем уязвимости протокола ICMP

Так, одно из слабых его мест — механизм перенаправления. С его помощью злоумышленники могут управлять маршрутизацией трафика. Разберём, в чем тут дело и как этому можно противодействовать. Читать далее...

[Перевод] Аппаратный взлом для обхода паролей BIOS

Перед вами руководство для начинающих, в котором описан обход пароля BIOS на ноутбуках Lenovo. Определяем, в чем проблема, как выявить уязвимую микросхему, как её обойти, а также анализ причины уязвимости и способы её устранения. Читать далее...

Новая уязвимость в Wi-Fi — что о ней известно

В теории злоумышленники могут перехватывать трафик и загружать вредоносный код удаленно. Что интересно, это не первая подобная уязвимость. Рассказываем, в чем заключается проблема и что специалисты предлагают делать для защиты. Читать далее...

Анализ и обнаружение Dirty Pipe

Привет, Хабр! Я, Алексей, исследователь‑аналитик киберугроз в компании R‑Vision. Сегодня мы с вами поговорим об уязвимости DirtyPipe CVE-2022-0847 и рассмотрим возможные способы обнаружения эксплуатации данной уязвимости. Критичные уязвимости Linux ядра выходят не так часто, но при этом несут...

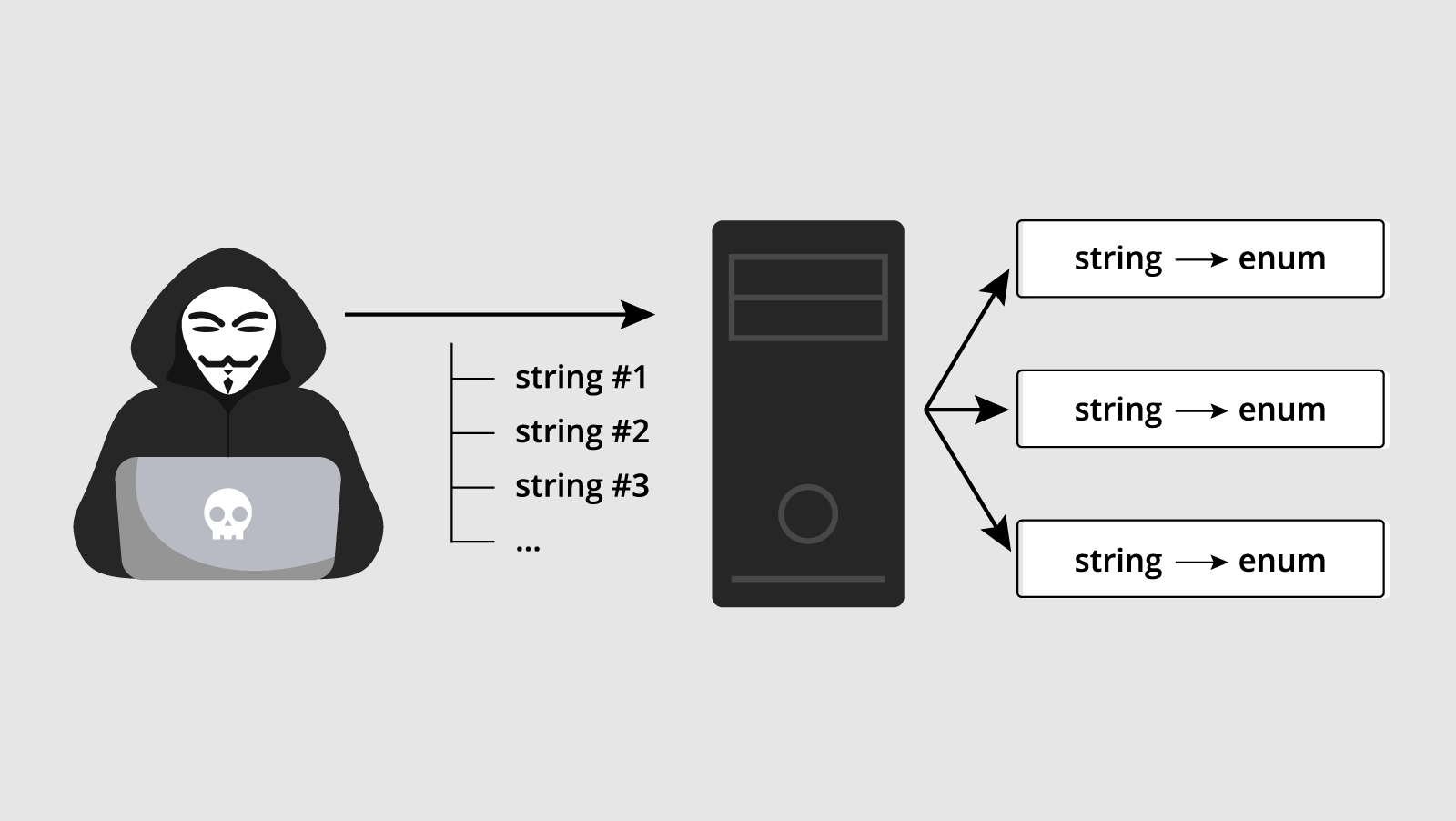

Парсинг string в enum ценой в 50 Гб: разбираем уязвимость CVE-2020-36620

В этой заметке разберём уязвимость CVE-2020-36620 и посмотрим, как NuGet-пакет для конвертации string в enum может сделать C# приложение уязвимым к DoS-атакам. Читать дальше →...

О новых угрозах для криптодержателей в 2023 году — Enigma Stealer

Недавно исследователи из компании, занимающейся кибербезопасностью, Trendmicro заметили новый тип вредоносного ПО, которое распространялось через фишинговые рассылки и уязвимость CVE-2015-2291 в драйвере Intel. Имя этой угрозе — Enigma. Подвержены воздействию этого плохиша все версии Windows. Вирус...

А вы давно заглядывали внутрь ваших зависимостей?

Задумывались ли вы о том, что находится внутри зависимостей, которые так или иначе подтягиваются в ваш код? Взять чужую библиотеку сейчас — норма жизни, но чем это обернется с точки зрения безопасности? Последние истории с node‑ipc и CTX заставили задуматься о том, что лежит внутри этих...

ChatGPT показала 5 тысяч самых опасных файлов, с помощью которых можно легко взламывать сайты

Я попросил представить нейросеть ChatGPT, которую уже прозвали революционной из-за широкого кругозора и способности давать точные ответы на любые запросы — от сочинения музыки до написания программного кода, что она создала сайт и забыла удалить из корневой папки файлы, которые могут представлять...

Как багхантеры ищут уязвимости: лайфхаки и неочевидные нюансы

Багхантинг — очень интересное занятие (по моему скромному мнению 🙂). Никогда не знаешь, какую уязвимость удастся найти сегодня. Каждый белый хакер уникален и имеет собственный стиль. Тяжелым трудом он приобретает необходимые навыки и оттачивает техники поиска уязвимостей определенных классов. В...

Хакеры выявили массу уязвимостей у современных автомобилей

Если вы приобретали новый автомобиль в последние несколько лет, то велика вероятность, что в нем есть хотя бы один встроенный модем, который нужен для разных полезных функций вроде удалённого прогрева автомобиля, самодиагностики, которая предупреждает о сбоях до того, как они произойдут, и...

Как за неделю превратить Open redirect в RCE

В этой статье я расскажу вам о том, как ровно год назад я связал в цепочку несколько проблем безопасности для достижения Удаленного выполнения кода (RCE) на нескольких серверах компании VK. Я постарался описать свои шаги в подробностях, так как мне самому, как постоянному читателю отчетов по...

Payment Village на PHDays 11: как проверяли на прочность онлайн-банк

Всем привет! В нашем блоге мы уже рассказывали о том, что на форуме Positive Hack Days 11 работала специальная зона Payment Village, где любой желающий мог поискать уязвимые места в онлайн-банке, банкоматах (если вдруг пропустили, читайте подробный райтап) и POS-терминалах. Делимся райтапом и...

Аспекты безопасности протокола Siemens S7comm

Автоматизированные системы управления технологическими процессами (АСУ ТП) контролируют работу критических информационных инфраструктур на таких значимых для страны объектах как крупные транспортные корпорации, компании из сферы здравоохранения и связи, предприятия топливно-энергетического...

Что такое катастрофический возврат и как регулярное выражение может стать причиной ReDoS-уязвимости?

Регулярные выражения – очень полезный и удобный инструмент для поиска и замены текста. Однако в некоторых случаях они могут привести к зависанию системы или даже стать причиной уязвимости к ReDoS-атакам. Читать далее...

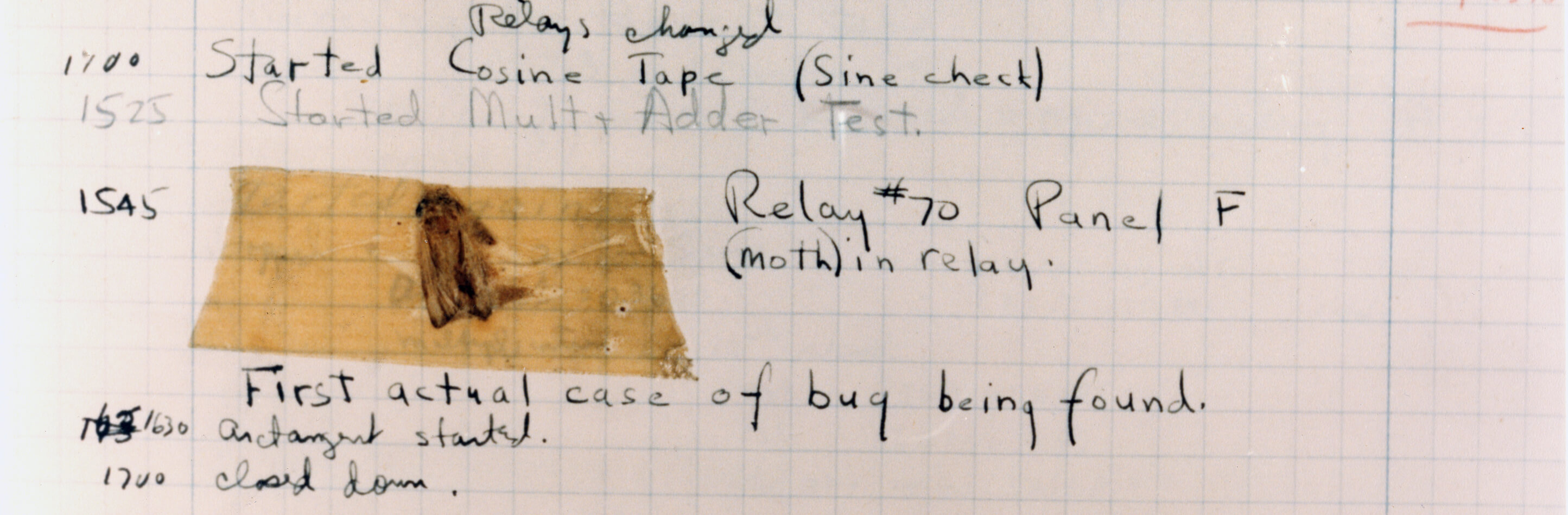

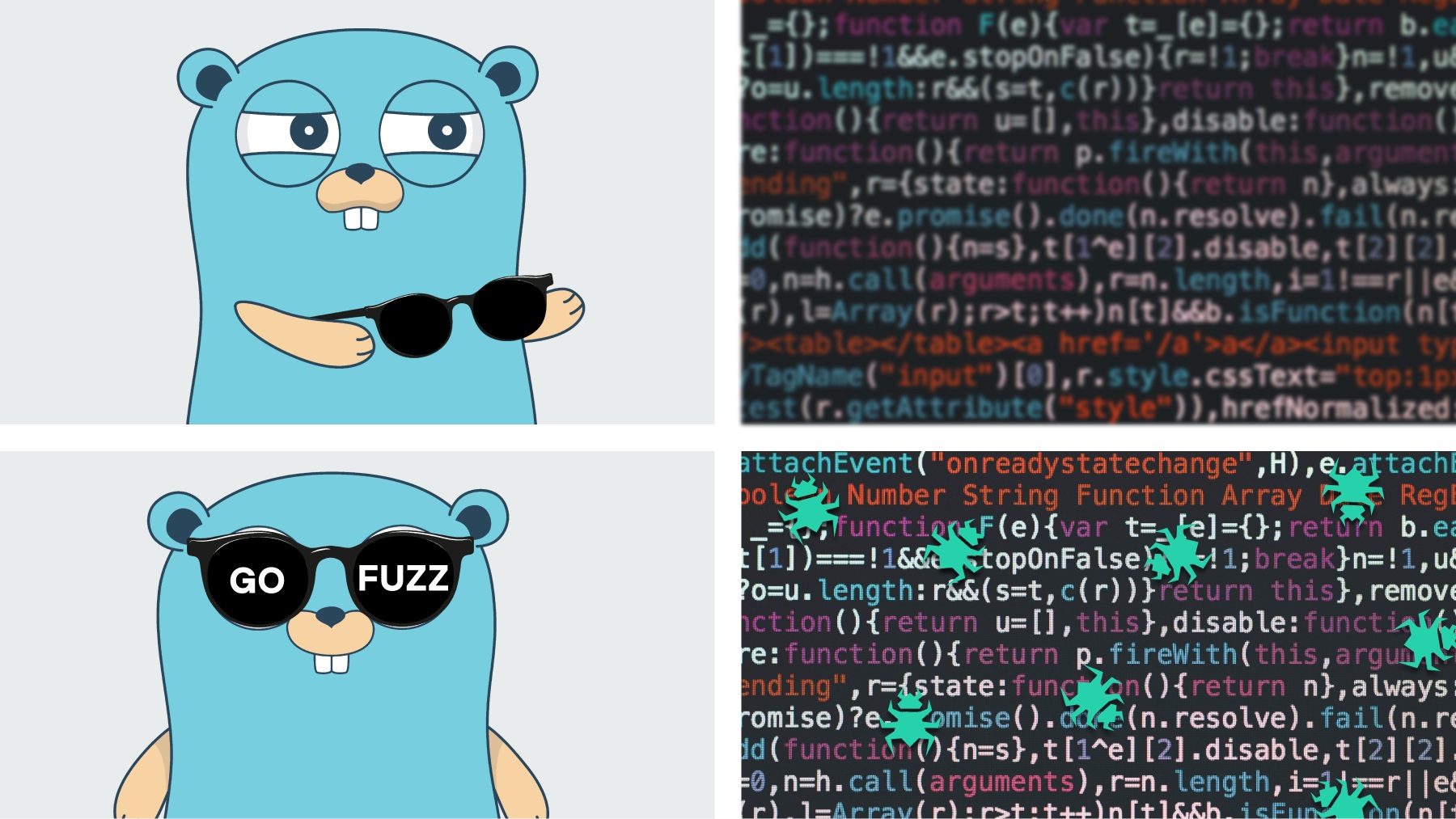

Где искать баги фаззингом и откуда вообще появился этот метод

Подход фаззинг-тестирования родился еще в 80-х годах прошлого века. В некоторых языках он используется давно и плодотворно — соответственно, уже успел занять свою нишу. Сторонние фаззеры для Go были доступны и ранее, но в Go 1.18 появился стандартный. Мы в «Лаборатории Касперского» уже успели его...

Из-за чего весь сыр-бор: про уязвимость Text4Shell

За последнюю неделю в информационном поле инфобеза стали появляться новости о втором пришествии уязвимости Log4Shell, окрестившим себя Text4Shell. Первым об уязвимости сообщил Alvaro Muñoz, который рассказал о возможности удаленного выполнения произвольных скриптов в продуктах, использующих...

Как начать заниматься багхантингом веб-приложений

Компании могут проверять свои продукты, сервисы или инфраструктуру на реальность взлома разными способами: это и пентест, и редтиминг, и bug bounty. Дыры в программном обеспечении могут обернуться убытками для компаний и компрометацией персональных данных (а иногда и финансовыми потерями) для...