Сплит-тестирование, новые маркетинговые механики и сегментирование рассылок в WhatsApp

Обзор последних обновлений RetailCRM....

«М2 — всё сложится»: экосистема недвижимости запустила новую рекламную кампанию

...

Мошенники. Вектор атаки на айтишников через LinkedIn

Кажется, только что испытал на себе новый вектор атаки на айтишников. Почему думаю, что на айтишников? Потому что через LinkedIn и, очевидно, с айтишников есть, что взять. Читать далее...

Анализ фишинга с Venom RAT

В начале апреля в организации Российской Федерации (и не только) пришли письма от неизвестного отправителя. В содержимом письма, кроме пожелания хорошего дня и просьбой ответить «скорее», находился RAR архив, а внутри архива *.bat файл. После проверки содержимого в песочнице были предоставлены...

Фальшивые криптокошельки в официальном каталоге Ubuntu — индикатор более серьёзной угрозы

Через официальный каталог приложений Ubuntu Snap некоторое время распространялся фейковый криптокошелёк, средства с которых сразу переводились на сторонний адрес. У одного из пользователей удалось увести 9,84 BTC. Это типичная supply chain attack, один из самых опасных видов атак. Он предполагает...

Инструменты, уязвимости и атаки на беспроводные технологии. Злой двойник и плата глушилка

Введение Снова рады приветствовать дорогих читателей! Продолжаем рубрику статей "Без про-v-ода" в которой мы обозреваем для вас различные инструменты, уязвимости и атаки на беспроводные технологии или протоколы. Wi-Fi технология стала неотъемлемой частью нашей повседневной жизни. Мы используем...

Препарируем Wazuh. Часть 3: источники не из коробки

В предыдущей статье мы говорили о том, как можно подключить к Wazuh стандартные источники, идущие, что называется, «из коробки». С ними все относительно просто: выполняем действия, представленные в инструкции по подключению Wazuh на источнике, выполняем необходимые правки на стороне агента и все...

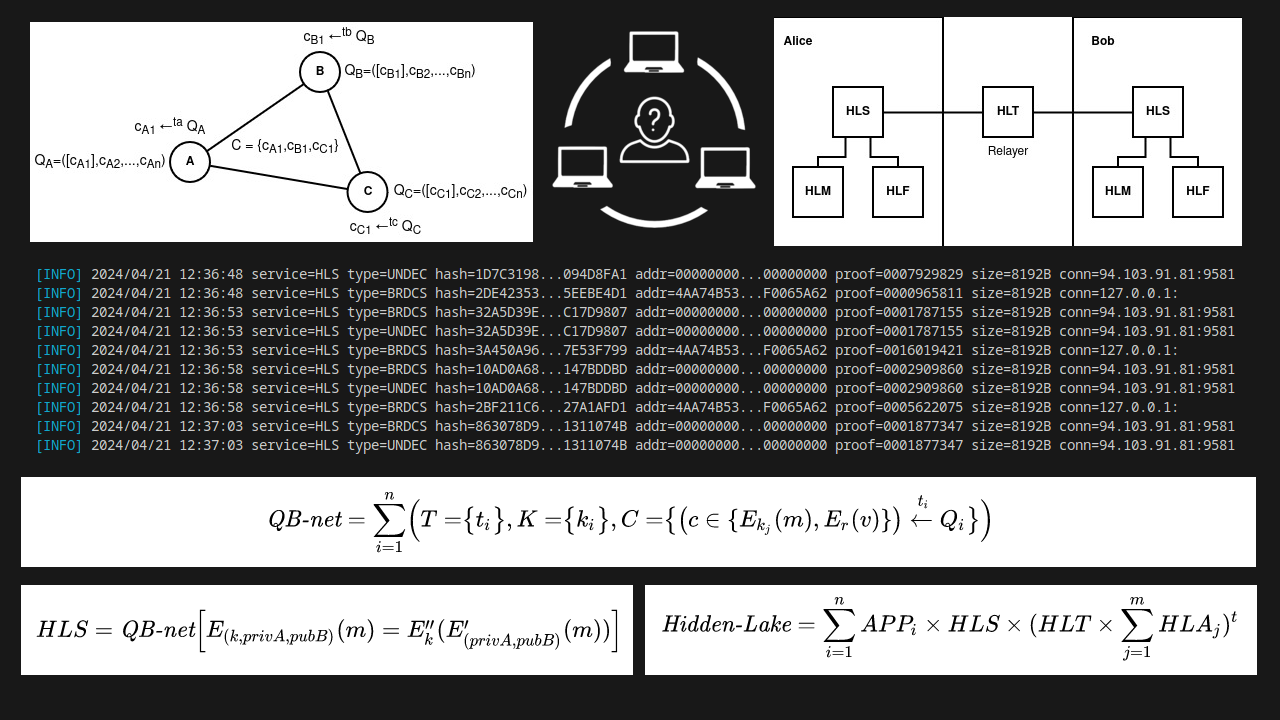

Анонимная сеть Hidden Lake → анализ QB-сетей, функций шифрования и микросервисов на базе математических моделей

Анонимная сеть Hidden Lake (HL) - это децентрализованная F2F (friend-to-friend) анонимная сеть с теоретической доказуемостью. В отличие от известных анонимных сетей, подобия Tor, I2P, Mixminion, Crowds и т.п., сеть HL способна противостоять атакам глобального наблюдателя. Сети Hidden Lake для...

Разбор новой атаки кибершпионов Sticky Werewolf с использованием Rhadamanthys Stealer

5 апреля 2024 года на платформу VirusTotal была загружена вредоносная ссылка кибершпионской группы Sticky Werewolf. Внимание аналитиков тогда привлекла новая для группы полезная нагрузка – злоумышленники использовали Rhadamanthys Stealer, стилер с модульной архитектурой, написанный на C++ и...

Идеальный кейс внедрения DevSecOps. Так бывает?

Привет, на связи отдел безопасной разработки СИГМЫ (ОБР). И хоть наша команда сформировалась относительно недавно, мы уже приобщились к «вечному» — а именно «противостоянию» разработки и безопасников. Если вы читаете эту статью, скорее всего такое знакомо и вам. Но иногда в этом взаимодействии...

Партнёрское продвижение: почему бизнесу нельзя игнорировать кросс-маркетинг

Кросс-промо — незаменимый инструмент для любой компании. Доводы....

Атака Kerberoasting без пароля пользователя — миф, или новая реальность?

Всем привет! Меня зовут Алексей, я работаю в компании «Визум», и занимаюсь тестированием на проникновение, направления классические – инфраструктура и веб. Данную статью меня сподвиг написать мой друг и коллега – Михаил Л., совместно с которым мы и провели данный небольшой ресерч. Все, кто, так или...

Гринч — похититель госэкзаменов

Наша «любимая» рубрика — рассказать о кейсе информационной безопасности для очень важной системы, о которой никто, кроме специалистов, не знает. И при этом рассказать так, чтобы эту самую информационную безопасность не нарушить. Кейс ГИС РИС ГИА как раз из таких. За аббревиатурой ГИС РИС ГИА вполне...

Razer выпустила универсальный геймпад с вибрацией для смартфонов и ПК (2 фото + видео)

Компания Razer обновила линейку игровых контроллеров Kishi, представив модель Ultra. Она совместима с гаджетами на iOS, Android и Windows, поддерживает крупные устройства размером вплоть до iPad mini и оснащается модулем вибрации, а также фирменной RGB-подсветкой....

Корабль Boeing Starliner подготовлен к первому испытательному полёту с экипажем к МКС (5 фото)

Наземный персонал «Космического побережья» Флориды на этой неделе пристыковал космический корабль Boeing Starliner к ракете United Launch Alliance Atlas V, начав подготовку к запуску в следующем месяце. Этот полёт станет первым пилотируемым стартом Starliner после двух испытательных пусков без...

Анонсированы банковские карты с OLED-экраном (2 фото)

Американская компания Sentry Enterprises приступила к выпуску необычных банковских карт серии Radiance, оснащённых встроенными OLED-панелями. Разработчики раскрыли первые подробности о необычном платёжном средстве и рассказали, в чём заключаются его преимущества для банков и их клиентов....

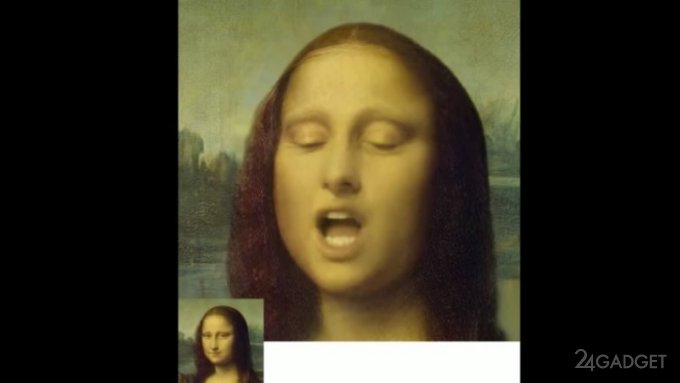

Microsoft показала нейросеть, которая делает говорящими что угодно (2 фото + видео)

За последние пару лет генеративные нейросети преодолели важный этап развития, став более мощными и способными создавать по текстовому описанию не только изображения, но и видео. Новый алгоритм VASA-1 от Microsoft, вероятно, сумеет удивить многих, поскольку для его работы вообще не нужно описание....

Неудачный ремонт ноутбука Acer V3-572: диагностируем неисправность с помощью тока и тепловизора

Привет, Хабр! Обычно я рассказываю, как легко и просто ремонтирую какие-либо устройства. Конечно, за этим процессом может скрываться несколько часов изучения платы: как под микроскопом, так и по схеме. Но чаще всего заканчивается хорошо — девайсы начинают работать, а мне радостно, что спас...