Мастера перевоплощений: охотимся на буткиты

Прогосударственые хакерские группы уже давно и успешно используют буткиты — специальный вредоносный код для BIOS/UEFI, который может очень долго оставаться незамеченным, контролировать все процессы и успешно пережить как переустановку ОС, так и смену жесткого диска. Благодаря тому, что подобные...

Мартовские обновления безопасности от Microsoft

В марте компания Microsoft выпустила плановые обновления безопасности, закрывающие 82 уязвимости в своих продуктах, 10 из которых были классифицированы как критические. Среди закрытых уязвимостей 2 являются 0-day и обнародованы публично, а эксплуатация одной из этих уязвимостей была зафиксирована в...

Было ли вчерашнее падение Ростелекома кибератакой?

Сначала вопрос, если бы вы, будучи ростелекомовцем узнали, что как и обещал Байден несколько дней назад, на Россию совершена кибератака, которую вы пропустили из-за устаревшего оборудования стали бы вы об этом объявлять публично? Какие должны бы были быть ответные действия ростелекома и государства...

[Перевод] Почему никто ещё не скопировал переключатель звука с iPhone и OnePlus?

Спросите любого владельца IPhone или OnePlus, что есть такое в его телефоне, чего нет в других? Возможно, он ответит, что это переключатель звука на боковой грани. Он позволяет включить беззвучный одним движением, не открывая шторку уведомлений — это действительно удобно. Но почему другие компании...

Тест «Знаете ли вы своих врагов в лицо, или Как атакуют киберзлоумышленники»

Одна из главный болей человека — это безопасность. А компании и айтишники по всему миру беспокоятся по поводу кибербезопасности. Чтобы быть начеку, нужно понимать природу злоумышленника, его мировоззрение и логику. А как хорошо вы знаете своего врага? Проверьте себя, пройдя тест под катом. Пройти...

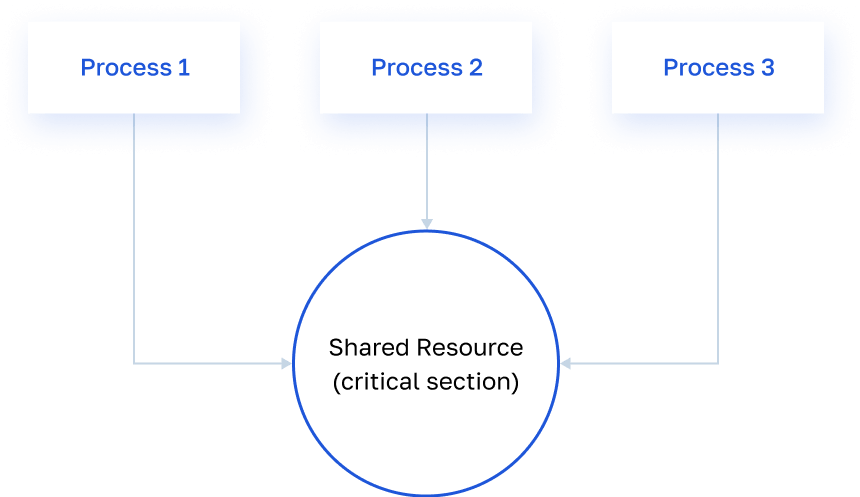

Почему стоит проверять приложения на устойчивость к race condition

Если ваше приложение или сервис работает с внутренней валютой, следует проверить его на уязвимости типа race condition («состояние гонки» или, если точнее, — «неопределенность параллелизма»). Race condition — это «плавающая ошибка», которую могут эксплуатировать злоумышленники. Суть в том, что...

От локального ПО до всероссийских инсталляций: как изменился ИКС за 17 лет

От идеи к проекту Шел 2003 год: доллар — по 30, Интернет – по карточкам, за окном – июль, а по MTV крутят Numb и In the shadows. Несколько студентов и выпускников с кафедры информатики ЯрГУ им. Демидова решили совместными усилиями накодить что-то действительно классное, а главное нужное. Я работал...

Kremlin RATs: история одной мистификации

Этим постом мы начинаем двухсерийный технодетектив, в котором встретились "священная триада" доменов: putin, kremlin, crimea и "крысы" — программы удаленного доступа (RAT), а также шпион AgentTesla. Началась история с того, что в конце мая 2020 года сетевой граф Group-IB, наша автоматизированная...

Основываясь на статистике: неофициальное предложение Топ-10 OWASP 2021

Многим из нас встречался список угроз Топ-10 OWASP. А некоторые даже знают, что он обновляется каждые 3-4 года. И срок следующего обновления уже подошел. Но процесс создания списка угроз OWASP плохо документирован, поэтому нам захотелось предложить прозрачный, основанный на статистике рейтинг для...

Особенности киберохоты: как Hunter Stealer пытался угнать Telegram-канал «База»

С ноября 2020 года участились случаи похищения аккаунтов у популярных Telegram-каналов. Недавно эксперты CERT-GIB установили тип вредоносной программы, с помощью которой хакеры пытались угнать учетку у Никиты Могутина, сооснователя популярного Telegram-канала «База» (320 тысяч подписчиков). В той...

Как молодой девушке уехать на Яндекс.Такси в лес и пропасть без вести

Любой человек может оказаться в неприятной ситуации когда он едет ночью, в лес, в багажнике... Предусмотрительные граждане пытаются избежать подобных инцидентов выбирая сервисы такси известных брендов, которые декларируют безопасность поездки, контроль за водителями и даже вешают в приложении...

Почему стоит использовать менеджер паролей

Менеджер паролей — хороший способ повысить уровень безопасности своей работы, сохранив все коды доступа в одном надежном месте. Без такого инструмента сложно удержаться от соблазна пользоваться во всех сервисах одними и теми же паролями (или их вариациями), что серьезно повышает вероятность...

Информационная безопасность в 2021 году. Угрозы, отраслевые тренды

В 2020 году многие аспекты повседневной жизни серьезно изменились. Всеобщая «удаленка» и рекордная цифровизация большинства отраслей не могла не трансформировать и ландшафт информационной безопасности. Рассказываем о наиболее интересных и заметных изменениях в ИБ-отрасли, а также о новых...

Apple против Facebook: как накаляется борьба двух гигантов

Два года назад Amazon воевала с Google из-за умных колонок. Компании запрещали сервисы друг друга, инвестировали миллиарды в рекламу и всеми силами пытались показать, что продукты их конкурента выеденного яйца не стоят. Теперь друг в друга вцепились Facebook и Apple. У них сейчас идёт настоящая...

Тим Бернерс-Ли предлагает хранить персональные данные в подах

Изобретатель Всемирной паутины Тим Бернерс-Ли хочет, чтобы люди могли контролировать свои личные данные. Его беспокоит тот факт, что интернет перестал быть безопасным местом, в котором можно получать полезную информацию и делиться своей. Что предлагает Бернерс-Ли, рассказывает Cloud4Y. Читать далее...

Старый конь борозды не испортит: как стилер Pony крадет данные и где их потом искать

Если помните, недавно у нас выходила статья про молодой, но уже подающий надежды data stealer Loki. Тогда мы подробно рассмотрели этот экземпляр (версия 1.8), получили представление о работе бота и освоили инструмент, облегчающий реагирование на события, связанные с этим ВПО. Для более полного...

Qualcomm планирует выпустить конкурента процессора M1 от Apple уже в этом году

ARM-процессоры становятся все более мощными, а сфера их применения — расширяется. Сейчас над новым производительным ARM-чипом работает компания Qualcomm. Ее процессор для десктопных ПК и ноутбуков получил название SC8280, и его без проблем можно будет использовать в Windows-компьютерах. Snapdragon...

Как я делал систему оптического трекинга

Дело было в далеком 2015 году. В продаже только появились очки виртуальной реальности Oculus DK2, рынок VR игр быстро набирал популярность. Возможности игрока в таких играх были невелики. Отслеживалось всего 6 степеней свободы движений головы — вращение (инерциалкой в очках) и перемещение в...