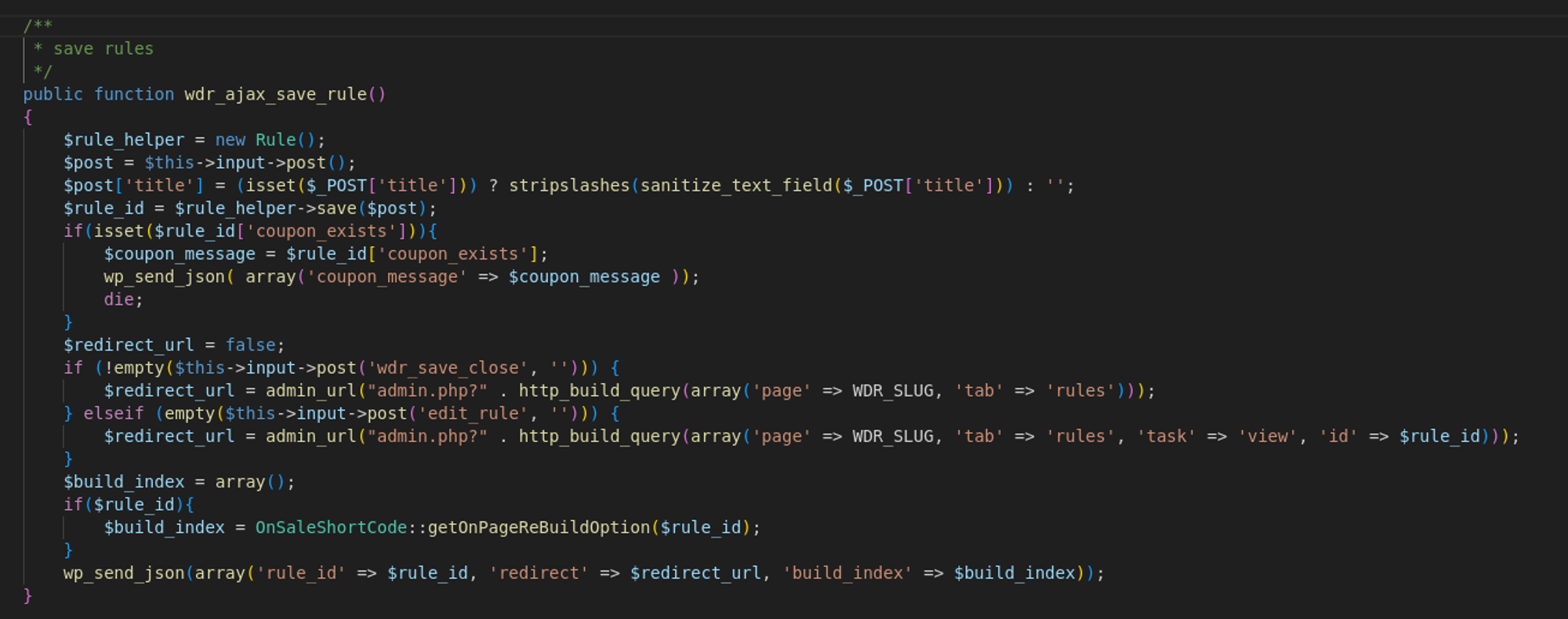

WordPress: разбор уязвимости в Discount Rules for WooCommerce

Добрый день, уважаемые читатели! Сегодня мы разберем одну старую уязвимость в плагине Discount Rules for WooCommerce < 2.2.0 для WordPress. WooCommerce - это плагин для создания онлайн-магазина на движке WordPress, а WooCommerce Discout Rules - дополнение для WooCommerсe для предоставления и...

[Перевод] Управление заголовками HTTP в Joomla 4 (часть 2)

Эта статья - вторая часть перевода статьи Joomla’s New HTTP Headers Plugin For J4 из майского номера (2022) Joomla Community Magazine. Эта часть перевода посвящена тонкостям настройки Content Security Policy, HSTS в Joomla 4, тому как избежать атак на Ваш сайт. Читать далее...

[Перевод] Пасхалки — самовыражение или баловство?

Представьте, что в софте, веб‑сервисах и фильмах внезапно пропали бы все пасхалки. Что случилось бы с миром тогда? Кажется, что ничего. Разве что он стал бы чуть‑чуть менее смешным. Или нет? Давайте поговорим о том, почему возникли скрытые возможности в программах, есть ли от них польза или вред....

Как разминировать свой код на PHP (и не только)?

«Мины» в исходном коде — это не только уязвимости, но и прочие дефекты безопасности, которые так или иначе ухудшают качество софта. Какими путями «минируется» ваш код и какие типы «мин» наиболее актуальные? Поговорим об этом в контексте веб-программирования и PHP. О «минах» в коде расскажет Илья...

Не тратьте время на санацию ввода. Лучше экранируйте вывод

Время от времени мы слышим в кругу разработчиков разговоры о “санации пользовательского ввода” с целью предотвращения атак с использованием межсайтового скриптинга. Эта техника, хоть и придумана из лучших побуждений, приводит к ложному чувству безопасности, а иногда и искажает совершенно корректный...

Как за неделю превратить Open redirect в RCE

В этой статье я расскажу вам о том, как ровно год назад я связал в цепочку несколько проблем безопасности для достижения Удаленного выполнения кода (RCE) на нескольких серверах компании VK. Я постарался описать свои шаги в подробностях, так как мне самому, как постоянному читателю отчетов по...

О проблемах информационной безопасности и IT образования на примере HTML Academy

Меня всегда очень интересовала довольно грустная ситуация с языком РНР. Из неказистого шаблонного движка для веб-страничек, к середине 2010-х он вырос в мощный, современный и аккуратный язык программирования… в то время как практически все обучающие материалы в сети выставляют его всё тем же...

[recovery mode] PHP-скрипт для защиты от DDOS, парсинга и ботов

PHP-скрипт для защиты от DDOS, парсинга и ботов, нагружающих сервер "мусорными" запросами и затрудняющий парсинг. Читать далее...

Слабые места PHP: думай как хакер

Какие уязвимости можно найти в типичном PHP-проекте? Удивительно, но любые — от слабых мест и уязвимостей в коде никто не застрахован. Чем быстрее мы их найдем, тем меньше риск для компании. Но чем лучше будем понимать, как можно атаковать наше приложение и как взаимодействуют друг с другом наши...

Бэкдор в 1С-Битрикс: под угрозой сотни сайтов

Субботний вечер омрачен скандалом - сайт не работает, провайдер негодяй, админы - не специалисты, а сервера - решето. Вызов принят, или почему при всей нелюбви к 1С-Битрикс в данной ситуации пострадали не только лишь все? И как от этого избавиться...

[Перевод] Защита от уязвимости Dependency Confusion в PHP с помощью Composer

Недавно Алекс Бирсан опубликовал статью «Dependency Confusion: How I Hacked Into Apple, Microsoft and Dozens of Other Companies», в которой рассказал, как использовал диспетчеры пакетов уровня языков наподобие npm (Javascript), pip (Python) и gems (Ruby), чтобы заставить компании установить и...

[Перевод] Невидимые символы, скрывающие веб-шелл в зловредном коде на PHP

В ноябре мы писали о том, как злоумышленники используют инъекции JavaScript для загрузки зловредного кода из файлов CSS. Поначалу незаметно, что эти инъекции содержат что-то, кроме безобидных правил CSS. Однако при более тщательном анализе файла .CSS обнаруживается 56 964 кажущиеся пустыми строки,...

Почему я не люблю PHP

Не спешите прокручивать мой пост - дело совсем не в коде, не в пороге вхождения, фреймворках или отсутсвия обратной совместимости. Я отношусь к PHP с той стороны, которая занята его размещением и безопасностью. Конечно, сейчас никаких трудов не составит запихнуть код с интерпретатором в контейнер,...

MetaGen - делаем разметку Open Graph в DLE

Как сделать разметку Open Graph в DLE? Для реализации этой идеи вам поможет этот модуль. Кто заинтересован прошу под кат...

Дополнительные поля в виде ссылок (v3)

Очень популярный вопрос для порталов с видео файлами. Но им приходится извращаться с тэгами. Мой хак решает эту проблему....

Добавление картинок и файлов в новость (v4.0)

Чтобы добавить картинку или файл в новость необходимо сделать много действий... описывать не буду, кто этим занимался знает на собственном опыте. Мой хак решает эту проблему с помощью дополнительных полей. И теперь уже в 4 редакции, и с новыми возможностями...

[recovery mode] Разработка собственного алгоритма симметричного шифрования на Php

Однажды, несколько лет назад, доводилось делать тестовое задание для трудоустройства на работу в одну компанию, где в качестве задания стояла задача разработать нестандартный алгоритм симметричного шифрования на высокоуровневом яп, идейно в чем-то непохожий на классику жанра — операцию xor...

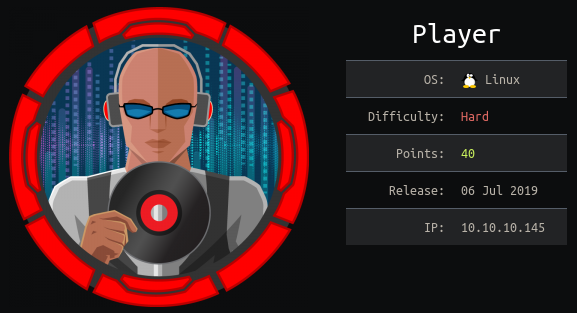

Hack The Box — прохождение Player. FFmpeg эксплоит, JWT и различные веб перечисления

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье пройдем JWT, выполним такие веб-перечисления, как поиск дирректорий, поддоменов и файлов бэкапа, проэксплуатируем SSRF в кодере...

Назад