Security Week 52: цифровой вандализм в промышленных системах

На прошлой неделе издание DarkReading опубликовало показательный кейс о безопасности промышленных IT-систем. К сожалению, ни в статье издания, ни в оригинальном посте исследователей почти не приводится технических деталей. Тем не менее данная история все же представляет интерес, потому что это...

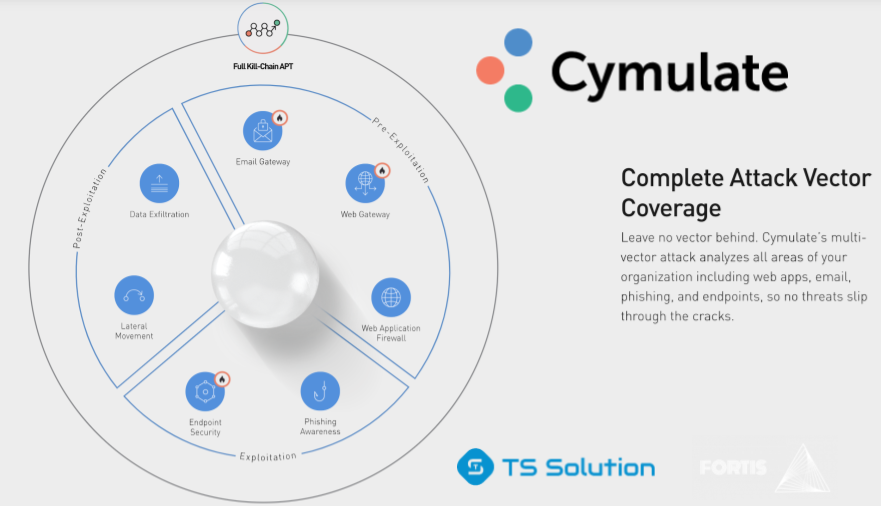

Имитация целенаправленных кибератак, Red Team, Pentest, сканирование уязвимостей. Плюсы и минусы различных методов

В данной статье мы попытаемся сделать небольшое сравнение различных способов тестирования безопасности вашей сети и понять, есть ли какие-то преимущества у относительно новых BAS (Breach & Attack Simulations) систем, которые имитируют взлом и кибератаки. Для примера, в качестве BAS системы мы...