[Перевод] «В Австралии безопасней». Как хакеры провернули трансокеанскую BEC-атаку

Привет, Хабр! Сегодня мы расскажем, как участники углеродного рынка столкнулись c эталонной BEC-атакой. В истории есть все необходимые ингредиенты: слабозащищенная компания-жертва, на которую свалились инвестиции, виртуозное использование злоумышленниками социоинженерных и технических методов, а...

BEC в ребро: чем опасна компрометация деловой переписки и как ее предотвратить?

Летом этого года менеджеры компании, поставляющей решения для нефтегазового комплекса, обнаружили в своей корпоративной почте подозрительную активность. Все входящие письма от филиала международного банка оказались в папке «Удаленные». В ней, например, обнаружили как запросы на выделение очередного...

История одной кампании Business Email Compromise

Мы фиксируем всплеск атак типа Business Email Compromise (BEC). BEC-атаки — не новое и не редкое явление, но эта волна привлекла наше внимание масштабом. С июня к нам обращаются множество пострадавших компаний, и всех жертв объединяют схожие признаки компрометации. В статье расскажем, как действуют...

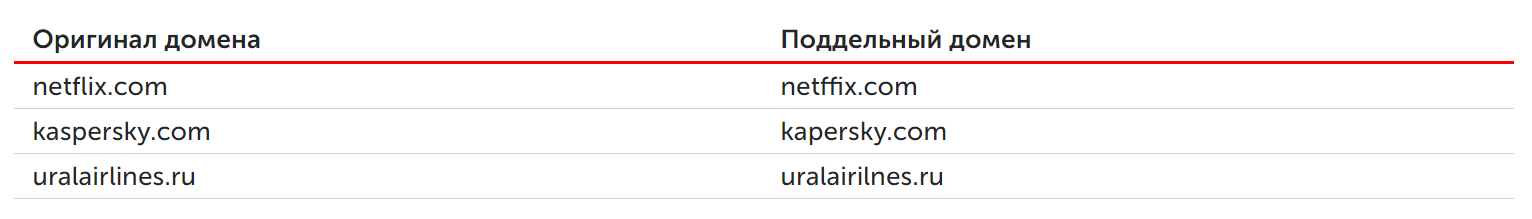

Security Week 51: почтовые атаки с lookalike-доменов

Эксперты «Лаборатории Касперского» подробно разбирают одну из атак на корпорации с использованием lookalike-доменов — когда фишинговый e-mail отправляется с домена, на одну букву отличающегося от настоящего. Такой подход со стороны атакующего оказывается чуть выгоднее традиционного спуфинга, когда...