Никому нельзя верить на слово в безопасной разработке, или Еще один взгляд на SCA

Захожу я в английский клуб. Там все сидят, выпивают, в карты играют. Смотрю — в очко режутся! Сел я за столик, взял карты. У меня — 18. А мой соперник говорит: «20». Я ему: «Покажи!». А он мне: «Мы, джентльмены, верим друг другу на слово». И вот тут-то мне поперло. Но в ИБ так не пройдет, нужна...

Профессия «кибердетектив»: кто такой исследователь угроз и как им стать

Привет, Хабр! Об исследовании киберугроз ходит немало мифов. Якобы это крайне узкая специализация, котирующаяся только в ИБ. Попасть в профессию непросто: необходимо на старте иметь глубокую теоретическую подготовку и навыки обратной разработки. Наконец, карьерные возможности такого специалиста...

Как меняются методы расследования на Standoff: кейс аналитика PT Expert Security Center

Всем привет! Меня зовут Юлия Фомина, в Positive Technologies я занимаюсь проактивным поиском и обнаружением угроз, что в профессиональной среде называется threat hunting. И все эти знания наша команда превращает в экспертизу продуктов Positive Technologies. И конечно же, мы не только обогащаем наши...

BSIMM: с чего начинается AppSec в компании

Безопасная разработка является неотъемлемой частью непростого пути к безопасности приложений. И у всех руководителей и лидов R&D, кто задумывается о построении у себя AppSec, возникает вопрос — с чего же начать? А начать нужно с организации процессов: определить положение дел, понять, какие...

Увеличиваем Attack Surface на пентесте периметра

Привет, Хабр! Типичная проблема: компании часто сами не подозревают, какие ресурсы у них могут «торчать наружу». А раз их может нарыть потенциальный злоумышленник — это проблема. На пентестах внешнего периметра не всегда сразу доступен полный скоуп IP-адресов, доменов и поддоменов. В таких случаях...

Приглашение с «сюрпризом»

Закончился ежегодный CTF от HackTheBox Cyber Apocalypse 2024: Hacker Royale - After Party и конечно, там снова были интересные задания по форензике, которые удалось решить за отведённое на CTF время. В этом райтапе хочу поделиться решением задания "Game Invitation" по форензике уровня Hard. Заодно...

Карьера в кибербезопасности, или Как расти в ИБ

Ежегодно тысячи выпускников программ по ИБ, начиная свой карьерный путь, задаются вопросами: как развиваться в кибербезопасности и к какой должности стремиться? какие задачи я смогу решать через несколько лет? смогу ли я изменить свой карьерный путь, если пойму, что мне становится скучно? Меня...

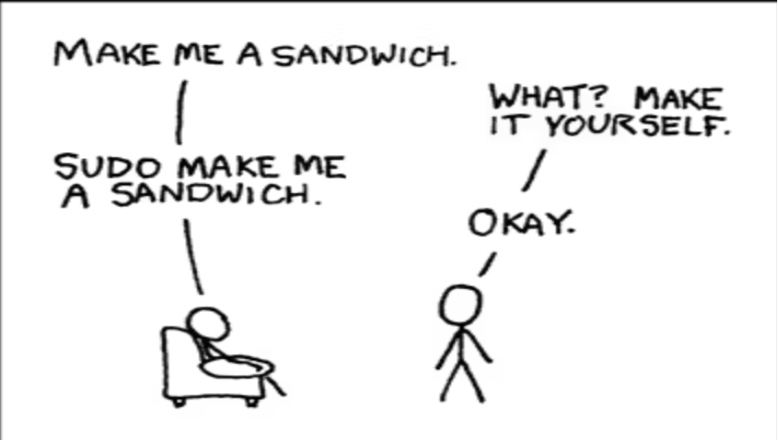

[Перевод] Базовая гигиена серверов Linux (часть 1)

Всем привет! Для того, чтобы усилить безопасность серверов Linux привожу ниже советы, основой которых является публикация 40 Linux Server Hardening Security Tips [2023 edition] Вивека Гите. В приведенных инструкциях предполагается использование дистрибутив Linux на базе Ubuntu/Debian. Часть...

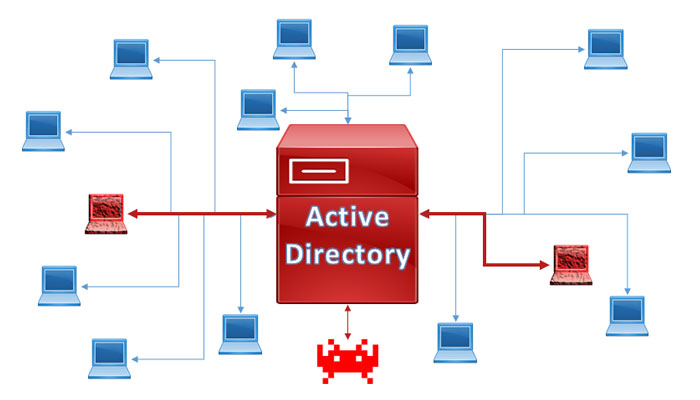

[Перевод] Что ты делаешь для безопасности Active Directory? (часть 2)

Привет! Это продолжение краткого перевода публикации "The Complete Active Directory Security Handbook. Exploitation, Detection, and Mitigation Strategies" от Picus Security. Первая часть можео почитать здесь. !!! Данный текст предназначен для усиления мер безопасности Active Directory, а все...

Как действовали хакеры на ноябрьском Standoff 12. Разбираем цепочку атак на космолифт и не только

В ноябре 2023 года мир был свидетелем кибербитвы Standoff, которая длилась несколько дней. Пятнадцать команд этичных хакеров провели серию впечатляющих технических ходов. Атакам подверглись все представленные на киберполигоне отрасли. Напомним, на нем воссозданы технологические и бизнес-процессы...

Standoff 365. Самое красивое недопустимое событие в деталях

Привет, Хабр. Меня зовут Виктор, я работаю в компании «Инфосистемы Джет» пентестером и активно играю на киберполигоне Standoff 365 под ником VeeZy. Сегодня я хочу поделиться с тобой, на мой взгляд, самым красивым критическим событием, которое есть на платформе! Инцидент, который мы реализуем,...

Правдивы ли мифы о кибербезопасности промышленных предприятий и зачем мы разрабатываем свои best practices

Всем привет! Я Дмитрий Даренский, руководитель практики промышленной кибербезопасности Positive Technologies. Сегодня хотел бы поговорить об основных мифах в этом сегменте, что такое OT Security Framework и как он может изменить уровень защищенности предприятий. В новостях мы регулярно видим...

Защита от DDoS-атак в 2024 году

В 2024 году веб-сайты по-прежнему уязвимы к атакам типа "Атака типа «отказ в обслуживании»" (DDoS), которые могут нанести значительный ущерб. Эти атаки могут привести к простою, потере доходов и подрыву репутации вашего онлайн-сайта. Однако существуют простые и эффективные меры, которые вы можете...

Действительно ли C++ — лучший язык, чтобы выстрелить себе в ногу?

В 2023 году одной из главных IT-новостей стала публикация гайда от Агентства национальной безопасности (NSA) США, в котором языки С/C+ признавались «опасными» и требующими перехода на «безопасные» C#, Go, Java, Ruby и Swift. В этой статье я с позиции Security Champion в KasperskyOS, собственной...

Ваших соседей пошифровали! Прямой репортаж с места событий

Такие истории редко оказываются публичными: мало кто любит хвастаться тем, как их пошифровали (даже если это хэппиэнд). Но пора признать — эти истории есть, они ближе, чем мы думаем, и их абсолютно точно в разы больше, чем все привыкли считать. Шифровальщики все еще остаются в топе угроз среди атак...

Как реализовать поведенческий анализ в Linux на уровне гипервизора

Привет, Хабр! Меня зовут Алексей Колесников, я работаю в отделе обнаружения вредоносного ПО экспертного центра безопасности Positive Technologies (PT Expert Security Center, PT ESC). Недавно я выступил на международной конференции AVAR 2023, которая проходила в Дубае. Рассказывал про новые плагины,...

Кибербезопасность — ахиллесова пята африканского континента

Наше кибертурне по разным частям мира продолжается! Мы уже успели рассказать вам про путешествия по Ближнему Востоку и Азии, сегодня на очереди регион с огромным потенциалом — Африка. За последние пару десятков лет объединенный ВВП африканских стран увеличился более чем в пять раз. Цифровизация...

Куда движется российский рынок ИБ и как современная защита реагирует на актуальные киберугрозы

Привет, дорогой хабровчанин! Приближается конец года, и вроде бы до праздничного звона бокалов еще далековато, но итоги уходящего года подвести уже хочется. Чем мы с удовольствием и занялись в своем прошлом посте. В этой статье речь пойдет о рынке кибербезопасности и ИТ, а также о том, как строится...

Назад