Как хакеры ломают банки за 48 часов и что нужно для защиты

На последней кибербитве Standoff 12, которая проходила в ноябре 2023 года, впервые был представлен вымышленный финтех — Global Digital Bank, максимально автоматизированный, с облачными приложениями на основе микросервисов «под капотом». Задачей команд атаки (red team) было реализовать недопустимые...

Детектирование атак на контейнеры с помощью eBPF

Привет, Хабр! Меня зовут Илья Зимин, я аналитик-исследователь угроз в компании R-Vision. Сегодня в статье я расскажу о возможностях обнаружения атак на контейнеризированные приложения с помощью такого инструмента, как eBPF, на примере приемов, связанных с побегом из Docker-контейнеров на...

eBPF в руках атакующего: обнаружение вредоносных модулей

Привет, Хабр! Технология eBPF становится все более популярной и используются во многих приложениях для Linux. В нашей статье Анализ и обнаружение Dirty Pipe мы коснулись темы eBPF и как он может помочь при обнаружении эксплуатации уязвимостей ядра. Но инструмент с такими возможностями непременно...

Анализ и обнаружение Dirty Pipe

Привет, Хабр! Я, Алексей, исследователь‑аналитик киберугроз в компании R‑Vision. Сегодня мы с вами поговорим об уязвимости DirtyPipe CVE-2022-0847 и рассмотрим возможные способы обнаружения эксплуатации данной уязвимости. Критичные уязвимости Linux ядра выходят не так часто, но при этом несут...

eBPF в production-условиях

У технологии eBPF много поклонников. Она предлагает множество плюсов, но в работе с ней есть и некоторые минусы, сложности и ограничения. Давайте разберемся со всем этим. Данный материал подготовлен на базе выступления “eBPF в production-условиях” от Дмитрия Евдокимова и Александра Трухина из...

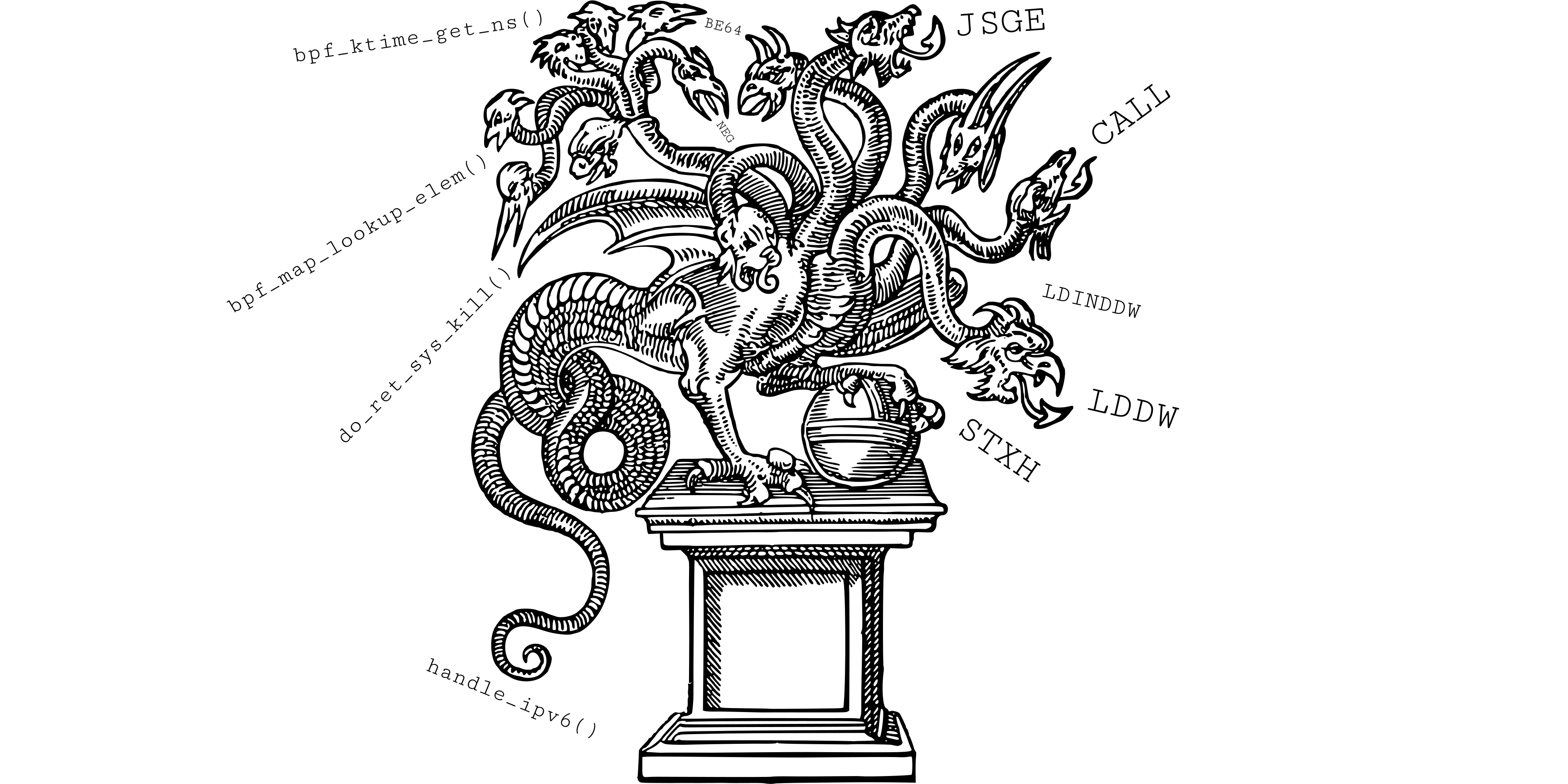

Укрощение Горыныча, или Декомпиляция eBPF в Ghidra

Автор статьи Nalen98 Добрый день! Тема моего исследования в рамках летней стажировки «Summer of Hack 2019» в компании Digital Security была «Декомпиляция eBPF в Ghidra». Нужно было разработать на языке Sleigh систему трансляции байткода eBPF в PCode Ghidra для возможности проводить...