Механизмы обеспечения повышенной безопасности контейнеров в Linux

Наше с вами современное время во всех учебниках истории уже названо периодом очередной смены производственного уклада или четвертой промышленной революцией (Индустрией 4.0). Основную роль при этом отводят информации, в том числе ИТ-системам. В попытках удешевления ИТ-инфраструктуры, унификации и...

Vivaldi со вкусом корицы

В любой разработке всегда важно иметь некие ключевые точки, которые помогали бы нам понять, куда движется проект и как он развивается. Находясь внутри процессов не всегда можно оценить их значение для окружающих - всё-таки это своё детище и отношение к нему будет достаточно субъективное. Но как...

Мастера облачного криптомайнинга: тактики группы TeamTNT

Киберпреступники выбирают разные способы заработка: одни идут по пути шантажа и вымогательства, как операторы шифровальщиков-вымогателей, другие зарабатывают на человеческих слабостях, «продавая» компенсации за пандемию или предлагая вложиться в новейшую перспективную криптовалюту. Есть и те, кто...

[recovery mode] Что такое Core Scheduling и кому он будет полезен?

Не за горами выход новой версии ядра Linux 5.14. За последние несколько лет это обновление ядра является самым многообещающим и одно из самых крупных. Была улучшена производительность, исправлены ошибки, добавлен новый функционал. Одной из новых функций ядра стал Core Scheduling, которому посвящена...

Закрепление в Linux. Linux Persistence

Получив доступ к системе, важно его не потерять. Выключение узла, завершение процесса - все это разрывает бек-коннект. И приходится начинать сначала. Даже если вы успели получить учетные данные валидного пользователя, смена пароля способна создать массу проблем. В статье я собрала в одном месте...

Менеджер паролей с GPG шифрованием: настройка PASS на iOS + Git

Наверняка многим из вас знакомы работы Филиппа Циммерманна, а в частности, самая известная из них — PGP (Pretty Good Privacy — Почти Полная Конфиденциальность), опубликованная в далеком 1991 году. Изначально PGP как пакет программного обеспечения предназначался для шифрования электронной почты и до...

Как заставить новый TP Link TL-WN722N работать в режиме монитора

Доброго времени суток! Сразу напишу в анонс: статья относится к v2-v3 TP Link TL-WN722N! Для своих нужд решил приобрести wi-fi адаптер. По советам из журнальных статей выбор пал на TP Link TL-WN722N. Приобрел в DNS, радостный принес его домой, подключаю к своему любимому Arch Linux в надежде, что...

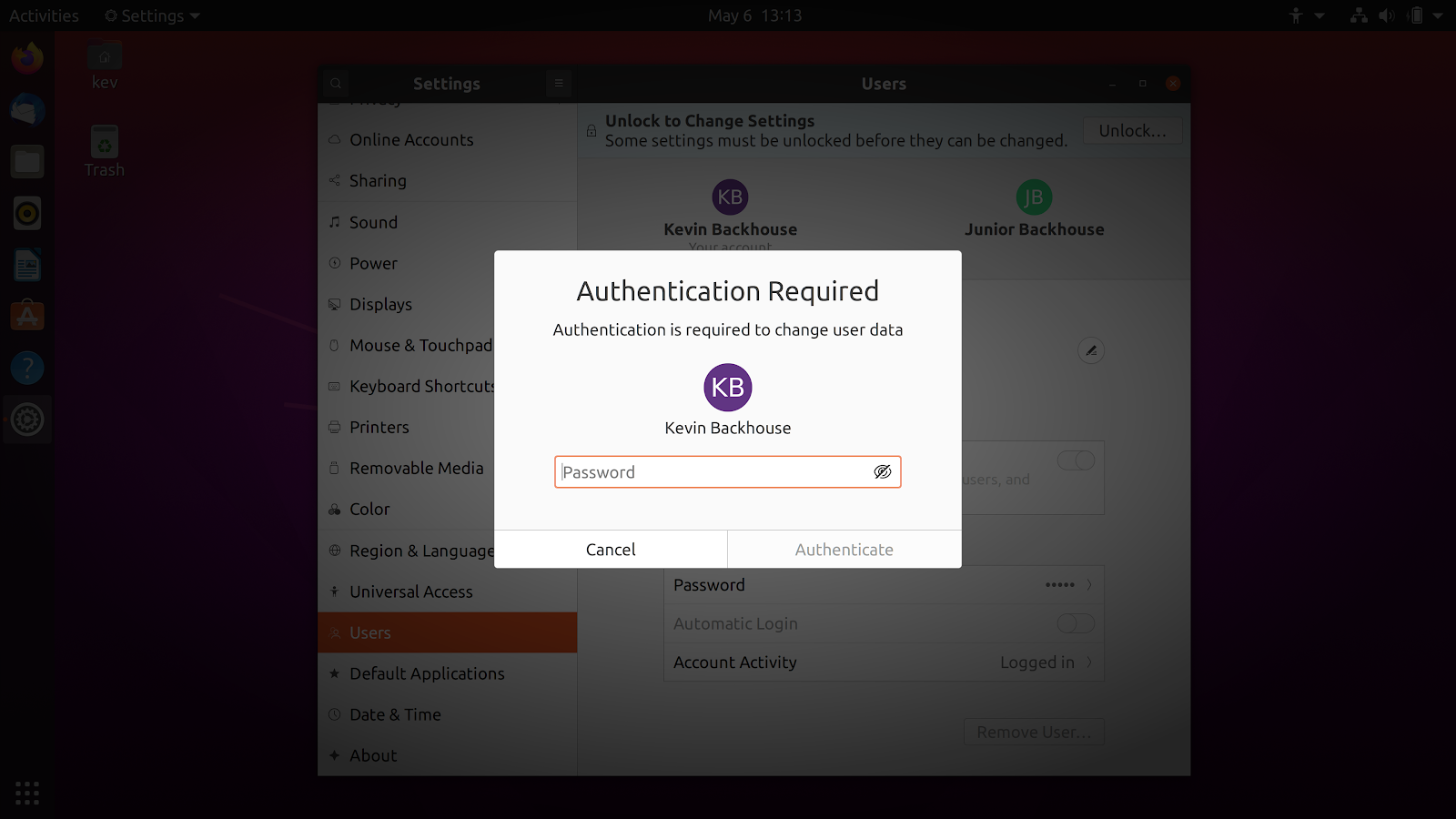

Security Week 24: эскалация привилегий в Linux

В четверг 10 июня исследователь из GitHub Security Lab Кевин Бэкхауз опубликовал детали уязвимости в сервисе polkit, по умолчанию включенному в большинство дистрибутивов на базе Linux. Уязвимость позволяет пользователю с обычными правами повысить привилегии в системе до максимальных, точнее —...

Безопасность встраиваемых систем Linux

Весь наш мир построен на противоположностях. Если вы создаете свое устройство и продаете его, то всегда найдется тот, кто захочет его взломать. Цели у злоумышленника буду самыми разными, от попыток сделать клон устройства (привет Китаю) до шантажа конечных потребителей, что весьма ухудшит вашу...

Отключаем прямой доступ к терминалу на арендованном сервере

Навряд ли кто-то из читателей хотя бы раз в жизни не арендовал виртуальный выделенный сервер (VPS) на каком-нибудь хостинге. Это просто и весьма дёшево: для личного блога, игрового сервера, учебных целей и так далее. Случается, что на подобном сервере нужно хранить чувствительную информацию:...

ЭЦП по ГОСТ на GNU/Linux с помощью OpenSSL

Электронная подпись документа без проблем. Подписать бесплатно без регистрации и СМС...

[Перевод] Серьёзная безопасность: всплывшие спустя 15 лет баги в ядре Linux

Исследователи кибербезопасности GRIMM 12 марта опубликовали три интересных бага в ядре Linux. В коде, который игнорировали около 15 лет. К счастью, кажется, всё это время никто не присматривался к коду; по крайней мере, не так усердно, чтобы заметить ошибки. Соответствующие CVE уже исправлены. Что...

Переполнение кучи в Linux для начинающих

Данный туториал для начинающих, но подразумевается, что читатель уже знаком с основами работы функции malloc библиотеки glibc. Подробно рассмотрим как эксплуатировать переполнение кучи в Linux на примере 32-разрядного Raspberry PI/ARM1176. Так же разберем некоторые нюансы эксплуатации и в x86-x64...

Уязвимости неуязвимого Linux

Cреди обычных пользователей и даже ИТ-сотрудников распространено убеждение в повышенной безопасности ОС семейства Linux по сравнению с «дырявой виндой» и «попсовой макосью». Однако, как показало наше исследование, открытость исходников не избавляет Linux от ошибок и уязвимостей, которые несут...

AD + Freeradius + Google Autheticator. Установка с нуля для Cisco Anyconnect и не только

Итак, у нас встала задача включить двухфакторную аутентификацию для Cisco AnyconnectVPN и некоторых других пакетов. Общими у всех задач есть одно – они умеют аутентифицироваться в Radius. Есть масса платных решений (например Cisco DUO ), но – платное не значит лучше и зачем платить больше? Читать...

[Перевод] Linksys WRT54G — роутер, случайно ставший легендарным

В мире, где роутеры всё больше напоминают перевёрнутых пауков, чем предметы, которые бы хотелось видеть в своей гостиной, есть только несколько устройств, которые можно было бы назвать «знаменитыми». Примерами подобного могут быть AirPort Стива Джобса и mesh-роутеры Eero. Но лавры победителя в этой...

Митигация уязвимостей: операционная система в помощь?

Каждый, кто начинает изучать уязвимости программного обеспечения и их эксплуатацию, рано или поздно начинает задаваться вопросами: откуда берутся методики написания эксплойтов? Почему современное ПО содержит уязвимости? Насколько операционные системы с точки зрения проведения атак на ПО отличаются...

Linux exploits

Операционная система Linux доказала миру всю силу Open Source проектов — благодаря ей у нас сегодня есть возможность заглянуть в исходный код рабочей ОС и на его основе собрать свою собственную систему для решения тех или иных задач. По причине своей открытости Linux должна была стать самой...