История развития компьютерных вирусов для Unix-подобных систем

Говорим о вирусах в эпоху пандемии. Читать далее...

Microsoft: новое поколение ransomware для Android гораздо опаснее предшественников

Системы антивирусного ПО становятся все совершеннее. Но и разработчики malware не сидят без дела, создавая более продвинутые версии зловредного программного обеспечения для самых разных платформ и операционных систем. Чаще всего внимание злоумышленников к определенной платформе или ОС обусловлены...

Loki 1.8: досье на молодой и подающий надежды Data Stealer

В середине июня борьба с коронавирусом в Казахстане была в самом разгаре. Встревоженные ростом числа заболевших (тогда заразился даже бывший президент Нурсултан Назарбаев), местные власти решились вновь позакрывать все торгово-развлекательные центры, сетевые магазины, рынки и базары. И в этот...

Исследование одного вредоноса

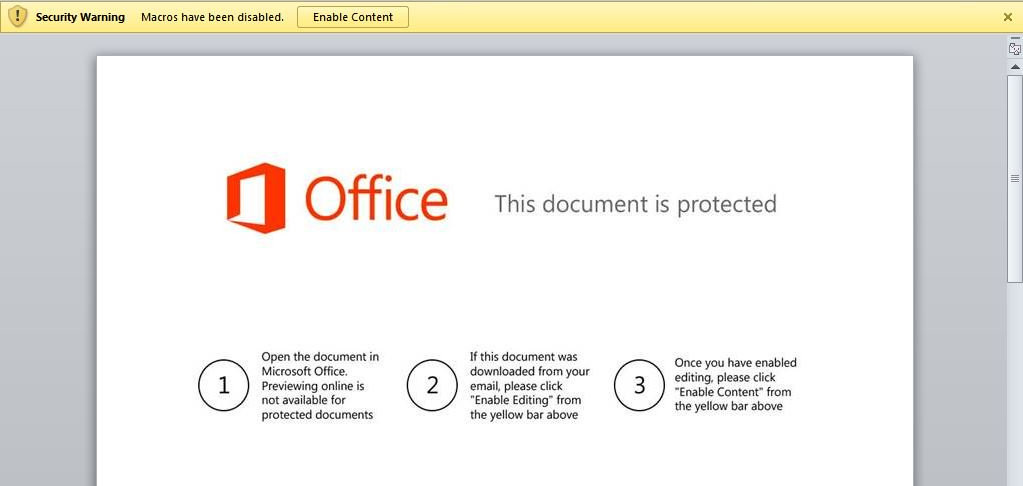

Попался мне недавно вредоносный doc файл, который рассылали с фишинговыми письмами. Я решил, что это неплохой повод поупражняться в реверс-инжиниринге и написать что-то новое на Хабр. Под катом — пример разбора вредоносного макроса-дроппера и не менее вредоносных dll. Читать дальше →...

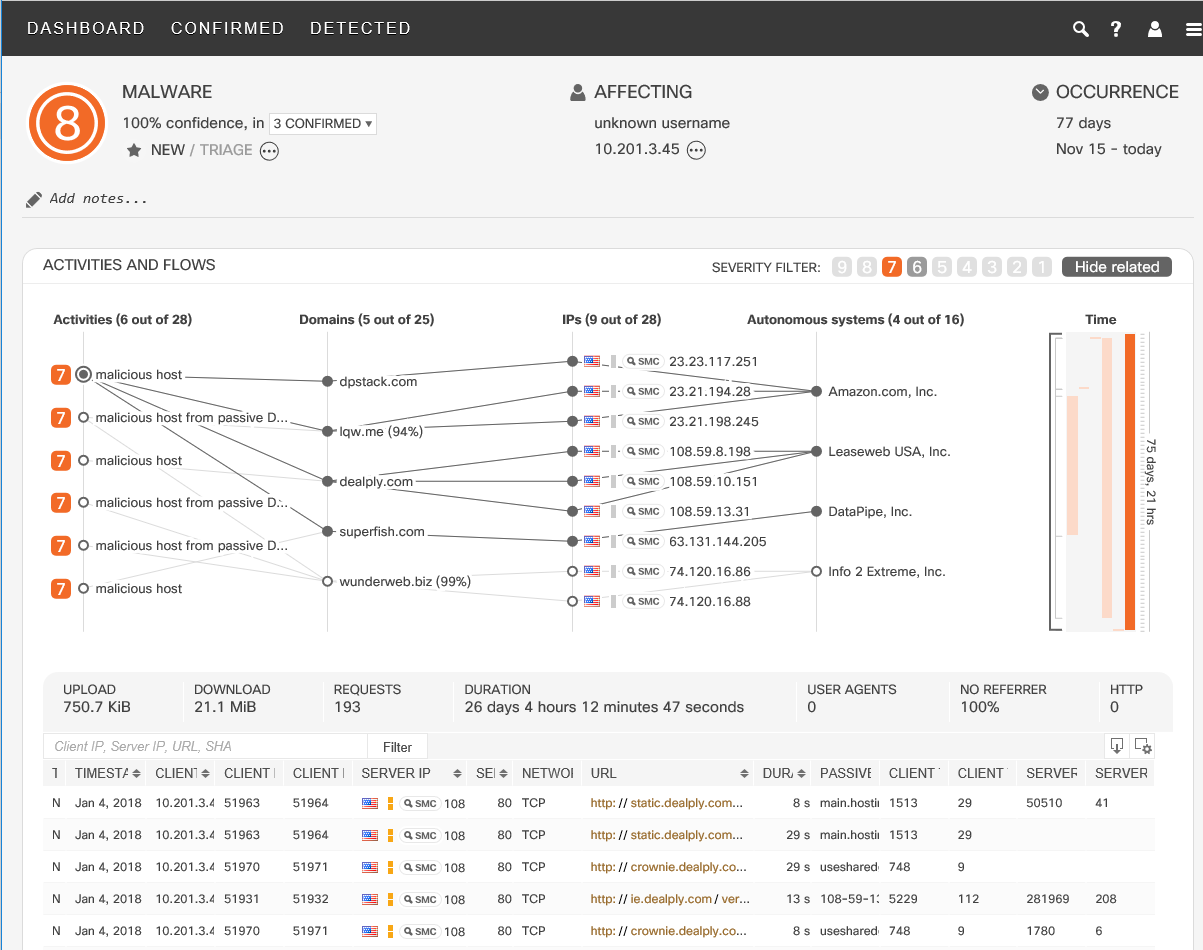

Кейсы для применения средств анализа сетевых аномалий: атаки через плагины браузеров

Атаки на браузеры являются достаточно популярным вектором для злоумышленников, которые через различные уязвимости в программах для серфинга в Интернете или через слабо защищенные плагины к ним пытаются проникать внутрь корпоративных и ведомственных сетей. Начинается это обычно на вполне легальных и...

Программа-вымогатель Snake/EKANS нацелилась на промышленные системы управления

Программы-вымогатели остаются серьезной угрозой и постоянно эволюционируют. Одной из новейших разновидностей таких угроз является Snake (также известный под названием EKANS, то есть «Snake» наоборот). Читать дальше →...

Новый загрузчик Silence

Silence — группировка, которая специализируется на краже средств у клиентов банков и атаках на банковские системы. В отличие от других группировок (RTM, Carbanak, Buhtrap) Silence наиболее избирательно подходит к выбору жертвы, а также имеет богатый арсенал инструментов, который использует в...

[Перевод] Десять лет вредоносных программ: крупнейшие ботнеты 2010-х

Журнал ZDNet проходит по списку крупнейших ботнетов прошедшего десятилетия, от Necurs до Mirai За последнее десятилетие в поле информационной безопасности был отмечен практически постоянный рост активности вредоносного ПО. Без сомнения, 2010-е были десятилетием взрывного роста вредоносов, от...

Явка провалена: выводим AgentTesla на чистую воду. Часть 2

Мы продолжаем серию статей, посвященных анализу вредоносного программного обеспечения. В первой части мы рассказывали, как Илья Померанцев, специалист по анализу вредоносного кода CERT Group-IB, провел детальный анализ файла, полученного по почте одной из европейских компаний, и обнаружил там...

Явка провалена: выводим AgentTesla на чистую воду. Часть 1

Недавно в Group-IB обратилась европейская компания-производитель электромонтажного оборудования — ее сотрудник получил по почте подозрительное письмо с вредоносным вложением. Илья Померанцев, специалист по анализу вредоносного кода CERT Group-IB, провел детальный анализ этого файла, обнаружил там...

Кейлоггер с сюрпризом: анализ клавиатурного шпиона и деанон его разработчика

В последние годы мобильные трояны активно вытесняют трояны для персональных компьютеров, поэтому появление новых вредоносных программ под старые добрые «тачки» и их активное использование киберпреступниками, хотя и неприятное, но все-таки событие. Недавно центр круглосуточного реагирования на...

Как я нашел умный дом во власти ботнета

В интернете очень часто встречаются вопросы вида «Как проверить, не находится ли мой роутер, компьютер, ip-камера или какое другое устройства в составе ботнета?». Это мотивировало меня рассказать об одном из немногих случаев столкновения с ботнетами из моей практики. Читать дальше →...

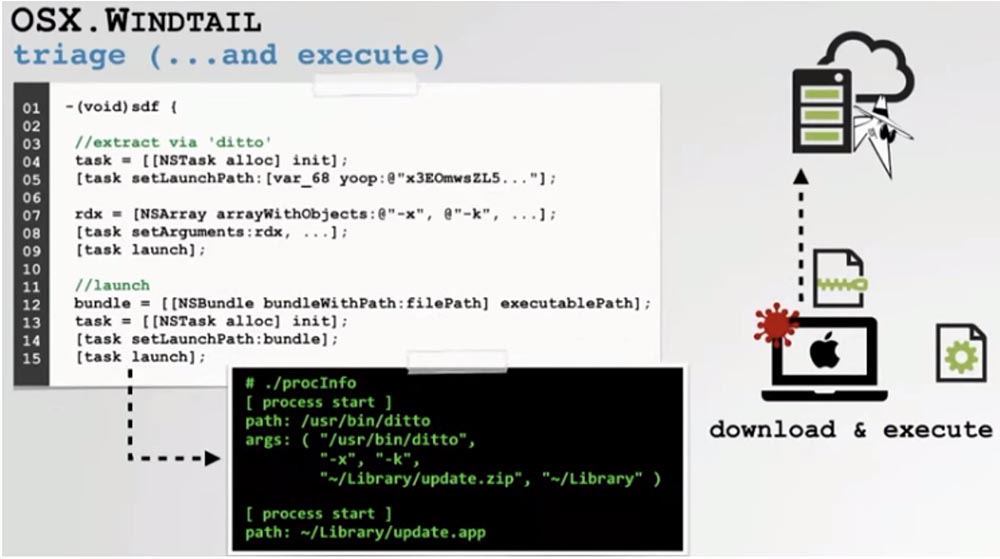

[Перевод] Конференция DEFCON 27. Извлечение пользы из хакерских продуктов для macOS. Часть 2

Конференция DEFCON 27. Извлечение пользы из хакерских продуктов для macOS. Часть 2 Получив с удаленного хакерского C&C-сервера файл с вредоносным кодом, эксплойт приступает к его исполнению. Здесь используется тот же SDF-метод, когда архив с вредоносным ПО распаковывается при помощи встроенной...

[Перевод] Конференция DEFCON 27. Извлечение пользы из хакерских продуктов для macOS. Часть 1

Брифинг выступления. Всякий раз, когда обнаруживается новый образец вредоносного ПО для macOS, он предоставляет нам возможность оценить новые возможности взлома, которые можно использовать с пользой для себя. Я имею в виду то, что жизнь коротка, зачем же тратить её на написание собственного...

Follow the money: как группировка RTM стала прятать адреса C&C-северов в криптокошельке

Группировка киберпреступников RTM похищает деньги у банковских клиентов с 2015 г. Большинство ее жертв — российские компании. Вредоносное ПО, которое используют злоумышленники, в ИБ-сообществе так же принято называть RTM. Об этой программе написано довольно много технических отчетов, которые...

Мутные воды: как хакеры из MuddyWater атаковали турецкого производителя военной электроники

У иранских прогосударственных хакеров — большие проблемы. Всю весну неизвестные публиковали в Telegram «секретные сливы» — информацию о связанных с правительством Ирана APT-группах — OilRig и MuddyWater — их инструментах, жертвах, связях. Но не о всех. В апреле специалисты Group-IB обнаружили...

Далее