Защитить удаленку (и не только) с помощью Netflow

DDoS-атаке может подвергнуться любой ресурс. Чаще всего атаки носят целенаправленный характер — злоумышленники могут пытаться положить сайт с какой-то информацией (разного рода СМИ и сайты с ТВ-трансляции сталкивались с подобным, и не раз). Предприятия торговли и банки тоже страдают от этого, для...

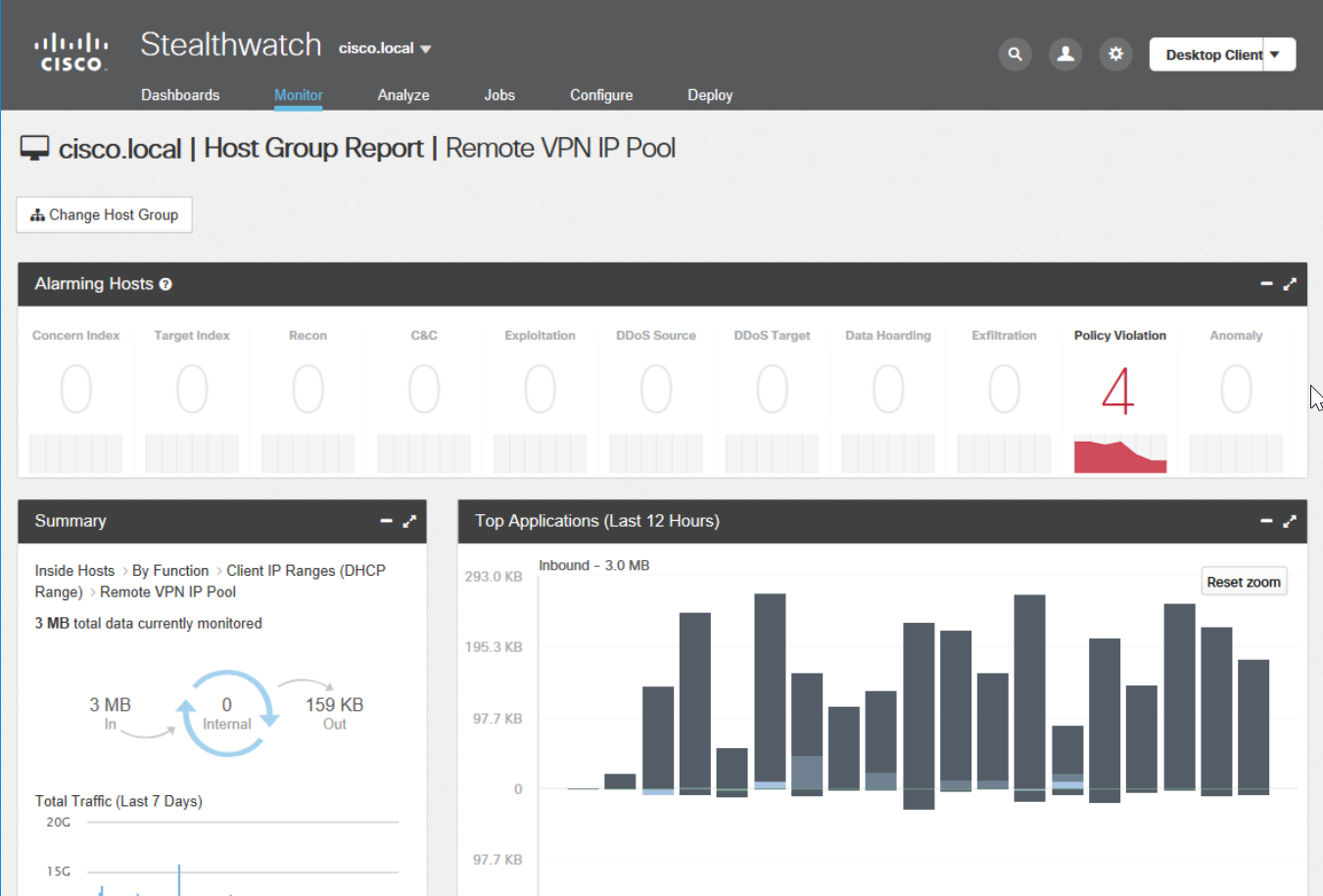

Кейсы для применения средств анализа сетевых аномалий: контроль удаленного доступа

Тема удаленного доступа сейчас на подъеме, но обычно при ее описанию речь идет либо о решениях, устанавливаемых на устройствах сотрудников (например, описанный вчера Cisco AnyConnect), либо о решениях, устанавливаемых на периметре. Такое впечатление, что именно эти два набора защитных средств...

Применение Flowmon Networks для контроля производительности распределенных приложений и баз данных

Статью подготовил Dmitriy Andrichenko | Sales Executive, Russia & CIS | Flowmon Networks Приветствуем Вас на странице нашей новой статьи, посвященной решению задач контроля производительности распределенных сетевых приложений и баз данных. Данная статья является продолжением цикла публикаций,...

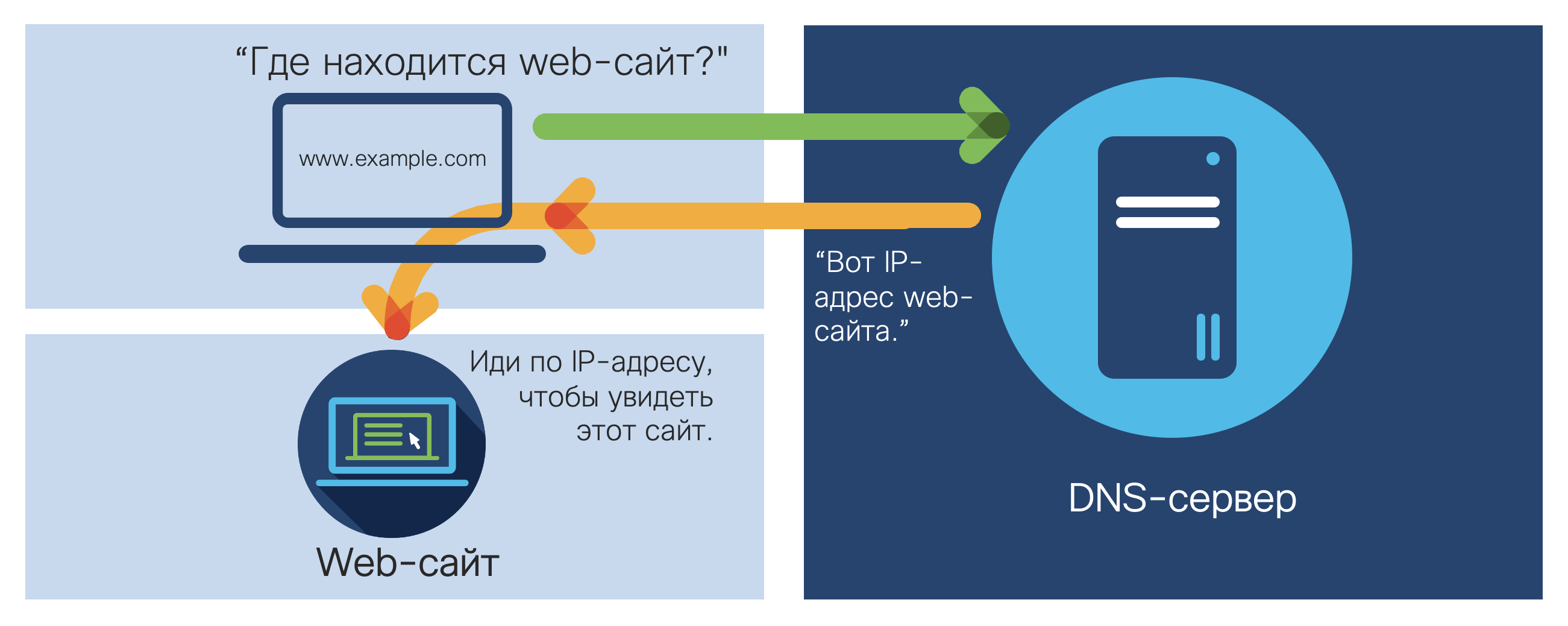

Кейсы для применения средств анализа сетевых аномалий: обнаружение кампании DNSpionage

Продолжаем рассмотрение кейсов для систем анализа сетевого трафика (NTA) применительно к целям кибербезопасности. Сегодня мы посмотрим, как такие решения можно применить для обнаружения очень непростых, целенаправленных и очень эффективных кампаний под названием DNSpionage и Sea Turtle. Но перед...

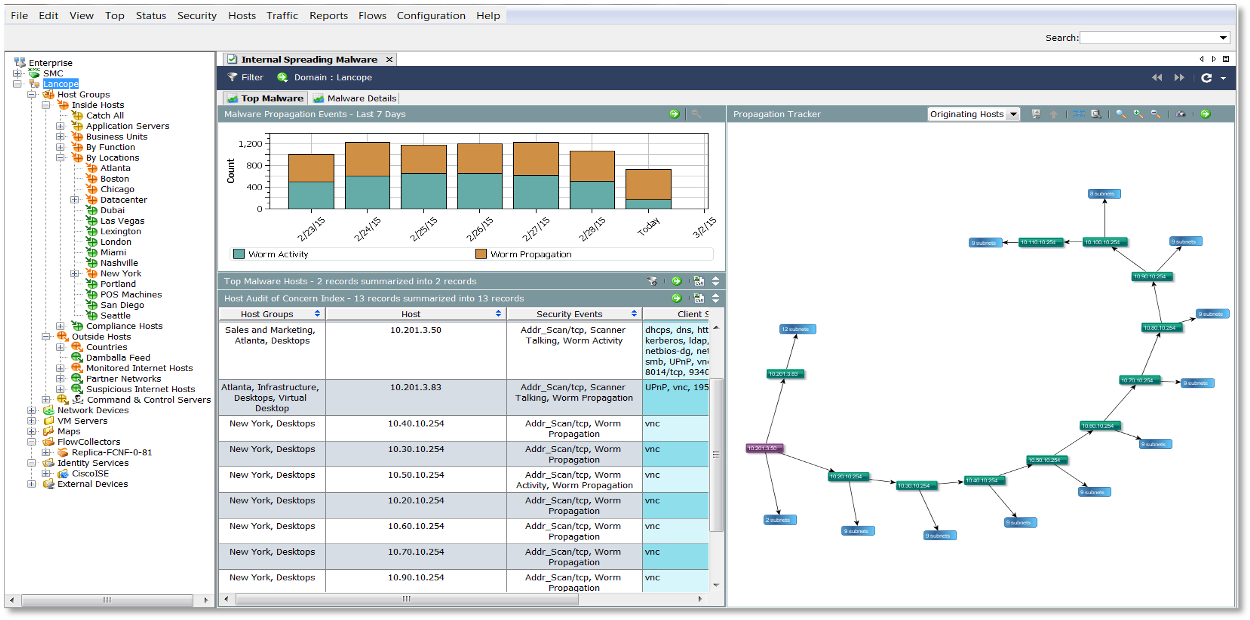

Кейсы для применения средств анализа сетевых аномалий: обнаружение распространения вредоносного кода

Продолжу рассмотрение кейсов, связанных с применением решений по мониторингу ИБ с помощью решения класса NTA (Network Traffic Analysis). В прошлый раз я показал, как можно обнаруживать утечки информации, а в этот раз поговорим о выявлении вредоносного кода внутри корпоративной или ведомственной...

Кейсы для применения средств анализа сетевых аномалий: обнаружение утечек

На одном из мероприятий завязалась у меня интересная дискуссия на тему полезности решений класса NTA (Network Traffic Analysis), которые по полученной с сетевой инфраструктуры телеметрии Netflow (или иных flow-протоколов) позволяет выявлять широкий спектр атак. Мои оппоненты утверждали, что при...

1. CheckFlow — быстрый и бесплатный комплексный аудит внутреннего сетевого трафика с помощью Flowmon

Добро пожаловать на наш очередной мини курс. На этот раз мы поговорим о нашей новой услуге — CheckFlow. Что это такое? По сути, это просто маркетинговое название бесплатного аудита сетевого трафика (как внутреннего, так и внешнего). Сам аудит производится с помощью такого замечательного инструмента...

[Из песочницы] Обнаружение DDoS-атак «на коленке»

Приветствую, Хабр! Я работаю в небольшом интернет провайдере масштаба области. У нас транзитная сеть (это значит, что мы покупаем интернет у богатых провайдеров и продаем его бедным). Несмотря на небольшое количество клиентов и такое же небольшое количество трафика протекающего по нашей сети,...

Flow-протоколы как инструмент мониторинга безопасности внутренней сети

Когда речь заходит о мониторинге безопасности внутренней корпоративной или ведомственной сети, то у многих возникает ассоциация с контролем утечек информации и внедрением DLP-решений. А если попробовать уточнить вопрос и спросить, как вы обнаруживаете атаки во внутренней сети, то ответом будет, как...

Сетевой мониторинг и выявления аномальной сетевой активности с помощью решений Flowmon Networks

В последнее время в Интернете можно найти огромное кол-во материалов по теме анализа трафика на периметре сети. При этом все почему-то совершенно забыли об анализе локального трафика, который является не менее важным. Данная статья как раз и посещена этой теме. На примере Flowmon Networks мы...