Игра в безопасность Android-приложений

Давайте в общих чертах рассмотрим вопросы взлома и защиты Android-приложений. В рамках статьи нас интересуют сами процессы взлома и защиты, а не конкретные методики работы с конкретными инструментами. Поэтому разберёмся с этими процессами и постараемся сделать выводы. Чтобы читать было интереснее,...

Как провести фаззинг REST API с помощью RESTler. Часть 2

Всем привет! На связи Владимир Исабеков, руководитель группы статического тестирования безопасности приложений в Swordfish Security. В предыдущей статье мы рассказывали о Stateful REST API-фаззинге с применением инструмента RESTler. Сегодня мы поговорим о продвинутых возможностях RESTler-а и...

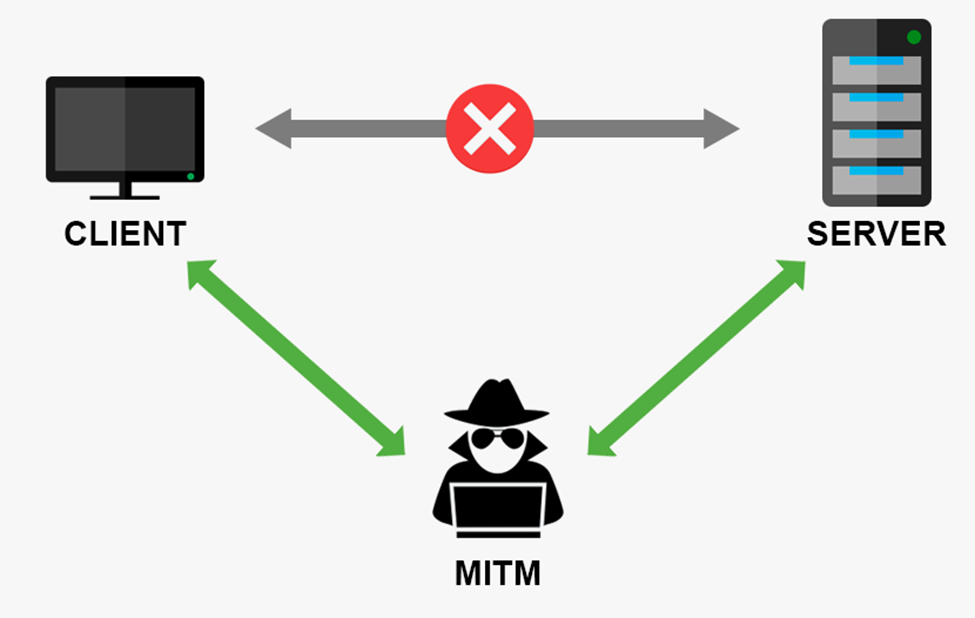

Использование PKI для безопасности IoT

Устройства интернета вещей в последнее десятилетие получили широкое распространение. Их используют и в системах умного дома и в более важных промышленных системах. При этом, массовое развертывание приводит к угрозам безопасности, последствия которых растут с увеличением количества развернутых...

Как мы ускорили написание кода на 20% с помощью обучения сотрудников работе с веб-уязвимостями

Раньше, когда мы нанимали новых специалистов, работа над кодом строилась так: пишем, проверяем, исправляем ошибки, проверяем ещё раз, снова переписываем и т.д. В итоге даже после испытательного срока разработчик тратил на фрагмент кода до 60 часов, а ревьюер — до 10. Но плановый аудит помог понять,...

Security code review. Подходы и инструменты AppSec инженера

Для поиска уязвимостей в приложениях существует множество инструментов. SAST, DAST, IAST, SCA помогают в этом процессе, но часто не покрывают целые категории уязвимостей. Часть уязвимостей эффективнее искать в коде во время ручного ревью и пентеста. В этой статье остановимся на ревью кода. Читать...

Смотрим шире. Бесплатные инструменты для комплексной работы с уязвимостями

«Чем можно контролировать уязвимости? Подскажи, плиз», — обратился недавно знакомый. Вроде ничего странного. Но к концу обсуждения я вдруг понял, что человек ждет список инструментов, которые только находят и закрывают уязвимости... Читать далее...

Безопасность API веб-приложений

Привет, Хабр! Это инженерный отдел по динамическому анализу Swordfish Security. В предыдущих статьях мы описывали плагин для OWASP ZAP, рассказывали, как сканировать приложения с помощью инструмента Burp Suite Pro и настроить автоматическую авторизацию в DAST-сканере. Сегодня мы обсудим, на что...

Обзор фреймворка для сбора данных OWASP Nettacker

OWASP Nettacker — это автоматизированная платформа (фреймворк) для автоматического тестирования на проникновение, сканирования уязвимостей, сбора информации и создания отчетов, включая найденные уязвимости, информацию об используемых компонентов и другие сведения. Nettacker использует такие...

Как бесплатно запустить DAST на базе OWASP ZAP Automation Framework на своем проекте

Привет, меня зовут Олег Рыбченко, я работаю QA инженером в hh.ru. Количество атак на IT-инфраструктуру сегодня растет в геометрической прогрессии — об этом свидетельствуют многочисленные упоминания во всевозможных СМИ, так что не будем в очередной раз приводить графики и статистику. Разумеется, в...

Интервью с Лукой Сафоновым о программах Bug Bounty и непосредственно платформе BugBounty.ru

После ухода платформы HakerOne (h1) в России появилось несколько отечественных площадок Bug Bounty. Две из них информационная служба Хабра уже осветила, и вот настало время рассказать ещё об одной. На удивление, самую первую в России Bug Bounty площадку мы обозреваем самой последней. BugBounty.ru...

Системы классификации и оценки уязвимостей информационных систем: какие они бывают и зачем нужны

В отчете по результатам пентеста каждой уязвимости присваивается определенный класс опасности. Это не субъективная оценка, она основывается на общепринятых методиках. О них сегодня и поговорим. Расскажем, как принято классифицировать и оценивать уязвимости информационных систем и объясним, зачем...

[Перевод] OWASP Web Security Testing Guide: как улучшить защищённость web-приложений

Open Web Application Security Project (OWASP) — одна из самых известных организаций, целью которой является улучшение защищённости приложений. Большинство специалистов в области информационной безопасности знакомы с OWASP Top Ten. У OWASP есть множество других проектов для различных этапов...

[Перевод] Перевод стандарта ASVS 4.0. Часть 2

Говорят, обещанного три года ждут, но не прошло и двух, с тех пор как здесь появилась первая часть перевода OWASP Application Security Verification Standard 4.0, как я решил доделать начатое. В первой части помимо раздела об архитектуре было подробное введение, дающее представление о стандарте и...

Пентест VS Аудит безопасности

Мы часто сталкиваемся с ситуациями, когда заказчик (а часто бывает что и специалист по ИБ) не понимают разницы между тестированием на проникновение и аудитом ИБ. Поэтому сегодня мы поделимся своим опытом в области пентестов и аудитов безопасности. Также рассмотрим отличия между двумя понятиями....

Все, что нужно знать про «Broken access control»

В минувшем году OWASP обновил список TOP-10 самых распространенных векторов атак на современные веб-приложения. Этот список претерпел ряд изменений по сравнению с его последней редакцией, которая была в далеком 2017 году. В связи с чем мне бы хотелось рассказать о наиболее серьезной угрозе...

«Кража» со взломом: пентест финансовой организации

В этом посте мы расскажем, как сломанная логика, самописные сервисы и графические пароли могут привести к захвату сетевой инфраструктуры компании, полной потере денег и пользовательских данных. Это реальная история. События, о которых рассказывается в посте, произошли не так уж давно. По просьбе...

OWASP Top Ten и Software Composition Analysis (SCA)

Категория A9 из OWASP Top Ten 2017 (ставшая A6 в OWASP Top Ten 2021) посвящена использованию компонентов с известными уязвимостями. Для её покрытия в PVS-Studio разработчикам придётся превратить анализатор в полноценное SCA-решение. Как же анализатор кода будет искать уязвимости в используемых...

XSS: атака и защита с точки зрения C# программирования

XSS, или межсайтовый скриптинг, является одной из самых часто встречающихся уязвимостей в веб-приложениях. Она уже долгое время входит в OWASP Top 10 – список самых критичных угроз безопасности веб-приложений. Давайте вместе разберемся, как в вашем браузере может выполниться скрипт, полученный со...

Назад