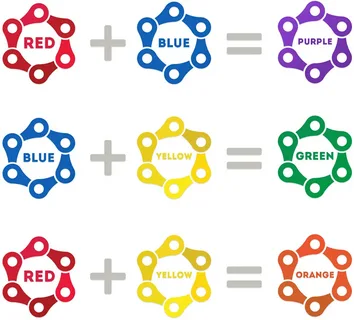

Reb, Blue, Yellow Team. Противостояние или партнёрство в киберпространстве

Как говорится, добрый день! Сегодня хочу поговорить с вами на тему ,так называемых, команд в сфере информационной безопасности. В основном эта статья предназначена для тех, что только начинает свой путь в этом направлении или просто до сих пор не определился к какой из "команд" он хочет примкнуть....

Сказ о том, как пентестеры трафик скрывают

Наша команда проводит много red-team-проектов и, как следствие, постоянно имеет дело с различными системами мониторинга сетевого трафика. Вопрос «Как не спалиться?» в такой работе почти так же важен, как проникновение в инфраструктуру. Поэтому сегодня я хочу поговорить о маскировке сетевого трафика...

Снова в деле: как прошел осенний Standoff 12 для PT Expert Security Center

С 21 по 24 ноября 2023 года прошел Standoff 12 — международные киберучения по информационной безопасности, на которых команды «красных» (атакующих белых хакеров) исследуют защищенность IT-инфраструктуры виртуального Государства F. Синие же команды (защитники) фиксируют эти атаки, а иногда даже...

«Синее» возрождение: как blue team завоевать популярность

Привет, Хабр! На связи Макар Ляхнов, аналитик по информационной безопасности в Innostage. Я киберзащитник - специалист, чью профессию пока трудно назвать популярной. А для чего, казалось бы, выбирать защиту, когда есть все это веселье со взломами, эксплойтами и грандиозными взрывами битов? Отвечу:...

Active Directory: raz0rblack by THM writeup

Приветствую, вас, уважаемые кулхацкеры. Данный райт будет посвящен прохождению машины raz0rblack на TryHackMe Читать далее...

Bug Bounty: разведка превыше всего

В этой статье поделюсь с вами целым багажом утилит разной направленности и некоторыми ценными сведениями о разведке, как об одном из самых важных аспектов, которыми должен овладеть охотник за баунти. Читать далее...

[Перевод] Кража учетных данных без администратора или касания LSASS с помощью Kekeo путем злоупотребления CredSSP

Если вы скомпрометировали хост Windows и не можете или не хотите делать дамп открытых паролей с помощью традиционных методов, вам следует проверить настройки делегирования учетных данных. Если он включен, он позволяет получать пароли в открытом виде, не затрагивая процесс LSASS или даже не имея...

[Перевод] TryHackMe — Red Teaming — Chapter 1: Red Team Fundamentals — Subchapter 2: Red Team Engagements

Ключом к успешному Red Team мероприятию является хорошо скоординированное планирование и коммуникация между всеми участвующими сторонами. В этом номере речь пойдет о различных компонентах участия Red Team, а также о планировании и документировании кампании для участия Red Team. Читать далее...

[Перевод] TryHackMe — Red Teaming — Chapter 1: Red Team Fundamentals — Subchapter 1: Red Team Fundamentals

Кибербезопасность - это постоянная гонка между красными и черными хакерами. По мере развития угроз в кибермире растет и потребность в более специализированных услугах, которые позволяют компаниям наилучшим образом подготовиться к реальным атакам. Читать далее...

Применение нейросетевого моделирования при создании сценариев атаки для Red Team

Генерация контента с помощью искусственных нейронных сетей (ИНС) с каждым днём становится всё более привычным явлением: с помощью ИНС создают графику для видеоигр, пишут книги и дипломные работы, синтезируют звук и поддерживают диалоги в чат-ботах. Существенный вклад в популяризацию задачи и идеи...

Kerberoasting для Red Team

Тестирование на проникновение Active Directory – зрелище не для слабонервных. Стоит только взглянуть на дорожную карту Пентеста Active Directory: “Active Directory Penetration Mind Map” как сразу становится ясным то, что это вовсе не «легкая прогулка». Тем не менее, к настоящему времени...

Red team по-русски: как тренировать киберзащиту в новых реалиях

Аноним присылает вашей секретарше роскошный букет цветов с запиской и таинственным сюрпризом на флешке. 99,9% российских секретарш под властью эмоций и любопытства вставляют флешку в компьютер прямо на рабочем месте, чтобы скорее узнать, что еще ей приготовил тайный поклонник. Через секунду она...

HackTheBox endgame. Прохождение лаборатории RPG. Пентест Active Directory

Привет, с вами Ральф! В данной статье разберем прохождение не просто машины, а целой мини-лаборатории с площадки HackTheBox. Как сказано в описании, лаборатория RPG предназначена для проверки навыков на всех стадиях атак в небольшой среде Active Directory. Цель состоит в том, чтобы...

Открыт набор атакующих и защитников для участия в кибербитве The Standoff на Positive Hack Days

18 мая начинаются киберучения на полигоне The Standoff, который в этом году станет полноправным партнером форума Positive Hack Days 10 (пройдет 20 и 21 мая). Все меньше времени остается до обоих событий, и мы рады сообщить, что открыли набор команд атакующих и защитников, которые будут бороться...

HackTheBox. Прохождение Academy. RCE в Laravel и LPE через composer

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас...

HackTheBox. Прохождение Feline. RCE через сереализацию в Java и LPE через докер сокеты

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье мы получаем реверс шелл благодаря уязвимости в Apache Tomcat, проводим разведку внутри докер контейнера и повышаем привилегии,...

HackTheBox. Прохождение Jewel. RCE в Ruby on Rails, sudo и google authenticator, выполнение кода в gem

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас...

Hack The Box. Прохождение Doctor. SSTI to RCE. LPE через Splunkd

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. Подключение к лаборатории осуществляется через VPN. Рекомендуется не подключаться с рабочего компьютера или с хоста, где имеются важные для вас...

Назад