Охота за кредами

Существуют различные способы аутентификации в системах Windows, каждый из этих способов сохраняет или кэширует переданные учетные данные. В этом модуле мы рассмотрим основные типы аутентификации и места кэширования переданных данных, а также разберем, как можно получить к ним доступ. Читать далее...

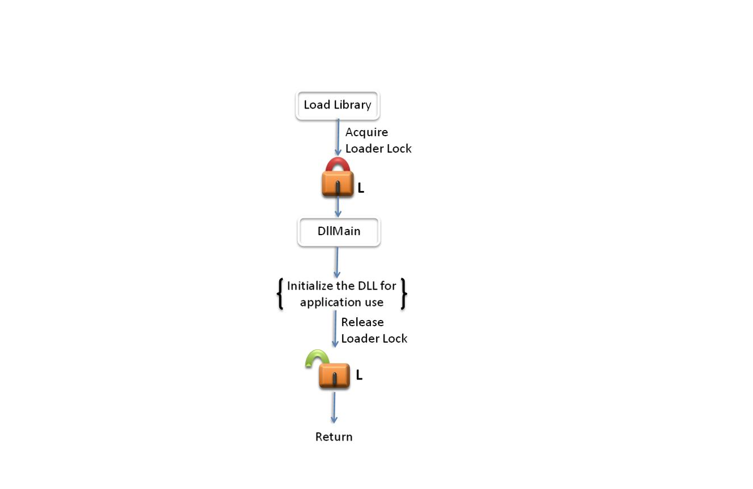

[Перевод] Perfect DLL Hijacking. Разбор техники

Привет, Хабр, на связи лаборатория кибербезопасности компании AP Security! В статье речь пойдет о такой технике, как DLL Hijacking, а именно как это работает от А до Я. DLL Hijacking - это техника, позволяющая внедрять сторонний код в легитимный процесс (EXE), обманывая его загрузкой неправильной...

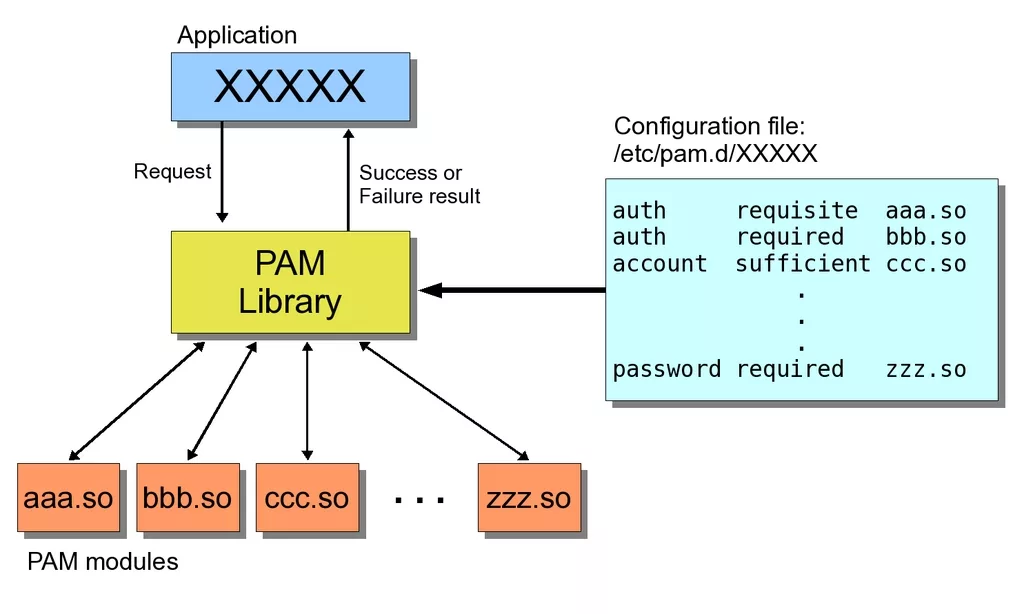

PAM backdoor by artrone ЧАСТЬ 1/2

Внимание! Статья несёт исключительно информативный характер. Подобные действия преследуются по закону! Привет! В двух статьях мы сфокусируемся на том, как злоумышленники могут использовать модуль PAM для создания backdoor'ов, погрузимся в мир аутентификации, раскроем работу PAM под капотом,...

HTB Pilgrimage. Получаем reverse-shell с помощью уязвимости в Binwalk

Привет, Хабр, на связи лаборатория кибербезопасности компании AP Security! Сегодня пройдем с вами Linux-машину на HackTheBox под названием Pilgrimage. Читать далее...

Интервью с руководителем отдела анализа защищённости Angara Security Михаилом Суховым о пентесте

Я много бывал за последнее время на разных ИБ‑мероприятиях, где проходили различные киберучения. Много писал об уязвимостях, об ИБ‑решениях, борющихся с ними, специалистах, выявляющих бреши в инфраструктурах. И как раз на последней ИБ‑конференции я решил поговорить с одним из участников...

Рассматриваем мифический фреймворк C2 Mythic. Часть 1

Привет Хабр, на связи лаборатория кибербезопасности AP Security. В этой статье мы продолжим разбирать C2-фреймворки. На этот раз, мы будем изучать относительно новый фреймворк под названием Mythic. Приятного прочтения! Читать далее...

HTB Manager. Проводим атаку на центр сертификатов в Active Directory

Привествую вас, дорогие читатели, на связи компания AP Security. Сегодня мы с вами пройдем Windows-машину Manager на HackTheBox. Читать далее...

HTB Analytics. Повышаем привилегии с помощью CVE-2023-32629

Приветствую, кулхацкеры. Сегодяшний райт будет посвящен взлому Linux - машины с HackTheBox под названием Analytics. Читать далее...

[Перевод] PassTheCert. Обходим отсутствие механизма PKINIT в Active Directory

Исследование SpecterOps "Certified Pre-Owned", посвященное злоупотреблению службами сертификатов Active Directory (AD CS), еще больше облегчило белым хакерам получение привилегий администратора домена во время проведения внутренних пентестов. Читать далее...

HackTheBox Authority writeup- получаем права админа через PassTheCert

Приветствую вас, кулхацкеры. Сегодняшний райт будет посвящен прохождению машины с HackTheBox под названием Authority. Читать далее...

Enterprise by THM writeup

Приветствую, вас, кулхацкеры. Мы снова проходим машины на TryHackMe. На этот раз райт будет посвящен тачке под названием Enterprise. Читать далее...

Sliver C2: Подробный туториал

Данная статья содержит подробный разбор нашумевшего в 2023 году инструмента Sliver, который набирает популярность среди хакеров. Подробнее об этом описано в новостях xaker.ru. Приятного прочтения! Читать далее...

Attacktive Directory by THM writeup

Данная статья содержит подробный разбор лабораторной работы с TryHackMe, посвященной тестированию на проникновение Active Directory. Приятного прочтения! Дисклеймер: Все методы примененные в статье продемонстрированы в учебных целях Читать далее...

Raspberry Pi в роли шпиона: Создание Wi-Fi моста для доступа к корпоративной сети

В этой статье мы рассмотрим процесс создания и автоматизации моста Ethernet/Wi-Fi с использованием Raspberry Pi и обсудим потенциальные угрозы безопасности, которые могут возникнуть для корпоративных сетей. Читать далее...

AMSI bypass — От истоков к Windows 11

В одной из наших предыдущих статей (советую ознакомиться) мы рассматривали типовые механизмов защиты для операционных систем семейства Windows. В главе AMSI Bypass кратко рассмотрели принцип работы библиотеки и почему обход amsi.dll является одним из самых популярных среди злоумышленников. Сегодня...

Что выбрать: Red Team или Penetration Testing

За последний год информационная безопасность стала одной из наиболее горячих тем для обсуждения, выйдя далеко за пределы ИТ-сообщества. Это не удивительно — количество инцидентов ИБ в 2022 году выросло во много раз, заставив многих руководителей всерьёз задуматься о кибербезопасности своих...

Диалоги о Impacket-secretsdump

Введение Доброго всем времени суток! Зачастую, получается так, что изобретать свой велосипед нет никакой необходимости, и намного удобнее взять уже чье-то готовое решение, а уж тем более если это решение «прошло огонь, воду, и медные трубы». При этом, есть великий соблазн использовать его, не тратя...

Полевой набор пентестера

Сегодня расскажем о составе нашего типового полевого набора, который пентестеры берут с собой, выезжая для проведения анализа беспроводных сетей или проектов в формате Red Team. Заглянуть внутрь гаджет-органайзера...

Назад