Радиоэфир без регистрации и СМС

Пост для тех, кто любит радиосвязь, но не радиолюбитель с позывным Меня всегда привлекали рации. В детстве в девяностых покупка для меня была недоступной, а радиокружок, который я посещал, был совсем другого уровня. Мы паяли платы уровня мультивибратора, симулятора звука шарика от пинг-понга и...

Обнаружение SSH-туннелей по размеру пакетов

Иллюстрация из книги «Справочник киберсантехника» Протокол SSH — очень мощный инструмент, который используется для удалённой консоли или передачи файлов (scp, sftp). Есть менее известная функция перенаправления портов. Такие SSH-туннели используются для пробития файрволов и хорошо скрываются от...

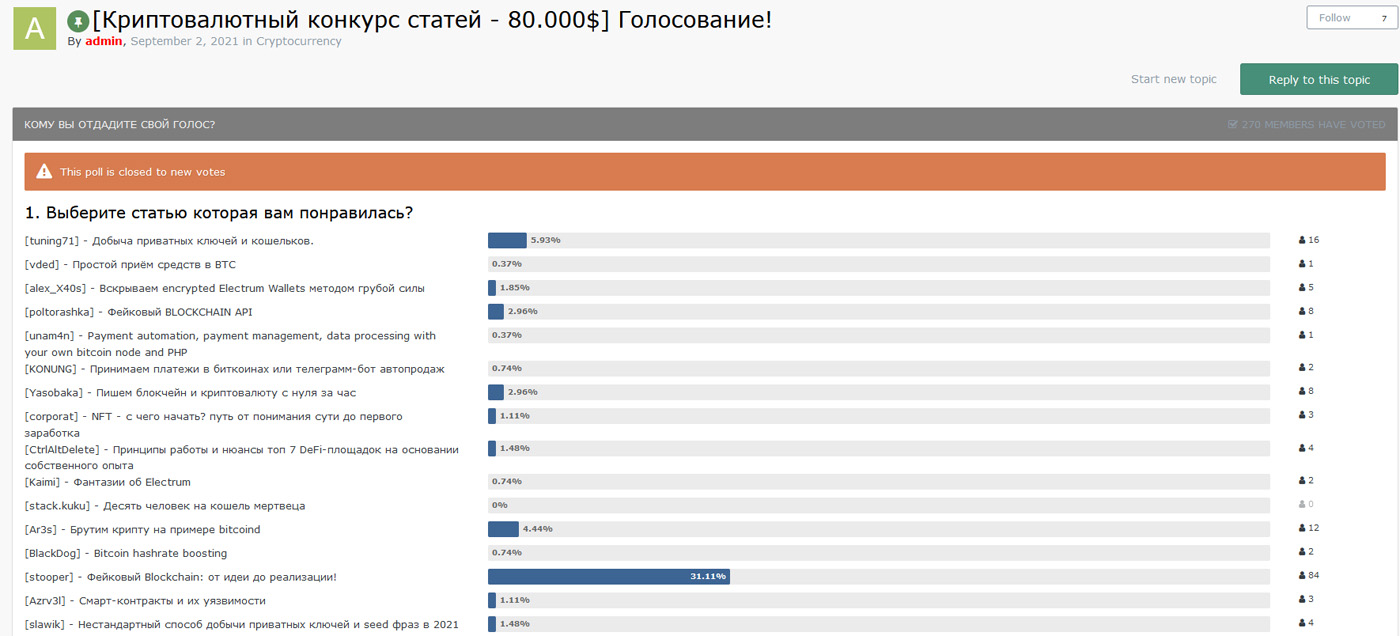

Странный и очень прибыльный мир конкурсов писателей-киберпреступников

Соревнования на форумах киберпреступников в Рунете обещают призовые до 80 тысяч долларов. Всё это происходит почти в открытую, а победителей потом хантят к себе хакерские сообщества. Слышали ли вы об этом секрете Полишинеля? На всякий случай ссылки давать не буду. И заходить на эти сайты не...

Взлом космоса — теперь и на STANDOFF 12

В ноябре в рамках конференции Moscow Hacking Week прошла ещё одна кибербитва STANDOFF — мероприятие проводится уже 12-й раз. Однако STANDOFF 12 запомнился не только присвоением звания пятикратного чемпиона команде Codeby, но и новыми отраслями — в разработке одной из них мы приняли непосредственное...

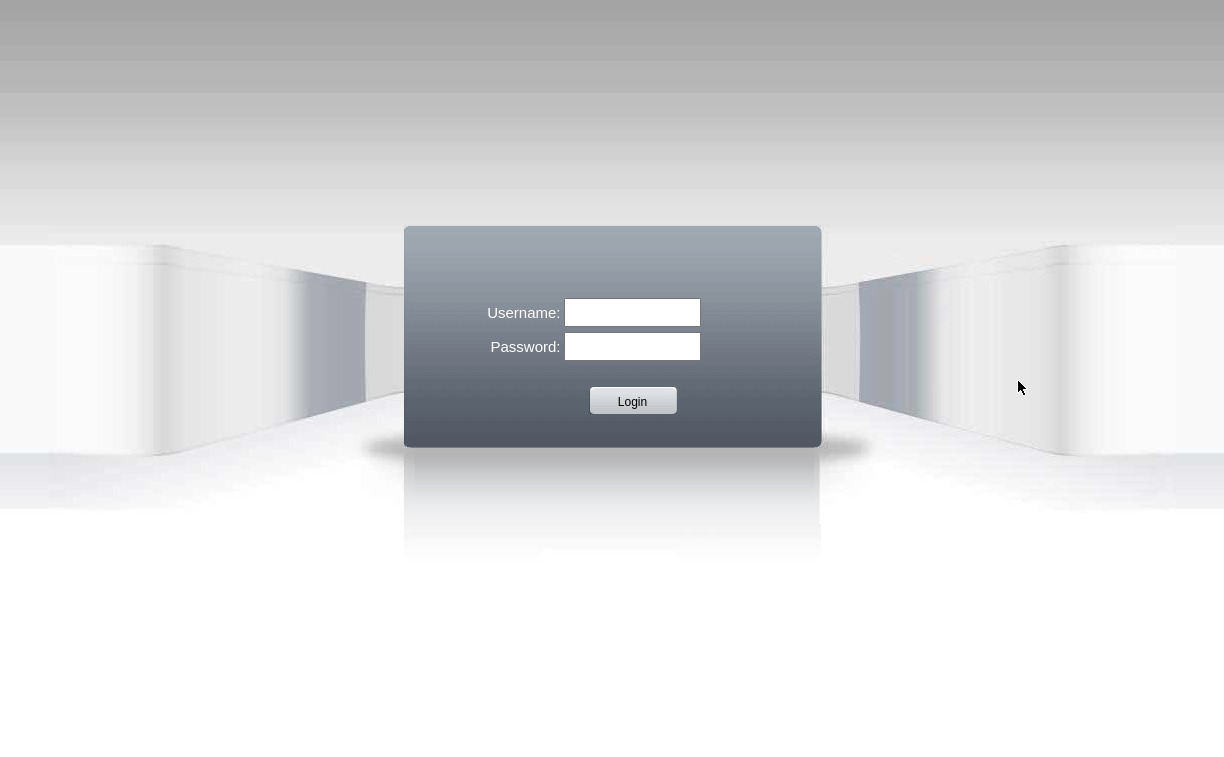

Установка обратного VPN: нет ничего проще

Сейчас многие граждане РФ, которые находятся за границей, испытывают проблемы с доступом к некоторым российским ресурсам. По каким-то причинам несколько десятков российских сайтов запрещают доступ с IP-адресов за пределами РФ. К счастью, эту проблему довольно легко решить, если поднять свой сервер...

Право на ремонт против запланированного устаревания. Битва двух концепций

На фото: Fairphone 4 Многие слышали о скандале с МФУ производства HP. Эти устройства отказываются сканировать документы, когда в картридже кончились чернила. В сознании производителя всё логично: если чернила кончились или пользователь вставил поддельный картридж, то устройство считается...

Затыкаем рот Windows 10

Windows 10 очень любит Интернет. Обновления, синхронизации, телеметрия и ещё куча разной другой очень нужной ЕЙ информации постоянно гуляет через наши сетевые соединения. В «стандартном» сценарии использования, когда Windows 10 управляет домашним или рабочим компьютером, это, в общем-то, терпимо,...

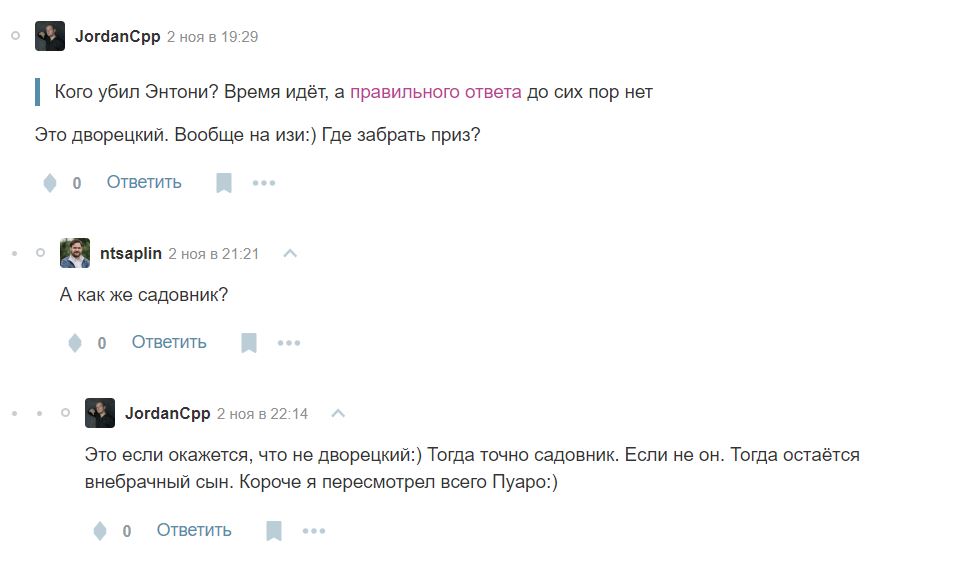

Кого на самом деле убил Энтони: разбор полётов

Череп снова вернулся и в этот раз организовал нечто масштабное. Хакеру понадобилась сильная команда для взлома государства F и он пригласил всех желающих попробовать стать его напарниками в этом деле. Волнует лишь один вопрос…. Кого же убил Энтони? Читать дальше →...

Зачем на камере и видеорегистраторе нужен криптоблок и как его восстановить

Представьте себе ситуацию, когда на камере наблюдения испортилась флэшка с прошивкой, и камера нуждается в ремонте. Берём копеечную флэшку и меняем, а прошивку скопируем с точно такой же камеры. Пять минут рекламы, и теперь камера работает и показывает видеопоток вновь. Но есть нюанс. Дело в том,...

Мобильные суперприложения выгодны корпорациям, но это кошмар для простых людей

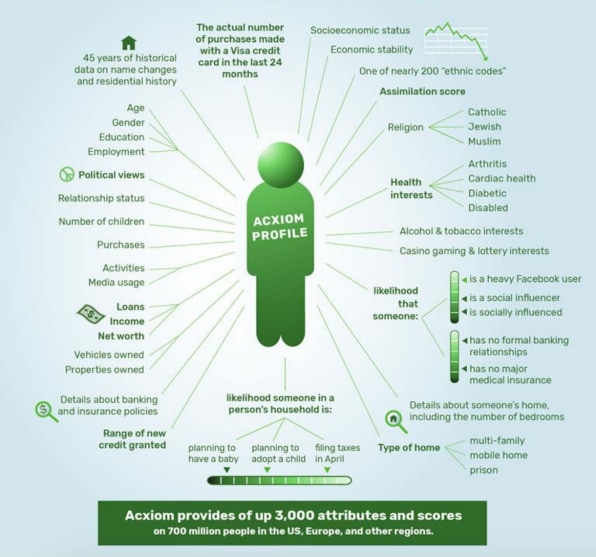

Профиль личности в агрегаторе Acxiom включает 10 000 аттрибутов. База 3,5 млрд человек. Данные поступают от мобильных приложений и соцсайтов, источник Суперприложение (super-app, суперапп) по определению — это мобильное или веб-приложение, которое предоставляет множество услуг, включая оплату и...

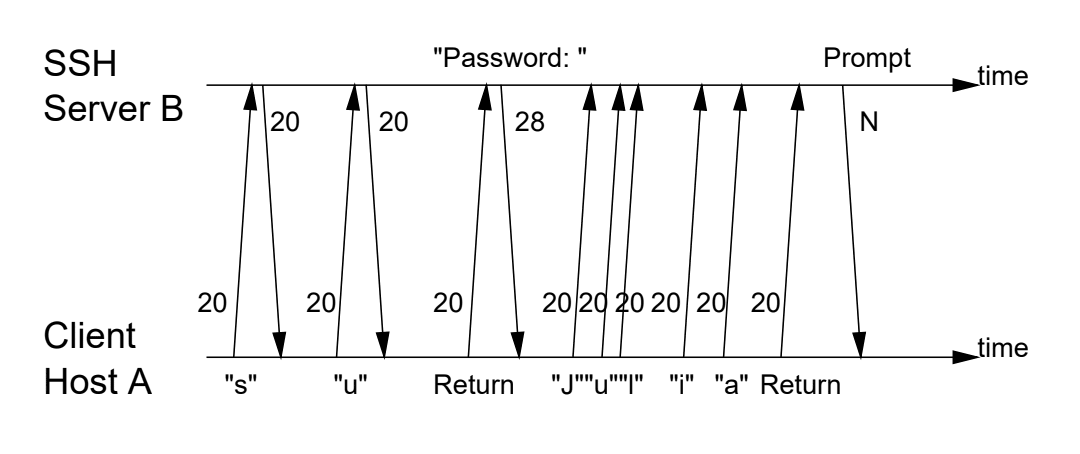

Не набирайте тексты в интернете, или Обфускация времени между нажатиями клавиш в SSH

В августе этого года в ssh(1) (клиент OpenSSH) внесено изменение с поддержкой обфускации тайминга нажатий клавиш, то есть интервалов между временем нажатия клавиш на клавиатуре. Спрашивается, почему разработчики озаботились такими нюансами информационной безопасности? Но причина есть. И на самом...

Парольные менеджеры 2023 года: что нового?

С каждым годом хакеры становятся всё изощреннее в методах отъёма честно нажитого у пользователей интернета. Поэтому нужно всегда быть начеку и заботиться о защите своих персональных данных. Инструменты для этого известны: надёжное шифрование и защищённый парольный менеджер, внутри которого хранятся...

Shadowsocks-туннелирование корпоративного VPN

Если у вашей компании имеются серверы, работающие за границей, и доступ для внутренних пользователей вы предоставляете посредством VPN-протоколов (достаточно типовая схема, особенно после Covid — 2019, когда удалённая работа стала особенно популярной), то настало время действовать на опережение....

Лучший софт для автоматизации скриншотов

Такие скриншоты присылала Таня У нас была знакомая девушка Таня (имя изменено), которая делала скриншоты ПК только смартфоном. То есть фотографировала экран — и присылала сделанную фотографию. Всё с телефончика, очень удобно… В то же время есть масса эффективных инструментов для сохранения копии...

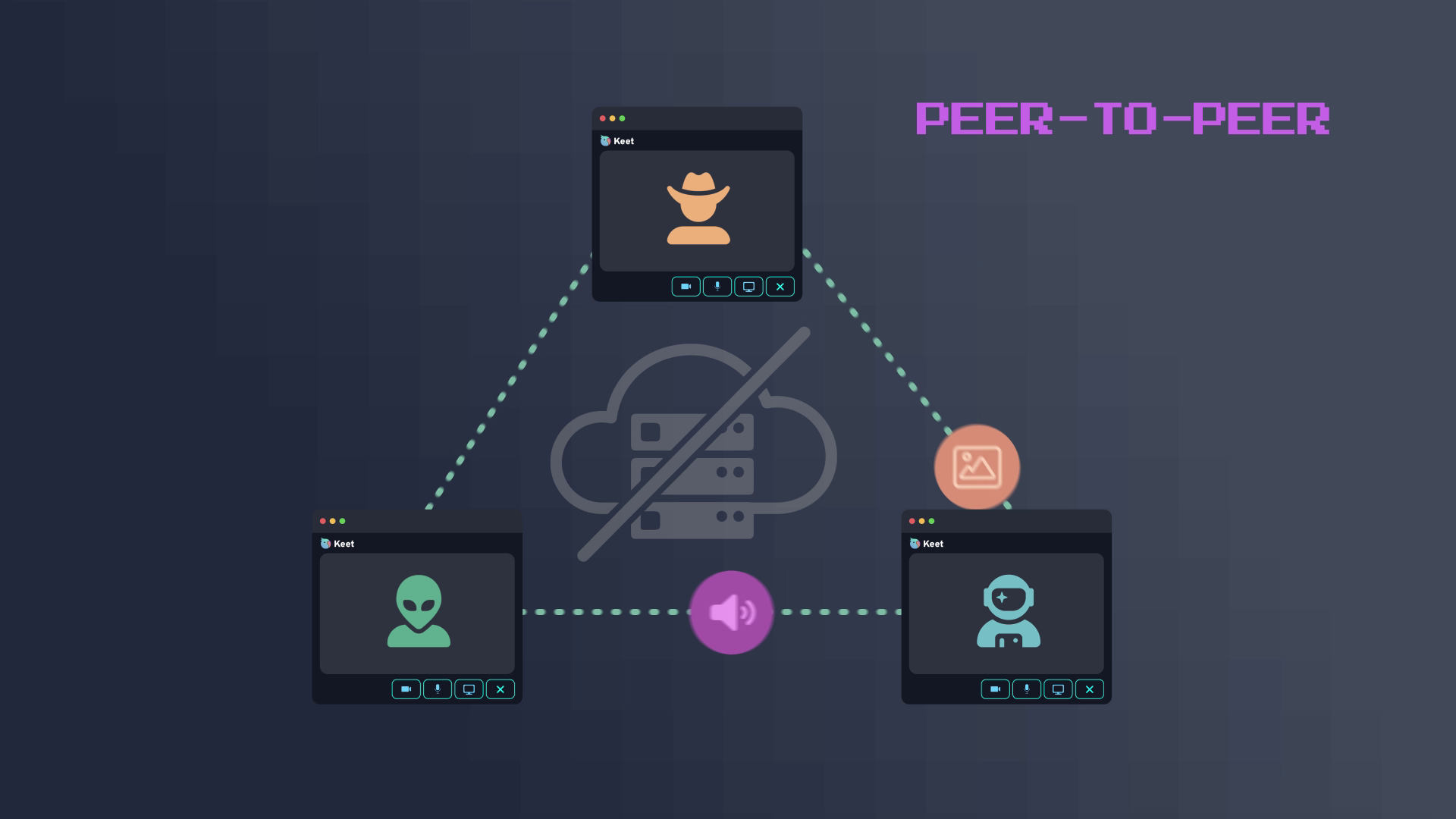

Экосистема Hyper. Полный пиринг и шифрование

В настоящее время резко выросла потребность людей в защищённых коммуникациях. А с ней и популярность сервисов для защиты связи и шифрования. Это VPN, mesh-сети и пиринговые приложения для прямого обмена зашифрованными сообщениями, файлами и т. д. Один из самых продвинутых наборов такого рода —...

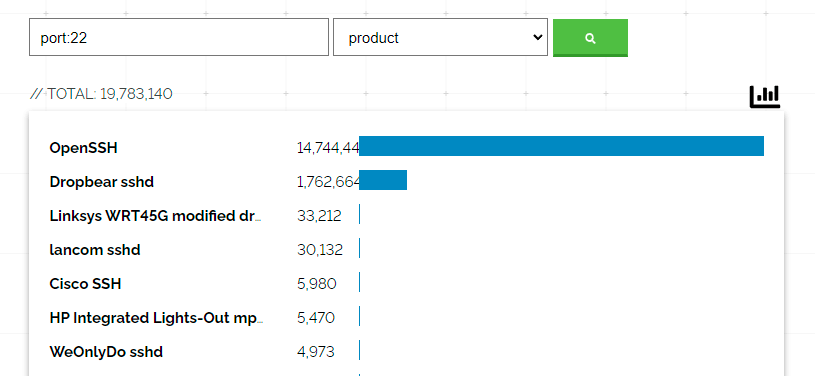

OpenSSH против SSH

Рис. 1. Разные реализации SSH, источник: Shodan Формально протокол SSH определён в ряде стандартов RFC (список ниже). В то же время есть много реализаций этого протокола. OpenSSH — самая популярная из них, хотя не единственная. Например, вот альтернативная реализация SSH на Go (и несколько примеров...

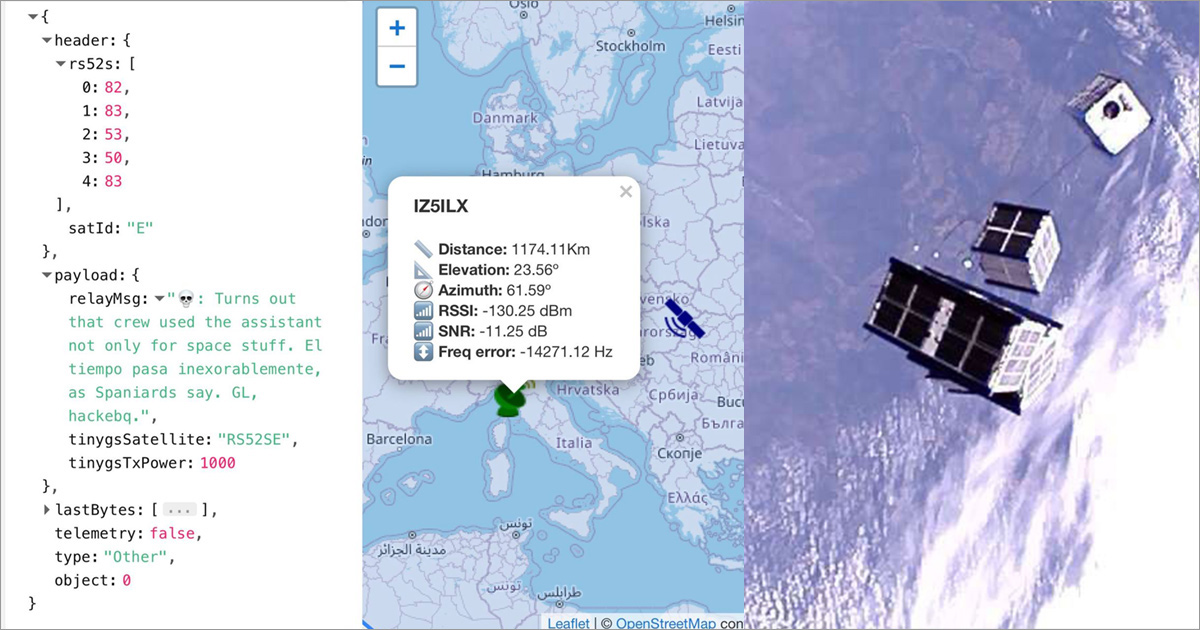

Притворись моим покойным дедушкой, или Как пройти квест по взлому спутника

Череп снова в деле! Рассказываем, как прошёл самый крупный CTF (на этот раз космический) от RUVDS. Реальная фотография нашего спутника Если вдруг пропустили — наше космическое событие. Читать дальше →...

Нестандартные варианты использования Raspberry Pi

Raspberry Pi — это универсальный компьютер, который можно использовать как угодно. Есть тысячи вариантов, где его применить. Поэтому не совсем понятно: что считать стандартным, а что — нестандартным вариантом использования? Например, управление станками или умный дом — вполне логичное применение...

Назад