Эволюция системы безопасности Android или как защищается система сегодня

С ростом популярности операционных систем, растет также и необходимость в обеспечении безопасности системы. С каждым днём количество атак увеличивается, а каждое обновление несет в себе новые «дыры» в системе безопасности. Я Анастасия Худоярова, ведущий специалист по безопасной разработке в...

[Перевод] Daxin: незаметный бэкдор, разработанный для атак на защищенные сети

Проведённое Symantec Threat Hunter исследование выявило вредоносное ПО невиданной ранее технической сложности. Оно позволяет злоумышленнику выполнять различные операции и собирать данные на заражённом компьютере. Бэкдор имеет высокую степень скрытности и позволяет злоумышленникам общаться с...

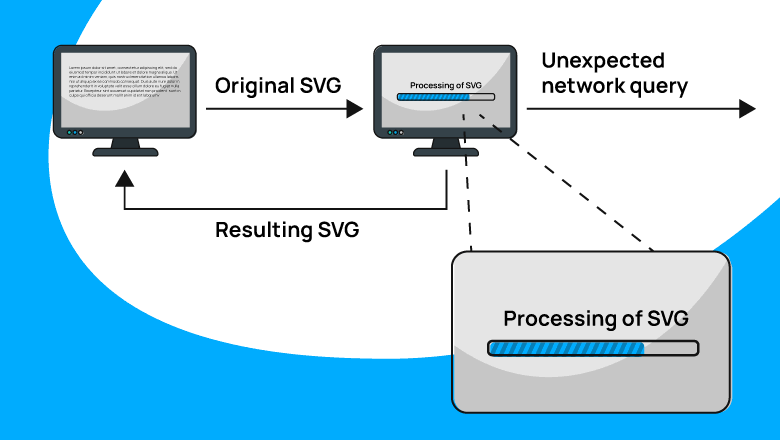

Почему моё приложение при открытии SVG-файла отправляет сетевые запросы?

Вы решили сделать приложение, работающее с SVG. Набрали библиотек, запаслись энтузиазмом, и в итоге всё удалось. Но вот незадача! Внезапно вы обнаруживаете, что приложение отправляет странные сетевые запросы. Кроме того, с хост-машины утекают данные. Как же так? Читать дальше →...

Чем занимается специалист по информационной безопасности и чего от него ждут компании

В нашем блоге уже была статья про инфобез. Но Алексей Федин, ведущий инженер в этой отрасли, сказал, что она неправильная. Мы исправляемся и даём слово Алексею, который решил помочь разобраться в сфере и сделать то, что в ИТ любят больше всего: категоризировать, отсортировать, представить в виде...

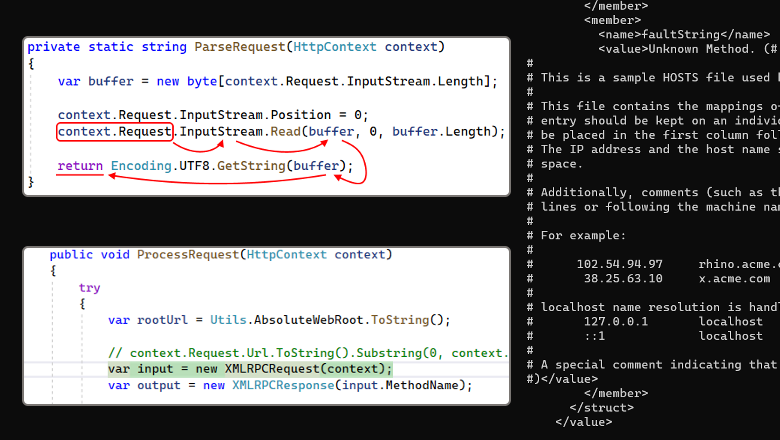

Уязвимости из-за обработки XML-файлов: XXE в C# приложениях в теории и на практике

Как простая обработка XML-файлов может стать дефектом безопасности? Каким образом блог, развёрнутый на вашей машине, может стать причиной утечки данных? Сегодня мы ответим на эти вопросы и разберём, что такое XXE и как эта уязвимость выглядит в теории и на практике. Читать дальше →...

Работают ли SPF, DKIM и DMARC?

Появилась вчера на Хабре такая вот статья. Когда компания, занимающаяся ИТ-безопасностью заявляет, что spf/dkim/dmarc не работают и существует минимум 18 способов подменить адрес на (вашем!) почтовом сервере, это вызывает озабоченность и желание разобраться в вопросе. Я прочитал оригинальную статью...

Patch Tuesday: Microsoft выпустила февральские обновления безопасности

В феврале Microsoft выпустила обновления безопасности для закрытия 70 уязвимостей, ни одна из которых не была классифицирована как Критическая, а 1 уязвимость была обнародована публично (0-day). Впервые за 5 лет в выпуске обновлений нет критических уязвимостей. Помимо стандартного набора затронутых...

Кибербезопасность для самых маленьких

Добрый день. Данная статья будет очень полезна для тех, кто впервые поднимает свое приложение, которое будет доступно всему этому большому и замечательному Миру и хочет сделать его как можно более безопасным, устойчивым к разным атакам. Цель статьи - поделиться практиками, которые я применил для...

Kubernetes: трансформация к SecDevSecOpsSec

Данная статья — взгляд на то, как Kubernetes способен повысить уровень безопасности, упростив управление ею и ускорив внедрение механизмов безопасности с точки зрения специалиста по ИБ, который большую часть своей карьеры занимался наступательной безопасностью. Сейчас на примере Kubernetes я вижу,...

Patch Tuesday: Microsoft выпустила январские обновления безопасности

Microsoft выпустила первые обновления безопасности в 2022 году для закрытия 97 уязвимостей (отдельно 26 уязвимостей были закрыты в браузере Microsoft Edge), 9 из которых были классифицированы как критические, а 6 уязвимостей были обнародованы публично (0-day). Одна из уязвимостей потенциально может...

CloudSec 2021: никому не доверять, в облаках не витать

Привет, Хабр! Каждый год Trend Micro проводиn глобальную конференцию по облачным технологиям и кибербезопасности CloudSec, чтобы вдохновить всех участников на непрерывное изучение тенденций отрасли, передового опыта и новых технологий, которые помогут защитить цифровую инфраструктуру и управлять...

Полный гайд по платформе iOS

Включает в себя огромное количество информации, начиная от обзора платформы, инструментов и до различных приемов и последовательности действий для анализа приложений! В конце каждого раздела большое количество ссылок на статьи, инструменты и документацию, которые могут помочь разобраться дальше....

[Перевод] Log4Shell/Leak4J — чрезвычайно опасная уязвимость в log4j2

Последние пару дней (и ночей) я изучал новую (чрезвычайно опасную) уязвимость в log4j2 под названием Log4Shell. Это касается всех версий log4j-core от 2.0-beta9 до 2.14.1, и это очень серьезная проблема. Эта уязвимость позволяет злоумышленнику удаленно выполнить код в вашей системе с возможностью...

Patch Tuesday: Microsoft выпустила декабрьские обновления безопасности

Microsoft выпустила плановые обновления безопасности для закрытия 82 уязвимостей, 7 из которых были классифицированы как критические. Среди прочих 6 уязвимостей были обнародованы публично (0-day), а эксплуатация 1 уязвимости была зафиксирована в реальных атаках. Максимальный рейтинг по шкале CVSS...

Почему так легко захватить вашу сеть изнутри?

Внутреннее тестирование на проникновение, одна из самых сложных и при этом впечатляющих услуг на рынке. Впечатляющих в первую очередь для руководства, ведь за несколько дней, а иногда и часов, пентестер выкладывает перед ним на стол пароли к учетным записям в базах данных 1с, SAP, CRM, Jira, пароль...

Мамкин хакер тоже может быть угрозой

Недавно мой коллега спросил у меня, а занимался ли я когда-нибудь Red Team’ингом? Я ответил, что «Да», но ничего не сказал конкретного. Вначале написания этой статьи я бы хотел упомянуть, что всё, что вы увидите далее – не имеет призыва к действию и носит только ознакомительный характер. Любая...

[Перевод] Безопасность ПЛК: 20) Ловите ложные срабатывания для критических предупреждений

Определите критические предупреждения и запрограммируйте ловушки для этих предупреждений. Установите ловушки так, чтобы отслеживать условия срабатывания и состояния оповещений. Разбираем последние рекомендации по безопасному программированию ПЛК. Обсудим где, кому и зачем данные рекомендации нужны....

Как ищут секьюрити уязвимости

Всем привет. Сегодня я хотел бы разобрать какие есть подходы для поиска секьюрити уязвимостей в коде и выяснить как можно обезопасить своё приложение от различных атак. Читать далее...