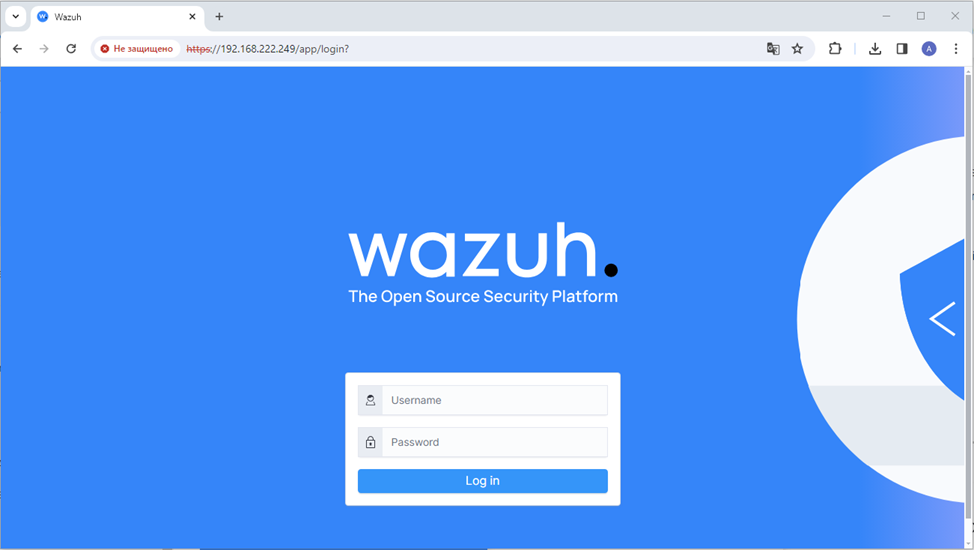

Препарируем Wazuh. Часть 1: Базовая установка

Тема SIEM решений с открытым исходным кодом постоянно проявляется на просторах сети. Одних интересуют SIEM системы как таковые, и хочется разобраться в решениях данного класса, но при этом не хочется связываться с тяжелыми и запредельно дорогими коммерческими SIEM. Другие не уверены, что им вообще...

Нормализация событий информационной безопасности и как ее можно выполнять с помощью языка eXtraction and Processing

Всем привет! На связи Михаил Максимов, я — ведущий эксперт департамента развития технологий в R&D Positive Technologies. За плечами у меня многолетний опыт по развитию экспертизы в нашей системе MaxPatrol SIEM и процессов вокруг нее. И сегодня я хочу поговорить про один из видов экспертизы в...

«Костыли» вместо SIEM или почему так лучше не делать?

В 2022 году только 14,5% российских компаний были оснащены SIEM, показало наше исследование. При этом задачи по контролю безопасности ИТ-инфраструктуры были и остаются у всех. Их часто решают альтернативными средствами. Например, 12% наших респондентов заявляли, что имеющиеся у них средства ИБ...

Open Canary – приманка для хакера

Приманивание является одним из распространенных способов выявления активностей злоумышленников. Решения класса honeypot (горшочек с мёдом) это ресурс, представляющий собой приманку для злоумышленников. На практике это как правило специальное приложение, эмулирующее наличие уязвимых сервисов на...

Снова в деле: как прошел осенний Standoff 12 для PT Expert Security Center

С 21 по 24 ноября 2023 года прошел Standoff 12 — международные киберучения по информационной безопасности, на которых команды «красных» (атакующих белых хакеров) исследуют защищенность IT-инфраструктуры виртуального Государства F. Синие же команды (защитники) фиксируют эти атаки, а иногда даже...

Как действовали хакеры на ноябрьском Standoff 12. Разбираем цепочку атак на космолифт и не только

В ноябре 2023 года мир был свидетелем кибербитвы Standoff, которая длилась несколько дней. Пятнадцать команд этичных хакеров провели серию впечатляющих технических ходов. Атакам подверглись все представленные на киберполигоне отрасли. Напомним, на нем воссозданы технологические и бизнес-процессы...

Интеграция Континент 4.1.7 и Kaspersky Unified Monitoring and Analysis Platform

В данной статье мы с вами подробно рассмотрим процесс интеграции логов событий межсетевого экрана последней версии Континент 4.1.7 от вендора Код Безопасности и решения класса SIEM компании Kaspersky: KUMA. Читать далее...

«Привет, у вас новый инцидент!» или зачем мы написали SIEM-чатбота для MaxPatrol

Привет, Хабр! Меня зовут Кирилл Орлов, я CISO Oxygen Data Centers & Clouds и в этом посте я поделюсь с вами нашим опытом внедрения MaxPatrol (MP): расскажу, как удобно настроить защиту разных сегментов инфраструктур на базе этого решения, объясню, зачем мы сделали своего чат-бота, и расскажу, как...

Учимся понимать события подсистемы аудита Linux

Приветствую всех любителей изучать новое. Меня зовут Рома, и я занимаюсь исследованием безопасности ОС Linux в экспертной лаборатории PT Expert Security Center. В рамках инициативы нашей компании по обмену экспертными знаниями с сообществом я расскажу вам об известной многим администраторам системе...

Искусство следопыта в корпоративной инфраструктуре

В этой статье хотелось бы обсудить индикаторы атаки — ту часть Threat Intelligence, которая отвечает за эффективное реагирование на угрозы и расследование инцидентов. В этом контексте вспомним одну из апорий Зенона Элейского - про Ахиллеса и черепаху. Современный бизнес часто оказывается в позиции...

Как Wazuh помог наладить круглосуточный мониторинг и реагирование на ИБ-события

Представим ситуацию. Вы хотите выстроить процесс реагирования на ИБ‑инциденты в компании. Для этого нужно вовремя фиксировать атаки на вашу инфраструктуру. Вы решаете собирать логи и мониторить все, до чего можете дотянуться: хосты, межсетевые экраны, антивирусы, пользовательские устройства. Логов...

И снова про SIEM

Решение класса SIEM уже давно стали неотъемлемой частью любой серьезной системы информационной безопасности. В этой статье мы поговорим о том, что такое SIEM, для чего они предназначены и как можно использовать решения с открытым исходным кодом. Итак, SIEM (Security information and event...

Как экспертиза в области мониторинга событий ИБ помогает создавать качественные продукты. Часть 3

Друзья, и снова привет. Меня зовут Алексей Потапов, я представляю отдел обнаружения атак экспертного центра безопасности Positive Technologies (PT Expert Security Center). Продолжу историю о том, как наши знания обогащают продукты Positive Technologies, чтобы они обеспечивали конечную цель —...

Опыт заказчика: как мы выбрали и внедрили SIEM

Привет, Хабр. Сегодня мы поделимся историей одного внедрения: про выбор и установку SIEM-системы расскажет наш заказчик, Дмитрий Чучин – эксперт в области информационной безопасности, а до некоторого времени – сотрудник компании из финансовой сферы, где он разворачивал «СёрчИнформ SIEM». Попросили...

Опасные игры: остановка центрифуги для обогащения урана на виртуальной АЭС

На кибербитве Standoff 11 в виртуальном государстве F впервые представили атомную промышленность. Задачей атакующих (red team) было реализовать недопустимые события на виртуальной АЭС, а защитников (blue team) — расследовать атаку с помощью продуктов Positive Technologies. Как все прошло?...

SIEM. Маркетинг VS «Поля»: результаты опроса

Привет, Хабр! Мое приключение началось с того, что я поймал очередную двухполюсную волну, похожую на всем известное расстройство. С одной стороны, маркетинг вендоров рапортует, что SIEM системы - это сердце SOC, новый век наступил и текущий уровень развития решений этого класса настолько высок и...

Osquery&SIEM. Вы правила мониторинга продаёте? Нет, просто показываем

Пока в сети появляется всё больше разговоров о запрете использования Apple-техники в определённых кругах, мы хотим показать, как у нас организован мониторинг macOS с точки зрения безопасности корпоративной инфраструктуры. Статья является продолжением первой части из микросерии аналитических статей,...

Конструируем нейронную сеть для выявления вредоносного кода PowerShell

Технологии машинного обучения все стремительней входят в нашу жизнь и находят применение в различных сферах деятельности. В медицине развивается диагностика различных заболеваний и методов лечения. В автомобильной промышленности машинное обучение успешно применяется в сервисах для помощи водителю и...

Назад