Как мы мониторили киберполигон Positive Technologies Standoff

“Каждый год мы с друзьями ходим в баню…». Каждый год, когда наши большие друзья, компания Positive Technologies проводит свое глобальное мероприятие для настоявших экспертов в области информационной безопасности – PHDays. И каждый год мой друг и коллега Алексей Лукацкий говорит мне – «Миша, давай...

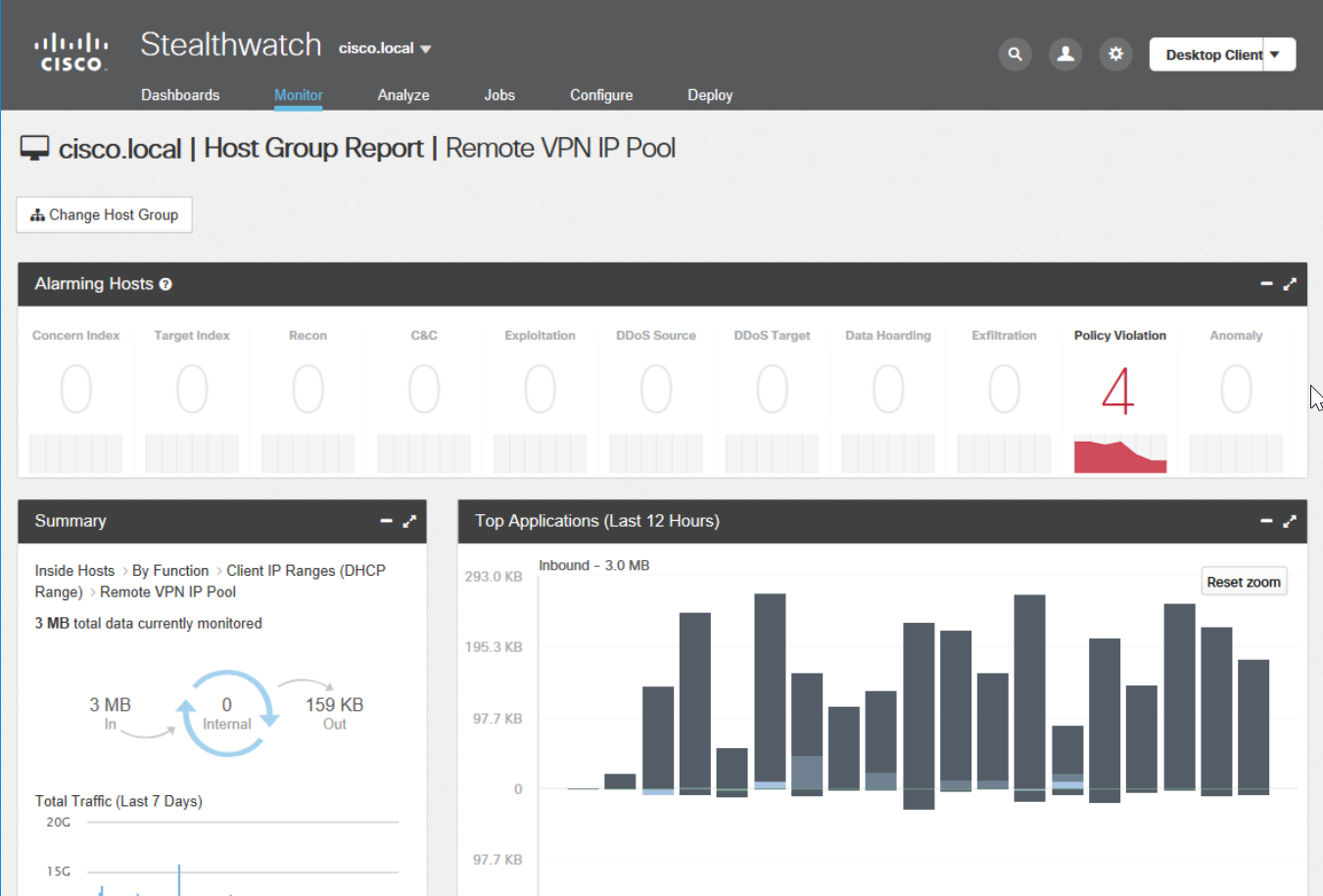

Кейсы для применения средств анализа сетевых аномалий: контроль удаленного доступа

Тема удаленного доступа сейчас на подъеме, но обычно при ее описанию речь идет либо о решениях, устанавливаемых на устройствах сотрудников (например, описанный вчера Cisco AnyConnect), либо о решениях, устанавливаемых на периметре. Такое впечатление, что именно эти два набора защитных средств...

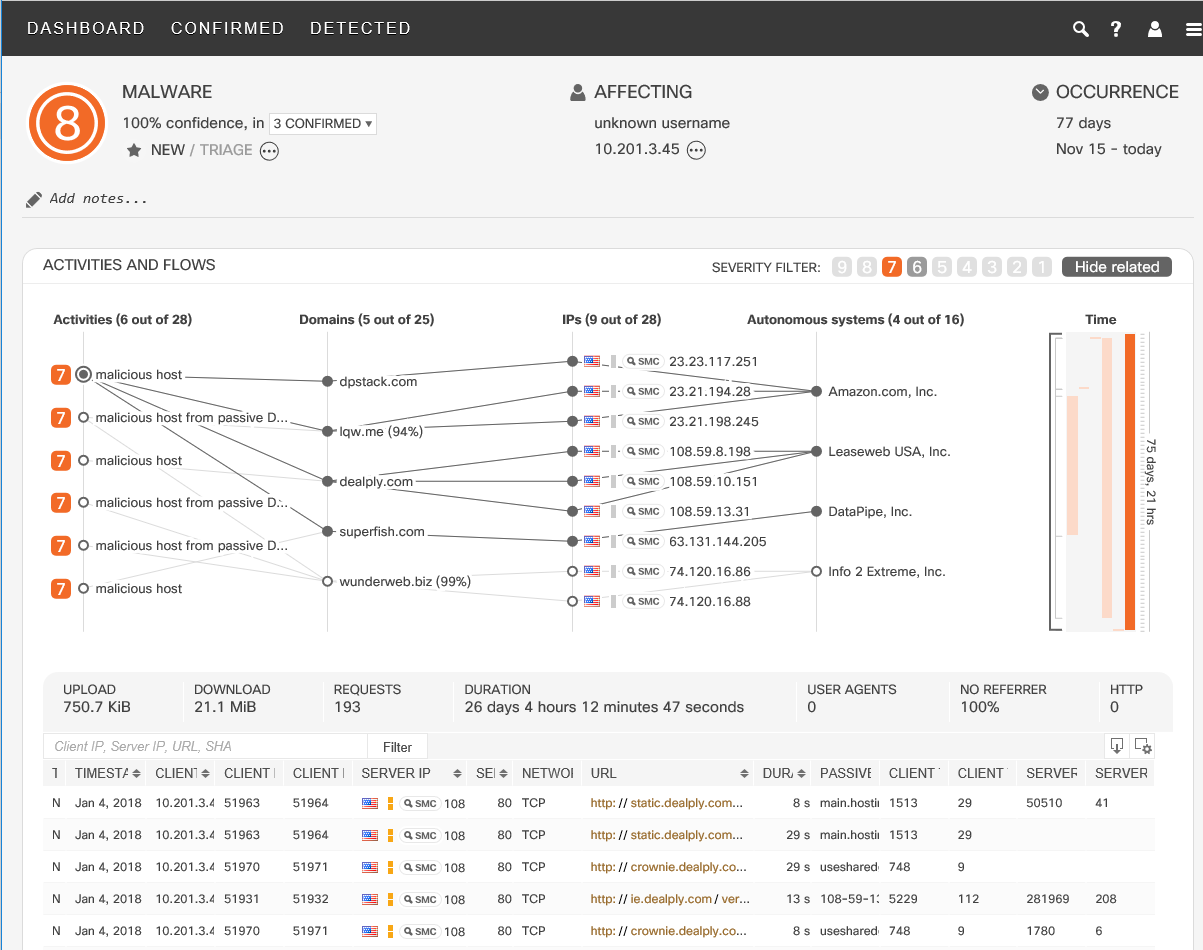

Кейсы для применения средств анализа сетевых аномалий: атаки через плагины браузеров

Атаки на браузеры являются достаточно популярным вектором для злоумышленников, которые через различные уязвимости в программах для серфинга в Интернете или через слабо защищенные плагины к ним пытаются проникать внутрь корпоративных и ведомственных сетей. Начинается это обычно на вполне легальных и...

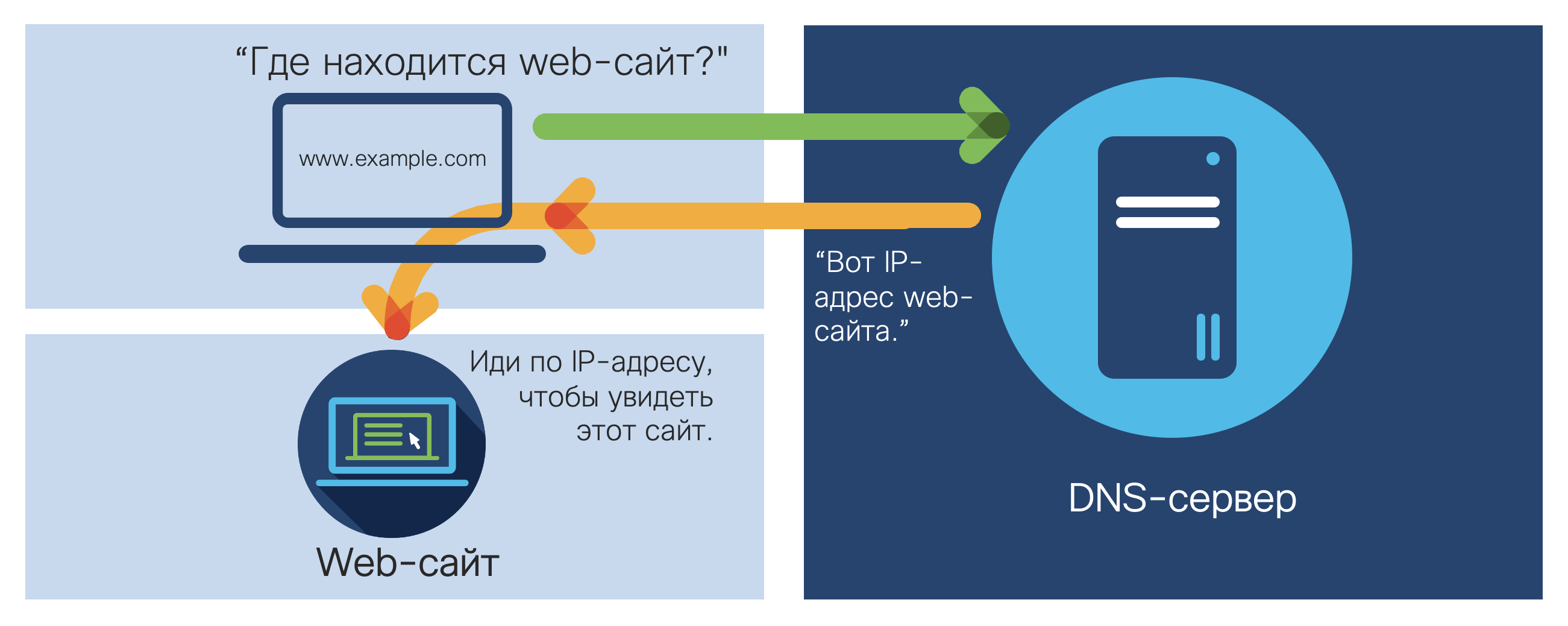

Кейсы для применения средств анализа сетевых аномалий: обнаружение кампании DNSpionage

Продолжаем рассмотрение кейсов для систем анализа сетевого трафика (NTA) применительно к целям кибербезопасности. Сегодня мы посмотрим, как такие решения можно применить для обнаружения очень непростых, целенаправленных и очень эффективных кампаний под названием DNSpionage и Sea Turtle. Но перед...

Кейсы для применения средств анализа сетевых аномалий: обнаружение утечек

На одном из мероприятий завязалась у меня интересная дискуссия на тему полезности решений класса NTA (Network Traffic Analysis), которые по полученной с сетевой инфраструктуры телеметрии Netflow (или иных flow-протоколов) позволяет выявлять широкий спектр атак. Мои оппоненты утверждали, что при...

Интеграция Cisco Threat Response и Cisco Stealthwatch Enterprise

Продолжаю рассказ о развитии системы Cisco Threat Response, которая постепенно превращается в полноценную систему управления инцидентами, объединяющую вместе все решения Cisco по информационной безопасности; и при том бесплатную. В прошлый раз я рассказывал о том, как CTR может быть интегрирован с...

Flow-протоколы как инструмент мониторинга безопасности внутренней сети

Когда речь заходит о мониторинге безопасности внутренней корпоративной или ведомственной сети, то у многих возникает ассоциация с контролем утечек информации и внедрением DLP-решений. А если попробовать уточнить вопрос и спросить, как вы обнаруживаете атаки во внутренней сети, то ответом будет, как...

StealthWatch базовые понятия и минимальные требования. Часть 1

Данная статья посвящена довольно новому продукту мониторинга сети Cisco StealthWatch. Основываясь на данных телеметрии вашей инфраструктуры, StealthWatch может выявлять самые разные кибератаки, включая: -APTs -DDoS -атаки нулевого дня -наличие ботов в сети -кража данных (data leakage) -аномальное...