Топ самых интересных CVE за март 2024 года

Всем привет! Подводим итоги марта топом самых интересных CVE. Гвоздём программы ушедшего месяца, конечно же, стал бэкдор в XZ Utils, наделавший шуму в Linux-сообществе. Десятку по CVSS также выбила уязвимость в Atlassian Bamboo Data Center и Server на внедрение SQL-кода. Оригинальной уязвимостью...

Топ самых интересных CVE за февраль 2024 года

Всем привет. Подводим итоги последнего зимнего месяца подборкой самых интересных CVE. В феврале засветилась выбившая десяточку уязвимость на обход аутентификации в софте ConnectWise ScreenConnect. Также отметилась критическая уязвимость в плагине Bricks Builder для WordPress, активный эксплойт...

Топ самых интересных CVE за январь 2024 года

Всем привет! Первый месяц года выдался богатым на любопытные CVE. Так, шуму наделала критическая уязвимость в Jenkins, к которой быстро опубликовали ворох эксплойтов. Также засветились CVE на GitLab на запись произвольных файлов и RCE в продуктах Cisco с потенциальным root-доступом. Критическими...

Топ самых интересных CVE за декабрь 2023 года

Всем привет! По следам ушедшего года публикуем подборку самых интересных CVE за последний месяц 2023-го. В декабре засветился ворох уязвимостей в Chrome и Firefox, вынудивших компании выпускать экстренные патчи. А также критические уязвимости в OpenSSH, фреймворке Apache Struts и маршрутизаторе...

Топ самых интересных CVE за ноябрь 2023 года

В этой подборке представлены самые интересные уязвимости за ноябрь 2023 года. Подведем вместе итоги последнего месяца осени, поехали! Читать далее...

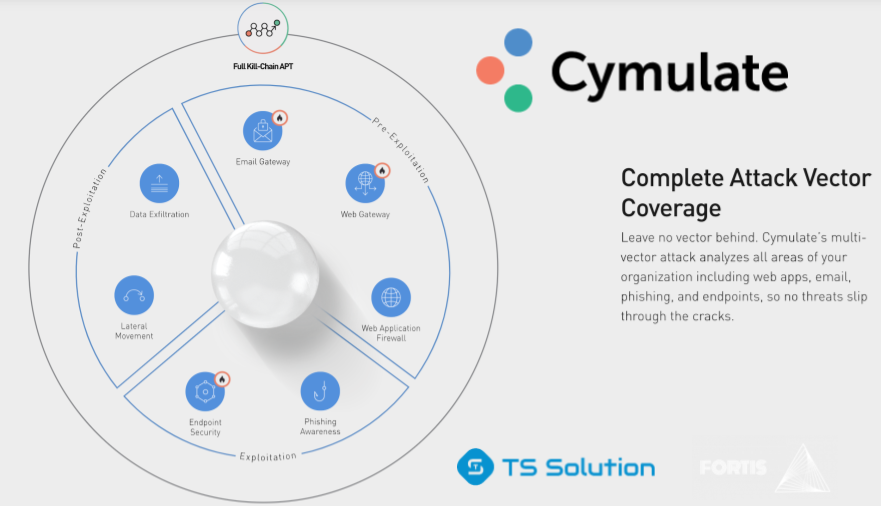

Имитация целенаправленных кибератак, Red Team, Pentest, сканирование уязвимостей. Плюсы и минусы различных методов

В данной статье мы попытаемся сделать небольшое сравнение различных способов тестирования безопасности вашей сети и понять, есть ли какие-то преимущества у относительно новых BAS (Breach & Attack Simulations) систем, которые имитируют взлом и кибератаки. Для примера, в качестве BAS системы мы...