3. Check Point Getting Started R80.20. Подготовка макета

Приветствую, друзья! Добро пожаловать на третий урок. Сегодня мы займемся подготовкой макета, на котором будем тренироваться. Важный момент! Нужен ли вам макет или можно обойтись просто просмотром курса? Лично я считаю, что без практики, данный курс будет абсолютно бесполезен. Вы просто ничего не...

2. Check Point Getting Started R80.20. Архитектура решения

Добро пожаловать на второй урок! На этот раз мы поговорим об архитектурных особенностях решений Check Point. Это очень важный урок, особенно для тех, кто впервые знакомится с «чекпоинтом». В целом, данный урок будет очень похож на одну из наших предыдущих статей "Check Point. Что это, с чем его...

1. Check Point Getting Started R80.20. Введение

Добро пожаловать на первый урок! И начнем мы c Введения. Прежде чем начать разговор о Check Point мне хотелось бы сначала настроиться с вами «на одну волну». Для этого я постараюсь объяснить несколько концептуальных вещей: Что такое UTM решения и почему они появились? Что такое Next Generation...

Бесплатный курс Check Point Getting Started R80.20

Здравствуйте, Друзья! Мы рады приветствовать вас на нашем очередном, новом курсе Check Point Getting Started R80.20. Относительно недавно (наверно 1.5 года назад) был анонсирован курс по 80.10 и мы успешно его провели более чем в 5 городах. Курс был исключительно офлайн формата и мы в конце концов...

Как улучшить защиту периметра сети? Практические рекомендации для Check Point и не только

Мы продолжаем цикл статей, посвященных оптимизации security настроек средств защиты периметра сети (NGFW). Хочу сразу заметить, что приведенные рекомендации подходят не только для владельцев Check Point. По сути, если разобраться, угрозы одинаковы для всех, просто каждый NGFW-вендор это решает (или...

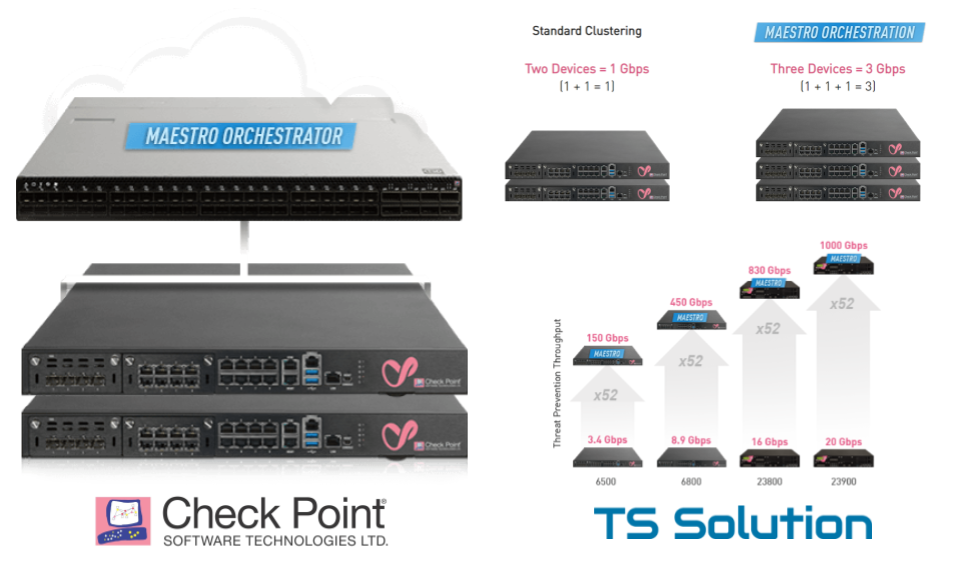

Check Point Maestro Hyperscale Network Security — новая масштабируемая security платформа

Компания Check Point довольно резво начала 2019 год сделав сразу несколько анонсов. Рассказать обо всем в одной статье не получится, поэтому начнем с самого главного — Check Point Maestro Hyperscale Network Security. Maestro это новая масштабируемая платформа, которая позволяет наращивать...

2. Анализ логов Check Point: SmartEvent

Здравствуйте, коллеги. В прошлый раз, в статье «1. Анализ логов Check Point: официальное приложение Check Point для Splunk» мы обсуждали разбор логов шлюза безопасности на основе официального приложения в системе логирования Splunk. В заключении пришли к выводу что хоть приложение в качестве...

«Внедрение Splunk 7» — первая книга по Splunk на русском языке

Привет, Хабр! Мы сегодня хотим рассказать о первой книге по Splunk на русском языке! «Внедрение Splunk 7» Джеймса Д. Миллера была выпущена в декабре 2018 года издательством ДМК Пресс при поддержке нашей компании. Под катом вы найдете описание книги, небольшой фрагмент, а также ссылку на розыгрыш...

Чек-лист по настройкам безопасности Check Point

Относительно недавно мы опубликовали в открытый доступ мини-курс "Check Point на максимум". Там мы попытались вкратце и с примерами рассмотреть самые частые ошибки в конфигурации Check Point с точки зрения ИБ. По сути мы рассказали чем плохи настройки по умолчанию и каким образом «закрутить гайки»....

О чем нужно помнить покупая NGFW? Чек-лист

Мы уже публиковали небольшую статью "критерии выбора NGFW". Здесь же предполагается что вы уже выбрали свой NGFW и собираетесь его покупать. О чем нужно помнить? Как не оступиться на последнем этапе — закупке. На наш взгляд, это очень важный вопрос, т.к. NGFW любого вендора стоит недешево. И если...

1. Анализ логов Check Point: официальное приложение Check Point для Splunk

Работая с шлюзами безопасности компании Check Point, очень часто возникает задача разбора логов для обнаружения и анализа инцидентов информационной безопасности. Обычно в организациях существует уже какая-либо система логирования, и стоит задача транспортировки логов с сервера управления Check...

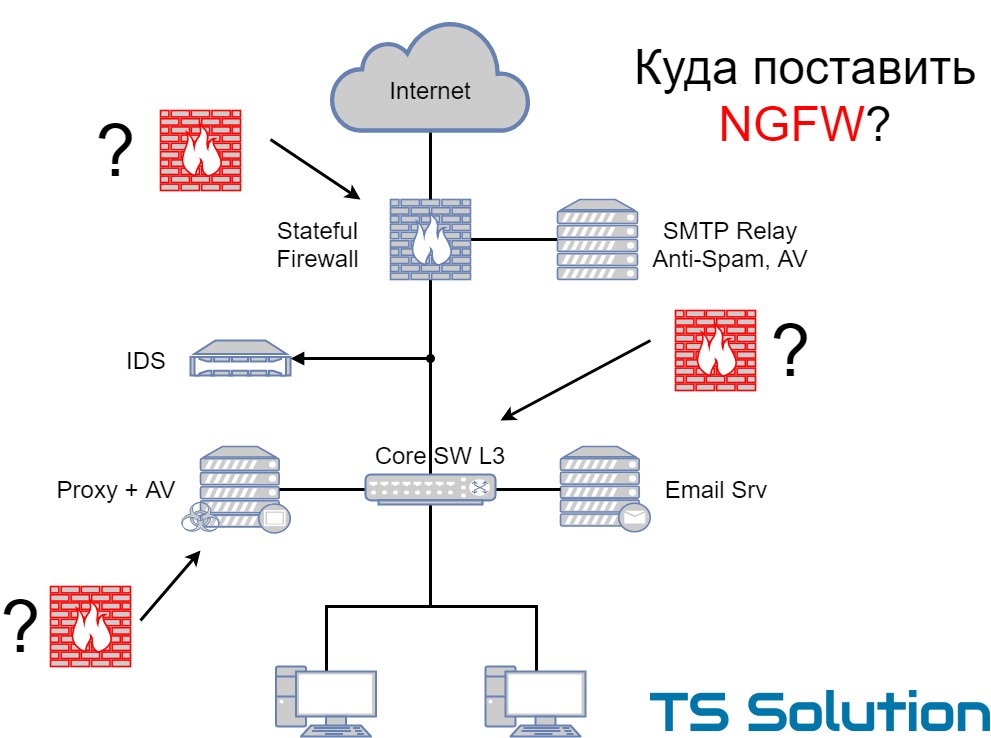

Типовые сценарии внедрения NGFW

Disclaimer В данной статье приводятся лишь примеры типовых сценариев внедрения NGFW. Не стоит брать предложенные схемы за готовый шаблон. В реальной жизни, почти каждое внедрение уникально. Есть много подводных камней, на которые нужно обратить внимание перед планированием топологии сети. Но в...

Бесплатный курс «Check Point для начинающих» на CheckMates

Рады сообщить вам о запуске нового бесплатного курса “Check Point для начинающих”. Курс разрабатывается по инициативе компании Check Point при нашем непосредственном участии. По сути это наш существенно переработанный курс Check Point Getting Started, который мы читали только в офлайне. Благодаря...

Splunk Essentials for the Financial Services Industry App, или как Splunk выходит на рынок аналитики финансов

Обычно Splunk ассоциируется с решениями по аналитике ИТ и ИБ. Так происходит не случайно, так как многие надстройки и приложения ориентированы именно на эти сферы. Но, кроме того, Splunk способен решать вопросы, которые выходят за традиционные кейсы по ИТ и ИБ, связанные, например, с бизнес...

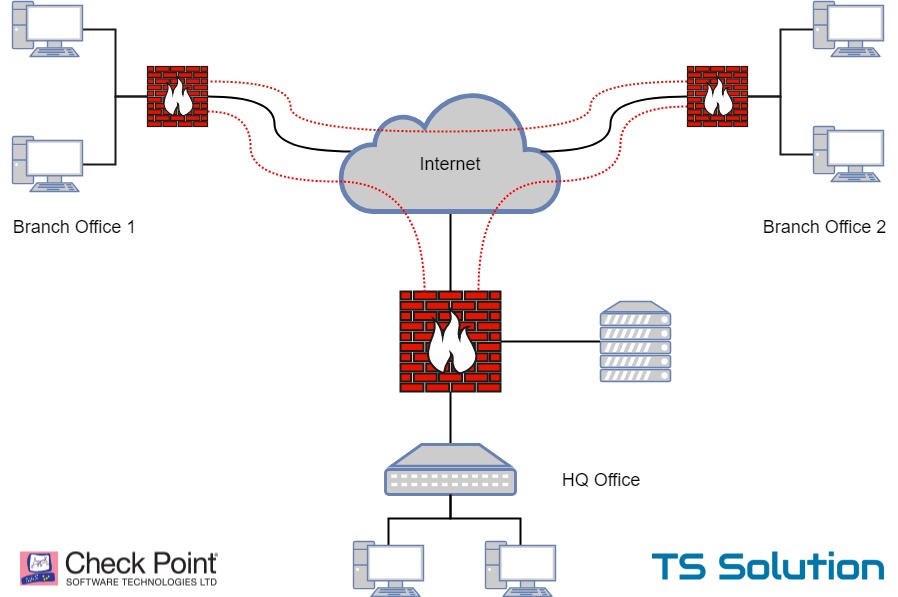

Построение распределенной VPN сети на базе Check Point. Несколько типовых сценариев

В данной статье мы рассмотрим варианты построения распределенных сетей с помощью Check Point. Я постараюсь описать главные особенности Site-to-Site VPN от Check Point, рассмотрю несколько типовых сценариев, опишу плюсы и минусы каждого из них и попробую рассказать, как можно сэкономить при...

Далее