WhiteList vs BlackList: как реализовать проверку расширений файлов и не стать жертвой хакеров

Нередко, во время анализа защищенности веб-приложений мы сталкиваемся с загрузкой каких-либо файлов на сервер – это могут быть и фотографии учетной записи, и какие-то текстовые документы, и что угодно другое. Существуют расширения файлов, с которыми многие работали и знают, почему нужно запретить...

История взлома одного WordPress плагина — или о том, как вы допускаете уязвимости в своих проектах

Давным давно, когда я был молод и писал сайты на PHP, я написал SEO плагин для маскировки внешних ссылок для Wordpress. Поскольку с воображением у меня плохо, то назвал его WP-NoExternalLinks. За всю историю у него было 360.000 установок и, кажется, до 50.000 активных установок. Дальше я расскажу,...

IT 2018: будущее наступило вчера

Мы уже почти написали пост к старому Новому году с отличной задумкой и героями русских сказок, но процесс прервало сообщение в Telegram. А в нём — анонс новости от экспертов рынка. Исследователи из Оксфордского и Йельского университетов пришли к выводу, что переход к полной автоматизации...

Как можно взломать свой же Web проект?

Недавно мне позвонили и попросили помочь разобраться с очень странными симптомами на сайте. А симптомы выглядели вот так. Cовершенно разные клиенты звонили и рассказывали, что они на сайте попадают в личные кабинеты других случайных клиентов. Логинятся под собой. Входят в свой аккаунт, а потом бац...

[Из песочницы] Тащим музыку из ВК без публичного music API

Как все начиналось Дело было вечером, делать было нечего… Точнее, я просто хотел загрузить аудиокнигу перед парами и тут меня ждал сюрприз. Кэш в кейт мобайле отключили. Как так? Что делать? Конечно же писать свое приложение с кэшем и аудиозаписями. Но для начала нужно понять, как вк превращает...

Paraquire, или Перестаньте доверять библиотекам

TL; DR Использование npm — пакетного менеджера NodeJS — сопряжено с проблемами безопасности. Штатными средствами невозможно контролировать права доступа, предоставляемые библиотекам. Вкупе с обилием микромодулей это может привести к непредсказуемым последствиям, часть из уже случившегося описана...

Система IEEE Software Taggant: защита от ложных срабатываний антивируса

В этом посте я хочу рассказать о системе IEEE Software Taggant, которую разработала рабочая группа IEEE по вредоносным программам в сотрудничестве с ведущими компаниями по информационной безопасности. В планы команды разработчиков Guardant давно входило добавить поддержку IEEE Software Taggant в...

Секция безопасной разработки на PHDays VII: итоги встречи сообщества PDUG

24 мая на площадке форума PHDays VII прошло очередное мероприятие сообщества Positive Development User Group. Пока за стеной хакеры увлеченно (и весьма успешно) атаковали инфраструктуру вымышленного города, мы разговаривали о том, как разработчики могут сделать свои приложения неуязвимыми для...

Итоги половины дня! Сломай голосовалку на РИТ++ за 50 наклеек. День два

UPD 6 июня, 13:00 Промежуточные итоги половины дня (играем до 18.00) TOP25 { _id: 'burik666@...', count: 577979174 }, { _id: 'ivan@...', count: 513559731 }, { _id: 'alarkin@...', count: 222891322 }, { _id: 'i@...', count: 216486374 }, { _id:...

Жизнь без SDL. Зима 2017

Введение, дисклеймер или зачем эта статья Данная статья представлена с целью призвать всех, кто хоть как-то связан с разработкой, обращать больше внимания на безопасность, при этом мы постарались сделать это максимально наглядным образом. Статья не претендует на самостоятельное исследование. Первая...

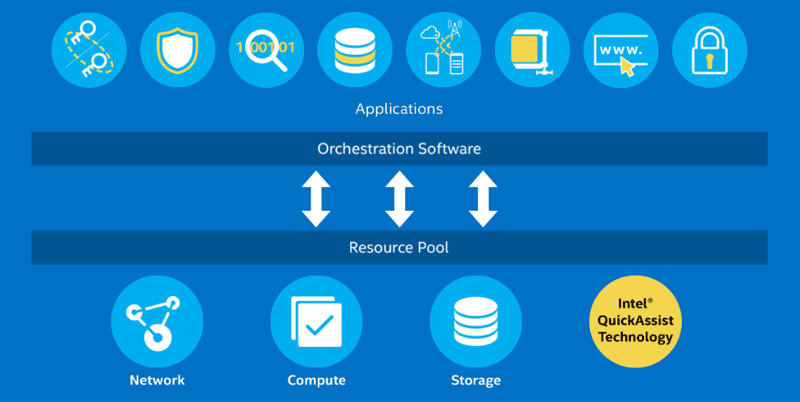

Intel QuickAssist: давай зашифруем это по-быстрому

В нашем беспокойном мире забота о собственной информационной безопасности уже давно перестала рассматриваться как разновидность паранойи, и с этим приходится считаться разработчикам приложений — при прочих равных пользователь выберет то, которое лучше защищает его данные. Чтобы упростить...

[recovery mode] Второе пришествие ГОСТ 28147-89: Честные тесты

Второе пришествие ГОСТ 28147-89 Около десяти лет тому назад симметричная криптография, основанная на ГОСТ 28147-89, перестала удовлетворять потребностям аппаратных платформ по скоростным параметрам. Скорости криптопреобразований, обеспечиваемые алгоритмами реализованными на регистрах общего...

Можно ли вычислять биткоины быстрее, проще или легче?

Все началось с того, что я решил поближе познакомиться с биткоинами. Хотелось понять, как их добывают. Статьи про биткоины и блокчейны последнее время встречаются часто, но таких, чтобы со всеми техническими подробностями, таких не очень много. Самый простой способ разобраться во всех деталях —...

Записки с M*CTF

Доброго времени суток! В этом небольшом опусе я хотел бы глазами участника рассказать как проходят соревнования CTF типа attack-defence и, в частности, освятить минувшее соревнование m*ctf. Но перед всем этим хочется поблагодарить свой Университет Иннополис за возможность побывать на этом (и...

Сказание о Клеопатре и о российской криптографии (Продолжение)

С появлением библиотеки GCrypt-1.7.0 с поддержкой российской криптографии (ГОСТ 28147-89, ГОСТ Р 34.11-94/2012 и ГОСТ Р 34.10-2001/2012), стало возможным говорить о поддержке российского PKI в таких проектах как Kleopatra и KMail. KMail – это почтовый клиент, который для обеспечения безопасности...

[Перевод] 7 самых неприятных проблем в программировании

Известно, что на старых картах, на неизведанных территориях, часто помещали зловещее предупреждение: «Здесь живут драконы». Вероятно, смысл этого предупреждения состоял в том, что не стоит входить в это пространство мира, не будучи готовыми сражаться с внушающим ужас противником. Всё что угодно...

Yersinia — шифруем программы, тестируем антивирусы

Не судите, строго писать развернуто не умею… Пришлось мне как-то писать криптор. Ну, в общем, ничего особенного. Только вот, в силу виртуализации антивирусов, антивирусы щелкают их «на раз», просто запуская код в песочнице и уже там анализируя его. Читать дальше →...

Почему традиционная защита от кражи денежных средств в системах ДБО уязвима (расширенная версия)

Банковские электронные сервисы напрямую или опосредованно оперируют деньгами. А там, где есть деньги, всегда найдутся те, кто захочет их украсть. Особый интерес у киберпреступников вызывают системы дистанционного банковского обслуживания для юридических лиц, так как на счетах последних...