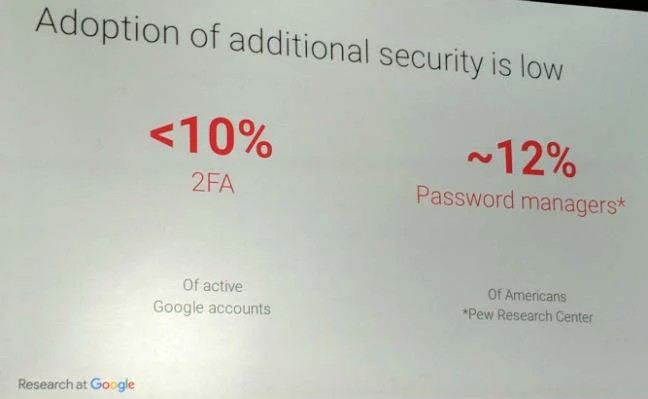

Почему большинство людей не используют двухфакторную аутентификацию?

Менее 10% аккаунтов используют двухфакторную аутентификацию, около 12% — менеджеры паролей Прошло почти семь лет с того момента, как Google представила двухфакторную аутентификацию (2FA), но до сих пор практически никто не использует её. На январской конференции по информационной безопасности...

Критическая уязвимость межсетевых экранов Cisco ASA позволяет удаленно выполнять произвольный код

Межсетевые экраны Cisco ASA подвержены критической уязвимости CVE-2018-0101, позволяющей злоумышленникам осуществлять удаленное выполнение произвольного кода. Кроме того, ошибка может приводить к отказу в обслуживании и провоцировать перезагрузку системы. Проблему безопасности обнаружил...

[Из песочницы] Почему важно не откладывать установку и конфигурацию CMS Битрикс на базе «1C-Битрикс: Виртуальная машина»

Кто обронил перчатку? Выполняя один из проектов по тестированию на проникновение, мы наткнулись на виртуалку на публичном IP-адресе Заказчика. Из набора открытых на хосте портов у нас появилось ощущение, что это Битрикс. Читать дальше →...

Внимание, обновите Firefox до версии 58.0.1 для закрытия критической уязвимости

Mozilla выпустила важное обновление веб-браузера Firefox для исправления критической уязвимости, которая позволяет злоумышленникам удаленно выполнять вредоносный код на компьютерах, на которых установлена уязвимая версия браузера. Критическая уязвимость (CVE-2018-5124) может привести к выполнению...

Nemesida Scanner — сканер уязвимостей веб-приложений

Nemesida Scanner предназначен для выявления уязвимостей в веб-приложениях, таких как SQL injection, XSS, LFI/RFI, XXE, Оpen-redirect, поиска компонентов с известными уязвимостями и критичных данных в открытом доступе, выявления недостатков конфигурации веб-приложения, сканирования портов, и т.д....

Что, собственно, такое персональные данные?

Новгородский мальчик Онфим из XIII века превратил кору в носитель персональных данных, собрав набор из изображения человека и его имени. Представьте, что вы нашли трёх друзей, которые родились с вами в один и тот же день. У вас одинаковая дата рождения, одинаковый пол, и вы можете определёнными...

[Из песочницы] Топ-5 прогнозов в сфере информационной безопасности

Давайте посмотрим правде в глаза, прошедший год был ужасным для кибербезопасности, с огромным количеством фишинговых атак, вирусов-вымогателей и т.д. Интересно, будет ли 2018 год лучше? Многие эксперты мирового уровня прогнозируют увеличение количества атак. Они считают, что будут разработаны...

SecurityWeek 2: армия клонов, Google охотится на привидений, Blizzard патчится

Новость Судьба зловреда Exobot, с помощью которого злоумышленники добывали данные банковских карт пользователей еще с 2013 года, сложилась интереснее, чем у большинства подобных троянов — но весьма проблематично для экспертов безопасности. Авторы бота охотно сдавали его в аренду на любой срок,...

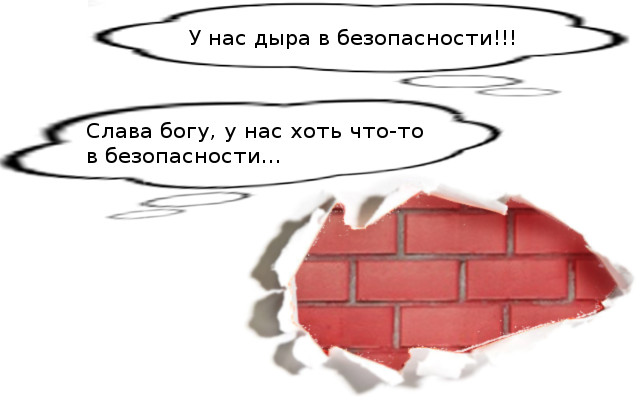

И так сойдёт… или Дыра как средство защиты

По мотивам "И так сойдёт… или как данные 14 миллионов россиян оказались у меня в руках"... Статья, которую вы сейчас читаете, вовсе не ответ на вышеозвученный пост. Это будет скорее попытка показать что уже сейчас иногда делается, и что вообще можно сделать в области информационной безопасности,...

[Перевод] Как создать действительно случайный пароль

Менеджеры паролей, такие как KeePass, 1Password и множество других, в значительной степени решают эту проблему. С их помощью вы можете генерировать уникальный и безопасный пароль для каждого сайта, который вы посещаете. Но такой менеджер защищен ровно настолько, насколько безопасен главный пароль,...

[Из песочницы] Фишинг на криптовалютах

Сейчас наверняка все слышали о таком понятии, как криптовалюта или Биткоин. Эта тема является одной из самых популярных и обсуждаемых на сегодняшний день. Про «крипту» говорят везде: в интернете, на телевидении, по радио, в кругу семьи и друзей и т.д. Естественно, злоумышленники также положили глаз...

Код проверяли буквально по строчкам: как наш межсетевой экран проходил сертификацию ФСТЭК

9 декабря 2016 года вступили в силу Требования к межсетевым экранам, утвержденные в Информационном сообщении ФСТЭК от 28 апреля 2016 года. Все МЭ – производимые, поставляемые и разрабатываемые – к моменту вступления Требований в силу должны быть сертифицированы. Прошел год, и что же? Сертификатом...

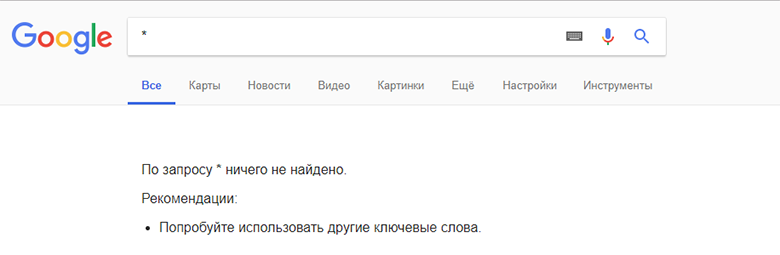

Как работает блокировка доступа к страницам, распространяющим запрещенный контент (теперь РКН проверяет и поисковики)

Прежде чем перейти к описанию системы, которая отвечает за фильтрацию доступа, для операторов связи, отметим, что теперь Роскомнадзор займется и контролем над работой поисковых систем. В начале года утвержден порядок контроля и перечень мероприятий по соблюдению операторами поисковых систем...

[Перевод] Рассказ о том, как не дать мне украсть номера кредиток и пароли у посетителей ваших сайтов

Недавно мы опубликовали перевод истории программиста, придумавшего способ распространения вредоносного кода, который собирает данные банковских карт и пароли с тысяч сайтов, оставаясь при этом незамеченным. Тот пост вызвал живой и эмоциональный отклик аудитории. Кто-то говорил о том, что всё...

Chromium: использование недостоверных данных

Предлагаем вашему вниманию цикл статей, посвященных рекомендациям по написанию качественного кода на примере ошибок, найденных в проекте Chromium. Это пятая часть, которая будет посвящена ошибкам использования непроверенных или неправильно проверенных данных. Очень большое количество уязвимостей...

Identity Management: новый инструмент в ServiceNow для управления учетными данными

Согласно исследованию Ponemon Institute, в среднем один случай утечки данных обходится компаниям в 3 миллиона долларов. При этом, как отмечают в Verizon, 90% краж данных выполняются с помощью фишинга. Поэтому проблемы идентификации пользователей для выявления деятельности злоумышленников выходят на...

Родительница Гугла, Alphabet объявила о выпуске новой службы. Перевод. Автор Angela Moscaritolo

Родительница Гугла, Alphabet объявила о выпуске новой службы Cybersecurity Chronicle, которая разрабатывает платформу для разведки и аналитики, чтобы помочь компаниям лучше управлять и анализировать данные кибербезопасности. Мать Google обьявила об этом в среду и уточнила, что новая платформа будет...

Украдется все — как угнать любой сайт в Яндексе за 3 клика?

Да, я сейчас опубликую способ угона любого сайта с помощью Яндекса за 5 минут без никаких знаний. Да, к сожалению, от этого могут пострадать очень многие владельцы сайтов, но я просто не вижу другого выхода. На данный момент техподдержка Яндекса просто закрывает глаза на проблему. Я не уверен, что...