[Из песочницы] «Почему всем можно, а мне нельзя?» или реверсим API и получаем данные с eToken

Однажды у нас на предприятии встала задача о повышении уровня безопасности при передаче очень важных файлов. В общем, слово за слово, и пришли мы к выводу, что передавать надо с помощью scp, а закрытый ключ сертификата для авторизации хранить на брелке типа eToken, благо их у нас накопилось...

В ПО Lenovo зашит неизменяемый пароль 12345678

Специалист по информационной безопасности Иван Уэртас (Ivan Huertas) из Core Security Consulting Team смог обнаружить сразу несколько уязвимостей в программном обеспечении Lenovo для Windows и Android. Речь идет о Lenovo SHAREit. Одна из наиболее заметных проблем (CVE-2016-1491) заключается в том,...

Служба поддержки клиентов, бэкдор от Amazon

Мог бы сознательный пользователь в вопросах безопасности, использующий лучшие практики — уникальные пароли, двухфакторную авторизацию, использование только своего надежного компьютера для входа и способность определять фишинговые сайты за милю — находиться в полной уверенности, что его счетам и...

[Из песочницы] Обработка временной или постоянной замены пароля Аутентификации 1С: Предприятия 8.2-8.3

Простенькая обработка на управляемых и обычных формах под платформу 8.2-8.3, позволяющая сменить пароль Аутентификации 1С: Предприятия и вернуть обратно. Будет полезна администраторам, программистам, связанным с 1С. Недавно столкнулся с проблемой, которая потребовала простенького решения....

Сайт CrashSafari.com отправляет айфоны в перезагрузку

Предупреждение: не заходите на этот сайт без подготовки В последние пару дней в социальных сетях начала распространяться ссылка на сайт CrashSafari.com, который подвешивает браузер Safari и отправляет телефон iPhone в перезагрузку. Этим его вредоносное действие не ограничивается: попытка открыть...

Не переходи на тёмную сторону

Привет, Хабр! Сегодня мы поговорим о сложной с моральной точки зрения проблеме: о нелегальном распространении и неправомерном использовании программного обеспечения. По нашим подсчетам, число взломанных копий TI в прошлом году составило 3,8% от общего количества скачиваний триал-версий и легально...

Что не так с безопасностью в Интернете Вещей: Как Shodan стал «поисковиком спящих детей»

Знаменитый поисковый сервис Shodan не так давно запустил раздел, позволяющий пользователям просматривать изображения с уязвимых подключенных к интернету веб-камер. За короткое время работы в кадр уже попали плантации конопли, задние дворы банков, детские спальни, кухни, гостиные, бассейны, школы и...

Правительство Великобритании продвигает криптопротокол для VoIP с бэкдором

Британское правительство совместно с экспертами спецслужбы GCHQ предлагают принять новый стандарт для криптографически защищённых голосовых коммуникаций — протокол под названием MIKEY-SAKKE. Этот протокол якобы должен повысить безопасность VoIP и телефонной связи за счёт шифрования трафика. Но...

[Из песочницы] Недокументированные возможности оптического терминала ZTE ZXHN F660 от МГТС

По результатам собственных изысканий родилась идея набросать небольшой Q&A по работе с некоторыми недокументированными функциями оптического терминала ZTE ZXHN F660, устанавливаемого сейчас в квартиры фирмой МГТС. Статья расcчитана на начинающих, которые, тем не менее, уже ознакомились с...

[Из песочницы] Как я писал политику безопасности

Так получилось, что за последние несколько лет мне довелось несколько раз написать «с нуля» и внедрить в разных компаниях политику информационной безопасности, а также понаблюдать, как это делают коллеги по цеху. В предлагаемой заметке делается попытка обобщить полученный опыт и упомянуть про...

Skype начал скрывать IP адреса по умолчанию

Корпорация Microsoft наконец решила проблему с IP адресами в своем мессенджере Skype. Еще четыре года назад было известно, что уязвимость в VoIP мессенджере позволяла злоумышленнику получать IP адреса пользователей в сервисе. Несмотря на то, что Microsoft относительно недавно предоставила...

Security Week 03 или неделя патчей: Linux, OpenSSH, Cisco, Yahoo Mail, Apple

В информационной безопасности бывают такие периоды, когда никаких особых открытий не происходит. Вместо этого достаточно рутинная работа по закрытию (или незакрытию) ранее обнаруженных уязвимостей. На этой неделе как раз такой период: самые популярные новости практически полностью посвящены...

Research Day

“Research day is coming” — вот уже больше года все команды Plesk каждые две недели получают такое сообщение, напоминающее, что пора оторваться от своих текущих задач и заняться чем-то другим. В этой статье мы расскажем, что такое Research Day в нашей компании, как это работает, и какую пользу...

Project Abacus от Google: биометрия вместо пароля

Соответствие процесса аутентификации пользователей различных сервисов и устройств при помощи связки логин/пароль текущим потребностям и желаниям самих пользователей — большой вопрос. Обсуждений, посвященных поиску возможных альтернатив логину и пароля в Сети тоже очень много, как среди обывателей,...

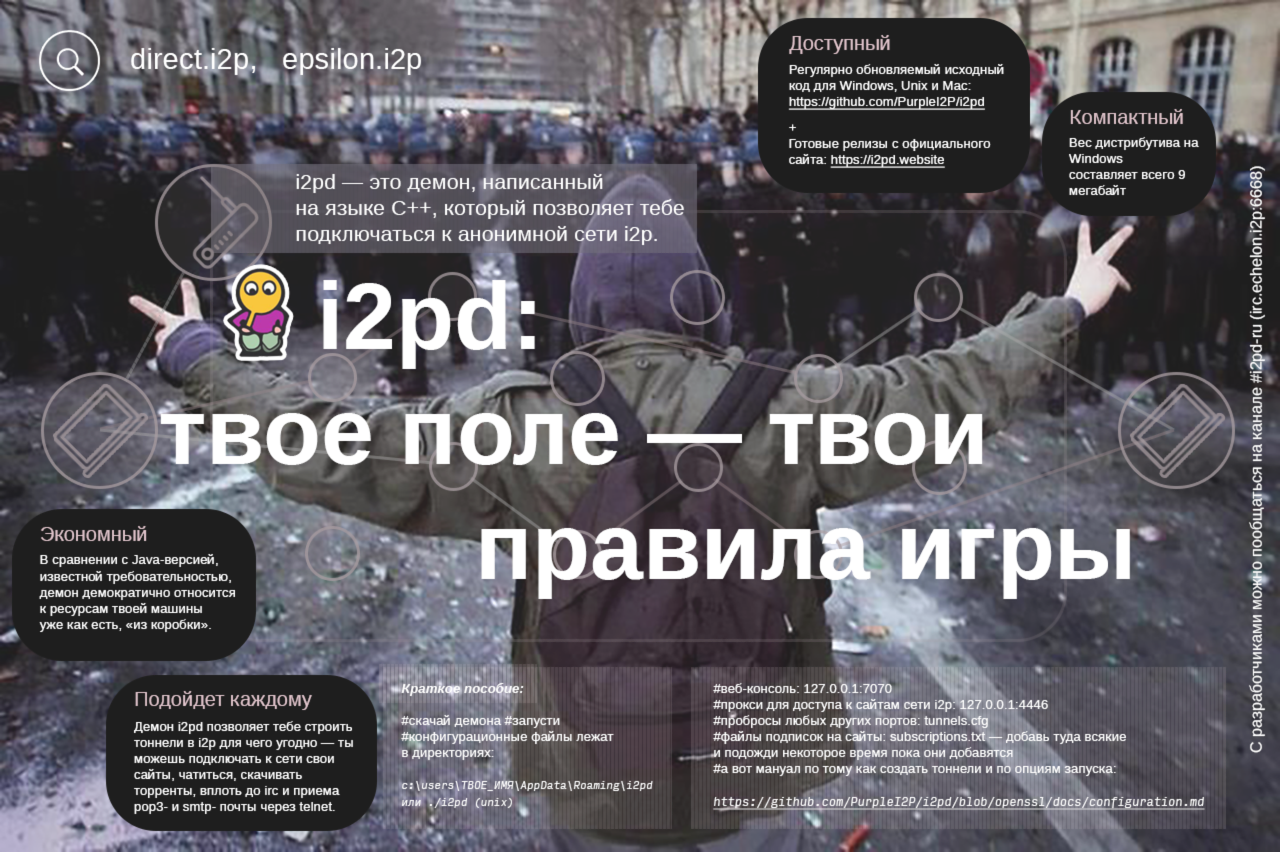

Как пользоваться i2pd: исчерпывающая инструкция под MS Windows

I2p — это сеть со специализацией на анонимности внутрисетевых ресурсов, этим она отличается от сети tor, основной задачей которой являются не внутренние ресурсы, а построение безопасного доступа к интернету. Зная об этих двух особенностях, люди могут гораздо эффективнее работать в обеих сетях. В...

Как в первый раз запустить i2pd: инструкция под Debian/Ubuntu

I2p — это сеть со специализацией на анонимности внутрисетевых ресурсов, этим она отличается от сети tor, основной задачей которой являются не внутренние ресурсы, а построение безопасного доступа к интернету. Зная об этих двух особенностях, люди могут гораздо эффективнее работать в обеих сетях. В...

В операционной системе FreeBSD обнаружены критические уязвимости (+ демонстрация атаки)

Согласно сообщению команды проекта FreeBSD, в операционной системе обнаружен ряд критических уязвимостей, позволяющих злоумышленникам проводить атаки отказа в обслуживании, осуществлять повышение привилегий и раскрывать важные данные. Читать дальше →...

[Перевод] Взгляд внутрь кибермошеннических колл-центров

Brian Krebs, автор блога о взломах, хакерах, вирусах и другом, что связано с компьютерной безопасностью, не так давно написал пост о мошеннических колл-центрах. Что интересно, в статье описаны не те колл-центры, которые работают для обмана «своих» жертв, а те, которые работают, обманывая «чужих»...