Что такое PCI DSS и как происходит проверка на соответствие стандарту?

В конце 2015 года система электронных платежей PayOnline уже в восьмой раз доказала, что мерчанты и плательщики находятся под надежной защитой. А в мае 2016 года компания получила физический сертификат соответствия требованиям стандарта PCI DSS версии 3.1, подтверждающий высший мировой уровень...

Simply AWeSome – коротко об Amazon Web Services

Сразу после своего 10-летнего юбилея компания AWS провела в ИТ-парке AWSome Day – наш технопарк оказался в числе тех счастливчиков, где прошел бесплатный учебный курс по облачным технологиям AWS. Воспользовавшись случаем, мы взяли интервью у Сергея Раковского, менеджера AWS по работе с клиентами в...

Защита цифровых активов — задача стратегическая

Организациям, встающим на путь цифровой трансформации, следует основательно задуматься о защите информационных активов, чтобы не подвергать свой бизнес весьма серьезным рискам. Читать дальше →...

[Перевод - recovery mode ] Анатомия взлома: Sony

Для защиты ваших данных на протяжении всего жизненного были создали новые UBA модели угроз (User Behavior Analytics – поведенческий анализ пользователей), которые основаны на основных этапах цепочки действий по проникновению в инфраструктуру. Что же это означает? Давайте рассмотрим анатомию взлома....

Утекай… или несерьёзный пост о серьёзных вещах

«Меня трудно найти, легко потерять и невозможно забыть», — шепнула мне информация с моего компьютера. «Ну, не так уж трудно найти в наш век свободного Интернета, забыть — это запросто. А вот, что легко потерять — тут она не врала», — подумал я в ответ. Складывается ощущение, что именно такие...

[Перевод - recovery mode ] Исследования Spiceworks: инсайдерские угрозы будут самой большой проблемой информационной безопасности в 2016 году

Новое исследование Spiceworks показало, что конечные пользователи внутри предприятия возглавили список угроз информационной безопасности. Это в очередной раз подчеркнуло растущую тенденцию, которая помогает стимулировать выбор заказчиков в пользу решений по управлению и контролю данными. В рамках...

[recovery mode] Новинка от Google. Безопасна ли аутентификация без ввода пароля?

Я думаю, что не только мне надоели пароли: их надо запоминать, они должны быть желательно сложными и разными для каждого ресурса. И как оказалось не только я так думаю. Недавно я наткнулся на информацию о том, что Google тестирует новую систему аутентификации, которая позволит отказаться от ввода...

[recovery mode] Почему я перепроверяю записанные данные, или История одного расследования…

Недавняя хабрастатья о различиях в побайтово идентичных файлах вызвала из глубин памяти (и почтового ящика) небольшой кусочек моей переписки с одним из инженеров, отвечавших в то время за линию дисков MPG в компании Fujitsu. Для удобства англонеговорящих читателей, привожу перевод перевод под...

[recovery mode] Защита персональных данных по N 242-ФЗ: как понять и что делать?

Тема информационной безопасности продолжает быть актуальной — недавно в Москве на конференции «Защита персональных данных» обсуждали ФЗ №242 или как его называют «Закон о локализации персональных данных россиян на территории РФ». Суть его такова: с сентября 2015 года организациям-операторам ПДн,...

Безопасность в «облаках»

В последние годы развитие рынка информационной безопасности и рост интереса у широкого круга лиц к данной сфере обусловлены актуальным вопросом защиты персональных данных. Немало приказов, дополнений к Федеральному закону № 152-ФЗ от 27.07.2006 г. «О персональных данных» (152-ФЗ), методик и...

Уязвимости прошивки беспроводных дисков Seagate позволяют удаленно загружать и скачивать файлы

Как сообщает CERT.org, беспроводные накопители Seagate открывают Telnet-сервис воспользоваться которым можно с помощью зашитого в коде пароля. Это позволяет злоумышленникам осуществить скачивание файлов с накопителя. Еще одна ошибка безопасности позволяет удаленно загружать любые файлы в...

Персональные данные: насколько реально попасть под проверку Роскомнадзора?

Из всех часто задаваемых вопросов на тему хранения, обработки и защиты персональных данных по частоте возникновения уверенно лидирует следующий: «Может кто-нибудь адекватно пояснить, как распространяется сей ФЗ на обычную фирму, которая имеет локальную инсталляцию 1С и считает зарплату?». А...

[Перевод - recovery mode ] Шесть способов надежно защитить свою организацию от внешних и внутренних угроз

Sony, OPM, а недавно еще и MLB. Кто-нибудь знает, как защититься от кражи данных? Предлагается множество идей, начиная с отказа от современных систем и заканчивая шифровкой всех данных. Но, к сожалению, они непрактичны и нереалистичны. Вот что мы действительно знаем о кибератаках. Согласно...

Защитные механизмы в HP Superdome X

Привет, Хабр! В этой публикации снова поговорим про HP Superdome X, а точнее, про некоторые защитные механизмы, которые в нём есть. Механизм Advanced Error Recovery Показывает отработку firmware HP Superdome X некорректируемых ошибок в памяти на примере ОС Linux. Рассмотрим механизм обработки...

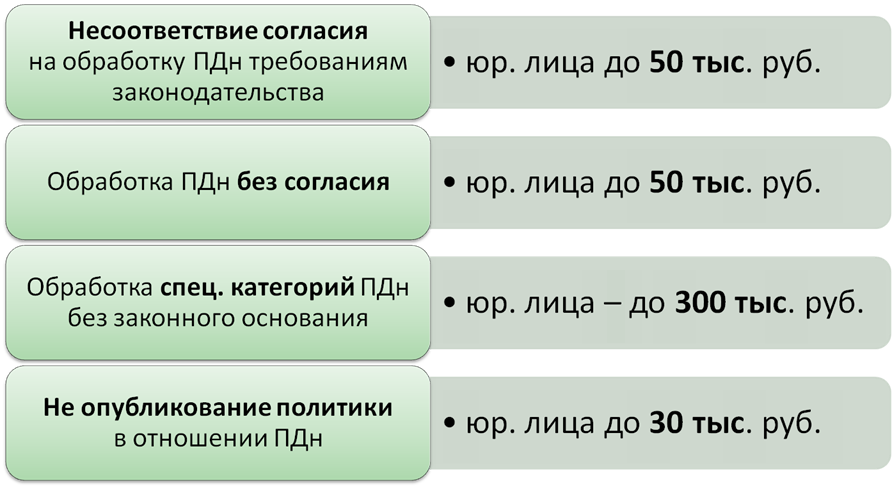

Немного понагнетаем: стало понятнее, что будет с персональными данными после 1 сентября 2015

Штрафы за разные нарушения суммируются. 242-ФЗ подсказывает нам, что оператор обязан обеспечить запись, хранение, изменение и извлечение персональных данных граждан Российской Федерации (это всё, что прямо или косвенно относится к субъекту ПДн. И номер телефона, и даже уровень защищенности его...

Интеграция Windows и Mac OS при помощи Acronis Access Connect

Не секрет, чего сегодня во многих организациях IT-инфраструктура построена вокруг операционной системы Windows. Но в то же время всё шире используются компьютеры Mac – это и излюбленный инструмент дизайнеров благодаря экрану Retina, и удобный бизнес-планировщик для топ-менеджеров и руководства...

[recovery mode] Общие советы при решении вопроса контроля местоположения, разрешений доступа и использования конфиденциальной информации в организации

В современных корпоративных реалиях большое количество важной для организации информации храниться в виде так называемых неструктурированных или полуструктурированных данных в виде отдельных файлов и папок на файловых хранилищах, коллекциях сайтов SharePoint, архивов электронной почты на серверах...

Потери данных и простои обходятся российским компаниям более чем в 29 млрд долл

В конце прошлого года корпорация EMC опубликовала результаты очередного международного исследования, посвящённого системам защиты данных. В нём приняли участие IT-руководители из различных организаций в 24 странах мира, как государственных, так и частных. С общими результатами исследования вы...