Любой заблокированный сайт может отключить весь Рунет (ИНСТРУКЦИИ, СКРИПТЫ, ИЛИТНЫЕ ПРОКСИ) (+комментарий Матвея Алексеева)

"Я чуть ли не каждый день наблюдаю что в реестре Роскомнадзора появляется очередной сайт Навального и он в скором времени начинает ссылаться записью CNAME на какой-нибудь легитимный сайт типа vigruzki.rkn.gov.ru (через который осуществляется выгрузка самого реестра Роскомнадзора), gosuslugi.ru (портал государственных услуг), сайт партии Единая Россия, поговаривают что был и Вконтакте..."

Забаненный Роскомнадзором ресурс, может подменить свой IP на адрес вполне законопослужного ресурса. В результате ситуация может развиваться по двум сценариям, пишет пользователь. В первом случае, если оператор связи не делает никаких дополнительных проверок и блокирует сайты по IP, могут оказаться заблокированными легальные ресурсы.

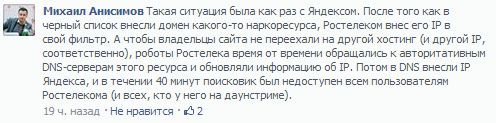

Среди заблокированных могут быть не только крупные ресурсы (именно с помощью такой атаки, например, "Яндекс" оказался на полчаса заблокирован Ростелекомом).

Пострадать могут и ресурсы, от которых зависит работа сети, например, сервера DNS, ответственные за зону RU. Или корневые сервера сети вообще. За пределами России этого особо не заметят, но для российских пользователей международные ресурсы могут оказаться недоступны.

Во втором сценарии, если оператор использует DPI, то злоумышленник может направить на оператора трафик какого-нибудь легального сайта с "тяжелым" контентом, например "ВКонтакте". Тогда оператор будет вынужден фильтровать весь этот поток.

Кроме того, отмечает автор, ресурсы, которые используют только протокол HTTPS, без HTTP, в принципе невозможно фильтровать по URL - протокол шифрует не только контент, но и сам URL.

(Обновлено в 19:25): Комментарий Roem.ru: Мы задали несколько вопросов Матвею Алексееву, исполнительному директору Фонда содействия развитию технологий и инфраструктуры интернета. Фонд принимает участие в выработке рекомендаций Роскомнадзора для операторов по блокировке.

Roem.ru: Действительно ли можно таким образом (с помощью подмены DNS) атаковать крупные легальные ресурсы и даже корневые сервера DNS?

Матвей Алексеев: Такого рода атаки действительно встречаются. Самым известным случаем, пожалуй, был эпизод с блокировкой Яндекса Ростелекомом, который произошел как раз после того, как кто-то подменил записи DNS и вместо IP-адреса запрещенного ресурса указал там адрес поисковика. Теоретически туда можно вписать все, что угодно, в том числе и адреса критически важных элементов интернет-инфраструктуры.

- Действительно ли операторы, использующие DPI, могут так пострадать от перенаправленного на них трафика?

М.А.: Нет, это не совсем так. Даже если через DPI провайдера будет направлен трафик с "тяжелым" контентом, таким как видео или музыка, как это описано в примере, то это не будет проблемой для провайдера. Ему будет достаточно просмотреть небольшую часть информации, чтобы определить URL, и если он окажется "чистым" - то просто направить его дальше в обход фильтрующих систем. Абсолютно весь поток информации анализировать не нужно.

- Какие методы защиты (организационные или технические) предусмотрены Роскомнадзором или другими участниками для защиты от описанных атак?

М.А.: В Роскомнадзоре есть дежурные сотрудники, которые круглосуточно анализируют ситуацию и достаточно быстро реагируют на обращения владельцев невиновных сайтов. Если вдруг в реестр попадет IP-адрес или домен такого ресурса, то его достаточно быстро оттуда исключат.

- Действительно ли HTTPS недоступен для блокировки по URL? Не является ли тогда внедрение DPI и других методов фильтрации бессмысленным для оператора?

М.А.: HTTPS действительно позволяет скрыть информацию о URL, и при использовании этой технологии анализирующие системы не смогут различить их между собой. Существует специальная технология SNI (Server Name Indication), которая вместе с зашифрованным трафиком передает в открытом виде специальный указатель, который называется "имя хоста" (чаще всего в этой роли выступает домен, на котором расположен сайт). Это помогает в тех случаях, если на одном IP-адресе расположено несколько сайтов - тогда даже при использовании HTTPS можно отличить запрос клиента на один сайт, от запроса, идущего на другой (и, соответственно, просто разрывать соединение). Однако это, к сожалению, не поможет в том случае, если речь идет о разных страницах одного и того же сайта, так как имя хоста для них будет одинаковым.

Источник: Roem.ru