Что о безопасности приложений расскажут на SafeCode

В декабре мы представили Хабру нашу новую онлайн-конференцию SafeCode. А теперь, когда до неё осталось две недели и программа готова, можем подробнее рассказать, о чём именно будут доклады. Если ограничиться одной фразой, то на конференции подойдут к application security с разных сторон: от...

SpaceX успешно протестировала «космическую» 5G-связь Starlink

Официальный аккаунт компании SpaceX в соцсети X опубликовал короткий, но вместе с тем значимый для мобильной индустрии пост. Речь о первой в мире публикации, отправленной через спутник SpaceX Direct to Cell, призванный заменить наземные 5G-вышки на орбитальные ретрансляторы....

Honda показала VR-кресло для езды по виртуальной реальности (видео)

Виртуальная реальность может изобразить любой транспорт, но физически передвигаться в ней приходится на своих двоих. Исправить ситуацию взялась Honda: компания продемонстрировала необычное кресло на колёсах с электродвигателем, которое поможет пользователю перемещаться по вымышленным мирам не...

Генерация beacon’ов под Linux для Cobalt Strike

CrossC2 - фреймворк, включающий в себя генератор beacon’ов для различных систем (Linux, MacOS и т.п.), а также набор скриптов для Cobalt Strike. В этой статье мы рассмотрим данное решение. Читать далее...

Как работает криптография в ДЭГ

В статье разбирается, как задачи дистанционного электронного голосования решаются при помощи криптографических методов. Поскольку система довольно сложная, будем наблюдать её развитие шаг за шагом, постепенно добавляя новые возможности. Читать далее...

Всё под контролем! История игровых устройств ввода: от привычных до самых странных

Привет, Хабр! Меня зовут Сергей Милосердов, и я работаю системным аналитиком Nau Engine. Как часть команды часть корабля продукта, предметно я очень глубоко погружен в игровую индустрию и ее историю. До того, как я присоединился к разработке движка, у меня был большой опыт работы в разных...

Как взламывают биометрию и заставляют нейросети придумывать способы атак: топ-6 докладов с PHDays о ML и AI

Машинное обучение — особенно генеративные нейронные сети, такие как ChatGPT, — меняет мир нечеловеческими темпами. Разработчиков на некоторых дистанционных собеседованиях просят направить веб-камеру на рабочее место и клавиатуру, чтобы понимать, самостоятельно ли соискатель выполняет задания....

Можно ли взломать хакера? Распутываем кибератаки с CTF-турнира. Часть 3

Привет, Хабр! Продолжаем путешествовать по CTF-турнирам. Из последних — 0xL4ugh CTF 24 от одноименной команды из Египта. В статье расскажу, как я решил задачи из категории DFIR (Digital Forensics and Incident Response) и web. Сохраняйте в закладки: пригодится как опытным, так и начинающим...

Spark_news: Тинькофф Журнал: средний доход дизайнера в России — 120 000 ₽

...

Jenkins CVE-2024-23897

Jenkins — программная система с открытым исходным кодом на Java, предназначенная для обеспечения процесса непрерывной интеграции программного обеспечения. 25 января 2024 для версий Jenkins 2.441 и более ранних, а также в LTS 2.426.2 и ниже была выявлена уязвимость чтения произвольного файла через...

Маркетплейсы vs. ритейлеры: спросили драйверов ecom об изменениях отрасли в 2024

Разбираемся, куда движется ecom в 2024 году....

Как мы ускорили написание кода на 20% с помощью обучения сотрудников работе с веб-уязвимостями

Раньше, когда мы нанимали новых специалистов, работа над кодом строилась так: пишем, проверяем, исправляем ошибки, проверяем ещё раз, снова переписываем и т.д. В итоге даже после испытательного срока разработчик тратил на фрагмент кода до 60 часов, а ревьюер — до 10. Но плановый аудит помог понять,...

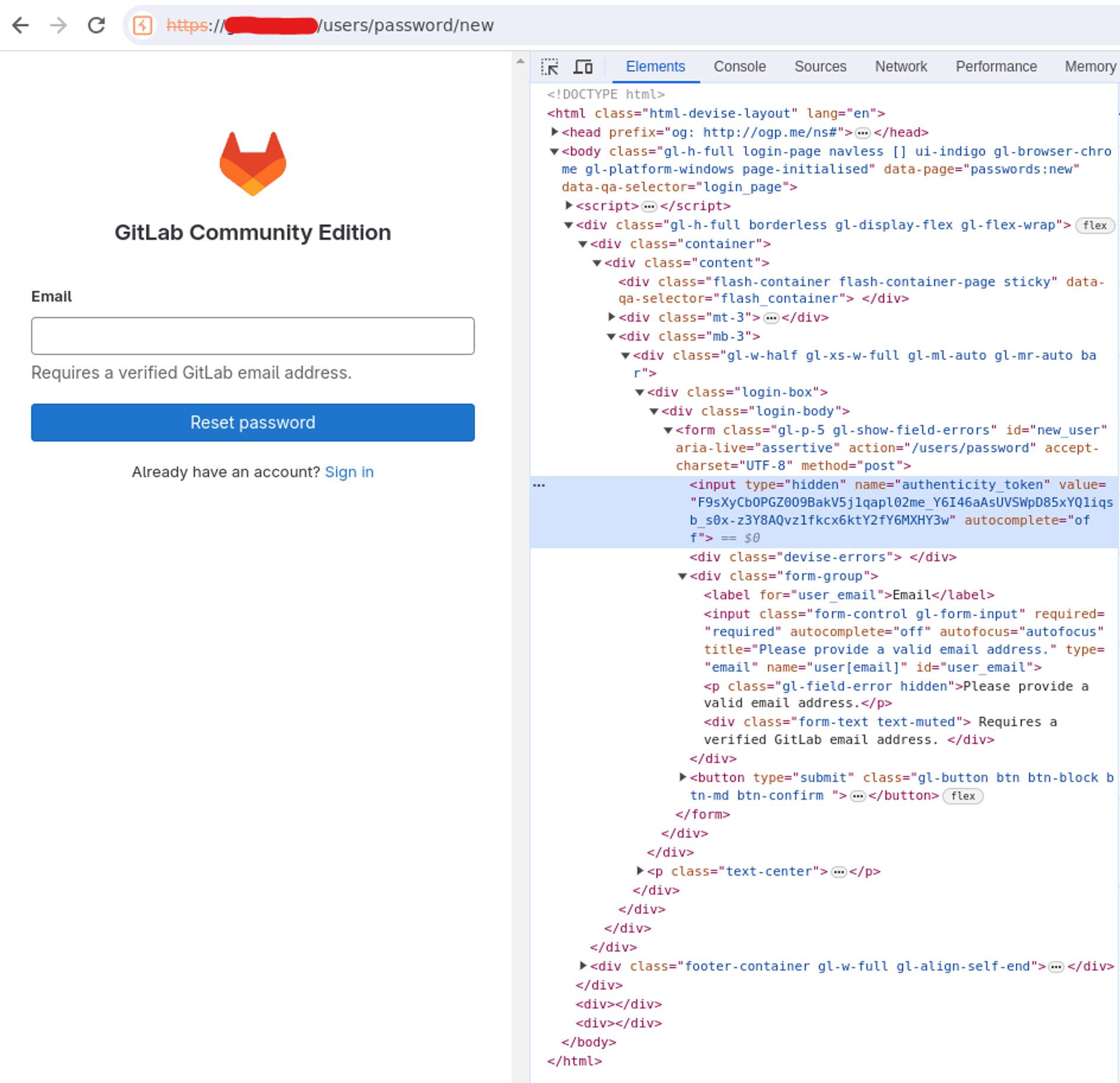

GitLab CVE-2023-7028

11 января 2024 года была опубликована информация об уязвимости в GitLab CE/EE, затрагивающая все версии с 16.1 до 16.1.6, 16.2 до 16.2.9, 16.3 до 16.3.7, 16.4 до 16.4.5, 16.5 до 16.5.6, 16.6 до 16.6.4 и 16.7 до 16.7.2. Данная уязвимость получила идентификатор CVE-2023-7028 и 7.5 баллов критичности...

О неуловимой киберпреступной группировке Mahagrass: RemCos, BadNews и CVE-2017-11882. Часть 1

Ежедневно в мире происходят сотни тысяч киберпреступлений, некоторые из них совсем незначительные, например, когда любопытный школьник устроил DDoS-атаку на сайт своей школы и вызвал кратковременные сбои в его работе, а некоторые из них насколько глобальны, что даже представить сложно. Скажем,...

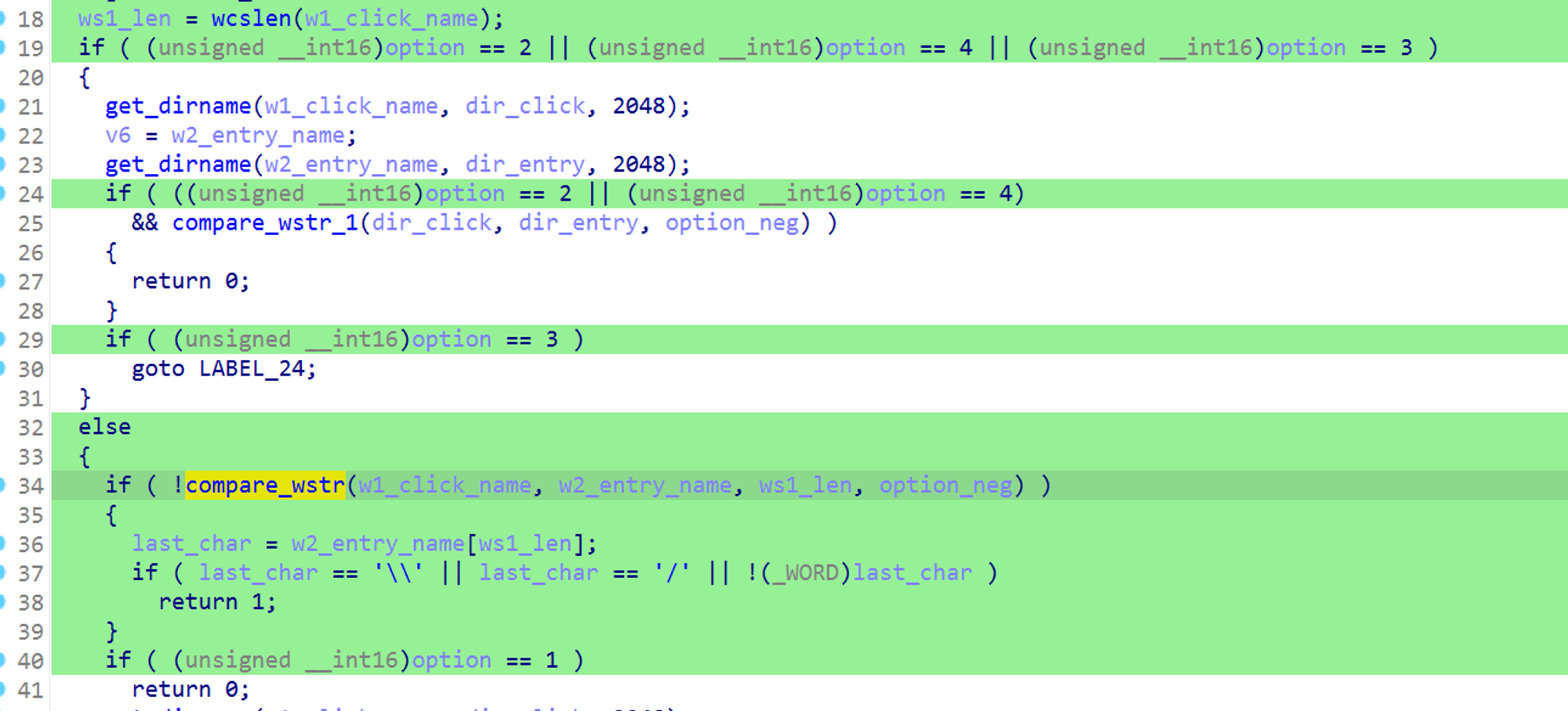

WinRAR CVE-2023-38831

10 июля 2023 года при исследовании распространения троянского ПО под названием DarkMe, специалистами из Group-IB была обнаружена раннее неизвестная уязвимость в WinRAR, которая касалась обработки zip-архивов. Данная уязвимость получила идентификатор CVE-2023-38831. С помощью этой уязвимости, по...

Как мы построили систему анализа утечек паролей с хранением в ScyllaDB

В статье я расскажу о том, как мы построили систему для получения, анализа и сохранения утечек паролей. Рассмотрим архитектуру нашей системы, опишем основные компоненты и расскажем о нашем опыте использования ScyllaDB для задач оперативной загрузки большого количества накопленных утечек. Читать...

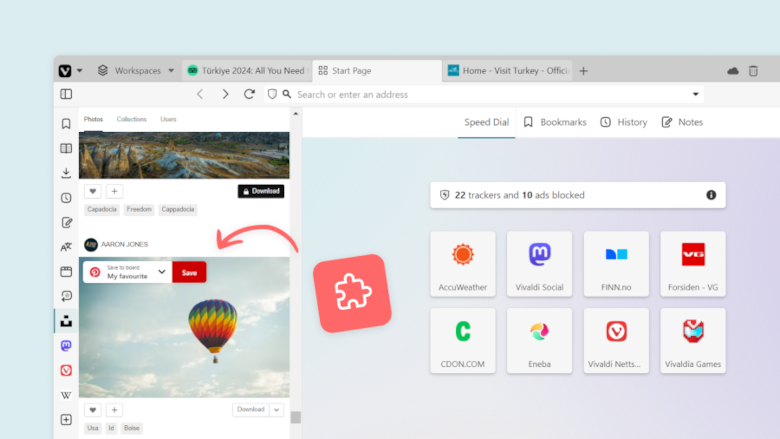

Vivaldi 6.6 — Всесторонний подход

Существует такое наблюдение: чем больше мы узнаём об окружающем мире, тем больше возникает новых вопросов о мироустройстве. И это вполне легко объясняется: сфера наших знаний расширяется, как надувной шар, и точек соприкосновения с окружающей неизвестностью всё больше. В разработке браузера мы...

Сервис Финансист: Топ-5 проблем с налогами, которые возникают у бизнеса

...

Назад