Security Week 50: DDoS корневых DNS-серверов, жизнь APT Sofacy, много криптографии

Серьезные перемены происходят ровно в тот момент, когда процент желающих что-то изменить превышает определенную критическую отметку. Нет, я сейчас не политику, чур меня и свят-свят, а про IT в целом и IT-безопасность. И хотят в общем-то все разного: компании — чтобы не DDoS-или и не ломали,...

В антивирусе Avast обнаружены и устранены критические уязвимости

Летом 2015 года пользователи интернета широко обсуждали проблемы безопасности антивирусных инструментов. Напомним, тогда серьезные уязвимости были обнаружены в продуктах ESET, а затем и в BitDefender с Symantec. На текущей неделе стало известно об очередных проблемах с защитой антивирусного софта....

В антивирусе Avast обнаружены и устранены критические уязвимости

Летом 2015 года пользователи интернета широко обсуждали проблемы безопасности антивирусных инструментов. Напомним, тогда серьезные уязвимости были обнаружены в продуктах ESET, а затем и в BitDefender с Symantec. На текущей неделе стало известно об очередных проблемах с защитой антивирусного софта....

[Перевод] 2015 – год Cryptolocker, и как кибер-преступники совершенствовали свои атаки

В конце 2013 года появились первые признаки новых угроз, которые вскоре станут одним из самых прибыльных видов атак, осуществляемых кибер-преступниками. Cryptolocker – наиболее популярное семейство ransomware, которое в конечном итоге стало использоваться в качестве названия для всех угроз...

[Перевод] 2015 – год Cryptolocker, и как кибер-преступники совершенствовали свои атаки

В конце 2013 года появились первые признаки новых угроз, которые вскоре станут одним из самых прибыльных видов атак, осуществляемых кибер-преступниками. Cryptolocker – наиболее популярное семейство ransomware, которое в конечном итоге стало использоваться в качестве названия для всех угроз...

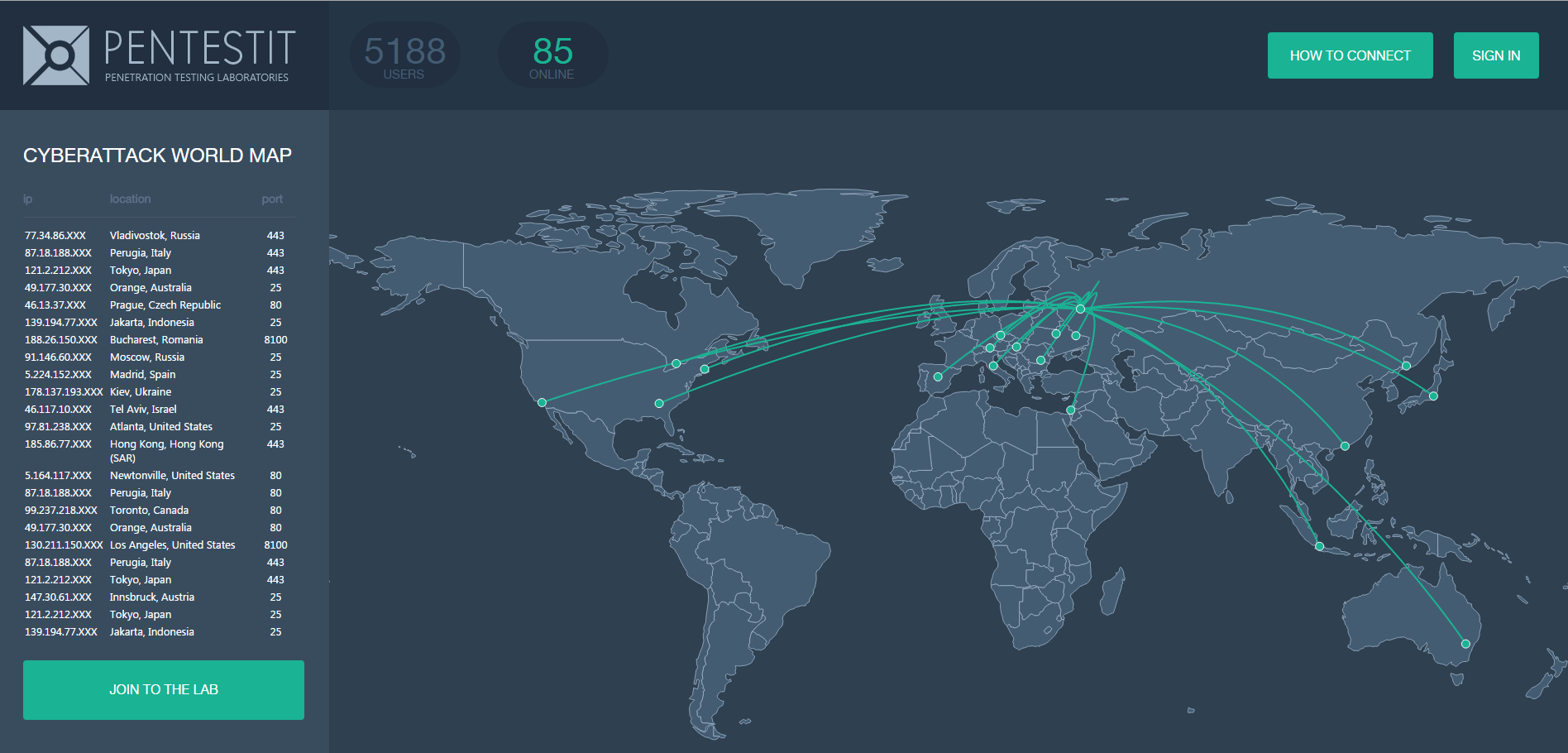

[recovery mode] Лаборатория тестирования на проникновение «Test lab v.8»: банк взломан

13 ноября 2015 г. была запущена очередная, восьмая по счету лаборатория тестирования на проникновение «Test lab v.8», которая представляла собой виртуальный банк. К моменту открытия лаборатории количество зарегистрированных участников превышало отметку в 5 000. Ниже будет представлена информация о...

[recovery mode] Лаборатория тестирования на проникновение «Test lab v.8»: банк взломан

13 ноября 2015 г. была запущена очередная, восьмая по счету лаборатория тестирования на проникновение «Test lab v.8», которая представляла собой виртуальный банк. К моменту открытия лаборатории количество зарегистрированных участников превышало отметку в 5 000. Ниже будет представлена информация о...

Фишинговые приложения для Вконтакте на Google Play

Пару месяцев назад лаборатория Каспеского опубликовала статью о фишинге аккаунтов ВК в Google Play, но не рассказали как это реализовано и почему такие приложения задерживаются в маркете. В их статье говорилось о том, что около 1 миллиона пользователей могли стать жертвами фишинга. Примерно те же...

Фишинговые приложения для Вконтакте на Google Play

Пару месяцев назад лаборатория Каспеского опубликовала статью о фишинге аккаунтов ВК в Google Play, но не рассказали как это реализовано и почему такие приложения задерживаются в маркете. В их статье говорилось о том, что около 1 миллиона пользователей могли стать жертвами фишинга. Примерно те же...

Эхо «правды Сноудена»: Дед Мороз следит за тобой

После серии широко известных разоблачений, инициированных Эдвардом Сноуденом, в СМИ всё чаще и чаще говорят о т.н. «большом брате». Весна Интернета позади. Из объединяющего пространства, свободного от цензуры, Сеть превратилась в орудие глобального контроля. Государства всё жёстче отслеживают...

Эхо «правды Сноудена»: Дед Мороз следит за тобой

После серии широко известных разоблачений, инициированных Эдвардом Сноуденом, в СМИ всё чаще и чаще говорят о т.н. «большом брате». Весна Интернета позади. Из объединяющего пространства, свободного от цензуры, Сеть превратилась в орудие глобального контроля. Государства всё жёстче отслеживают...

Революция WikiLeaks: дайджест злоключений

Сейчас в сети можно встретить множество упоминаний о WikiLeaks. Особенно в свете его притеснения со стороны правительственных спецслужб. Однако систематической и краткой информации, – которая может быть полезна при проведении тренингов по информационной безопасности, – об этом не так много....

Революция WikiLeaks: дайджест злоключений

Сейчас в сети можно встретить множество упоминаний о WikiLeaks. Особенно в свете его притеснения со стороны правительственных спецслужб. Однако систематической и краткой информации, – которая может быть полезна при проведении тренингов по информационной безопасности, – об этом не так много....

Эксплуатация инъекций в Hibernate ORM

Доклад на эту тему был представлен на конференции ZeroNights 0x05 на секции FastTrack. Работа оказалась очень актуальной и вызвала большой интерес, поскольку в последнее время проблема эксплуатации HQL-инъекций интересовала многих security-исследователей, специализирующихся на веб-безопасности....

Эксплуатация инъекций в Hibernate ORM

Доклад на эту тему был представлен на конференции ZeroNights 0x05 на секции FastTrack. Работа оказалась очень актуальной и вызвала большой интерес, поскольку в последнее время проблема эксплуатации HQL-инъекций интересовала многих security-исследователей, специализирующихся на веб-безопасности....

Microsoft добавил возможность отключения слежения в версиях Windows 10 для корпоративных клиентов

Microsoft довольно своеобразно отреагировал на свалившуюся на него со всех сторон критику по поводу слежки за пользователями: как пишет сайт Techrepublic, новый апдейт популярной ОС позволит пользователям блокировать мониторинг, но только в Enterprise (корпоративной) версии. Об этом радостном...

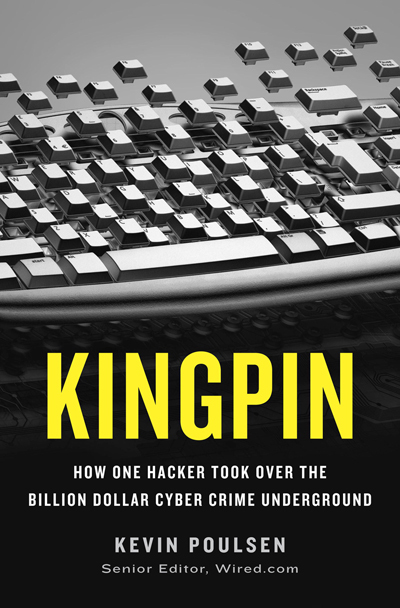

Подпольный рынок кардеров. Перевод книги «KingPIN». Глава 21. «Master Splyntr»

Кевин Поулсен, редактор журнала WIRED, а в детстве blackhat хакер Dark Dante, написал книгу про «одного своего знакомого». В книге показывается путь от подростка-гика (но при этом качка), до матерого киберпахана, а так же некоторые методы работы спецслужб по поимке хакеров и кардеров. Квест по...

[Из песочницы] Анонимное подключение к meterpreter/reverse_tcp через промежуточный сервер с помощью SSH-туннелей

Всем привет! Эта статья рассчитана скорее на новичков, которые только начинают своё знакомство с Metasploit Framework, но уже кое-что понимают. Если вы считаете себя опытным специалистом и вас заинтересовало название, можете сразу перейти к TL;DR; в конце. Речь в этой статье пойдет о том, как...