СМЭВ 3. Электронная подпись сообщений на Java и КриптоПро

Система межведомственного электронного взаимодействия (СМЭВ), задумывалась, как цифровая среда предоставления услуг и исполнения государственных и муниципальных функций в электронной форме. В настоящее время СМЭВ продолжает расширять свои возможности и вовлекать все большее количество участников...

[Перевод] Защита целостности кода с помощью PGP. Часть 2. Создание мастер-ключа

Перед вами перевод второй части серии материалов, посвящённых защите целостности кода с помощью PGP. В прошлый раз мы разобрали основы PGP, а сегодня поговорим о том, как создавать 4096-битные мастер-ключи RSA, и о том, как их защищать. Читать дальше →...

Key transparency & Coniks для защиты структур данных

Нас, как организаторов конференций для разработчиков, не обошел стороной мощный поток развивающейся технологии Blockchain. На осеннем Highload++ было несколько докладов, касающихся технологических особенностей и способов применения этой технологии в различных задачах. Под катом расшифровка доклада...

«Несуществующая» криптомашина «несуществующего» агентства: NSA (No Such Agency) и KL-7

Агентство национальной безопасности США (NSA), Форт-Мид (штат Мэриленд), считается самой крупной и самой закрытой американской спецслужбой. Осенью 1952 года президентом США Труманом был подписан меморандум об образовании NSA. Учреждение нового органа проходило под грифом «секретно» и только в 1957...

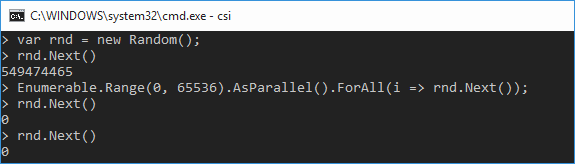

Неслучайная случайность, или Атака на ГПСЧ в .NET

Random numbers should not be generated with a method chosen at random. — Donald Knuth Копаясь как-то в исходниках одного сервиса в поисках уязвимостей, я наткнулся на генерацию одноразового кода для аутентификации через SMS. Обработчик запросов на отправку кода упрощённо выглядел так: class...

[Перевод] Дэниэль Лерх: «Стеганография – это инструмент, представляющий огромный интерес для кибер-преступников»

Эллиот Алдерсон прятал секретную информацию в аудио-CD файлах. Однако, техника, использованная вымышленным хакером из сериала «Мистер Робот», далека от простой прихоти телевизионщиков. Это всего лишь один из многих методов стеганографии, используемых хакерами и кибер-преступниками для обхода систем...

Как это работает: Деревья Меркла в биткойн сети

Узлы в блокчейн-сети анонимны и работают в условиях отсутствия доверия. В этой ситуации встает проблема верификации данных: как проверить, что в блоке записаны корректные транзакции? Для оценки каждого блока понадобится большое количество времени и вычислительных ресурсов. Решить проблему и...

[Из песочницы] Что такое Хэширование? Под капотом блокчейна

Очень многие из вас, наверное, уже слышали о технологии блокчейн, однако важно знать о принципе работы хэширования в этой системе. Технология Блокчейн является одним из самых инновационных открытий прошлого века. Мы можем так заявить без преувеличения, так как наблюдаем за влиянием, которое оно...

Объяснение SNARKs. Сопряжения эллиптических кривых (перевод)

Привет, Хабр! Представляю вашему вниманию перевод статей блога ZCash, в которых рассказывается о механизме работы системы доказательств с нулевым разглашением SNARKs, применяемых в криптовалюте ZCash (и не только). Источник Предыдущие статьи: Часть 1: Объяснение SNARKs. Гомоморфное скрытие и слепое...

Объяснение SNARKs. От вычислений к многочленам, протокол Пиноккио и сопряжение эллиптических кривых (перевод)

Привет, Хабр! Представляю вашему вниманию перевод статей блога ZCash, в которых рассказывается о механизме работы системы доказательств с нулевым разглашением SNARKs, применяемых в криптовалюте ZCash (и не только). Предыдущие статьи: Часть 1: Объяснение SNARKs. Гомоморфное скрытие и слепое...

Как при помощи токена сделать удаленный доступ более безопасным?

В 2016 году компания Avast решила провести эксперимент над участниками выставки Mobile World Congress. Сотрудники компании создали три открытые Wi-Fi точки в аэропорту возле стенда для регистрации посетителей выставки и назвали их стандартными именами «Starbucks», «MWC Free WiFi» и...

[Перевод] Объяснение SNARKs. Знание о принятом коэффициенте и достоверное слепое вычисление полиномов (перевод)

Привет, Хабр! Представляю вашему вниманию перевод статей блога ZCash, в которых рассказывается о механизме работы системы доказательств с нулевым разглашением SNARKs, применяемых в криптовалюте ZCash (и не только). Предыдущая статья: Объяснение SNARKs. Гомоморфное скрытие и слепое вычисление...

От Root CA до User Authorization в nginx+apache. Часть 1. Создаем Root&Intermediate Certificate Authority

Доброго времени, Хабраюзер! Хочу поделиться с тобой идеей беспарольной авторизации. Недавно лазил по сайтам центров сертификаций и наткнулся на интересную вещь. ЦС использую авторизацию по сертификату вместо пароля. Я считаю это удобным, для компании, а не для обычных интернет сайтов, где шарятся...

Мир блокчейна и криптовалют глазами космополита

Всем привет! Это частично серьезная, частично юмористическая статья про блокчейн и криптовалюты. В ней описаны политические и логические проблемы криптовалют. У тех, кто далек от этой темы, отвиснет челюсть после прочтения, ведь до глубокого погружения в этот мир он кажется совсем другим. Читать...

Квадратичные арифметические программы: из грязи в князи (перевод)

Продолжая серию статей про технологию zk-SNARKs изучаем очень интересную статью Виталика Бутерина "Quadratic Arithmetic Programs: from Zero to Hero" Предыдущая статья: Введение в zk-SNARKs с примерами (перевод) В последнее время интерес к технологии zk-SNARKs очень вырос, и люди все чаще пытаются...

Протоколы распространения ключей на симметричных шифрах

Данный текст будет являться одной из переписанных глав для учебного пособия по защите информации кафедры радиотехники и систем управления МФТИ (ГУ). Полностью учебник доступен на github (см. также draft releases). На хабре я же планирую выкладывать новые «большие» куски, во-первых, чтобы собрать...

[Из песочницы] Ошибки в смарт-контрактах или новый Security Alert от Parity

7 8 Ноября Parity объявила о критической ошибке в коде, отвечающим за работу их multi-sig кошелька в основе которого лежит общедоступный смарт-котракт. Это уже второй подобный случай, первый произошел 19/07/2017, когда из-за найденной уязвимости смарт-контракта были выведены 150000 ETH (Подробнее...

[Из песочницы] Введение в zk-SNARK с примерами (перевод)

Привет, Хабр! Представляю вашем вниманию перевод статьи Introduction to zk-SNARKs with examples автора Christian Lundkvist. В этой статье мы постараемся дать обзор zk-SNARK с практической точки зрения. Мы будем рассматривать используемую математику как черный ящик, но попытаемся проявить немного...