Как мигрировать к другому мобильному оператору и не обанкротиться (для владельцев iOS)

Привет, Habr! Решил поделиться своим опытом, как яблочному рабу владельцу iPhone без проблем миграровать от одного мобильного оператора к другому. Итак, все знают, что в России с 1 декабря 2013 года можно перейти от одного мобильного оператора к другому со всеми вытекающими из этого плюсами и...

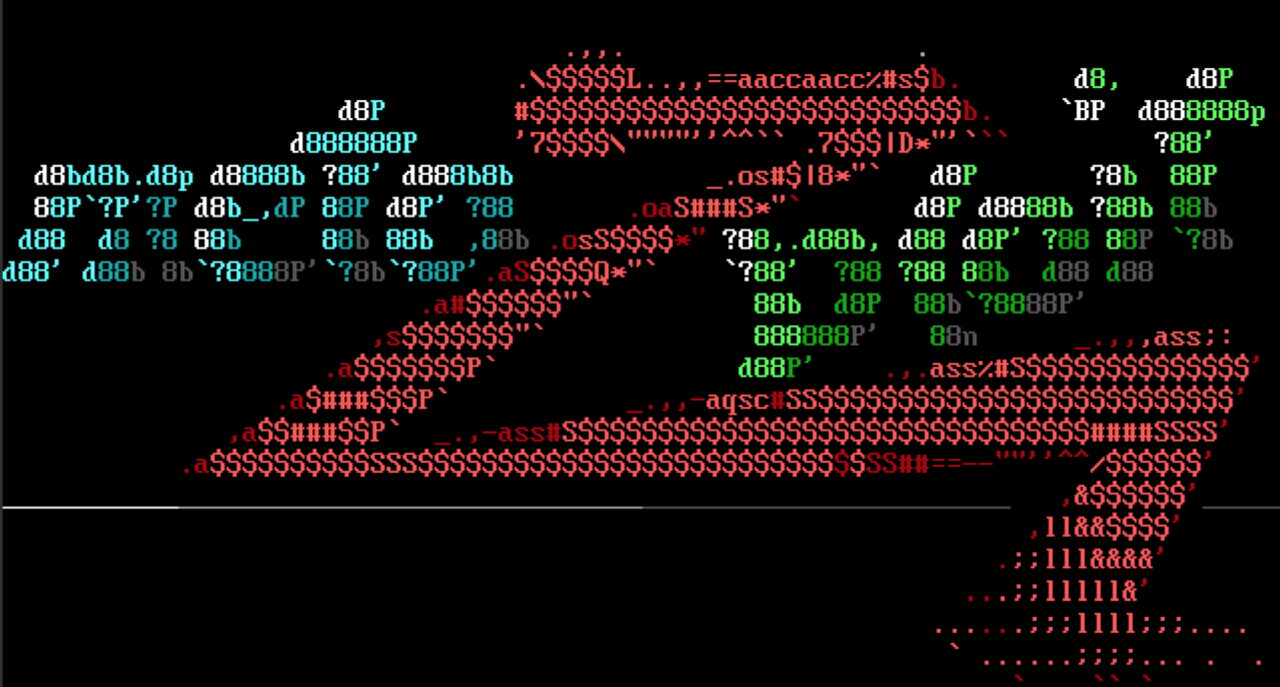

Состоялся релиз Metasploit Framework 5.0

Metasploit Framework — это наиболее известный инструмент для создания, тестирования и использования эксплоитов. Позволяет производить эксплуатацию и постэксплуатацию уязвимостей, доставку «полезной нагрузки» (payloads) на атакуемую цель. Metasploit Framework 5.0 — наиболее крупное обновление...

Украинским разработчикам дали доступ к файлам со всех видеокамер Ring в мире

Миниатюрная камера Ring Изданию The Intercept стало известно о крупном провале производителя камер безопасности Ring (принадлежит Amazon). Оказывается, эта компания предоставила своим разработчикам в Киеве полный доступ к папке на Amazon S3, где хранится отснятый материал со всех устройств. Более...

Procter&Gamble выпустила «омолаживающий» принтер для кожи

Компания Procter&Gamble на выставке CES 2019 представила «омолаживающий» принтер для кожи. Портативное устройство сканирует кожу со скоростью 200 кадров/с, обрабатывает данные о различии цвета на соседних участках, а затем точно наносит микроскопическое количество макияжа для скрытия обнаруженных...

[Перевод] Подмена поисковой выдачи Google

Эксперт по информационной безопасности Wietze Beukema обнаружил довольно простую логическую уязвимость в формировании поисковой выдачи Google, позволяющую производить манипуляцию результатами выдачи. Несмотря на простоту уязвимости, последствия от ее применения могут быть довольно серьезными....

Роллс-ройс среди самокатов — Ninebot KickScooter ES4 by Segway

В этом обзоре кто-то откроет для себя отличный электроскутер, кто-то подумает «О, о моём скутере пишут, почитаю-ка!», кто-то спросит в комментариях «А чего вы о нём только сейчас рассказываете? Он же уже не новый, да и январь на дворе». Да, не новый, да, январь, но ещё вчера была новогодняя ночь, а...

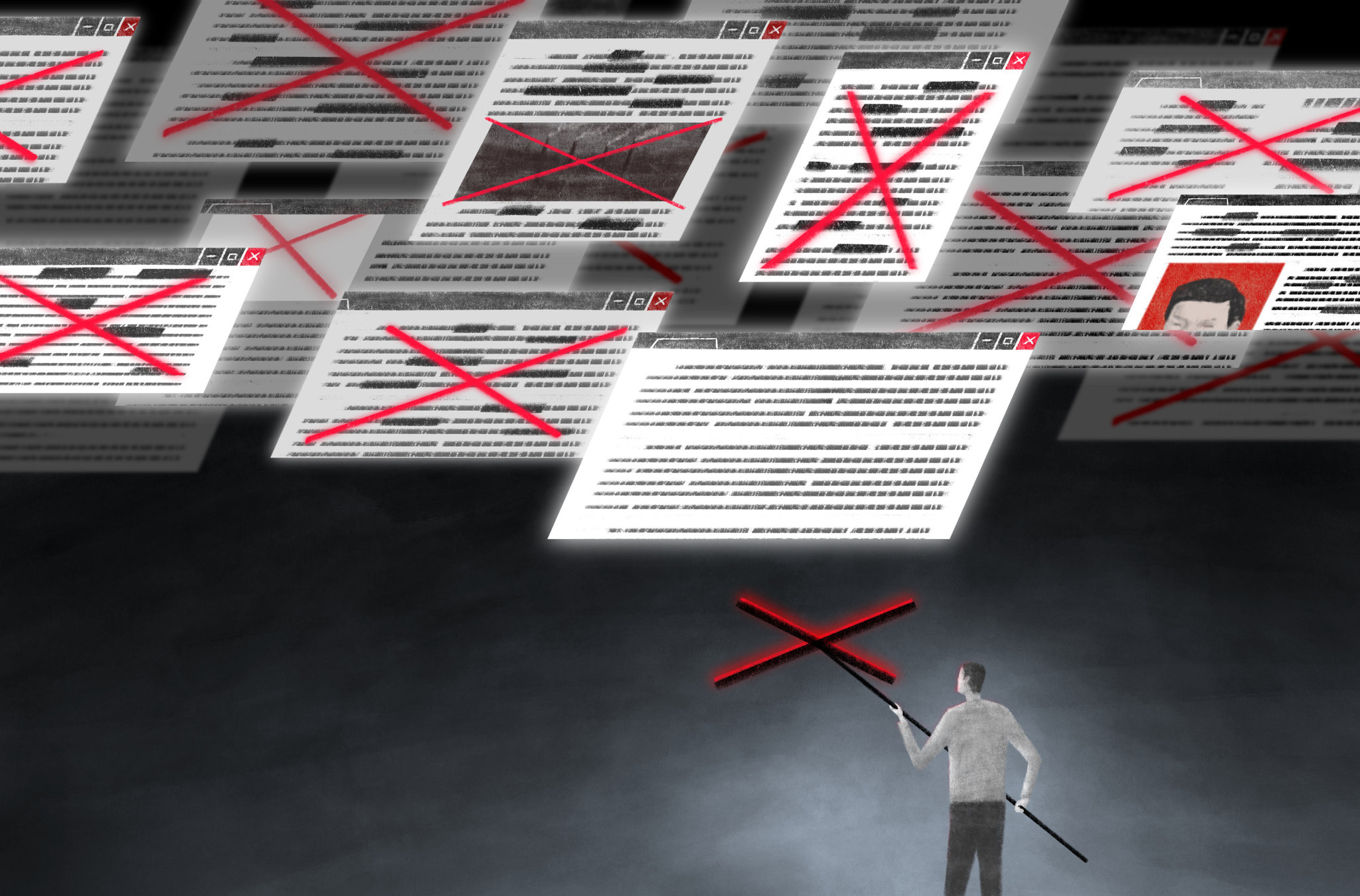

[Из песочницы] Цензурирование китайского интернета

Привет, Хабр! Представляю вашему вниманию перевод статьи "Learning China’s Forbidden History, So They Can Censor It". Тысячи низкооплачиваемых работников на так называемых «фабриках цензуры» прочесывают онлайн-мир на предмет запрещенного контента, где даже фотография пустого стула может вызвать...

Вебинар Group-IB: «Ключевые принципы проактивной защиты бренда в Интернете»

Специалисты департамента инновационной защиты бренда и интеллектуальной собственности Group-IB, международной компании, специализирующейся на предотвращении кибератак, подготовили вебинар на тему «Ключевые принципы проактивной защиты бренда в Интернете». Вебинар начнется 17-го января 2019 года в...

Подборка интересных докладов с конференции 35C3

В конце декабря 2018 года в Лейпциге прошел 35-й Chaos Communications Congress. В этом году конгресс порадовал большим количеством отличных технических докладов. Представляю вашему вниманию подборку самых интересных из них (в хронологическом порядке). Читать дальше →...

HL 2018. Конспект доклада «Make passwords great again! Как победить брутфорс и оставить хакеров ни с чем»

Картинка: источник Привет, Хабр! Меня зовут Ахмадеев Ринат, я Sr. PHP developer. Представляю вашему вниманию конспект доклада "Make passwords great again! Как победить брутфорс и оставить хакеров ни с чем" с HighLoad++ 2018. Докладчик: Алексей Ермишкин, Virgil Security, Inc., Chief Product Security...

[Перевод] Изюминка Zircon: vDSO (virtual Dynamic Shared Object)

Zircon? Что это? В августе 2016 года, без каких-либо официальных объявлений со стороны Google, были обнаружены исходники новой операционной системы Fuchsia. Эта ОС основана на микроядре под названием Zircon, которое в свою очередь основано на LK (Little Kernel). Fuchsia is not Linux Примечания...

[Перевод] Малварь, который читает мемы

Давно не было статей про стеганографию. Вот вам пример того, как хакеры маскируют свои атаки под безобидный трафик, используя соц-сети. Читать дальше →...

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Часть 6

Часть 6. Получение учетных данных (Credential Access) Ссылки на все части: Часть 1. Получение первоначального доступа Часть 2. Выполнение Часть 3. Закрепление Часть 4. Повышение привилегий Часть 5. Обход защиты Заполучив учетные данные злоумышленник получает доступ или даже контроль над системой,...

От джуниора до директора: байки одного безопасника

На старте карьеры кажется, что более успешные коллеги далеко пошли, потому что с самого начала знали, в каком направлении нужно прикладывать усилия. Но со временем появляется понимание, что «тайного знания» о некой «выигрышной последовательности действий» нет и быть не может. Однако вполне можно...

Импортозамещение — эпитафия от цифроизации

После тщательного изучения практики и теории вопроса «импортозамещения» на основе новой информации (тестов, поисков решения, и уже новых документов), я пришел к неутешительному выводу- что в реальности дела обстоят, как и во всех остальных новомодных веяниях, без приятных сюрпризов. По замечаниям...

[Перевод] Практические советы, примеры и туннели SSH

Практические примеры SSH, которые выведут на новый уровень ваши навыки удалённого системного администратора. Команды и советы помогут не только использовать SSH, но и более грамотно перемещаться по сети. Знание нескольких трюков ssh полезно любому системному администратору, сетевому инженеру или...

[Из песочницы] Хакнуть Госуслуги – можно, если очень нужно

Всем привет, дорогие хабравчане! Это небольшая история – пример применения технических навыков в обход системы в своих целях. Модератор: Внимание! Данный текст является описанием возможности в экспериментатаорских целях. Напоминаем, что повтор подобных действий может привести к нарушению...

Разработчики из Royole показали складной гибкий смартфон

О складных смартфонах и планшетах, которые можно изгибать и складывать, говорят уже не первый год. В самом деле, такие устройства могут быть довольно удобными, плюс гибкие дисплеи менее подвержены воздействию внешних факторов (удары, изгибания и т.п.). Но до практической реализации идеи такого рода...