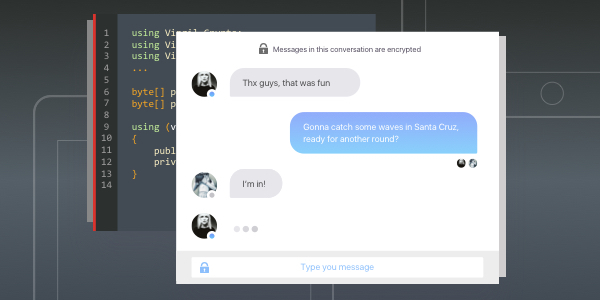

Создаем безопасный IP мессенджер с помощью Virgil и Twilio за 30 минут

Привет! Мы уже показывали вам код, с помощью которого можно легко и просто реализовать end-to-end шифрование. Давайте пойдем дальше и, используя сервисы Virgil Security, разработаем безопасный IP мессенджер. Реализация безопасного IP мессенджера со встроенной функцией шифрования – задача далеко не...

1С: Битрикс, защита произвольных форм от спама

Модуль Антиспам без CAPTCHA от CleanTalk для 1С: Битрикс позволяет, кроме защиты описанных форм, легко сделать защиту любой формы. Методы модуля были написаны специально с учётом возможного расширения функционала. Здесь я приведу пример, как это сделать. Читать дальше →...

Lazarus: Кто стоит за атаками на систему банковских переводов SWIFT

Межбанковская система SWIFT испытывает не лучшие времена. В феврале 2016 года, из-за несовершенства SWIFT, хакерам удалось вывести из Центробанка Бангладеш $81 млн — мы писали об этой истории. Впоследствии выяснилось, что это не единственный случай взлома SWIFT. Жертвой злоумышленников еще в январе...

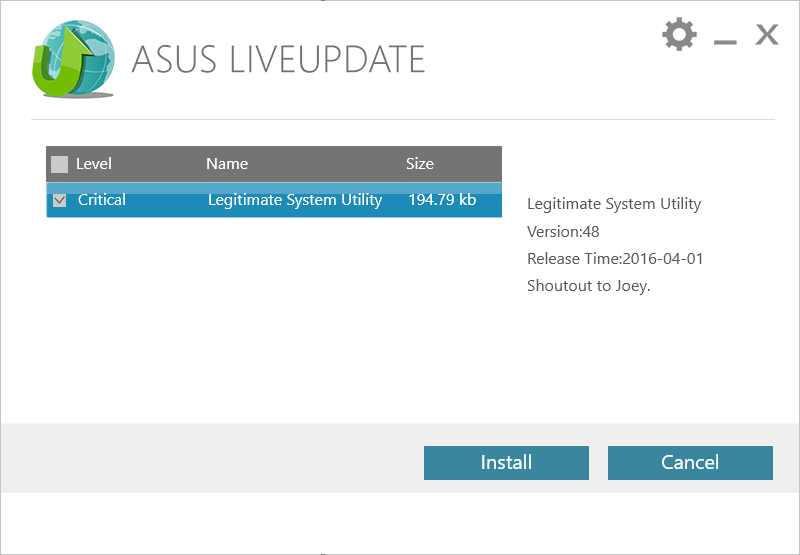

Asus автоматически обновляет BIOS/UEFI по HTTP без верификации

Asus снова взялся за старое. Вы можете отправить любой исполняемый файл или даже прошивку BIOS на компьютер Asus под видом обновления — этот файл будет автоматически запущен на исполнение с максимальными привилегиями, а прошивка установлена, без каких-либо проверок. Ничего не нужно предпринимать —...

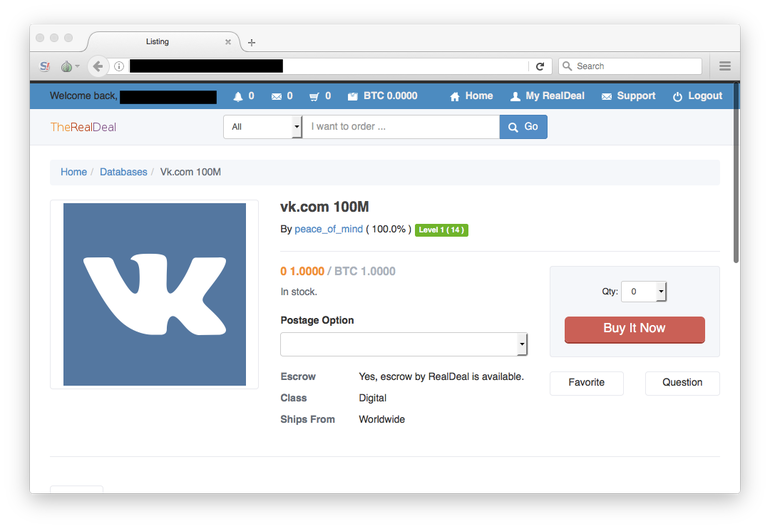

Взлом вконтакте: украдены данные 171 миллиона пользователей

Издание Motherboard сообщило, что хакер по прозвищу Peace осуществил взлом популярной российской социальной сети, после чего разместил украденные данные на продажу. По сообщению представителей соцсети — взлома не было, речь идет о старой базе, которую хакеры собирали в 2011–2012 годах. Читать...

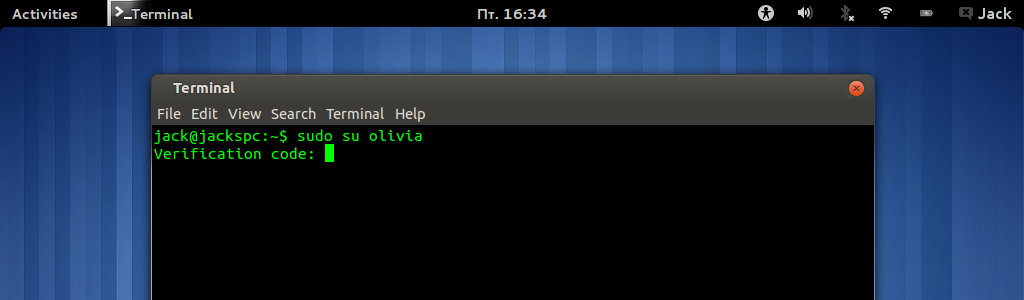

[Перевод] Как настроить двухфакторную аутентификацию для логина и sudo

Безопасность в моде, как это и должно быть. Мы живем в мире, где данные — невероятно ценная валюта, которую вы всегда рискуете потерять. Поэтому вы должны сделать все, чтобы убедиться, что то, что вы держите на серверах и десктопах — в безопасности. Для этого администраторы и пользователи создают...

Security Week 22: Microsoft против паролей, судебные неувязки с Tor, криптолокер атакует клиентов Amazon

Google хоронит пароли, а Microsoft — нет. Напомню, в предыдущем выпуске я рассказал про светлое будущее в виде проекта Google Abacus — спорную, но весьма прогрессивную систему идентификации пользователя по его поведению (aka я помню все твои трещинки). Почти одновременно к беседе о паролях...

[Перевод] Укол на миллиард долларов: худшие кошмары банков

Многие годы кибер-преступники фокусируют свое внимание на деньгах, в первую очередь, направляя свои усилия на финансовые системы. Более десяти лет они были главным образом ориентированы на самое слабое звено в этой цепочке – конечного потребителя, который использует онлайновые банковские сервисы....

PHD VI: как у нас угнали дрона

В этом году на PHDays был представлен новый конкурс, где любой желающий мог перехватить управление квадрокоптером Syma X5C. Производители часто полагают, что если они используют не IP-технологии, а какой-нибудь другой беспроводной стандарт, то можно не думать о защищенности. Как будто хакеры махнут...

[Перевод - recovery mode ] Пишем свое вредоносное ПО. Часть 1: Учимся писать полностью «не обнаружимый» кейлогер

Хакерский мир можно условно разделить на три группы атакующих: 1) «Skids» (script kiddies) – малыши, начинающие хакеры, которые собирают известные куски кода и утилиты и используя их создают какое-то простое вредоносное ПО. 2) «Byuers» — не чистые на руку предприниматели, тинэйджеры и прочие...

Аккаунты пользователей Teamviewer взломаны

Tl;dr: множество пользователей жалуются на то что их аккануты взломаны; сайт teamviewer.com не работал несколько часов из-за проблем с DNS. Читать дальше →...

[Перевод] XSS уязвимость по-прежнему сохранятся для WordPress

В ходе регулярных проверок и исследований была обнаружена сохранность XSS уязвимости, которая затрагивает плагин WordPress Jetpack, установленный на более чем миллион WordPress сайтов. Уязвимость может быть легко использована с помощью wp-комментариев, и поэтому рекомендуется обновить свой плагин...

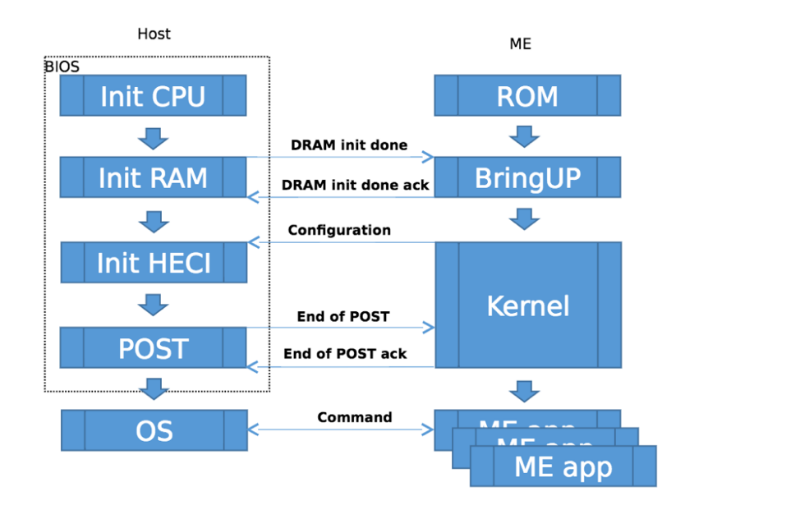

Боремся с дистанционным контролем: как отключить Intel ME

Технология Intel ME (или AMT, Active Management Technology) является одним из самых загадочных и мощных элементов современных x86-платформ. Инструмент изначально создавался в качестве решения для удаленного администрирования. Однако он обладает столь мощной функциональностью и настолько...

[Из песочницы] Вирус, живущий исключительно в ПЛК

Наткнулся на интересную статью по поводу информационной безопасности в сфере промышленной автоматизации. Так как сабж не был найден в русскоязычном сегменте интернета, было принято решение о переводе статьи на великий и могучий русский язык. В целом, речь пойдет о весьма банальных вещах. Так как...

«Атака на топливный склад» или ломаем SCADA систему на PHDays VI

Организаторы PHDays традиционно показали свое мастерство организации, как всегда что-то новое, интересное и конечно большое количество стендов под управлением SCADA систем. Редкая возможность попробовать свои силы во взломе системы жизнеобеспечения большого города, развернуть противоракетную...

Умный транспорт: Новые вызовы информационной безопасности

Темой 46-го всемирного экономического форума в Давосе стала «Четвертая индустриальная революция» — смена технологического уклада, способная кардинально изменить существующие экономические и социальные реалии. Интернет всего (как более широкое видение Интернета вещей, IoT), киберфизические системы,...

[Из песочницы] Pivoting или проброс портов

Наткнулся на статью "SSH-туннели — пробрасываем порт" и захотелось ее дополнить. Итак, какие еще способы тунеллирования есть: 1. Динамический доступ через SSH Допустим мы имеем SSH доступ в сеть, и хотим получить доступ к другим хостам/портам в этой сети. Способ уже описанный в вышеупомянутой...

Куда движется современная биометрия

Биометрия это такая тема, которая сопровождается мифами и легендами. Про 99% точность, надёжность, про прорывные технологии, про распознавание людей Вконтакте. Пару дней назад была статья про Сбербанк, например. Рассказывая про биометрию очень просто манипулировать информацией: мало кто из людей...