Критическая уязвимость коммутаторов Cisco Nexus 3000 Series и 3500 Platform позволяет получить к ним удаленный доступ

В программном обеспечении коммутаторов Cisco Nexus 3000 Series и 3500 Platform, использующихся для построении инфраструктуры ЦОД, обнаружена критическая уязвимость, которая позволяет злоумышленнику получить удаленный доступ к устройству и его консоли с привилегиями root-пользователя. Читать дальше...

Security Week 09: атака DROWN, HackingTeam возвращается, впечатления c RSA Conference 2016

Сегодня в Сан-Франциско заканчивается одно из важных мероприятий в индустрии инфобезопасности — конференция RSA. Свои решения здесь представляют более 400 компаний. Здесь есть все: от точечных решений защите VPN и шифрованию до комплексных систем безопасности. Одной из ключевых тем конференции...

Безопасность прошивок на примере подсистемы Intel Management Engine

В предыдущей статье был описан ход исследования безопасности прошивок промышленных коммутаторов. Мы показали, что обнаруженные архитектурные недостатки позволяют легко подделывать образы прошивок, обновлять ими свитчи и исполнять свой код на них (а в некоторых случаях — и на подключающихся к...

Антивирусный бот для Telegram

На прошлой неделе «Доктор Веб» выпустил антивирусного бота для Telegram. Я, как непосредственный участник этого проекта, хотел бы от лица всей команды рассказать о том, зачем мы сделали этого бота, как он работает и пора ли уже отказываться от настольного антивируса. Ссылка не содержит угроз...

Защита на всех стадиях кибератак

Решения HPE позволяют выстроить комплексную систему обороны от кибератак, в том числе осуществляемых с использованием принципиально новых способов проникновения в корпоративные системы. Кибератаки становятся все более массовыми и изощренными. Одной из ключевых причин массовости кибератак становится...

Практическая подготовка в области ИБ: Корпоративные лаборатории 2016, перезагрузка

Начну с короткого анекдота, который довольно хорошо можно спроецировать на тему ИБ: — А объявления в газетах дают результаты? — Конечно! В понедельник вышло объявление о том, что мы ищем сторожа, а уже в среду нас обокрали. «Чтобы защититься от хакеров, нужно уметь думать и действовать, как хакер....

[recovery mode] Защита сайта от DDOS атаки. Руководство для «чайников»

Предупреждение Эта инструкция для новичков, которые не понимают, что такое DDOS атака и как от нее защитить сайт. То есть для полных «чайников». Эта инструкция написана таким же полным «чайником», поэтому тут не будет заумных рассуждений, описаний видов DDOS атак и способов защит от них, а также...

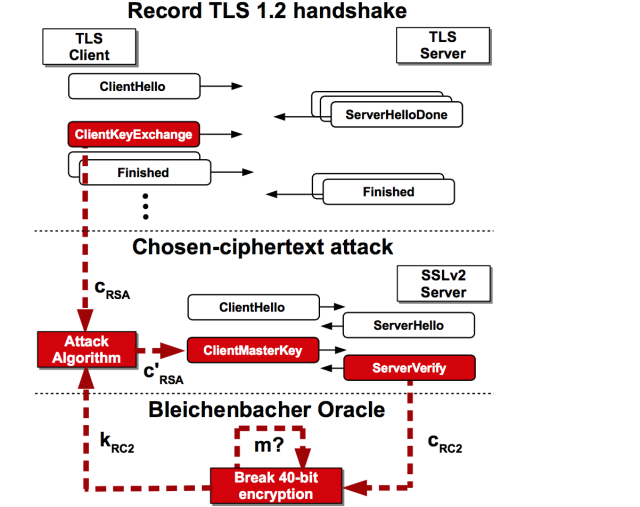

Уязвимость DROWN в SSLv2 позволяет дешифровать TLS-трафик

SSLv2, протокол шифрования от Netscape, вышедший в 1995 году и потерявший актуальность уже в 1996, казалось бы, в 2016 году должен быть отключен во всем ПО, использующем SSL/TLS-шифрование, особенно после уязвимостей POODLE в SSLv3, позволяющей дешифровать 1 байт за 256 запросов, и FREAK, связанной...

Радиопередатчик на системной шине ПК

Некоторые компьютеры в целях безопасности специально изолированы от внешнего мира (air gap или физическая изоляция). У них отсутствует доступ в интернет, нет локальной сети, WiFi, Bluetooth, отключены даже USB-интерфейс и аудиокарта. Как же в таком случае передать информацию с этого компьютера?...

«Атака на Wi-Fi» в аэропорту Барселоны (MWC 2016) – много шума из ничего

Во многих тематических СМИ муссируется новость об «атаке» на Wi-Fi в аэропорту Барселоны, проведенной Avast. В блогпосте объемом меньше одной страницы приводятся сногсшибательные цифры: 50.1% имели устройство Apple, 43.4% — Android, 6.5% — Windows Phone 61.7% искали в Google или проверяли Gmail...

DROWN — еще одна уязвимость в OpenSSL

1 марта 2016 года в сети появилась информация о новой уязвимости в OpenSSL под названием DROWN Уязвимость позволяет провести Man-In-The-Middle на сайты, которые используют SSLv2. По некоторым данным, уязвимости подвержены порядка 33% серверов использующих HTTPS, в том числе сайты таких крупных...

Как обезопасить процесс онлайн-покупок

С повсеместным распространением банковских карт стандарта EMV риски оффлайн-мошенничества заметно сократились, но как при этом складывается ситуация с онлайн-мошенничеством? Какие меры могут предпринять магазины, банки и потребители, чтобы бороться с ним более эффективно? Читать дальше - Статистика...

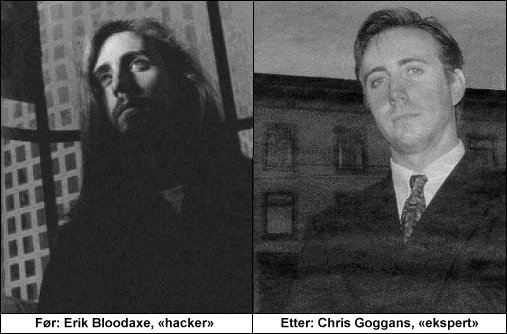

Эрик Кровавый Топор (Крис Гогганс): «Information wants to be free»

«Все, что ты видишь, является частью головоломки» Эрик Кровавый Топор Крис Гогганс (Erik Bloodaxe, в честь короля викингов Эрика I Норвежского) — участник-основатель группы «Legion of Doom», и бывший редактор журнала "Phrack". Лойд Бланкеншип, также известный как Ментор (The Mentor), описал...

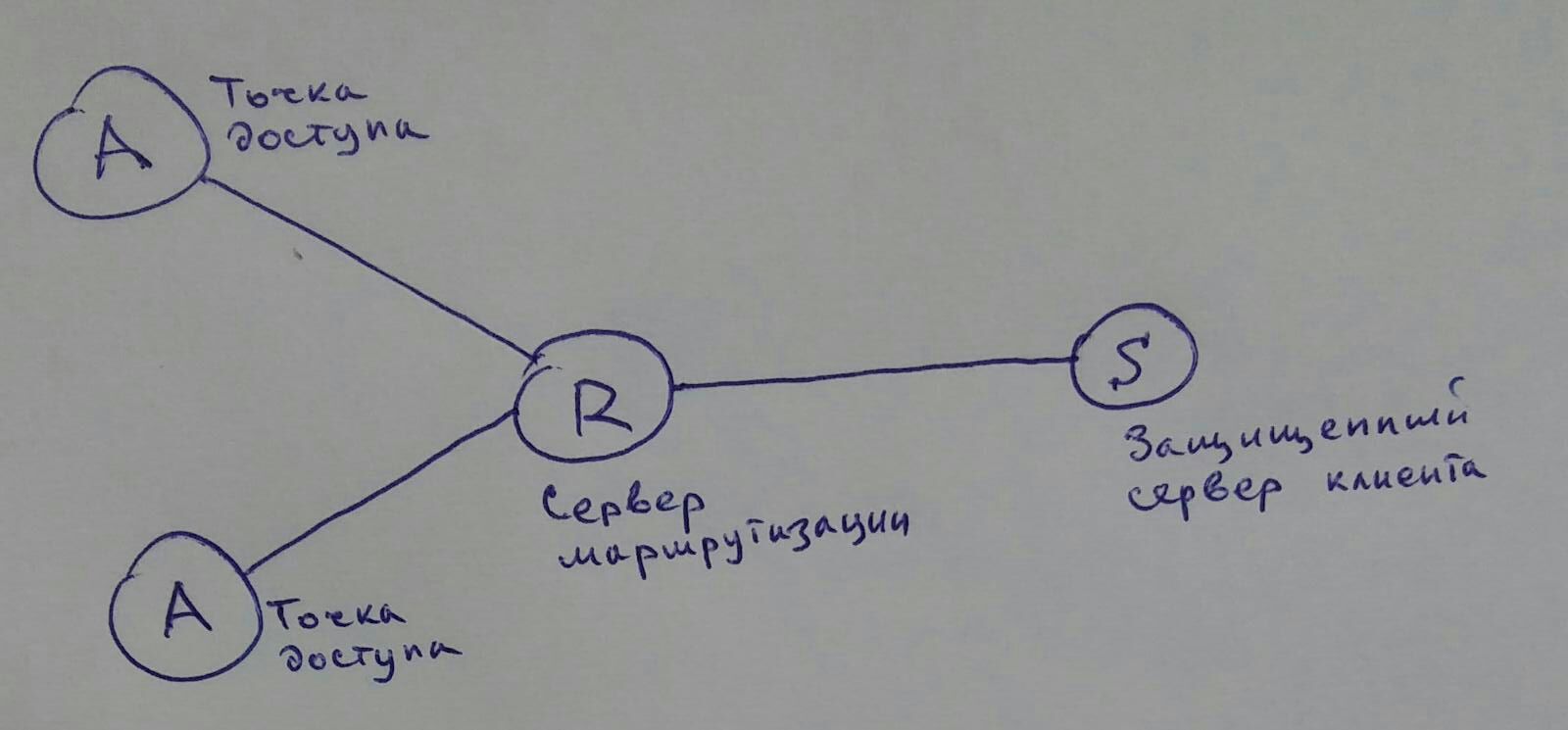

Прячем фактическое место, где стоит сервер компании: практические методы и вопрос

Привет! Я руковожу небольшим ИТ-аутсорсингом, и к нам в прошлом году обратилось сразу несколько клиентов с похожими задачами — сделать так, чтобы никто не узнал, где именно стоят сервера компании. В первом случае это был строительный бизнес, у них одна из особенностей сферы в том, что на машинах не...

Сравнение SSL сертификатов с верификацией домена

После открытия проекта HTTPS.menu я решил сделать небольшое сравнение сертификатов разных сертифицирующих центров с верификацией только по доменному имени. Верификация по домену выглядит довольно просто — на один из адресов электронной почты вида admin@domain.zone, administrator@domain.zone,...

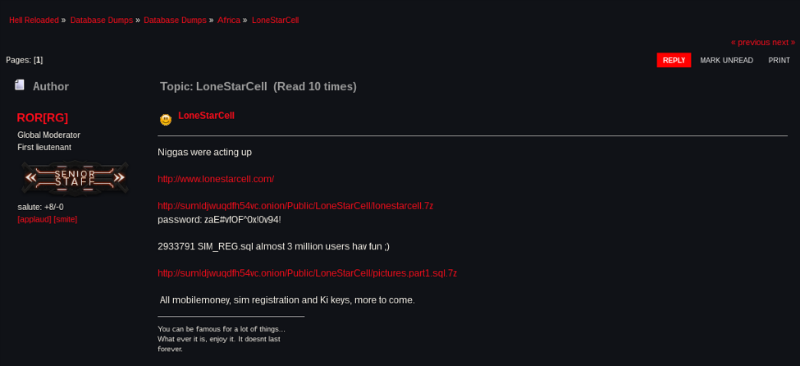

Хакер опубликовал данные SIM-карт и счетов 3 млн абонентов крупного африканского оператора

В сети Tor опубликована ссылка на архив, содержащий регистрационные данные и финансовую информацию 3 млн абонентов крупнейшего телекоммуникационного оператора Либерии Lonestar Cell. Хакер под ником ROR[RG] выложил на одном из форумов ссылку и пароль для доступа к архиву — по его словам с помощью...

Патчим gnupg или пара RSA-32768 за 106 минут

На самом деле патчим gnupg и libgcrypt… Когда-то давным давно, чтобы использовать 8192 и 16384 RSA ключи я правил размер в keygen.c и размер SECMEM буффера по соседству. Дела давно минувших дней, теперь SECMEM вынесена в config.h и именуется SECMEM_BUFFER_SIZE. В итоге после скачивания верии 2.0.29...

Проблемы разграничения доступа на основе списка доступа в ECM системах (часть 2)

В моей дебютной статье мы по шагам проектировали модель разграничения доступа к предметной области, рассматривая в качестве примера выдуманную ECM систему, которая от простой постепенно становилась не очень простой. Мы столкнулись с проблемами, которые не смогли легко и просто решить в рамках той...