SOC – это люди. «Алло, мы ищем таланты» или откуда берутся аналитики цетра мониторинга и реагирования на кибератаки

Сегодня даже беглый поиск по hh.ru выдает около 90 разных по задачам и функционалу вакансий с магическим словом «аналитик» и довольно приличными условиями оплаты. Перед глазами многих кандидатов сразу проплывают большие данные и машинное обучение, зарплата начинать плясать сильно выше рынка и...

Data Protection Officer — GDPR обновляет профессию

25 мая 2018 года вступил в силу новый европейский регламент по защите персональных данных (далее GDPR – General Data Protection Regulation). Этот регламент известен своим экстерриториальным действием: он обязателен к применению во всех странах ЕС, а при некоторых условиях распространяет своё...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 6: «Возможности», часть 3

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

[Перевод] USB-агитация от HRF (Human Rights Foundation) “Flash Drives for Freedom”

Пролог Действенным компонентом защищенного периметра агрессивной стратегии Информационной Безопасности является процедура запрета на подключение, использование и любое задействование USB-накопителей, встроенных считывателей (карт-ридеров) и дополнительных устройств на защищаемом оборудовании. Ведь...

[Перевод] Pentest или Red Team? Пираты против ниндзя

Кто победит в сражении пиратов и ниндзя? Я знаю, вы думаете: «Какое, к чёрту, это имеет отношение к безопасности?» Читайте дальше, чтобы узнать, но сначала выберите: Пираты или Ниндзя? Читать дальше →...

[Перевод] Pentest или Red Team? Пираты против ниндзя

Кто победит в сражении пиратов и ниндзя? Я знаю, вы думаете: «Какое, к чёрту, это имеет отношение к безопасности?» Читайте дальше, чтобы узнать, но сначала выберите: Пираты или Ниндзя? Читать дальше →...

Бизнес просит право на персональные данные пользователей

Представители бизнеса, IT-компании, банки и операторы связи предложили поправки в закон «О персональных данных». В случае их принятия компании получат больше контроля над данными пользователей. Об этом пишут «Ведомости», которые ознакомились с текстом поправок. Читать дальше →...

Бизнес просит право на персональные данные пользователей

Представители бизнеса, IT-компании, банки и операторы связи предложили поправки в закон «О персональных данных». В случае их принятия компании получат больше контроля над данными пользователей. Об этом пишут «Ведомости», которые ознакомились с текстом поправок. Читать дальше →...

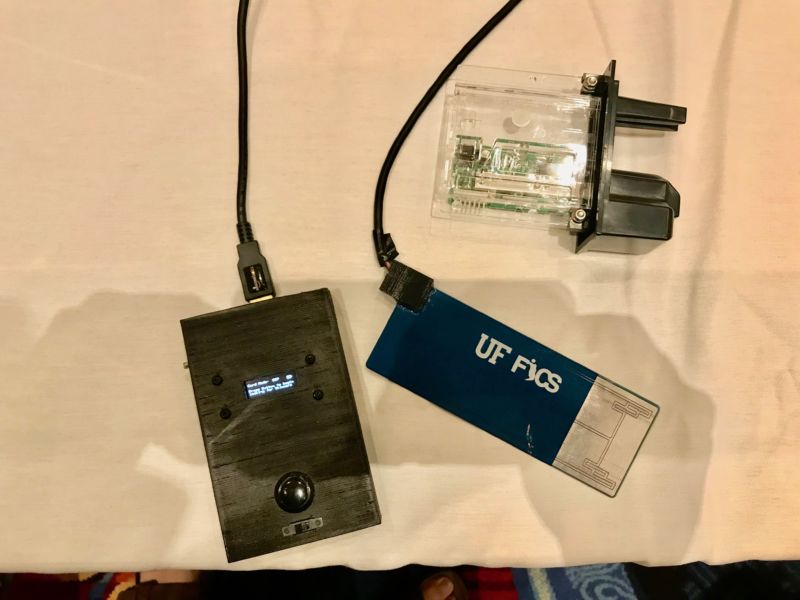

Специалисты по кибербезопасности создали детектор скиммеров — SkimReaper

Так выглядит антискиммер, разработанный представителями Флоридского университета Исследователь из Флоридского университета на USENIX Security Symposium представил результаты своего масштабного проекта по разработке систем детектирования скиммеров. Речь идет о шпионских считывателях для кредитных...

Специалисты по кибербезопасности создали детектор скиммеров — SkimReaper

Так выглядит антискиммер, разработанный представителями Флоридского университета Исследователь из Флоридского университета на USENIX Security Symposium представил результаты своего масштабного проекта по разработке систем детектирования скиммеров. Речь идет о шпионских считывателях для кредитных...

Кондиционируемый апокалипсис: сценарий блэкаута энергосети с использованием умных климатических приборов

В научно-фантастических фильмах иногда демонстрируются различные ситуации, связанные с действиями кибепреступников. То они работу транспортной сети большого города нарушат, то энергоснабжение целого региона отключат. И это не совсем фантастика, поскольку повлиять на работу энергосети не так и...

33 двухюнитовых сервера на 13 ТБ оперативки и 0,6 ПТ распределённого хранилища — почему это минимум для проактивного UBA

Скриншот собираемых данных: Современные системы безопасности ОЧЕНЬ прожорливы до ресурсов. Почему? Потому что они считают больше, чем многие продакшн-сервера и системы бизнес-аналитики. Что они считают? Сейчас объясню. Начнём с простого: условно первое поколение защитных устройств было очень...

33 двухюнитовых сервера на 13 ТБ оперативки и 0,6 ПТ распределённого хранилища — почему это минимум для проактивного UBA

Скриншот собираемых данных: Современные системы безопасности ОЧЕНЬ прожорливы до ресурсов. Почему? Потому что они считают больше, чем многие продакшн-сервера и системы бизнес-аналитики. Что они считают? Сейчас объясню. Начнём с простого: условно первое поколение защитных устройств было очень...

6. Check Point на максимум. IPS. Часть 2

Добро пожаловать на 6-ой урок и мы продолжаем тему IPS. Предыдущий урок был полностью посвящен заблуждениям на счет IPS, а также мы вкратце рассмотрели историю становления систем предотвращения вторжений. Настоятельно рекомендую посмотреть 5-ый урок, прежде чем начинать этот. Это позволит более...

[Из песочницы] Как мы внедряли DLP-систему в одном международном нефтегазовом холдинге

На заре своей трудовой деятельности в сфере защиты информации довелось мне поучаствовать в одном крайне интересном проекте. Начался он с того, что службой безопасности одного из крупнейших частных производителей и поставщиков природного газа и нефти на территории СНГ в рамках реализации...

Spectre и Meltdown больше не самые опасные атаки на CPU Intel. Исследователи сообщили об уязвимости Foreshadow

В начале этого года информационное пространство потрясли новости о Spectre и Meltdown — двух уязвимостях, использующих спекулятивное исполнение кода для получения доступа к памяти (статьи и переводы на эту тему на Хабре: 0, 1, 2, 3, 4, 5, 6, 7, 8 и в поиске можно найти еще десяток других). Примерно...

Злоумышленники взломали тысячи роутеров D-link и перенаправляли их владельцев на зловредные ресурсы

Группа злоумышленников в течение продолжительного времени эксплуатировала уязвимость в ряде моделей роутеров компании Dlink. Найденная дыра позволяет удаленно изменять настройки DNS-сервера роутера, с тем, чтобы перенаправлять пользователя устройства на ресурс, который создан самими...

Показать всё, что скрыто: четвертая серия и backstage IT ситкома от Cloud4Y

Четвертая серия мини-ситкома про борьбу админа, ИТ-руководителя, генерального директора на полях сражений с мировыми катаклизмами, проверяющими органами, раздолбайством и собственным самолюбием. Эксклюзивно для пользователей Habr мы выкладываем backstage в котором режиссёр Борис Казанцев...