[Из песочницы] Безопасность в iOS приложениях

Добрый день, Хабр! Представляю вашему вниманию перевод статьи про базовые основы безопасности конфиденциальных данных в iOS приложениях «Application Security Musts for every iOS App» автора Arlind Aliu. Безопасность приложений – один из самых важных аспектов разработки программного обеспечения....

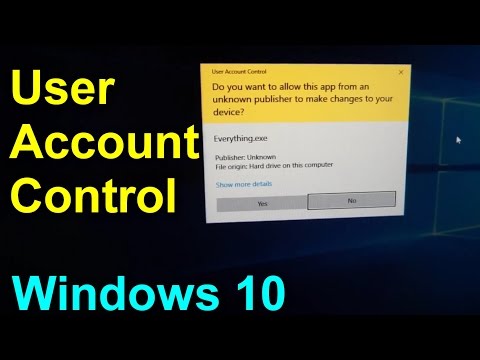

[Перевод] Обход контроля учетных записей (UAC) путем пародирования доверенных директорий

Эксперт по информационной безопасности Дэвид Уэллс (David Wells) опубликовал способ обхода контроля учетных записей UAC в Windows 10 Читать дальше →...

[Перевод] По пути к QUIC: что лежит в основе HTTP/3

Новая веха Интернет-истории начинается на наших глазах: можно считать, что HTTP/3 уже объявлен. В конце октября Mark Nottingham из IETF предложил уже определиться с названием для нового протокола, надо которым IETF корпит с 2015 года. Так вместо QUIC-подобных названий появилось громкое HTTP/3....

В чём Китай впереди планеты всей?

На выставке CES в Лас-Вегасе треть участников выставки были из Китая. Руководители компаний во время интервью не говорили о своих компаниях как о национальных, они мыслили в масштабах 30-50 стран, называя их своим рынком. И если вы думаете, что это были Lenovo или Huawei, то ошибаетесь — не только...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 18: «Частный просмотр интернета», часть 3

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

Security Week 47: взлом вприсядку

За прошедшую неделю подобралось сразу три новости о нетривиальных прорехах в безопасности. У нас в этом году уже был выпуск на эту тему, тогда мы изучали вывод из строя жестких дисков при помощи воплей звука и кражу личных данных через баг в CSS. Сегодня поговорим об особенностях распознавания...

[Из песочницы] Опыт использования гибрида клавиатуры и мыши в программировании

В этой статье я расскажу вам, как стал работать, "не отрывая рук" от клавиатуры, при этом чувствуя себя очень комфортно. Для достижения результата, мне помогло очень интересное устройство, объединяющее в себе клавиатуру и мышь. Далее речь пойдет о том, как я пришел к мысли о необходимости...

[Перевод] Подробности беспорядочной и тёмной стороны пиратских игр для Nintendo Switch

Вражда, взаимная кража файлов, испытание на прочность серверов Nintendo – обычные вещи растущих сцен взлома и пиратства для Nintendo Switch Не было никаких шансов на то, что источник утечки удастся отследить. Кто-то, возможно, профессиональный автор обзоров игр, помог слить копию Diablo III, весьма...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 18: «Частный просмотр интернета», часть 2

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...

GlobalSign Russia выпустил первый сертификат с использованием кириллических символов

GMO GlobalSign Russia (www.globalsign.com.ru-ru), мировой удостоверяющий центр и ведущий поставщик решений идентификации и безопасности для Интернета Всего (Internet of Everything) объявил о первом выпуске SSL-сертификата с использованием кириллических символов. Ранее GlobalSign регистрировал...

Как DeviceLock DLP предотвращает утечки конфиденциальных данных на GitHub

В последнее время стало много новостей про случайные утечки различных конфиденциальных данных из веб-сервиса для хостинга IT-проектов и их совместной разработки GitHub. Подчеркну, что речь пойдет именно о случайных утечках, т.е. произошедших по неосторожности и без злого умысла со стороны...

Ждём наушники от Apple: AirPods 2019 и прогноз полноразмерных первенцев

Мы стремительно приближаемся к 2019-му — этот год обещает стать урожайным на новые аудиоустройства, в частности, на наушники. Начиная с 2016-го, одним из лидеров рынка беспроводных гарнитур стал яблочный гигант. AirPods не стали чем-то принципиально новым, но в силу априорной культовости любого...

Клонируем бесконтактную карту с помощью мобильного приложения

Всегда было интересно посмотреть, что происходит у банковской карточки под «капотом». Как реализуется протокол общения банковской карточки и POS-терминала, как это работает и насколько это безопасно. Такая возможность предстала передо мной, когда я проходил стажировку в компании Digital Security. В...

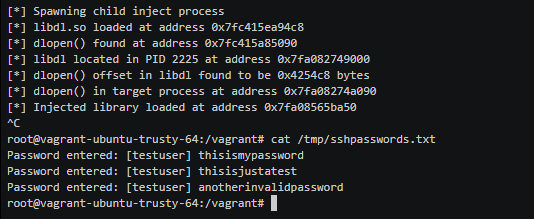

[Перевод] Введение в ptrace или инъекция кода в sshd ради веселья

Цель, которой я задался, была весьма проста: узнать введённый в sshd пароль, используя ptrace. Конечно, это несколько искусственная задача, так как есть множество других, более эффективных, способов достичь желаемого (и с гораздо меньшей вероятностью получить SEGV), однако, мне показалось клёвым...

Головоломка «Test My Patience» от Check Point Security Academy

Я несколько раз упоминал на Хабре программу «Check Point Security Academy»: суть её в том, что фирма Check Point летом объявила конкурс в формате «Capture the Flag», где не важен прошлый опыт участника, а важны только его способности к распутыванию кибер-головоломок. По результатам этого конкурса...

Нейросеть научили подделывать отпечатки пальцев

Дактилоскопическая идентификация пользователей — один из относительно надежных способов определить личность человека. Конечно, лучше всего использовать его в совокупности с другими методами, многофакторность никто не отменял. Но все же дактилоскопические технололгии используются разработчиками ПО и...

[Перевод] Враг внутри: как я попался на инсайдерском редтиминге

У меня были все преимущества. Я уже был внутри сети. Я был вне подозрений. Но они обнаружили мой взлом, выкинули из сети… и выследили физически. Читать дальше →...

[Перевод] Курс MIT «Безопасность компьютерных систем». Лекция 18: «Частный просмотр интернета», часть 1

Массачусетский Технологический институт. Курс лекций #6.858. «Безопасность компьютерных систем». Николай Зельдович, Джеймс Микенс. 2014 год Computer Systems Security — это курс о разработке и внедрении защищенных компьютерных систем. Лекции охватывают модели угроз, атаки, которые ставят под угрозу...