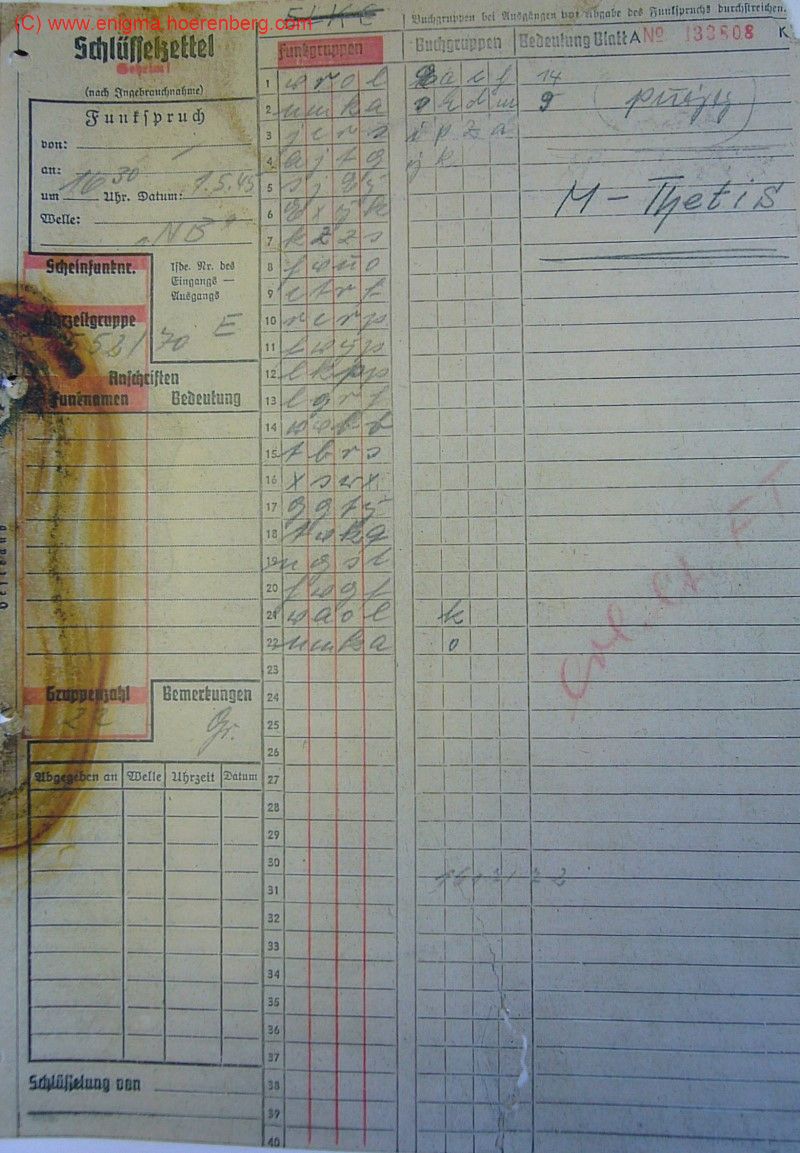

Нерасшифрованное сообщение «Энигмы»

Как известно, одной из главных уязвимостей шифровальной машины «Энигма» было то, что она никогда не кодировала буквы исходного сообщения в те же самые буквы шифротекста. Именно эта слабость стала ключом для взлома алгоритма и реконструкции хитроумного механизма. Несмотря на это, до сих пор осталось...

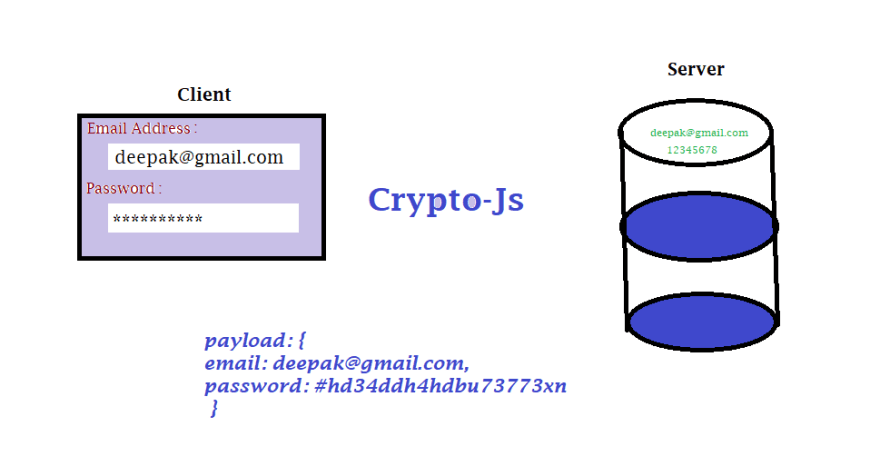

Насколько опасна JavaScript-криптография?

Каждые несколько лет среди специалистов по безопасности поднимаются дискуссии о вреде JS-криптографии. Сейчас они возобновились. Что стало поводом и почему у некоторых специалистов такое предубеждение к криптографическим операциям в браузере? Попробуем разобраться. Читать дальше →...

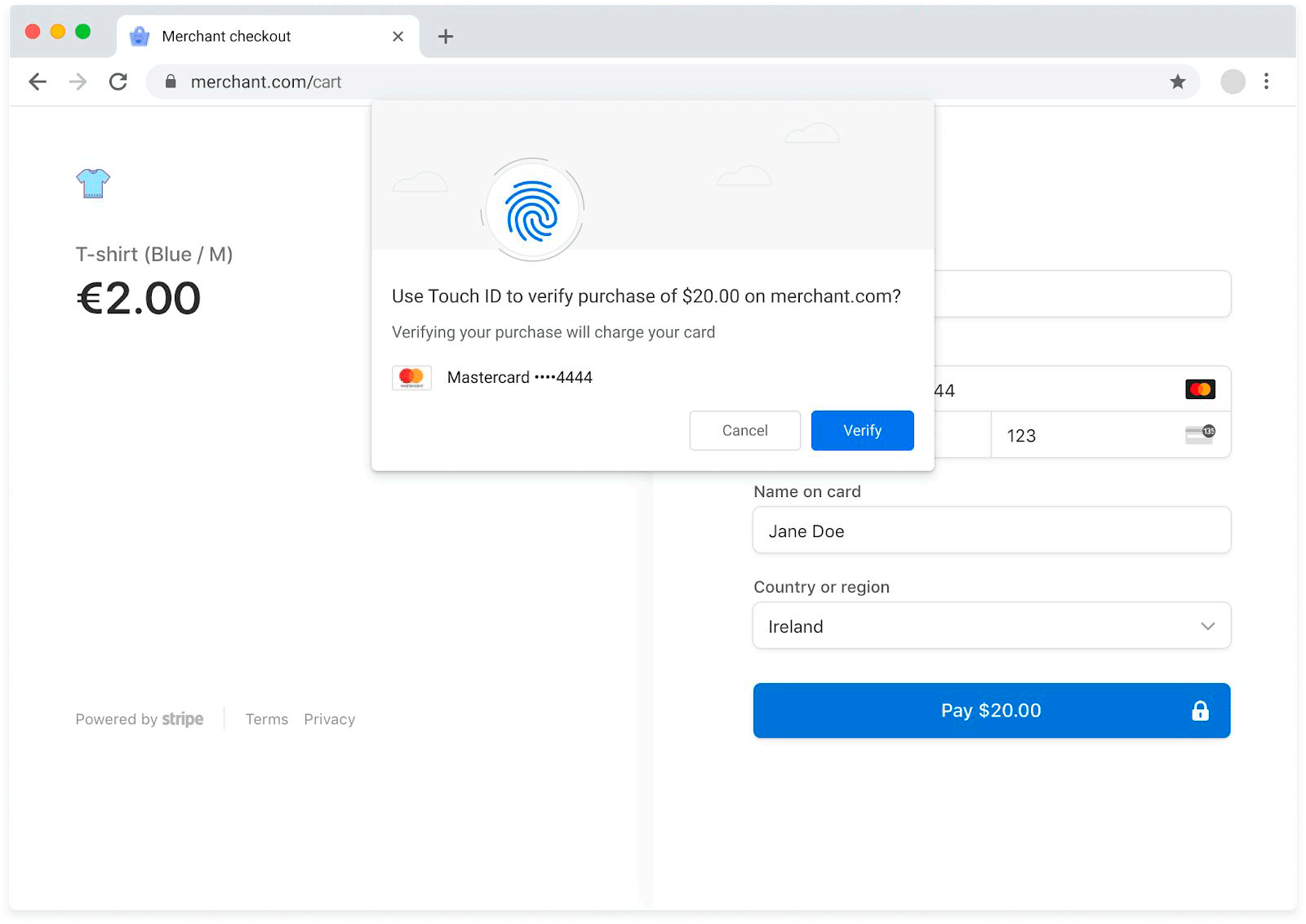

Новый стандарт для онлайн-платежей: SPC

В июне 2023 года консорциум W3C анонсировал новый стандарт для подтверждения финансовых операций Secure Payment Confirmation (SPC), который в случае принятия упростит платежи в интернете. Пока стандарт опубликован в качестве рекомендации-кандидата (Candidate Recommendation). SPC делает стандартом...

Ключи Passkeys — начало постпарольной эпохи? Не так быстро…

В мае 2023 года компания Google присоединилась к общему тренду отказа от паролей — и выкатила passkeys (ключи доступа), которые позволяют войти в аккаунт без пароля, а по пальцу, лицу, локальному пинкоду или аппаратному ключу. То есть авторизоваться в Google тем же методом, которым вы авторизуетесь...

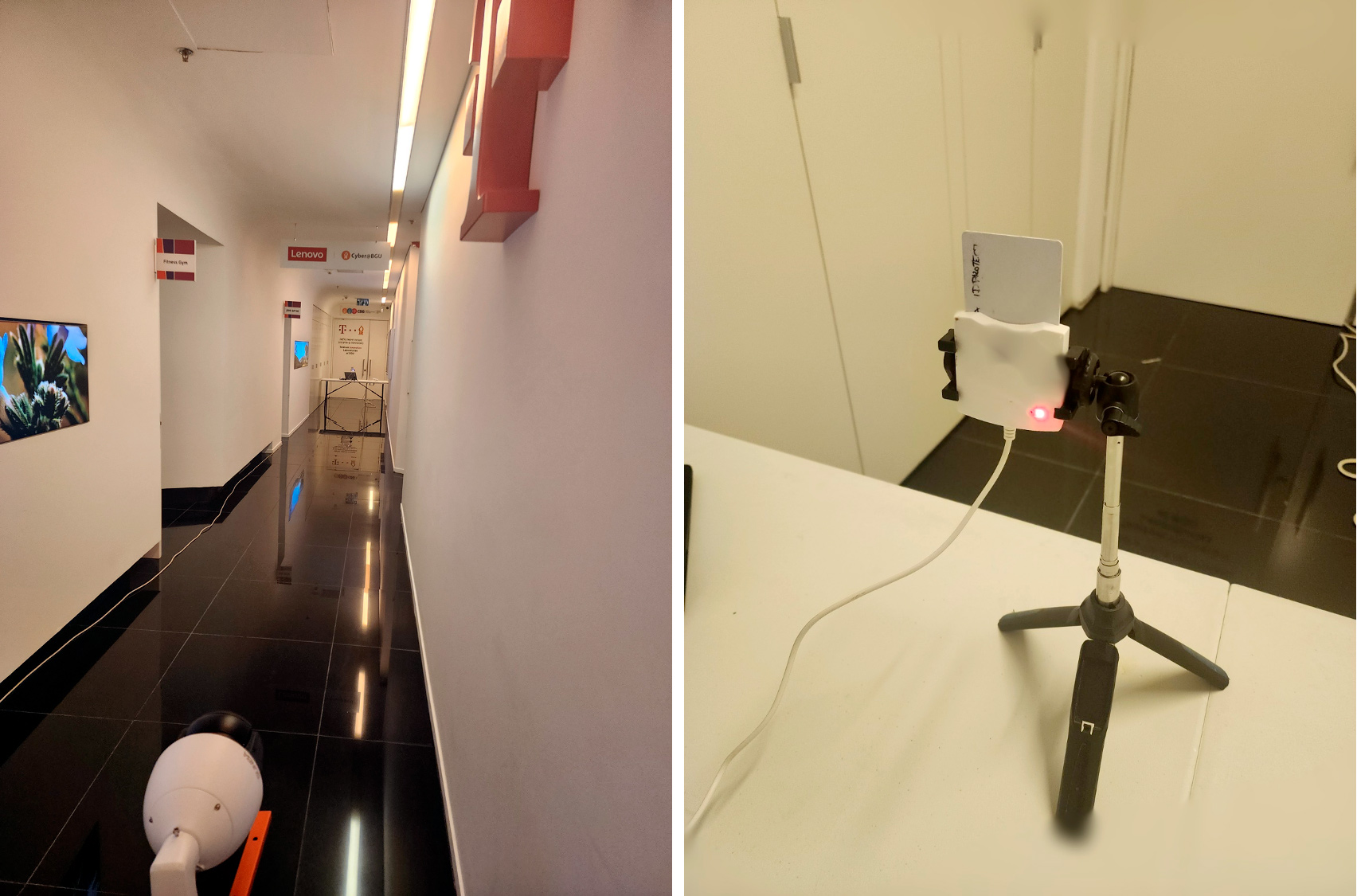

Восстановление криптоключей по яркости LED-индикатора питания

Экспериментальная установка. Камера наблюдения (слева) снимает индикатор питания на смарт-ридере (справа) с расстояния 16 м Известный эксперт в области криптоанализа Бен Насси (Ben Nassi) с коллегами из университета им. Бен-Гуриона опубликовали результаты уникальных экспериментов по восстановлению...

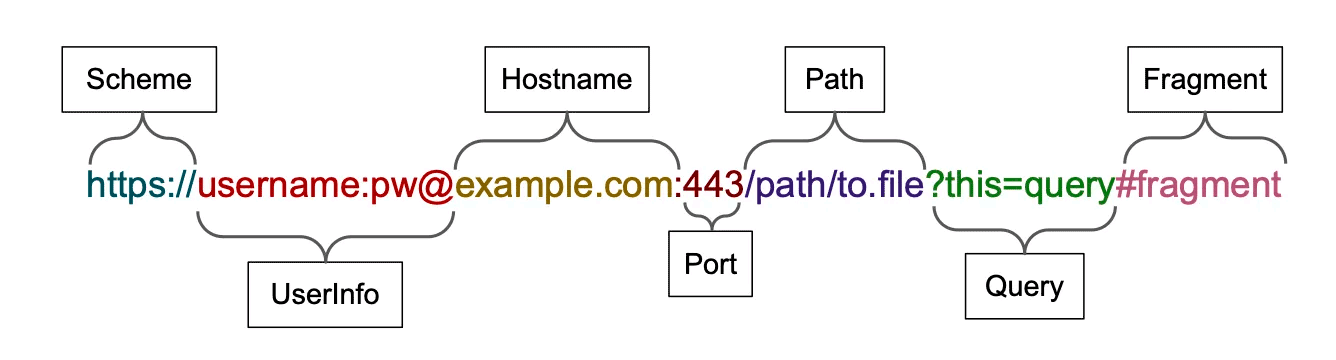

Домены .zip и .mov — новый вектор для фишинга

В мае этого года компания Google Registry открыла для регистрации восемь новых gTLD: .dad, .phd, .prof, .esq, .foo, .zip, .mov и .nexus. Особенное внимание привлекают .zip и .mov. Эти домены, созвучные с расширениями файлов, могут использоваться для фишинга. Есть как минимум несколько способов...

Самые необычные правила паролей

В связи с ростом вычислительной мощности CPU и GPU правила генерации паролей периодически пересматриваются. Специалисты обычно ориентируются на показатель информационной энтропии (в битах). Но в отношении паролей это не универсальное мерило, потому что пространство возможных вариантов не...

Как заразить видео. Поиск уязвимостей в декодерах H.264

Современные стандарты сжатия видео — настоящее чудо скрытой сложности и результат десятилетий научной работы. Спецификация H.264 — это около 800 страниц правил, определяющих, как декодировать видео. Но чем больше сложности, тем выше риски для безопасности, легче пропустить ошибку в битовом потоке,...

Корневые хранилища сертификатов в браузерах. Основные доверенные центра Интернета

В декабре 2022 года из корневого хранилища Mozilla исключили корневые сертификаты TrustCor (точнее, для них проставлена метка Distrust for X After Date с 01.12.2022). Причиной стало сотрудничество с компаниями, у которых обнаружились связи с разведывательным сообществом США. К этому решению Mozilla...

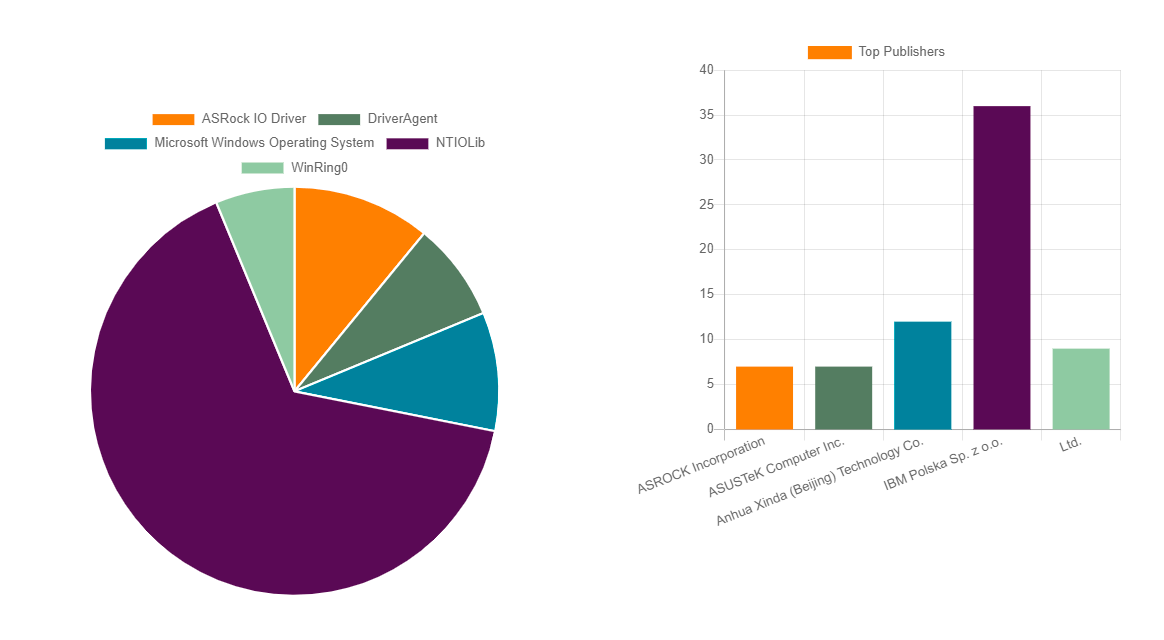

Самые опасные драйверы для Windows

Драйверы — неотъемлемая часть операционной системы, но связанные с ними уязвимости часто недооцениваются. Windows очень легко загружает на уровень ядра практически любые драйверы: подписанные/неподписанные, старые/новые. Если вредоносный код распространяется таким образом, то его трудно обнаружить....

Почему шифрование почты за 30 лет не стало мейнстримом?

30 марта 2023 года Mozilla закрыла баг 135636 и исправила ошибку по автоматическому включению/отключению шифрования почтовых сообщений в зависимости от текущей конфигурации отправителя и получателя (режимы OpenPGP и S/MIME). В этом не было бы ничего странного, если бы не одна деталь: тикет открыт...

MLS (Messaging Layer Security) — единый протокол шифрования для всех приложений

Инженерный совет Интернета IETF официально принял стандарт Messaging Layer Security (MLS) — новый протокол сквозного шифрования сообщений поверх TLS. Это дополнительный уровень криптографии, который может покрыть все существующие приложения и обеспечить совместимость между ними. То есть он в...

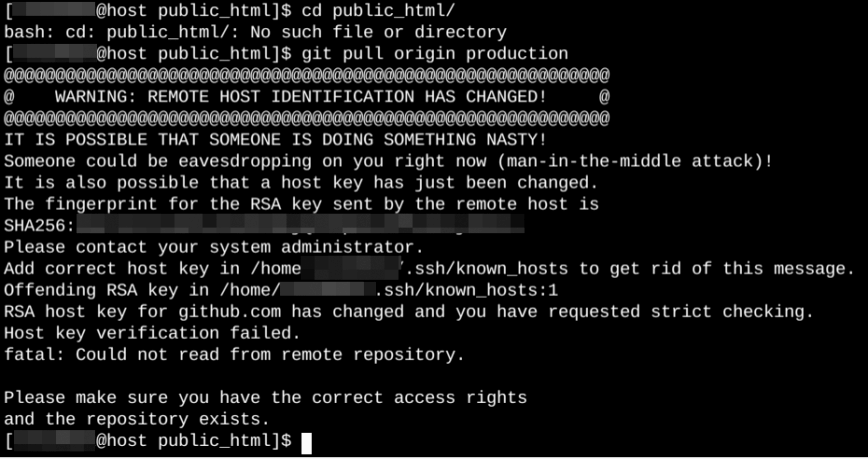

Как защищать свои ключи SSH. Почему не сертификаты?

В марте 2023 года на популярном сайте для хостинга кода Github случился инцидент с утечкой секретного ключа RSA SSH, который использовался для операций на хосте github.com. Такие инциденты — совсем не редкость. Чаще всего они квалифицируются как «человеческая ошибка», то есть недосмотр какого-то...

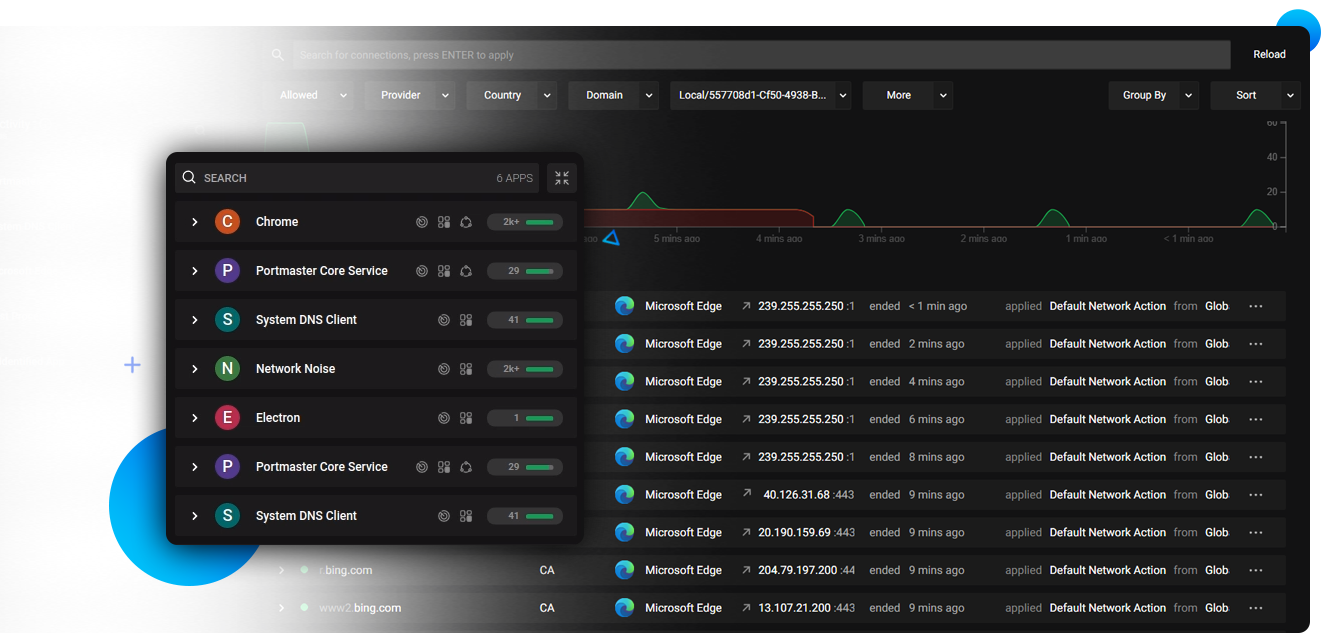

Безопасность в тренде. Лучшие опенсорс-проекты 2022 года

В фильме «Шоу Трумана» главный герой в 30 лет начал подозревать, что за ним всю жизнь наблюдают, манипулируя поведением. Так и сейчас некоторые люди с опозданием открывают для себя сквозное шифрование трафика, инструменты для самостоятельного хостинга и другие программы, о которых не задумывались в...

Google предлагает сократить сроки доверия корневым и подчинённым центрам сертификации

3 марта Google объявила в своем блоге о своей инициативе «Движение вперёд, вместе», предлагая всем поддержать их инициативу по существенному сокращению сроков доверия удостоверяющим центрам сертификации. Напомним, что это не первый шаг такого рода. Ранее корпорация уже выступала за сокращение...

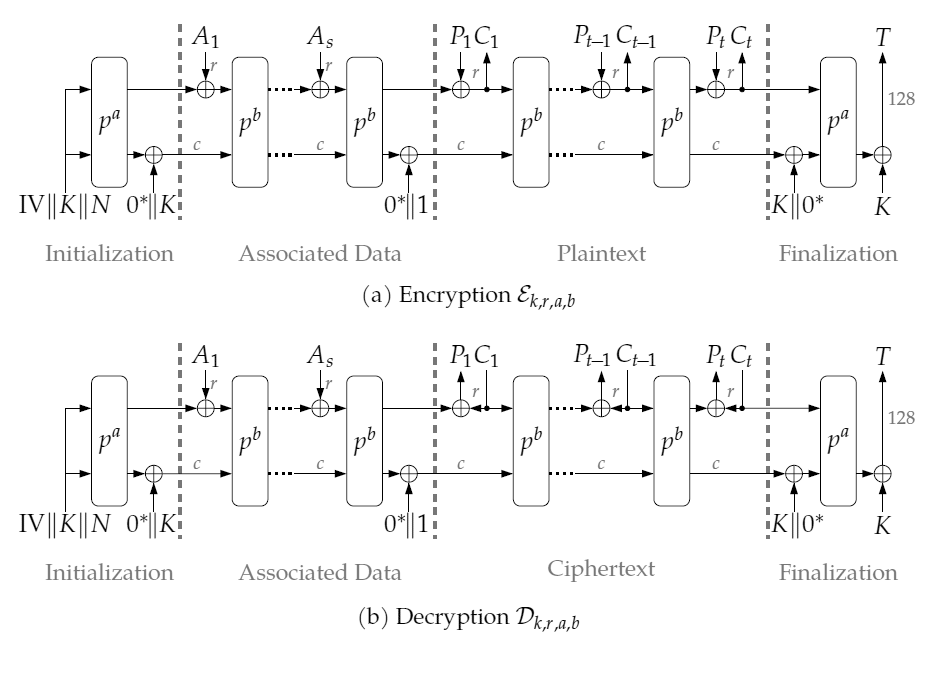

Семейство алгоритмов Ascon — новый стандарт легковесной криптографии

Режим работы шифра Ascon, см. список условных обозначений на схеме В феврале 2023 года Национальный институт стандартов и технологий (NIST) выбрал стандарт легковесной криптографии для RFID, датчиков, Интернета вещей и других устройств с ограниченными аппаратными ресурсами. Победителем конкурса...

Защита цифровой личности и прав человека — лучший подарок к 8 марта

Международный женский день — то время, когда хочется задуматься о месте женщин в нашем обществе. На первый взгляд слабый пол относительно недавно получил право голоса, право на образование и другие равные права с мужчинами. Но гендерные отличия наталкивают на мысли: каким станет наше общество, если...

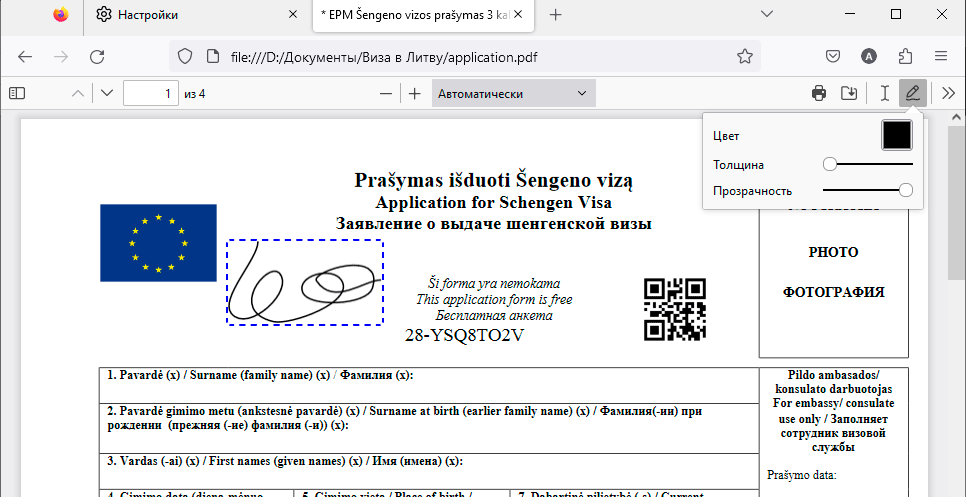

Самый простой способ редактировать PDF

История сложилась так, что в 80-е годы именно PostScript стал стандартом для цифровых документов, а из него появился «портативный» PDF. Вероятно, нам ещё долго придётся жить с этим наследием типографской индустрии 20 века. Быстро поставить подпись/печать на полученный PDF и отправить его адресату —...

Назад