Acronis Backup Russia — первый взгляд

В данной статье мы хотим рассказать про особенности представителя нового поколения продуктов Acronis по защите данных (по-простому «бэкап») под названием Acronis Backup Russia. Тема резервного копирования банальна и заезжена донельзя, так что фокусироваться на пользе бэкапа как такового мы не...

Распределенный криптопроцессинг

С первого дня, когда я начал осознавать как работает большинство финансовых процессингов, в голове крутилось болезненное «Так жить нельзя!». И вот, теперь, концепция того как можно попробовать жить, кажется, сложилась. Хотите строгую консистентность на N репликах без линейной потери скорости?...

StepCTF’15: как мы проводили CTF на Stepic

В данный момент на просторах интернета, к сожалению, не так и много статей и отчетов о CTF-соревнованиях (да и о соревнованиях и олимпиадах в целом), написанных от лица самих организаторов. Чтобы хоть немного исправить это недоразумение, мы (PeterPen, команда по информационной безопасности из...

Опыт внедрения NetBackup 7.6

В этой статье мы постараемся кратко рассказать об опыте внедрения системы резервного копирования Symantec NetBackup. Для повышения защищенности внутрикорпоративных систем от потери информации и уменьшения производственных затрат на восстановление в случае сбоев заказчик принял решение о внедрении...

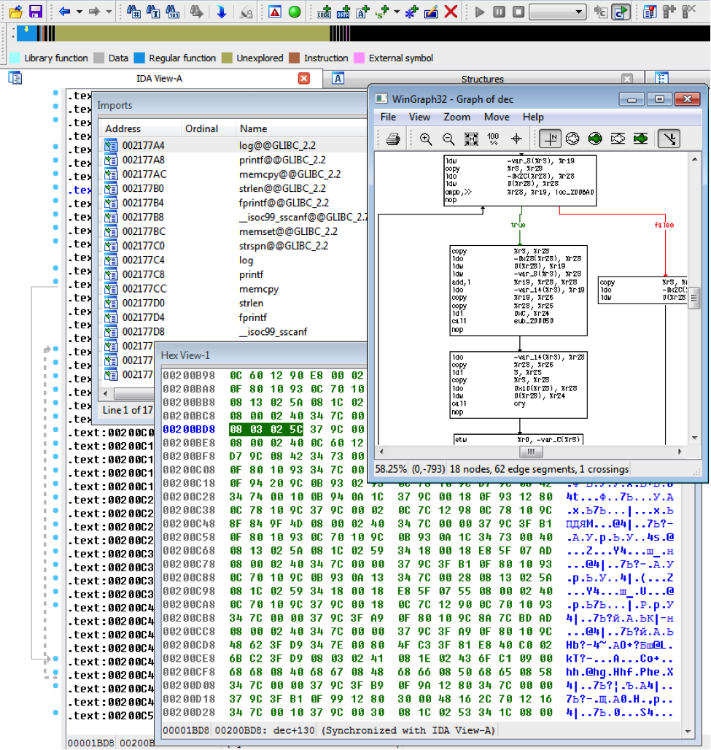

Анализируем необычные прошивки: разбор конкурса Best Reverser

Когда мы придумывали задание для конкурса по обратной разработке, который состоялся на форуме PHDays V, то хотели отразить реальные проблемы, с которыми сталкиваются специалисты по RE, но при этом старались избежать шаблонных решений. Как обычно выглядят задачки на реверс? Есть исполняемый файл под...

Анализ SSL/TLS трафика в Wireshark

Как скрыть от посторонних конфиденциальную информацию? Самое простое – зашифровать. В Интернет и Интранет-сетях шифрацией данных управляет протокол SSL/TLS. Солдат спит, служба идет. Однако иногда возникает необходимость выполнить обратное – расшифровать перехваченный трафик. Это может...

Черная археология датамайнинга: что может быть эффективнее атаки по словарю?

Для тех, кому лениво читать дальше, сразу скажу ответ: атака «логин равен паролю». По статистике, логин равный паролю встречается чаще, чем самый распространенный пароль из словаря. Далее в статье будут некоторые статистические исследования на эту тему, и история, с которой всё началось. Читать...

Коммерческий VPN сервис в opensource

Всем доброго времени суток! Позвольте представиться. Я CEO/CTO/CIO/итд VPN сервиса SmartVPN.biz. Можно называть меня Виктор Иванов, так как таков был мой псевдоним в службе поддержки клиентов SmartVPN.biz. Пару лет назад я решил создать свой первый стартап — VPN сервис. Идея нагрянула после того...

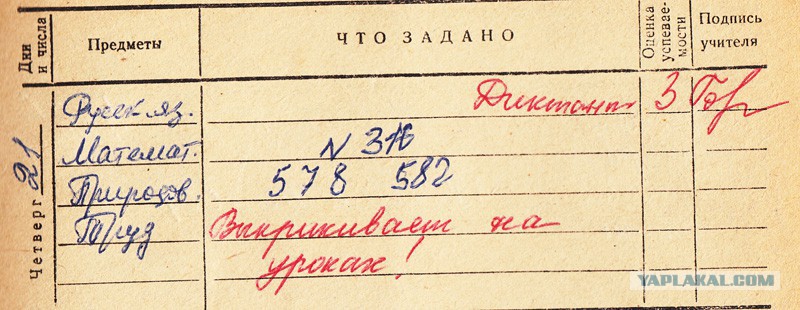

Почему «электронные дневники» до сих пор ненадежны в образовании?

Добрый день, хабраюзер! В этом топике будет затронута проблема, связанная с организацией надежности цифровых информационных систем, являющихся частью процесса современного образования. Если говорить конкретно, то электронных дневников. Как известно, цифровые внедрения нынче повсеместны: школы и...

Настройка безопасности сайтов на VPS/VDS

Вы приобрели выделенный или виртуальный сервер, либо слепили свой в домашних условиях. И теперь пришло время задуматься о безопасности сайтов, так как брешь в одном из них может подвергнуть опасности и все остальные. На хостинге эти проблемы решает сам хостер, а вот на собственном сервере это уже...

Безопасность Сбербанк Онлайн

Сбербанк радует защитой своего интернет — банка. Подробности...

Захват пакетов в Linux на скорости десятки миллионов пакетов в секунду без использования сторонних библиотек

Моя статья расскажет Вам как принять 10 миллионов пакетов в секунду без использования таких библиотек как Netmap, PF_RING, DPDK и прочие. Делать мы это будем силами обычного Линукс ядра версии 3.16 и некоторого количества кода на С и С++. Сначала я хотел бы поделиться парой слов о том, как работает...

[Из песочницы] Как я получил доступ к «бесконечным» лайкам в Instagram и ВК

Сегодня днем я заметил, что мой одногруппник скучно кликал по дисплею. Подойдя ближе, я увидел, что он выполняет задания, чтобы заработать баллы и на них накрутить себе лайки в Instagram. Мне эта идея показалась очень бредовой. Вечером, когда я пришел домой, решил подробнее рассмотреть эти...

Мегафон + мобильные рассылки = мошенничество?

Всем привет, решил написать пост чтобы вы были предупреждены о новой схеме мошенничества. Есть такая услуга: 3g-интернет имени компании Мегафон, которой я уже давно (около трех лет) активно пользуюсь. Поскольку пользуюсь активно, то деньги туда докладываю постоянно, а иногда и больше, чем нужно....

PentestBox — портативная сборка популярных security утилит

На сегодняшний день самыми популярными дистрибутивами для тестирования на проникновение являются *nix-like дистрибутивы: Kali Linux, BlackArch Linux, Pentoo и многие другие. Они могут использоваться как в виртуальной среде, так и в качестве live системы или вообще быть установлены в виде десктопной...

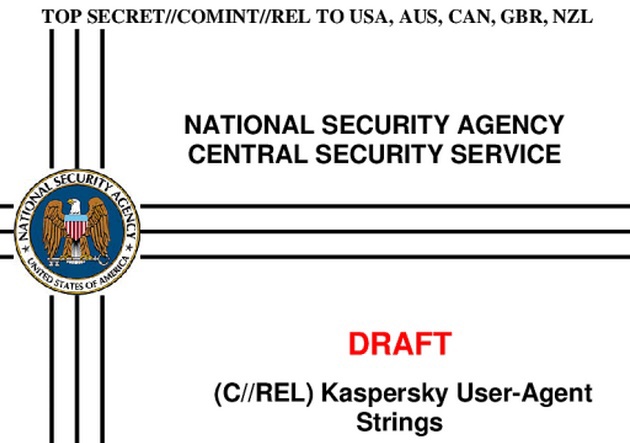

Антивирусы под прицелом: большая дыра в ESET и атака на Касперского

Месяц июнь оказался богат на новости, посвященные компроментации двух лидеров российского рынка антивирусного ПО. Первую из этих историй рассказала сама «Лаборатория Касперского», не без юмора назвав отчёт Duqu Bet и как бы намекая на израильское происхождение атакующих. Однако два дня назад...

[recovery mode] Интернет вещей – миф или реальность?

Интернет вещей (Internet of Things, или коротко – IOT) – это та тема, которая обсуждается сейчас повсеместно. Большая дискуссия, посвященная Интернету вещей, проходила в Сколково на Форуме Startup Village-2015 . А на Дне Совместных Инноваций, который SAP проводил для компаний-разработчиков ПО, эта...

Конкурс MiTM Mobile: как ломали мобильную связь на PHDays V

Хотя мы не раз публиковали исследования о возможностях прослушки мобильной связи, перехвата SMS, подмены абонентов и взлома SIM-карт, для многих читателей эти истории всё равно относятся к области некой сложной магии, которой владеют только спецслужбы. Конкурс MiTM Mobile, впервые проводившийся в...