Сетевая безопасность, Часть 2. Next-Generation Firewall

Если посмотреть на интерактивную карту текущих кибер-атак, происходящих в мире, в режиме реального времени, то становится очевидно, что единственное место, где нет криминальной кибер-активности на Земле – это Антарктида. 2014 год был богат на громкие взломы и утечки данных. Взлом Apple iCloud с...

[Из песочницы] Почему мы шифруем

Предлагаю читателям «Хабрахабра» перевод текста «Why we encrypt» авторства гуру информационной безопасности Брюса Шнайера. Шифрование защищает наши данные. Оно защищает наши данные на компьютерах и в дата-центрах, защищает их во время передачи через интернет. Защищает наши видео-, аудио- и...

[Из песочницы] Алгоритмы атаки и защиты мобильной рекламной сети

Хотел бы рассказать о мобильных рекламных сетях, об их системе защиты и способах её обхода. Способы обхода систем защиты применялись только в образовательных целях. Также замечу, что алгоритмы атак, представленные здесь, справедливы для любых платформ, однако в примере приводится работа Android,...

Wallix vs balabit. Сравнение ПО по контролю админов [rdp]

Все чаще крупные компании задумываются о контроле и отслеживанию доступа к критичным для бизнеса серверам. Кто зашел, что сделал и когда? Встроенное логирование не всегда удобно и «читабельно», и вот на российский рынок постепенно стали выходить продукты по «контролю привилегированных...

Автоматическое выявление уязвимостей: описание и статистика

Пришло время подвести результаты автоматического сканирования, которое было анонсировано 3 недели назад. Было прислано несколько заявок на автоматический аудит, большинство сайтов представляли коммерческий сектор — интернет-магазины и корпоративные сайты. Читать дальше →...

Злоумышленники активно используют 0day уязвимость Flash Player для кибератак

Вчера мы опубликовали сведения о новой очень опасной уязвимости в Adobe Flash Player (Hacking Team RCE Flash Player 0day), которая может использоваться атакующими для удаленного исполнения кода и установки вредоносных программ на всех популярных браузерах, включая, MS IE, MS Edge (Windows 10),...

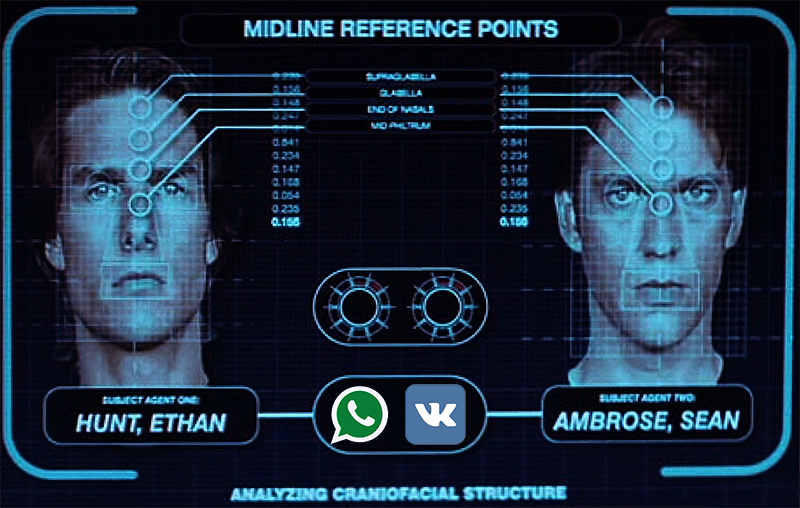

[Из песочницы] Собираем базу людей из открытых данных WhatsApp и VK

кадр из фильма Миссия Невыполнима II Эта история началась пару месяцев назад, в первый день рождения моего сына. На мой телефон пришло СМС-сообщение с поздравлением и пожеланиями от неизвестного номера. Думаю, если бы это был мой день рождения мне бы хватило наглости отправить в ответ, не совсем...

[Из песочницы] Критическое обновление безопасности для node.js и io.js

Вчера, 4 июля, вышло обновление безопасности с исправлением критической уязвимости для node.js и io.js. Суть уязвимости в том, что при конвертации буфера в UTF8 строку приложение может «упасть». Привожу мой свободный перевод текста официального сообщения: Во-первых, очевидно, что решение проблемы...

Сетевая безопасность. Вместо введения

В современном глобальном мире сетевая безопасность имеет решающее значение. Предприятиям необходимо обеспечивать безопасный доступ для сотрудников к сетевым ресурсам в любое время, для чего современная стратегия обеспечения сетевой безопасности должна учитывать ряд таких факторов, как увеличение...

В Adobe Flash Player обнаружена опасная 0day уязвимость

Вчера мы писали про утечку конфиденциальных данных кибергруппы Hacking Team, которая подверглась масштабному взлому. В архиве находились исходные тексты нескольких 0day эксплойтов, в т. ч. LPE sandbox-escape эксплойт для веб-браузера Internet Explorer и опасный RCE+LPE эксплойт для актуальной...

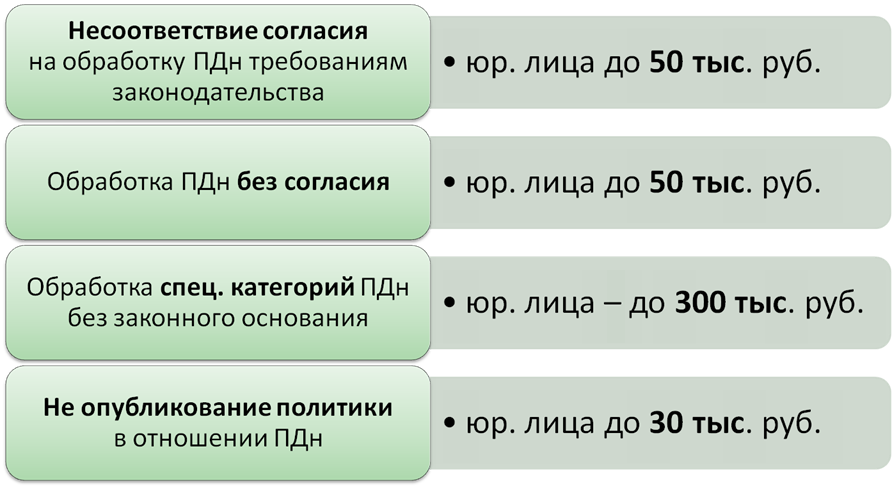

Немного понагнетаем: стало понятнее, что будет с персональными данными после 1 сентября 2015

Штрафы за разные нарушения суммируются. 242-ФЗ подсказывает нам, что оператор обязан обеспечить запись, хранение, изменение и извлечение персональных данных граждан Российской Федерации (это всё, что прямо или косвенно относится к субъекту ПДн. И номер телефона, и даже уровень защищенности его...

Сравнительный тест популярных антивирусов от разработчика кибероружия Hacking Team

Буквально на днях были взломаны внутренние сети известного в определенных кругах производителя кибероружия, компании Hacking Team, о чем уже подробно писали на Хабре. В результате утечки в сеть попало порядка 400ГБ файлов, включающих архивы электронной почты, финансовую документацию, исходные коды...

Насколько важно видеть URL сайта?

Добрый день, хабросообщество! Стал интересен такой вопрос: насколько важно видеть URL сайта? Как-то года 2 назад осенним вечером делал веб-приложение, тестировал всё в популярном и по сей день браузере и обнаружил интересный по своей сути баг. Читать дальше →...

Кибергруппа Hacking Team подверглась масштабному взлому

Известная кибергруппа Hacking Team (@hackingteam), которая специализируется на разработке и продаже специального шпионского ПО для правоохранительных органов и спецслужб различных государств стала объектом кибератаки, в результате которой для общественности стал доступен архив с 400ГБ различной...

Заменит ли бекап антивирус?

Любая система защиты, активно анализирующая поведение системы (антивирус, поведенческий анализатор, системы защиты от сетевых атак и т.д.) потребляют, и зачастую весьма активно, ресурсы защищаемой системы. Грубо говоря, защита подтормаживает работу приложений (и в случае неоптимальных настроек...

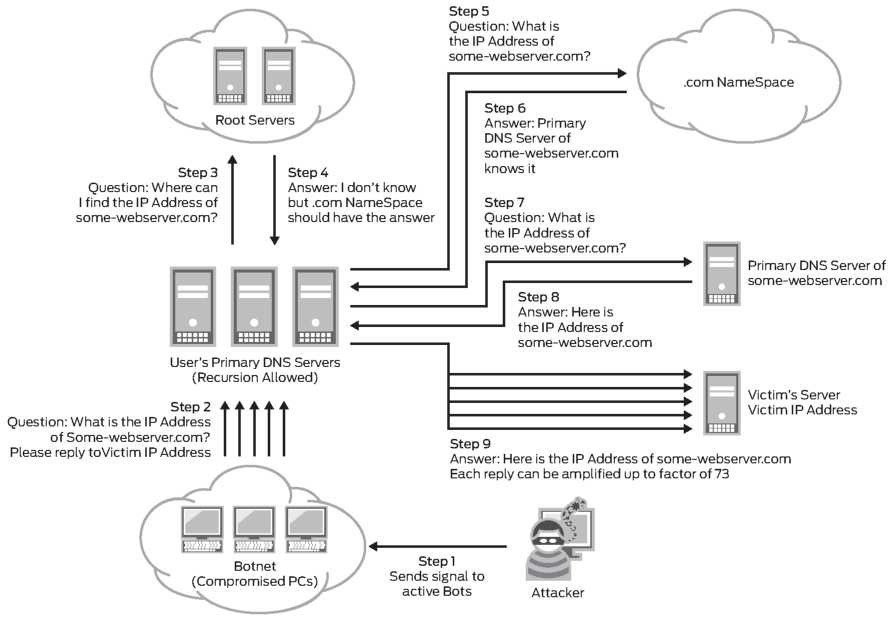

Обзор решения Juniper Networks по защите против DDOS-атак на уровне приложений

На рисунке схема атаки DNS-усиления В последние несколько лет распределенные атаки типа «отказ в обслуживании» (Distributed Denial Of Service, DDoS) эволюционировали из относительно простых (flood) атак в достаточно комплексные и многоступенчатые атаки. Вместе с традиционными атаками высокого...

А не пойти ли вам в облака?

Облачные технологии сейчас стали модными, наверное, поэтому Microsoft основной упор делает на поддержку работы в облаке. А стоит ли идти, куда вас послали? Оставим домашних пользователей в покое, нас сейчас интересуют офисы малых компаний, так как, вроде бы, на них ориентированы облачные...

Удаленная инъекция Wi-Fi кадров

Стандарт WiFi 802.11n использует механизм агрегации кадров для уменьшения накладных расходов при передаче данных. Для этого несколько кадров объединяются в один. При этом маркер разделителя кадров передается вместе с данными. Это позволяет сформировать данные, которые при прохождении через WiFi...