Выброшенные на помойку умные лампочки — ценный источник личной информации

Современные пользователи различных устройств в большинстве своем — представители культуры потребления. Если что-то ломается, то владелец вещи просто ее выбрасывает, не задумываясь ни о возможности ремонта, ни о том, чтобы почистить девайс, убрав свои личные данные. На свалку отправляются жесткие...

[Перевод] Государственный университет Адамс. Как взламывать веб-сайты. Часть 1

Ведущий: благодарю всех за то, что пришли на нашу первую лекцию из серии «Беседы о науке и математике во время обеденного перерыва». Вы получили электронные письма, кроме того, вокруг этого здания кампуса расклеены расписания семи лекций, которые состоятся в этом семестре. Я хочу представить вам...

Бывшие оперативники АНБ шпионили за Айфонами жертв по заказу ОАЭ

Пару дней назад Reuters написали весьма интересную статью про проект Raven (и специализированное программное обеспечение Karma), который был создан бывшими сотрудниками агентства национальной безопасности (АНБ) США. Raven предлагали своим заказчикам, используя уязвимость в Apple iMessage, получать...

Гайд по автоматическому аудиту смарт-контрактов. Часть 2: Slither

Анализатор: Slither Описание: Open-source static analysis framework for Solidity githib: https://github.com/trailofbits/slither Это статический анализатор кода, написанный на python. Он умеет следить за переменными, вызовами, и детектирует вот такой список уязвимостей:...

Гайд по автоматическому аудиту смарт-контрактов. Часть 1: Подготовка к аудиту

Введение Наша компания занимается аудитом безопасности смарт-контрактов, и вопрос использования автоматических средств стоит очень остро. Насколько сильно они могут помочь в определении подозрительных мест, какие стоит их использовать, что они умеют делать и какова специфика работы в этой области?...

СМИ: в iCloud могла произойти утечка данных, которую Apple пыталась скрыть

По информации издания The Hacker News, в 2018 году могла произойти утечка данных, в ходе которой была раскрыта информация пользователей сервиса iCloud. При этом Apple официально не объявляла о подобных проблемах. Читать дальше →...

Мобильная лаборатория на Android для тестирования на проникновение

«В одной жизни Вы — Томас Андерсон, программист в одной крупной уважаемой компании. У Вас есть медицинская страховка, Вы платите налоги и ещё — помогаете консьержке выносить мусор. Другая Ваша жизнь — в компьютерах, и тут Вы известны как хакер Нео» ...(фильм Матрица) Внимание! Вся информация в...

Мобильная лаборатория на Android для тестирования на проникновение

«В одной жизни Вы — Томас Андерсон, программист в одной крупной уважаемой компании. У Вас есть медицинская страховка, Вы платите налоги и ещё — помогаете консьержке выносить мусор. Другая Ваша жизнь — в компьютерах, и тут Вы известны как хакер Нео» ...(фильм Матрица) Внимание! Вся информация в...

Apple перенесла персональные данные пользователей в Россию

29 декабря 2018 года в реестр операторов персональных данных Роскомнадзора внесено ООО «Эппл Рус». Это значит, что компания Apple подчинилась российским требованиям по хранению персональных данных пользователей на территории страны, перенесла информацию в российский дата-центр и назначила лицо,...

[Перевод] Бесстрашная защита. Безопасность памяти в Rust

В прошлом году Mozilla выпустила Quantum CSS для Firefox, который стал кульминацией восьми лет разработки Rust — безопасного для памяти языка системного программирования. Потребовалось более года, чтобы переписать основной компонент браузера на Rust. До сих пор все основные браузерные движки...

Брокеры данных США продают геоданные без согласия пользователей — их работу будут регулировать

Американских брокеров данных обвиняют в продаже информации о местоположении смартфонов без согласия пользователей. Рассказываем, как на это отреагировало сообщество. Читать дальше →...

[PixelKnot] 0day-уязвимость в области стеганографии

Пролог Вербализацию статьи начну с высказывания от одного отечественного «киберпанка», который продемонстрировал «0day-уязвимость в Virtualbox». Читать дальше →...

[Из песочницы] Шифрование трафика в Direct Connect, ч.1

– Батюшка, а грешно ли скачивать файлы из Интернета? – спросил я. – Ох, не знаю, сыне… – ответил, вздохнув, священник и полез в карман рясы за смартфоном. История Грешить Интернетом я начал с 2004 года, а соблазном на первых порах выступила местная локальная сеть. Точнее, программа под названием...

Незнание принципов ИБ не освобождает от ответственности

Безграмотные сотрудники опасны для компании. Они могут наломать таких дров, что те придётся вывозить составами. Это справедливо для любой отрасли и должности и информационной безопасности это касается в полной мере: щелчок по вложению или принесённая из дома заражённая флешка — и всё, в сеть...

Вам не нужен блокчейн: 8 популярных юзкейсов и почему они не работают

Порой диву даёшься, чего только люди ни сделают «на блокчейне». С середины 2017 я занимаюсь аудитами безопасности смарт-контрактов и повидал всякого. В отдельную категорию я бы выделил «применения блокчейна», которые выглядят логичными и полезными, но в основе содержат проблему. И кочуют из...

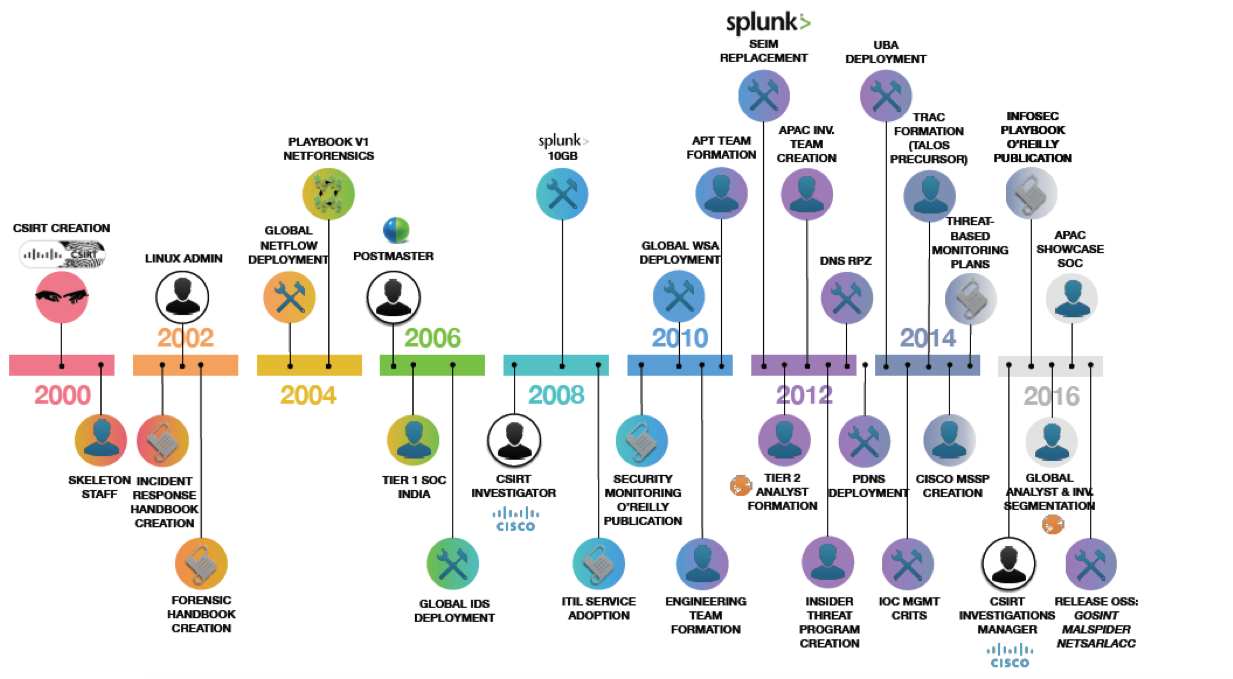

GOSINT — open source решение для управления индикаторами компрометации (IoC)

Одной из горячих тем в кибербезопасности в последнее время стали SOCи (Security Operations Center), которые не очень удачно переводят на русский язык как «центры мониторинга безопасности», умаляя тем самым одну из важных функций SOC, связанную с реагированием на инциденты ИБ. Но сегодня мне не...

Куда уходит data: 12 атак, взломов и утечек

Facebook и Cambridge Analytica, паника по поводу Spectre и Meltdown, фейковые новости — это только верхушка айсберга инцидентов 2018 года. Прошлый год был горячим и для специалистов по информационной безопасности, и для многих пользователей, которым пришлось спешно менять пароли. Мы в Binary...

Краткий анализ доступных данных январской атаки, в которой на виртуальные угрозы приходилось реагировать реально

В прошлые годы проводились централизованные атаки с использованием IP-телефонии, теперь новый виток, но уже с использованием электронной почты. Проанализируем доступные электронные данные по этой атаке. Читать дальше →...