[Перевод] Как «PunkeyPOS» крадет информацию с банковских карт

Антивирусная лаборатория PandaLabs компании Panda Security с мая осуществляет тщательное исследование POS-терминалов в ресторанах США, в рамках которого был обнаружен так называемый PunkeyPOS – вариант вредоносной программы, который способен получать доступ к данным банковских карт. PandaLabs...

1C.Drop.1 использует 1С для выполнения вредоносного кода

Вчера компания «Доктор Веб» сообщила о появлении первого в своем роде вируса-шифровальшика. Уникальность данного зловреда заключается в том, что он написан на языке программирования 1С и является, по сути, внешней обработкой для клиентского приложения 1С: Предприятие 8. Хорошая новость заключается...

[Перевод] 83% новейших функций веб-браузеров совершенно не нужны

Веб-браузеры полны опасных опций, которые никто не использует. Большинство компьютеров продаются с предустановленными браузерами, например, Microsoft Internet Explorer, Mozilla Firefox и Apple Safari, но эти браузеры «по умолчанию» не настроены для безопасного просмотра сайтов. Пользователи...

[Перевод] 83% новейших функций веб-браузеров совершенно не нужны

Веб-браузеры полны опасных опций, которые никто не использует. Большинство компьютеров продаются с предустановленными браузерами, например, Microsoft Internet Explorer, Mozilla Firefox и Apple Safari, но эти браузеры «по умолчанию» не настроены для безопасного просмотра сайтов. Пользователи...

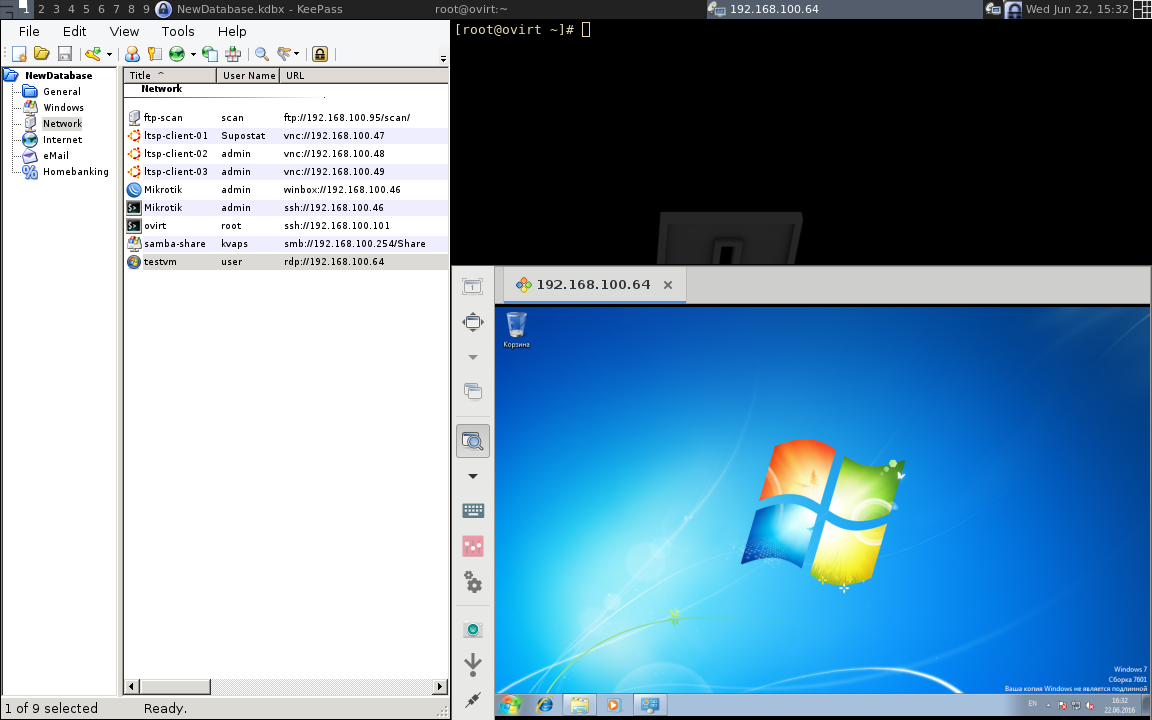

Настраиваем URL Overrides в Keepass2

Наверное все уже и так знают, что всегда хорошо иметь большой и сложный пароль. Многие так же знают про менеждеры паролей и как удобно, а главное безопасно можно хранить в них информацию. По специфике моей работы мне часто приходится записывать и хранить большое количество паролей и другой...

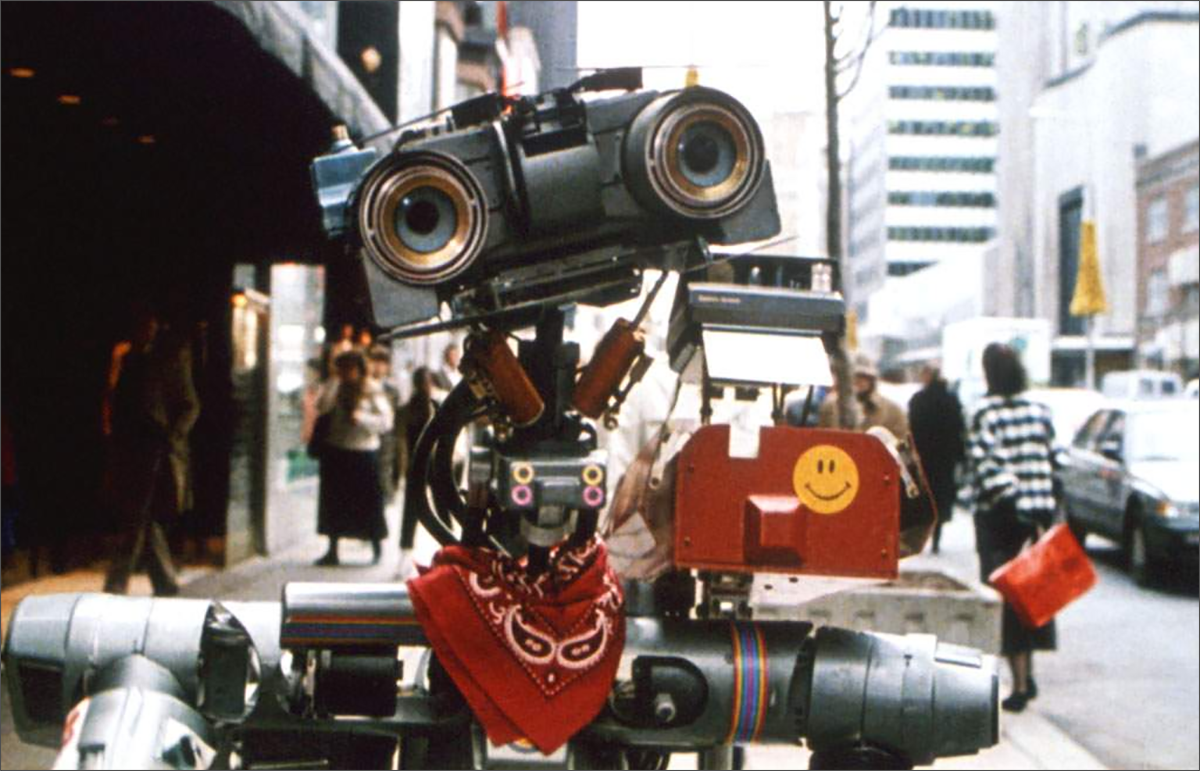

Последствия drop table: Как «Печкин» пережил серию атак инсайдеров, выжил и стал лучше

В интернете можно найти немало историй о том, как акционерные конфликты в компаниях ставили их на грань выживания — однако чаще всего такие случаи кажутся чем-то далеким и никак не влияют на повседневную жизнь. В последние пару месяцев многие пользователи сервиса «Печкин» сталкивались с проблемами...

Последствия drop table: Как «Печкин» пережил серию атак инсайдеров, выжил и стал лучше

В интернете можно найти немало историй о том, как акционерные конфликты в компаниях ставили их на грань выживания — однако чаще всего такие случаи кажутся чем-то далеким и никак не влияют на повседневную жизнь. В последние пару месяцев многие пользователи сервиса «Печкин» сталкивались с проблемами...

Пентест-лаборатория Pentestit — полное прохождение

Компания Pentestit 20-го мая запустила новую, уже девятую лабораторию для проверки навыков практического тестирования на проникновение. Лаборатория представляет собой корпоративную сеть, очень похожую на сеть настоящей организации. Благодаря лабораториям Pentestit можно всегда быть в курсе...

Пентест-лаборатория Pentestit — полное прохождение

Компания Pentestit 20-го мая запустила новую, уже девятую лабораторию для проверки навыков практического тестирования на проникновение. Лаборатория представляет собой корпоративную сеть, очень похожую на сеть настоящей организации. Благодаря лабораториям Pentestit можно всегда быть в курсе...

Теперь ваш HTTPS будет прослушиваться, а сертификат для MitM вы должны поставить сами

Пока не Россия. Но уже Казахстан. Как писал ValdikSS в своем посте Казахстан внедряет свой CA для прослушивания всего TLS-трафика: Государственный провайдер Казахтелеком, в связи с нововведениями закона Республики Казахстан «О связи», намерен с 1 января 2016 года прослушивать весь зашифрованный...

Что такое PCI DSS и как происходит проверка на соответствие стандарту?

В конце 2015 года система электронных платежей PayOnline уже в восьмой раз доказала, что мерчанты и плательщики находятся под надежной защитой. А в мае 2016 года компания получила физический сертификат соответствия требованиям стандарта PCI DSS версии 3.1, подтверждающий высший мировой уровень...

Как построить датчик случайных чисел с помощью компьютера и пользователя

Предлагается подход к построению биологического датчика случайных чисел, предназначенного для генерации на компьютере или планшете случайных последовательностей со скоростью порядка нескольких сотен бит в минуту. Подход основан на вычислении ряда величин, связанных со случайной реакцией...

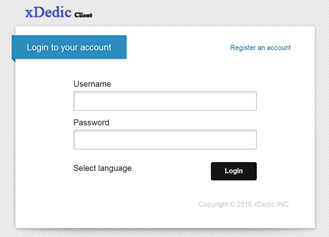

Security Week 24: черный рынок угнанных RDP, зиродей в Flash, GMail отказывается от SSLv3 и RC4

Одна из самых резонансных новостей этой недели посвящена черному рынку удаленного доступа к серверам. Эксперты «Лаборатории» исследовали сервис, на котором любой желающий может недорого приобрести информацию для доступа к одному из 70 с лишним тысяч серверов по всему миру по протоколу RDP....

Security Week 24: черный рынок угнанных RDP, зиродей в Flash, GMail отказывается от SSLv3 и RC4

Одна из самых резонансных новостей этой недели посвящена черному рынку удаленного доступа к серверам. Эксперты «Лаборатории» исследовали сервис, на котором любой желающий может недорого приобрести информацию для доступа к одному из 70 с лишним тысяч серверов по всему миру по протоколу RDP....

Программе Android Security Rewards исполнился 1 год

Привет, Хабр! Год назад в программе Google Vulnerability Rewards появилась новая номинация — Android Security Rewards. За обнаружение лазейки в системе безопасности Android мы предлагали до 38 000 долларов США. С помощью таких поощрений нам удалось обнаружить и устранить множество ошибок и...

SЯP wrong эncяyptioи или как скомпрометировать всех пользователей в SAP JAVA

Всем привет, меня зовут Ваагн Варданян (тут нет опечатки, как многие думают :) ), работаю я в DSec исследователем безопасности SAP-систем, и в этой небольшой статье расскажу о связке уязвимостей в SAP, использование которых может привести к компрометации системы и как результат – доступу к...

SЯP wrong эncяyptioи или как скомпрометировать всех пользователей в SAP JAVA

Всем привет, меня зовут Ваагн Варданян (тут нет опечатки, как многие думают :) ), работаю я в DSec исследователем безопасности SAP-систем, и в этой небольшой статье расскажу о связке уязвимостей в SAP, использование которых может привести к компрометации системы и как результат – доступу к...

[Перевод] Первые 10 минут на сервере

Азбука безопасности Ubuntu «Мои первые 5 минут на сервере» Брайана Кеннеди — отличное введение, как быстро обезопасить сервер от большинства атак. У нас есть несколько исправлений для этой инструкции, чтобы дополнить ею наше полное руководство. Также хочется подробнее объяснить некоторые вещи для...