[Перевод] Квантовая физика, вероятно, сможет защитить электрические сети США от хакеров

Эксперты по кибербезопасности годами били тревогу: хакеры присматриваются к электрической сети США. И эта угроза не гипотетическая – группа лиц, якобы связанных с российским правительством, получила удалённый доступ к компьютерам энергетических компаний – так, по крайней мере, сообщили из...

Ловушка (тарпит) для входящих SSH-соединений

Не секрет, что интернет — очень враждебная среда. Как только вы поднимаете сервер, он мгновенно подвергается массированным атакам и множественным сканированиям. На примере ханипота от безопасников можно оценить масштаб этого мусорного трафика. Фактически, на среднем сервере 99% трафика может быть...

Все ваши потребкредиты и персональные данные «в одном месте»…

Продолжаем марафон утечек из российских баз данных, оставленных их владельцами в открытом доступе. На этот раз была обнаружена база MongoDB, не требующая аутентификации, с персональными данными и фотографиями заемщиков из Южного, Уральского и Приволжского федеральных округов и всеми их заявками на...

«Игра Престолов, подвинься». Что сегодня показала Apple на своем Show Time event

Пару часов назад закончилась очень большая презентация Apple, посвященная различным сервисам и прорыву компании в сферу ТВ. Она длилась почти два часа, заметно дольше, чем презентации iPhone и iPad. Наблюдать, если честно, тоже было намного интереснее. Apple удаляется далеко от своего основного...

Security Week 13: открытые пароли в Facebook

У Facebook проблема с безопасностью пользовательских данных. Опять? Да сколько можно! 19 марта журналист Брайан Кребс сообщил, что компания годами хранила пароли пользователей в открытом виде (новость, статья Кребса, официальное сообщение Facebook). Судя по официальному заявлению и по данным Кребса...

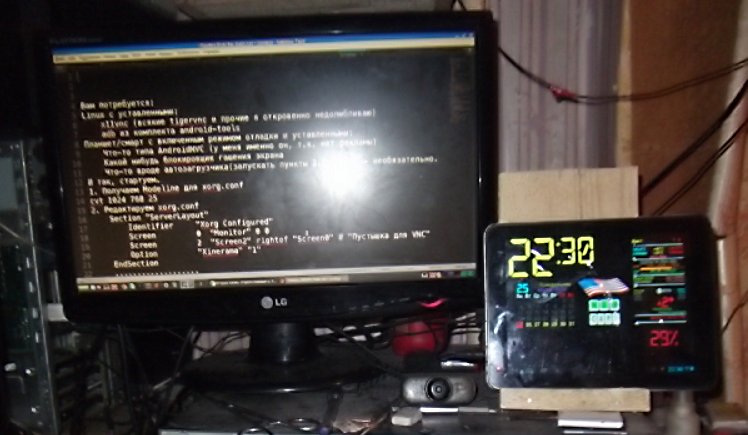

[Из песочницы] И снова о втором мониторе из планшета…

Оказавшись обладателем среднего такого планшета с нерабочим сенсором (старшенький сынуля постарался) долго думал, куда приспособить. Гуглил, гуглил и нагуглил (раз, два, Хакер №227), а так же много других рецептов с участием spacedesk, iDispla и некоторых других. Вот только незадача — у меня Linux....

Киберпреступники пять месяцев контролировали ASUS Live Update

Как сообщает «Лаборатория Касперского», хакеры из APT-группировки ShadowHammer 5 месяцев контролировали сервис обновлений ASUS Live Update и заразили более полумиллиона компьютеров по всему миру. Читать дальше →...

Цифровые права добрались до России

Путин подписал Федеральный закон от 18.03.2019 № 34-ФЗ «О внесении изменений в части первую, вторую и статью 1124 части третьей Гражданского кодекса Российской Федерации». Предполагается, что внесённые поправки обеспечат защиту прав граждан и юрлиц в цифровой экономике. Законодательство в этой...

Новые угрозы кибербезопасности: все намного масштабнее, чем вы думали

Мир и общество быстро меняются, становятся все более компьютеризированными, технологически-зависимыми. В чем-то это создает иллюзию свободы. Если раньше сотрудники были привязаны к офису, то теперь у них появилась возможность работать где угодно: открыл ноутбук, запустил почту, подключился к...

Результаты Pwn2Own: Tesla Model 3 взломана, на ней поехал домой автор нового метода атаки

Несколько недель назад на Хабре публиковалась новость о том, что Илон Маск пообещал привезти Tesla Model 3 на конференцию Pwn2Own и отдать электромобиль тому, кто сможет его взломать. При этом предприниматель высказывал сомнение в том, что кому-то удастся обойти защитные системы транспортного...

NetBIOS в руках хакера

В данной статье пойдёт краткое повествование о том, что нам может рассказать такая привычная с виду вещь как NetBIOS. Какую он может предоставить информацию для потенциального злоумышленника/пентестера. Читать дальше →...

OWASP Russia Meetup

3 апреля при поддержке компании «Инфосистемы Джет» пройдёт очередная встреча российского отделения сообщества OWASP, на которой соберутся специалисты по информационной безопасности. Читать дальше →...

Тайна прошивок

Авторы: к.ф.-м.н. Чернов А.В. (monsieur_cher) и к.ф.-м.н. Трошина К.Н. Как с помощью самых общих предположений, основанных на знании современных процессорных архитектур, можно восстановить структуру программы из бинарного образа неизвестной архитектуры, и дальше восстановить алгоритмы и многое...

3. Check Point Getting Started R80.20. Подготовка макета

Приветствую, друзья! Добро пожаловать на третий урок. Сегодня мы займемся подготовкой макета, на котором будем тренироваться. Важный момент! Нужен ли вам макет или можно обойтись просто просмотром курса? Лично я считаю, что без практики, данный курс будет абсолютно бесполезен. Вы просто ничего не...

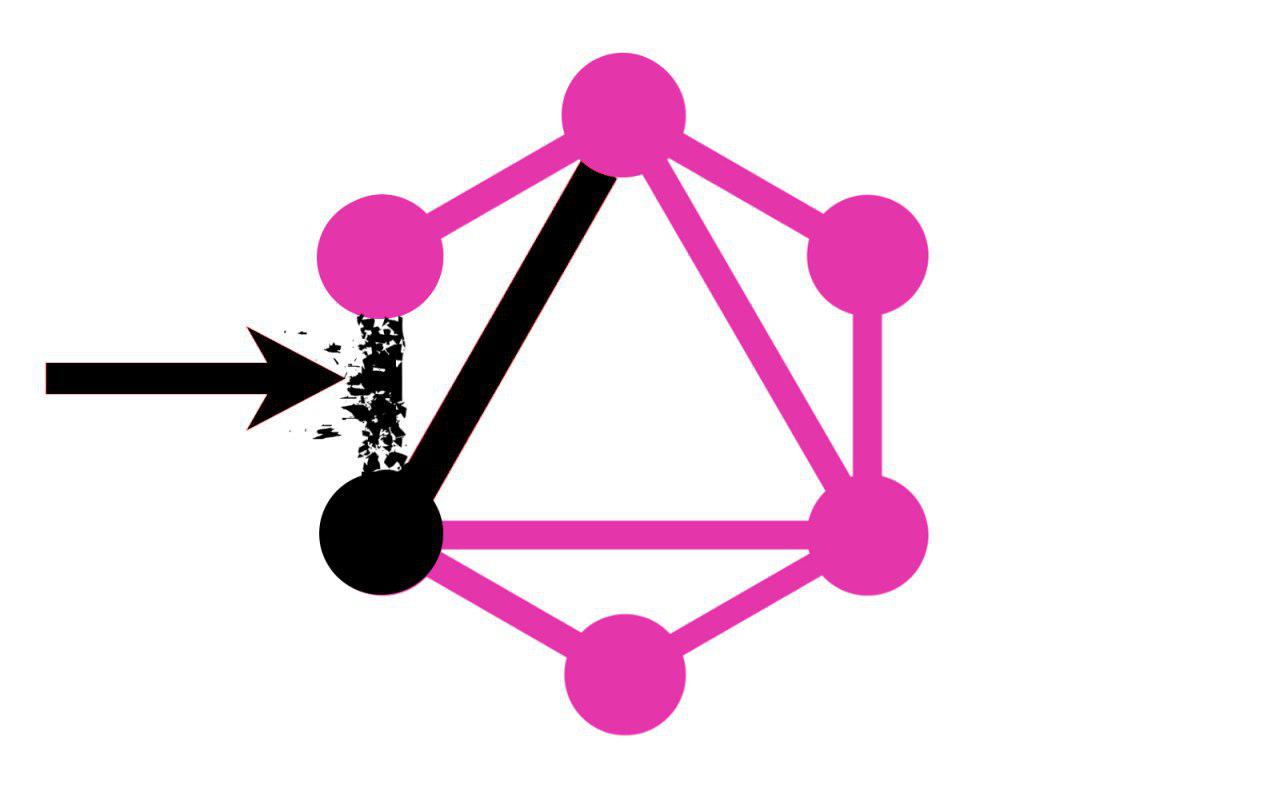

Пентест приложений с GraphQL

В последнее время GraphQL набирает всё большую популярность, а вместе с ней растёт и интерес со стороны специалистов информационной безопасности. Технологию используют такие компании, как: Facebook, Twitter, PayPal, Github и другие, а это значит, что пора разобраться, как тестировать такое API. В...

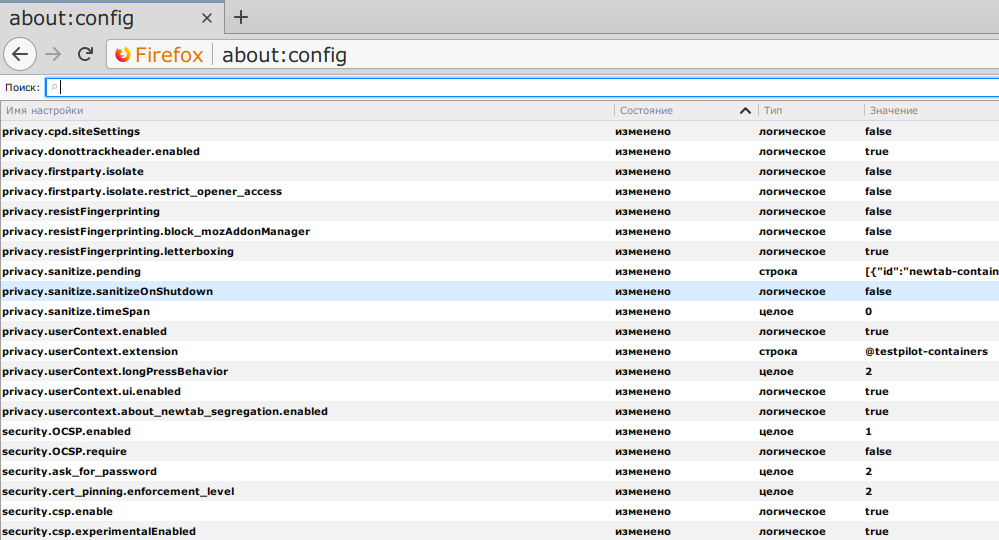

Умеренный Hardening для Firefox

Современный веб состоит из множества разных технологий, которые предоставляют самые разные возможности… но ещё и создают немалое количество угроз. Современные браузеры давно стали самыми сложными приложениями на компе, обогнав по сложности даже ядро ОС (в Firefox в несколько раз больше строк кода,...

[Из песочницы] Распутывание клубка уязвимостей на сайтах

После своей первой статьи, опубликованной на codeby, которая вошла в топ 3 публикаций недели, я был очень мотивирован написать следующую. Но 11 класс накладывает ограничения на свободное время подготовкой к егэ и олимпиадами. Поэтому вторую я пишу лишь спустя несколько месяцев вылетев со всех...

[Из песочницы] Централизованный доступ к ЭЦП и прочим ключам электронной защиты с помощью аппаратных USB over IP

Хочу поделиться нашим годичным опытом при поиске решения для организации централизованного и упорядоченного доступа к ключам электронной защиты в нашей организации (ключи для доступа к площадкам для торгов, банковские, ключи защиты программного обеспечения и т.д.). В связи с наличием у нас...