Безопасность алгоритмов машинного обучения. Атаки с использованием Python

Машинное обучение активно применяется во многих областях нашей жизни. Алгоритмы помогают распознавать знаки дорожного движения, фильтровать спам, распознавать лица наших друзей на facebook, даже помогают торговать на фондовых биржах. Алгоритм принимает важные решения, поэтому необходимо быть...

Настольные лампы Remilicht на светодиодах Sunlike

В прошлом году появились осветительные светодиоды нового поколения, получившие название Sunlike («как солнце»), отличающиеся от обычных более ровным спектром и высокими индексами цветопередачи (habr.com/ru/company/lamptest/blog/411021). Компания Remilicht выпустила две настольные лампы,...

Google учит пользователей распознавать фишинговые e-mail

Несмотря на все усилия специалистов по информационной безопасности, киберпреступники все еще одерживают победу во многих случаях. Кража корпоративных секретов, личной информации, саботаж работы компаний-конкурентов — вот лишь несколько пунктов из обширного списка действий злоумышленников. И как бы...

Debian по-прежнему отказывается использовать HTTPS

APT (advanced packaging tool) — программа для установки, обновления и удаления программных пакетов в операционных системах Debian и основанных на них (Ubuntu, Linux Mint и т. п.). Иногда также используется в дистрибутивах, основанных на Mandrake. Пакеты скачиваются по интернету из репозиториев по...

«Яндекс» начал продавать собственные бортовые компьютеры

Компания «Яндекс.Авто» анонсировала начало продаж собственного бортового компьютера для автомобилей. Его планируется начать продавать по цене в 30 тысяч рублей за единицу. Компьютер объединяет сразу несколько сервисов компании. Управлять системой можно при помощи «Алисы», о чем сообщает...

СМИ: Хакеры взломали базу данных американской Комиссии по ценным бумагам и заработали миллионы на инсайдерской торговле

Изображение: Pexels Как пишет издание CNBC, федеральные прокуроры США предъявили обвинения в несанкционированном проникновении в базу данных Комиссии по ценным бумагам и биржам США (SEC) нескольким частным лицам. По данным властей, группа хакеров из США, России и Украины смогла взломать базу с...

[Перевод] Интеграция проверок пароля в KeePass по базе данных утечек

Данная статья по шагам описывает процесс интеграции проверок пароля на безопасность в менеджере паролей KeePass. Проверки используют последнюю базу данных Have I Been Pwned, где хранятся утекшие пароли, и всё это работает локально, поэтому вам не надо беспокоиться о возможности утечек хэшей паролей...

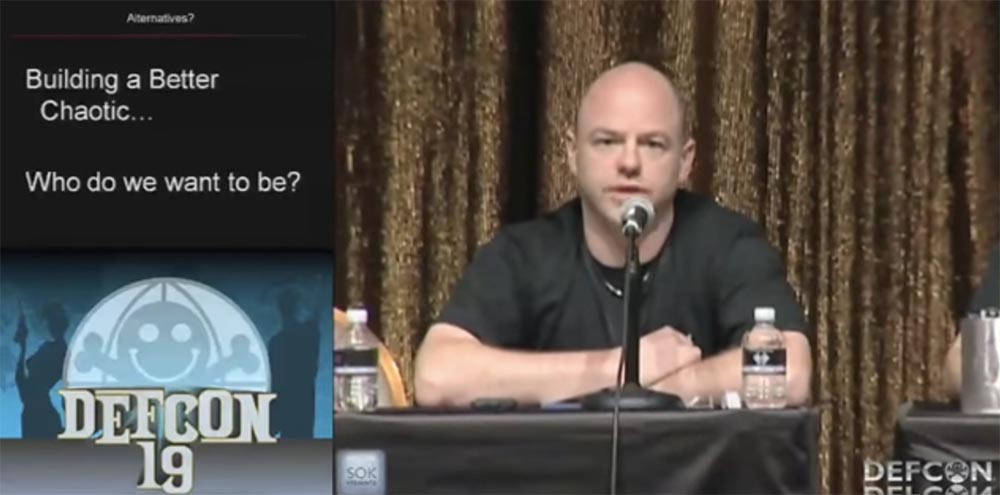

[Перевод] Конференция DEFCON 19. Anonymous и мы. Часть 2

Конференция DEFCON 19. Anonymous и мы. Часть 1 Джошуа Корман: вы знаете, я не сторонник самосуда, но я не думаю, что подобный подход должен исчезнуть. Это важный вопрос. Если мы думаем, что наша отрасль дисфункциональна и не уверены, что будем услышаны, тогда давайте применим более стратегический и...

В России приступили к тестированию отечественного нейроинтерфейса «Нейрочат»

В конце прошлого года компания Neurotrand разработала вместе с партнерами программно-аппаратный комплекс с нейрогарнитурой. Эта система предназначена для пациентов с ограниченными физическими способностями. Это могут быть пациенты клиник, перенесшие инсульт, военные с тяжелыми ранениями, люди,...

Универсальные «свистки»: обзор USB-донглов Snom A230 и A210

Сегодня мы рассмотрим два маленьких, но полезных устройства. Это USB-донглы Snom A230 и A210. Первый в связке с модулем Snom C52 позволяет проводить конференц-звонки где угодно, а с помощью второго любой настольный телефон Snom можно превратить в Wi-Fi-клиента и установить где угодно, лишь бы...

[Из песочницы] NGINX инструкция по установке ModSecurity

В этой статье представлена инструкция по установке динамического модуля ModSecurity на веб-сервер NGINX в качестве межсетевого экрана веб-приложения (WAF). NGINX работает в режиме обратного прокси-сервера. Работу выполнено на дистрибутиве Linux – CentOS 7. Модуль установлено в качестве...

Google во Франции оштрафовали на €50 млн по GDPR за неправильное использование персональных данных

21 января 2019 года Национальная комиссия по делам информационных технологий и правам человека (CNIL) Франции оштрафовала Google на €50 млн за «отсутствие прозрачности, неудовлетворительное информирование и отсутствие действительного согласия» при обработке и использовании персональных данных...

Noise Security Bit 0x22 (Fault Injection атаки, 35С3 и Wallet.fail)

У нас в гостях Дмитрий Недоспасов. И тема этого выпуска атаки на чипы с использованием Fault Injection (побольшей части обсуждаем voltage glitching). Так же мы обсудили немного конференцию 35c3, на которой Дмитрий с коллегами представил исследование Wallet.fail в котором просто разгромил все...

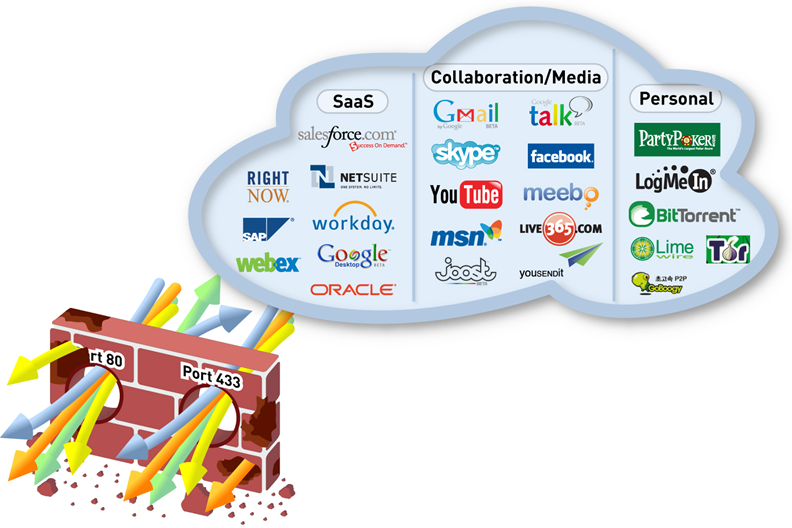

Преимущества анализа приложений 7 уровня в межсетевых экранах. Часть 2. Безопасность

Новое поколение межсетевых экранов удобнее и безопаснее, благодаря новой архитектуре движка и новой идеологии управления сетевыми потоками. Почему появилась эта статья? Неоднократно приходил к коллегам-безопасникам, которые пользуются межсетевым экраном нового поколения и видел, что они продолжают...

Security Week 04: что делать с паролями

Безусловно, самой главной новостью прошлой недели стала утечка «Коллекции #1» — базы данных, состоящей из 2,7 миллиардов пар «email: пароль», или 773 миллионов уникальных записей. Утечку уже подробно осветили и здесь на Хабре, и в блоге, пожалуй, самого известного коллекционера небезопасных паролей...

Стартапы на CES 2019: часть первая

Каждый год в начале января наша команда посещает Лас-Вегас. Вовсе не ради того, чтобы спустить новогоднюю выручку в казино. Пока остальные смотрят стриптиз и делают селфи с двойниками Элвиса, делегация Madrobots перебирает горы гаджетов и фотографирует очередной малоизвестный хит с Кикстартера. Как...

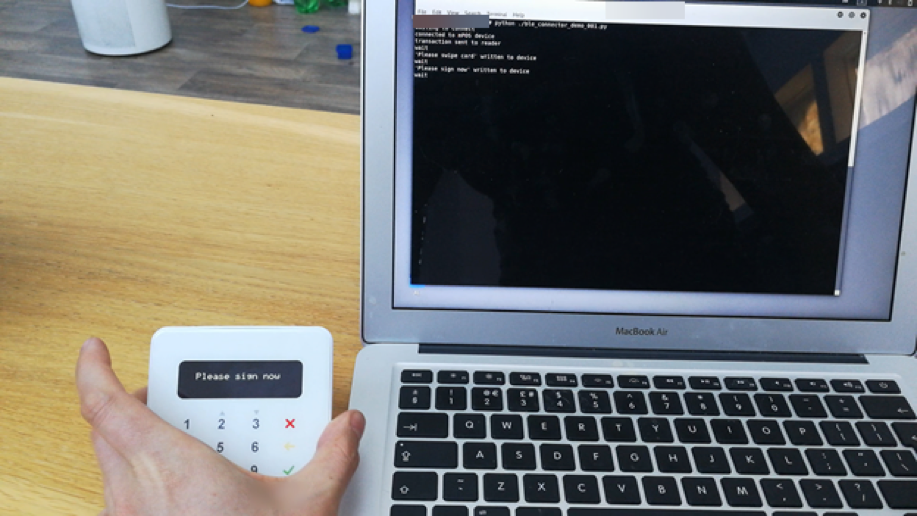

Ради денег: поиск и эксплуатация уязвимостей в мобильных платежных терминалах

Карточные платежи становятся все более популярными. Мобильные платежные терминалы (mPOS-терминалы) способствуют развитию этой тенденции, снижая барьеры входа на рынок карточных платежей для небольших фирм и частных предпринимателей. При этом при определенных условиях операции все еще можно...

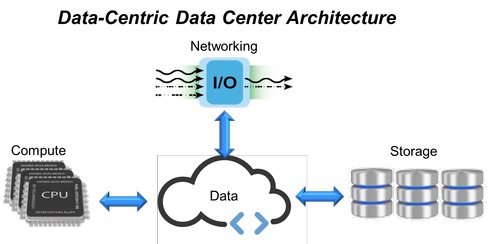

Будущее инфраструктур центров обработки данных

Архитектуры центров обработки данных общего назначения (такие ЦОДы сегодня все еще широко применяются) хорошо отрабатывали свои задачи в прошлом, но с недавних пор большинство из них достигли своих границ масштабируемости, производительности и эффективности. В архитектуре таких ЦОД обычно...