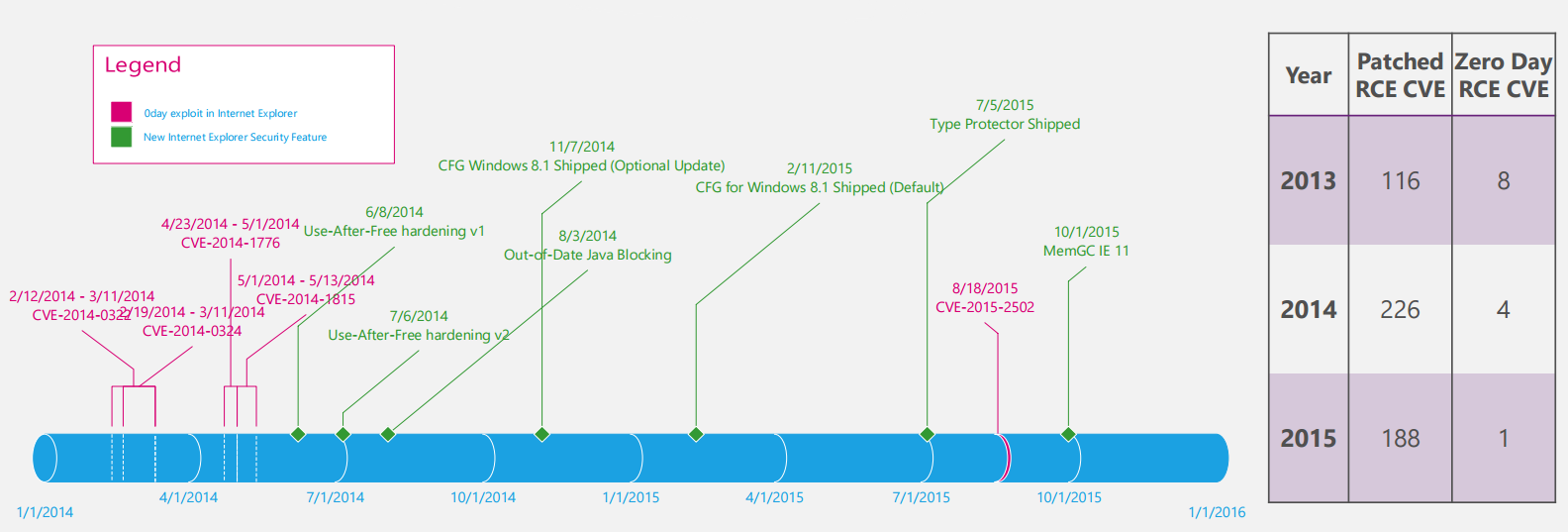

Браузеры и app specific security mitigation. Часть 2. Internet Explorer и Edge

Internet Explorer & Edge Целью данной статьи является обзор специфичных механизмов защиты от эксплойтов, интегрированных в браузеры Interner Explorer и Edge. Мы решили объединить обзор механизмов безопасности IE и Edge в одну статью, поскольку, во-первых, оба они являются продуктами небезызвестной...

суБД — Безопасность Данных

В ходе реализации нового проекта заказчик часто задаёт вопрос о том, каким образом защищена внедряемая СУБД. Один из вероятных ответов (неправильный на мой взгляд): «БД находится во внутреннем периметре вычислительной сети и недоступна для злоумышленника». По статистике инсайдеры более опасны, так...

[Перевод] «Прачечная вирусов» и исследование: антивирусы для Android могут не увидеть вирус

Сколько времени нужно чтобы создать вирус для мобильной среды? – от 1 до 2 минут Группа исследователей из Университета Саннио (Италия) продемонстрировала насколько легко можно сделать известный вирус для Android «белым и пушистым». Написать вредоносный код, который обойдет защиту, очень не просто,...

[Из песочницы] Как списать деньги клиента банка Авангард по номеру карты

Это статья не является инструкцией к действию, скорее это предупреждение о безопасности ваших средств. Читать дальше →...

Атаки на банкоматы: прошлое, настоящее и будущее

В посте про интернет вещей я, практически с шашкой наголо, отнес к таковому и банкоматы — по критериям автономной работы и наличию постоянного подключения к интернету. В общем-то все так и есть, но если от слов перейти к делу — то есть к реальной специфике защиты банкоматов от взлома, то сразу же...

Почему традиционная защита от кражи денежных средств в системах ДБО уязвима (расширенная версия)

Банковские электронные сервисы напрямую или опосредованно оперируют деньгами. А там, где есть деньги, всегда найдутся те, кто захочет их украсть. Особый интерес у киберпреступников вызывают системы дистанционного банковского обслуживания для юридических лиц, так как на счетах последних...

О взломе серверов FirstVDS

Не так давно появилась заметка с рассказом о большом количестве скомпрометированных серверов FirstVDS. Мы встрепенулись, провели собственное расследование по горячим следам, и хотим рассказать о его результатах. Читать дальше →...

Исходный код составляющих IoT-ботнета Mirai выложен в свободный доступ

На прошлой неделе было зафиксировано несколько мощных DDoS-атак. Сначала от рук хакеров пострадал журналист Брайан Кребс, на сайт которого обрушили DDoS мощностью порядка 620 Гбит/с. Затем об атаке сообщили представители французского хостинг-провайдера OVH, атака на которых достигала 1 Тб/с. Атака...

Обходим детектирование виртуальной машины программами в VMWare

Разработчики вирусного ПО и просто разработчики, не желающие, чтобы их программу пытались реверсить, на этапе запуска или установки проводят проверки на виртуальную машину, и в случае её обнаружения отказываются работать, а то и вовсе самоликвидируются. Под катом описан способ, как решить эту...

[Из песочницы] «Боевая алгебра» или криптография «по ГОСТу»

На первый взгляд название статьи абсурдно, видимо единственное, что приходит на ум читателю, это использование расчетных методов в баллистике. Но там скорее боевая физика, нежели боевая математика. Область применения «чистой» математики в военной сфере — криптография. О важности темы...

Security Week 39: взлом Yahoo, брутфорс бэкапов iOS 10, макромалварь скрывается от исследователей

Что случилось с Yahoo? Как любит писать британское издание The Register, у Yahoo! на! прошлой! неделе! украли! полмиллиарда! паролей! (новость! официальное! заявление! Yahoo!) В предыдущей серии я кратко упомянул это событие, посчитав его масштабным, но не настолько значимым, чтобы дополнительно...

Zerodium повысила сумму вознаграждения за удаленный jailbreak для iOS

Пока компания Apple устраивала приватное мероприятие для узкого круга security-ресерчеров своих продуктов (анонсированная недавно программа bug bounty), фирма Zerodium анонсировала повышение вознаграждений, которые она выплачивает за обнаруженные уязвимости. В частности, вознаграждение за удаленный...

Критическая уязвимость библиотеки OpenSSL позволяет проводить DoS-атаки

Изображение: thehackernews.com В конце прошлой недели (22 сентября) организация OpenSSL Foundation объявила об устранении более десятка уязвимостей своей криптографической библиотеки. Среди найденных «багов» была и ошибка, эксплуатация которой позволяет злоумышленникам осуществлять DoS-атаки....

Результаты летней стажировки в Digital Security. Отдел исследований

Наша компания в конце апреля этого года объявила об открытой стажировке в трех самых технических отделах: исследований, анализа защищенности и безопасности бизнес-систем. Этот опыт был для нас новым, и хочется поделиться им. Вопрос образования в области информационной безопасности стоит, на наш...

Format preserving encryption или как правильно шифровать номера кредиток

Привет, %username%! Сегодня у нас немного пятничная криптотема В марте 2016 года вышла интересная публикация от NIST под номером 800-38G (pdf) и с очень интересным называнием Recommendation for Block Cipher Modes of Operation:Methods for Format-Preserving Encryption в которой отписываются два...

Позволит ли формальная верификация кода микроядра создавать сверхнадежные ОС

В 2015 году американская компания Rockwell Collins совместно с Boeing и 3D-Robotics провела испытания устойчивых ко взлому квадрокоптера Iris и беспилотного вертолёта Little Bird со «сверхнадежной» операционной системой. Разработка защищённых от взлома дронов ведётся по заказу Агентства...

[Из песочницы] Как не надо делать сети

Весной 2016 года состоялись соревнования по информационной безопасности в Новосибирске NSK CTF. Соревнования проводились два дня подряд, первый день отдан школьникам, второй — студентам. Всего участие приняло 162 человека, 19 школьных и 12 студенческих команд. К слову, с момента прошлых...

Microsoft представила защитную технологию Windows Defender Application Guard для веб-браузера Edge

Microsoft ранее уже анонсировала специальные защитные меры от вредоносного ПО и кибератак, которые основаны на механизме виртуализации Hyper-V. С выпуском Windows 10 компания представила так называемую среду Virtual Secure Mode (VSM) и две основанные на VSM защитные меры: Device Guard и Credential...