ФСТЭК: требования к файрволам

Итак, произошло долгожданное событие и ФСТЭК РФ в дополнение к ранее выпущенным Профилям антивирусной защиты выпустил (точнее выложил на сайте) и требования к межсетевым экранам. В том числе программным для установки на рабочие станции. К сожалению выложены не все документы — традиционно выложены...

Как это было: раскрываем детали Droidcon Moscow 2016

22 сентября в Москве прошла третья ежегодная конференция Android-разработчиков Droidcon Moscow 2016. В Технополисе собрались более четырехсот жадных до знаний участников, Google Developer Expert’ов и представителей СМИ. Мы впервые присоединились к организации этой конференции в этом году. И вот наш...

Спецслужбы и не только: как защитить свое приложение от бэкдоров

Изображение: EFF-Graphics [CC BY 3.0] Глава службы Общей разведки и безопасности Нидерландов Роб Бертоли (Rob Bertholee) в интервью местной газете De Volkskrant заявил о том, что разработчики защищенных приложений — в частности, мессенджеров — должны облегчить спецслужбам доступ к данным...

Безопасность интернета вещей: прогресс, хайп и головная боль

Интернет вещей — это такой же модный термин, как облачные технологии. Точно так же он не имеет особого смысла с технической точки зрения: это бренд, под которым спрятан миллион разных технологий и еще больше вариантов использования. Поводом для написания этого текста стали обсуждения новостей IoT в...

Где распознают лица

Компания VisionLabs, которая специализируется на технологии распознавания лиц, меньше чем за год стала одним из победителей конкурса Web Ready (с 2016 года — GoTech), вошла в список 12 финалистов программы Challenge UP!, организованной Intel, Cisco и Deutsche Telekom AG, а также привлекла 350 млн...

Безопасность Android-приложений. Лекция в Яндексе

Разработчик Дмитрий Лукьяненко, чью лекцию мы публикуем сегодня, не только является специалистом Яндекса, но и умеет проверять на прочность решения разработчиков других компаний. Это позволяет учиться на чужих ошибках — не исключая порой своих, конечно. В докладе Дмитрий поделится примерами...

Драйвер компьютерной игры Street Fighter V отключает встроенный механизм защиты Windows

Драйверы компьютерных игр, которые используются для защиты целостности файлов игры, а также легитимности данных игроков не являются редкостью. Ранее публиковалось несколько обзоров наиболее известных подобных драйверов, например, nProtect GameGuard и Blizzard Lockdown. Такие драйверы могут...

После крупнейшей кражи данных в истории на Yahoo! обрушились еще «33 несчастья»

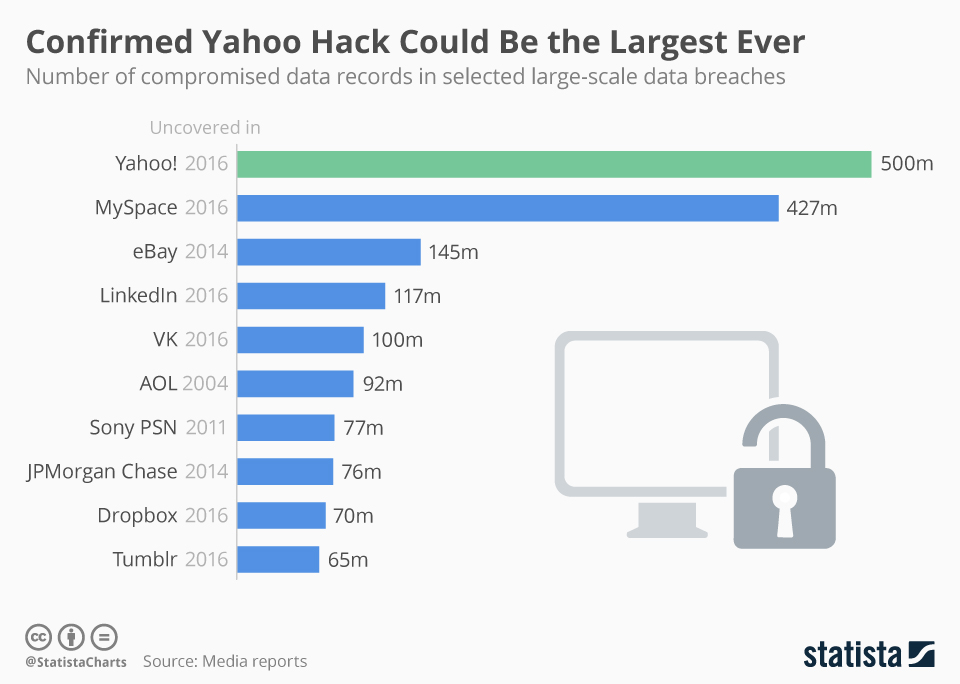

22 сентября 2016 года компания Yahoo признала, что персональные данные ее пользователей были похищены. Речь идет о краже данных не менее 500 миллионов аккаунтов. Это произошло еще в 2014 году, но факт был признан компанией только сейчас. Yahoo! обнаружила этот взлом после того, как в августе...

Security Week 38: уязвимость в Firefox, взлом Windows через Safe Mode и Tesla через Wifi

На ландшафте киберугроз случилась неделя баклажанов странных хаков — появилось сразу несколько исследований, в которых заголовок оказывается несколько круче содержания. Начнем с взлома Tesla (новость): китайские исследователи из компании Tencent показали, как можно удаленно взломать этот суперкар....

Крупный процессинг планирует уйти с российского рынка, возможно, из-за действий хакеров

Международная компания Global Payments, главный офис которой находится в США, в ближайшее время планирует расстаться со своим российским активом — компанией UCS, независимой процессинговой компанией. В числе покупателей акционеры UCS видят крупнейших игроков на рынке процессинговых и эквайринговых...

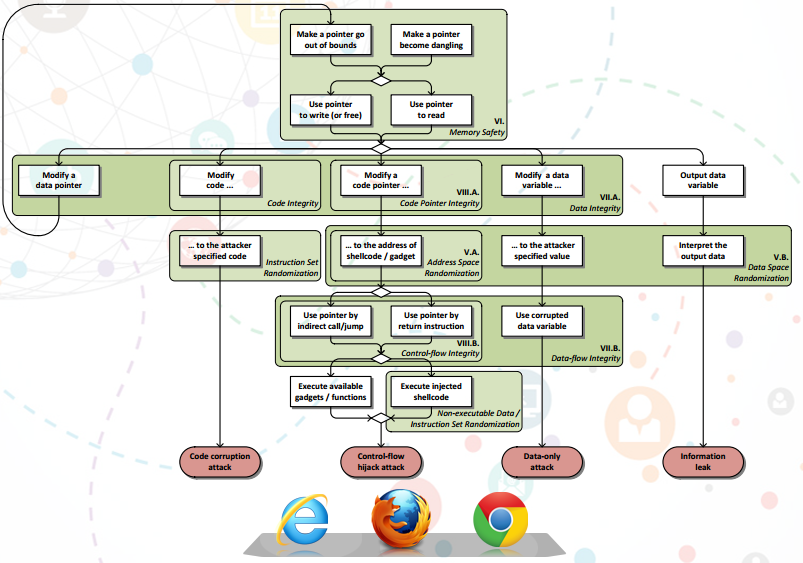

Браузеры и app specific security mitigation. Часть 1

Данная статья является вводной для небольшого цикла, посвященного механизмам безопасности, предназначенным для противодействия успешной эксплуатации уязвимостей класса memory corruption в web-браузерах. В рамках этого цикла мы рассмотрим, какие механизмы и с какой целью внедряются разработчиками...

Учетные записи пользователей Yahoo оказались скомпрометированы

Компания Yahoo сообщила в своем блоге о масштабной компрометации учетных данных пользователей своих сервисов. Результаты расследования инцидента показали, что компрометация имела место в конце 2014 г. и ее результатом стала утечка 500 млн. аккаунтов. Особенность этой ситуации еще и в том, что Yahoo...

Как мы делали поиск в elasticsearch на vulners.com

Как мы писали ранее, в качестве основной базы для поиска на сайте используется elasticsearch. Поиск в elastic работает очень быстро и из коробки доступно много полезных функций для работы с данными — полнотекстовый поиск, неточный поиск, всевозможные методы агрегации и тд. И в отличии от...

Утечки данных в сфере здравоохранения: новая чума

Службы ИТ-безопасности в отрасли здравоохранения сталкиваются со все возрастающими трудностями. 2015 год оказался настолько плохим с точки зрения защиты данных пациентов, что Управление по гражданским правам при Министерстве здравоохранения и социального обеспечения США начало публиковать...

Почему традиционная защита от кражи денежных средств в системах ДБО уязвима

Банковские электронные сервисы напрямую или опосредованно оперируют деньгами. А там, где есть деньги, всегда найдутся те, кто захочет их украсть. Особый интерес у киберпреступников вызывают системы дистанционного банковского обслуживания для юридических лиц, так как на счетах последних...

[Из песочницы] Проверка паролей пользователей домена Windows на стойкость к атаке по словарю без компрометации пароля

Добрый день, коллеги. Хочу рассказать о полученном мной интересном опыте. Может быть кому-то пригодится. В современном мире пароли используются повсеместно. На корпоративном компьютере, на личном телефоне и планшете, в почте и т.д. И казалось бы всем уже неоднократно объяснялось, что пароль должен...

USB killer Type-C

Если мне не изменяет память первым устройством оснащённым разъёмом USB Type-C был планшет от компании Nokia, увы он стал надгробным камнем для этого Величайшего производителя мобильных телефонов. Тем не менее новый разъём начал активно применяться в новой технике и с каждым днём количество девайсов...

ФСБ планирует дешифровать весь интернет-трафик россиян в режиме реального времени

ФСБ, Минкомсвязь и Минпромторг обсуждают набор технических решений, которые позволят дешифровать весь интернет-трафик россиян в режиме реального времени. Об этом со ссылкой на собственные источники сообщает газета "Коммерсантъ". В опубликованной статье сообщается, что обсуждаемая ФСБ технология...